SQL注入攻击是黑客对数据库进行攻击的常用手

段。随着B/S (Browser/Server.即浏览器和服务器结构)

模式应用开发的发展.使用这种模式编写应用程序的程

序员也越来越多。但是由于程序员的水平及经验也参差

不齐.相当一大部分程序员在编写代码的时候.没有对

用户输入数据的合法性进行判断.使应用程序存在安全

隐患。用户可以提交一段数据库查询代码,根据程序返

回的结果.获得某些他想得卸的数据.这就是所谓的SQL

Injection.即 SQL 注入。

SQL注入是从正常的WWW端口访问.而且表面看

起来跟一般的Web页面访问没什么区别.所以目前市面

的防火墙都不会对SQL注入发出警报.如果管理员没有

查看IIS日志的习惯.可能被入侵很长时间都不会发觉。

但是,SQL注入的手法相当灵活,在注入的时候会碰到

很多意外的情况.需要构造巧妙的SQL语句.从而成功

取想要的数据。

SQL注入攻击的步骤:

•发现SQL注入位置

•判断后台数据库类型

•发现Web虚拟目录

•上传ASP木马

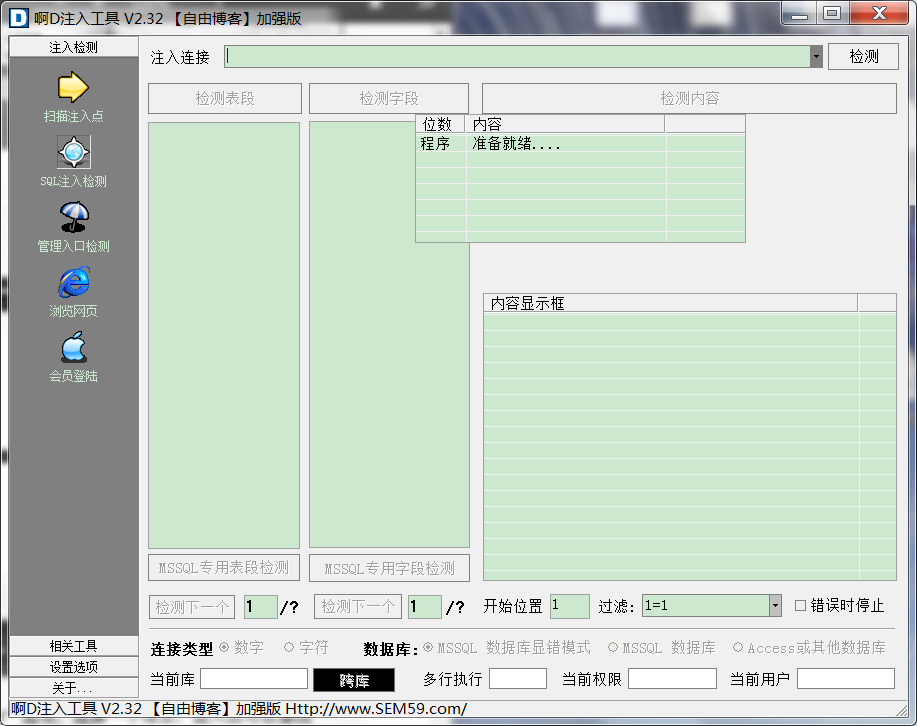

换了个 这个不好用

这个可以用 扫描端口什么的。