Lab01-02.exe

- 首先上传至virscan.org进行在线检测

行为分析:

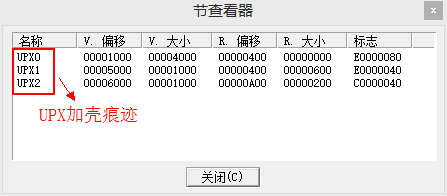

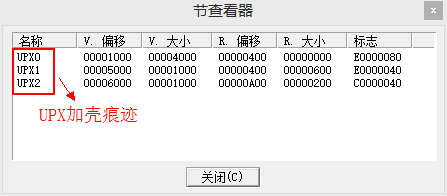

- 使用peid进行查壳

可见其使用upx进行了加壳。

-

使用freeUPX进行脱壳,截图时已经脱壳完毕。

-

再次使用peid进行查壳

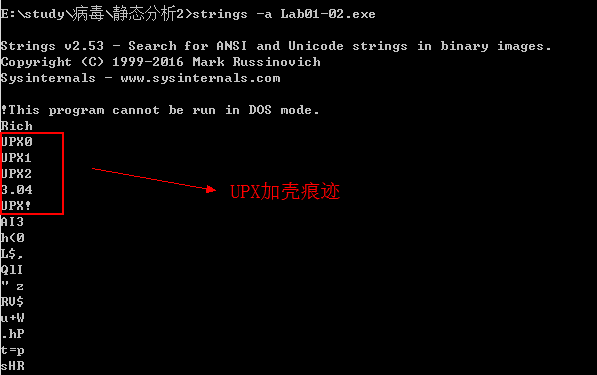

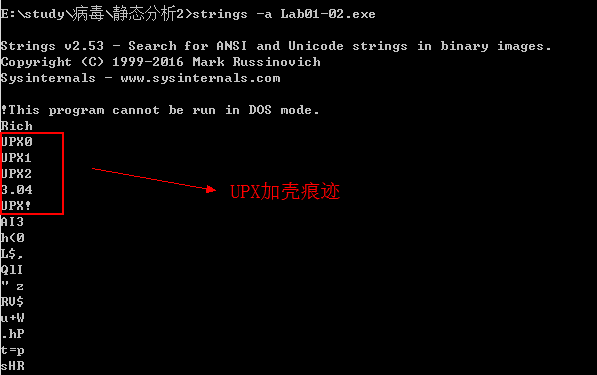

- 使用strings工具进行字符串收集

-

使用PEexplorer查看编译时间

-

使用dependency walker查看其调用的dll及函数

- 使用PEbrowser查看其汇编指令及程序结构。可看出其调用的dll文件以及函数,并可查看其指令地址

行为分析:

可见其使用upx进行了加壳。

使用freeUPX进行脱壳,截图时已经脱壳完毕。

再次使用peid进行查壳

使用PEexplorer查看编译时间

使用dependency walker查看其调用的dll及函数