stega -- Pcat老入群题

Pcat师傅的题果然给力,就是看着wp也是琢磨了半天。

WP地址:http://mp.weixin.qq.com/s/T9jJLACiZNB6FR226IjmEA

用到的相关工具这里可以下载到

http://www.cnblogs.com/Chesky/p/ALTERNATE_DATA_STREAMS.html

简单描述解题过程:

首先解压rar,这里就要注意了,只能用winrar解压,我用的7zip一通操作,没搞出来,用notepad++打开一直是空的,一度绝望中。。。

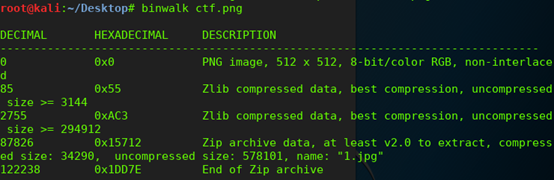

解压得到ctf.png,里面存在压缩包,-e参数分离,得到1.jpg

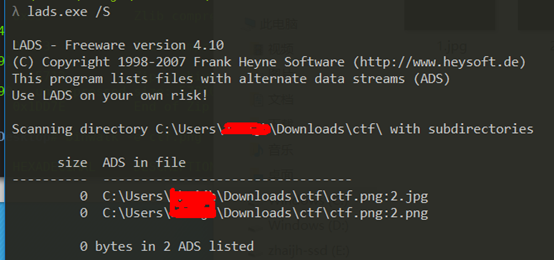

利用lads这个分析工具,发现TFS交换数据流(ADS)隐藏文件的踪迹

通过notepad++提取文件流,notepad++.exe ctf.png:2.jpg,另存为图片。

存完发现两张图片居然一样大,我一度以为错了。

直到我利用wp的方法用Stegsolve打开1.jpg,然后Analyse→Image Combiner,选择 2.jpg,看到flag,我就明白P师傅还是厉害。。。