iptables

默认5个表, 不可增加其他表

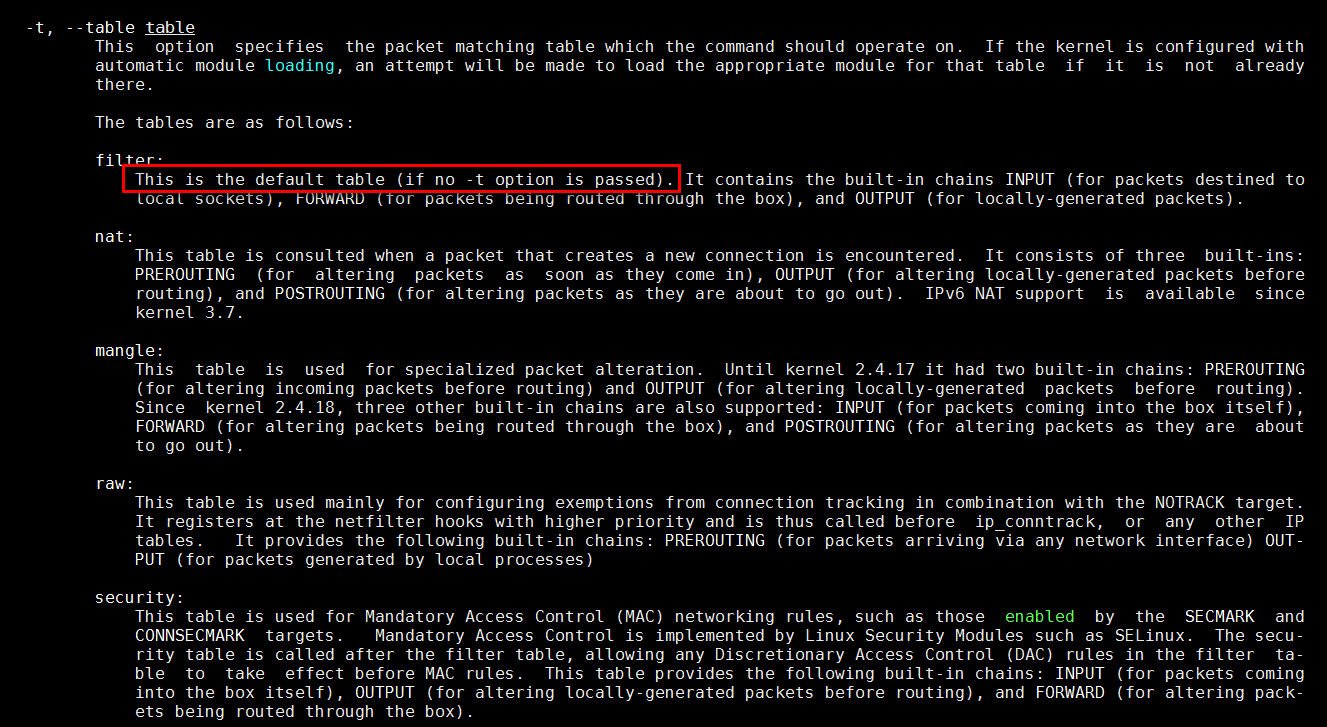

1 raw 用于配置数据包,raw 中的数据包不会被系统跟踪。 2 filter 是用于存放所有与防火墙相关操作的默认表。 3 nat 用于 网络地址转换(例如:端口转发)。 4 mangle 用于对特定数据包的修改(参考 损坏数据包)。 5 security 用于 强制访问控制 网络规则

控制Linux內核netfilter模組, 做数据包的过滤和转发,只是netfilter项目的一小部分

防火墙黑白名单

可以在内核层面将对80端口的访问直接映射到8080端口上

NAT, 将对本机的请求,转发到内部其他NAT ip上

下图中可以看到数据包是如何进入本地进程local process的

birdge check检查是否使用桥接网口

参考: https://wiki.archlinux.org/index.php/Iptables_(%E7%AE%80%E4%BD%93%E4%B8%AD%E6%96%87)

https://en.wikipedia.org/wiki/Netfilter

docker使用NAT时,docker命令也是操作iptables, 给在运行中的容器增加端口映射,需要手动执行iptables命令

iptables -t nat -A DOCKER -p tcp --dport 8001 -j DNAT --to-destination 172.17.0.19:8000

查看所有nat规则 iptables -t nat -L -n --line-numbers

删除一条nat规则 iptables -t nat -D POSTROUTING 2 ,最后一个数字为上一个命令打印的序号

ip route

增加路由, 在本地机器上操作, 对应的文件是/etc/iproute2/rt_tables , 等同与netmanager中的操作命令route add default gw 10.0.0.1

255 local 254 main 253 default 默认的三个路由表, 可以增加自定义的路由表

windows环境中Metric越小 优先级越高

ip rule

路由规则, 路由表中的具体规则

出方向: ip route, ip rule决定了数据包在到达网口Interface时,需要经过的网关和路由器

docker的网络模型

bridge 默认使用docker0桥接网口

host 直接使用宿主机物理网卡

none

container

高级课题:docker容器配置独立ip (这个够阳春,没有实验出来) 端口如何开放?

pipework 需要使用none模式启动 https://github.com/jpetazzo/pipework#connect-a-container-to-a-local-physical-interface

https://blog.csdn.net/lvshaorong/article/details/69950694

SNAT,DNAT

http://cn.linux.vbird.org/linux_server/0250simple_firewall_5.php