对于一台服务器,最大的问题莫过于安全。没有安全性的服务器即使再牛*,性能再好,作用再大,也是分分钟被人搞定,而且还是揉虐性的。。。当然万事没有绝对的安全,我们只是将危险降低而已。本文只针对于ssh服务最基本 的安全设置,毕竟 俺也是一个地地道道的菜鸟!!!

配置ssh服务当然要从配置文件入手。/etc/ssh/sshd_config文件是ssh的配置文件

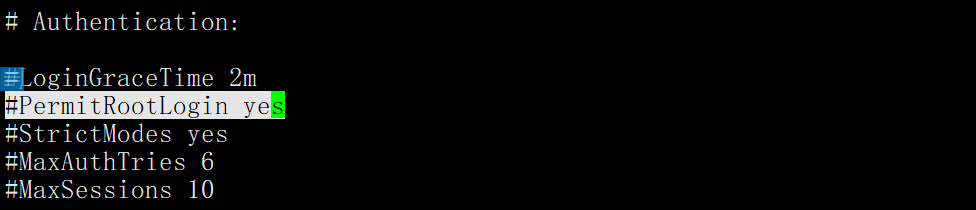

一、禁止root用户远程登录

root用户,在走到哪里,他就是哪里的王。要我来说就是隔壁老王,无所不能。所以要保护好你的服务器,一定要防范好隔壁老王。如果哪天有人以隔壁老王的身份进入了你的服务器,那么只能说你的服务器在他眼里就是一个脱光的。。。,后果可想而知。扯得多了:

将PermitRootLogin yes中的yes改为no,并去掉前面的#

同时,有的同学在利用像Xshell一样的远程连接的工具的时候连接不上,你就可以将看看这个文件的此选项,如果是no,你将它改为yes就可以远程登录了,但是对于服务器而言,还是不要设为yes的好。

当然如果我们要使用root用户的时候我们可以先登录一个普通用户,然后再转到root用户上面来。

二、设置用户登录验证次数

验证的次数可以大大降低别人暴力破解你的密码。配置默认是输入6次

StrictModes 6 根据自己的需求可以自己设定

三

三

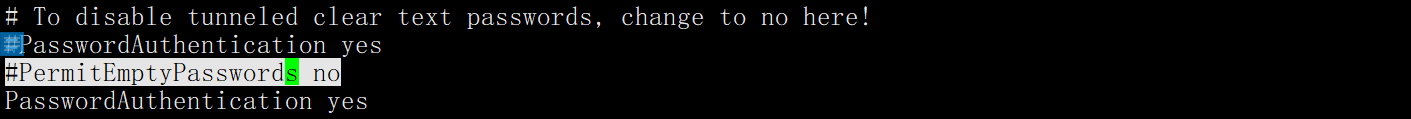

三、禁止使用空密码登录

PermitEmptyPasswords:是否允许使用空密码的用户远程登录,默认是 no,如果你的这个选项是yes,那就要悲催了

次选项一般是为了防备别人使用你服务器中没有设置密码的用户登录。默认是禁止的。

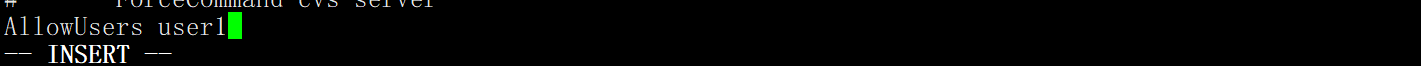

四、控制远程登录的主机

控制远程登录主机使用两个配置参数,DenyUsers和AllowUsers。DenyUsers限制远程登录用户,AllowUsers允许远程登录用户。但是这两个配置参数是不能同时使用的。

列:1、使用户user1可以远程登录,其他用户不能远程登录。

只需要在文件内容的最后添加上一行内容。可以同时允许多个用户远程登录,只需要用户名之间用空格分开就ok

AllowUsers配置参数使用后,系统中只允许这些制定用户登录,其他的一律不能远程登录

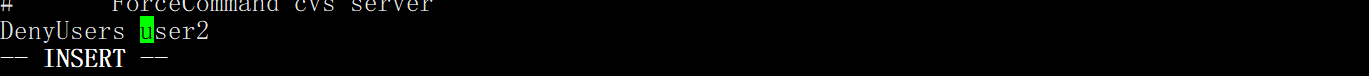

2、使用户user2不能远程登录,其他用户可以远程登录

只需要在文件内容的最后添加上一行内容。可以同时禁止多个用户远程登录,只需要用户名之间用空格分开就ok

DenyUsers配置参数使用后,系统中只有这个指定用户不能远程登录,其他用户都可以远程登录

这是一些最基本的ssh服务的防护了。有疑问的童鞋可以评论交流!!!