(本文仅为平时学习记录,若有错误请大佬指出,如果本文能帮到你那我也是很开心啦)

一、DNS劫持

1.定义: DNS劫持就是攻击者冒充域名服务器的一种欺骗行为

2.原理:如果可以冒充域名服务器,然后把查询的IP地址设为攻击者的IP地址,这样的话,用户上网就只能看到攻击者的主页,而不是用户想要取得的网站的主页了

- DNS劫持其实并不是真的“黑掉”了对方的网站,而是冒名顶替、招摇撞骗罢了

(定义、原理来自https://blog.csdn.net/sufeiboy/article/details/69667032,感谢!!!)

二、使用Ettercap实现DNS劫持

攻击者:kali虚拟机

靶机:Win 7虚拟机

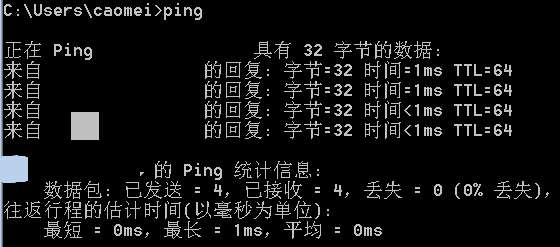

1.保证攻击者与靶机之间互通

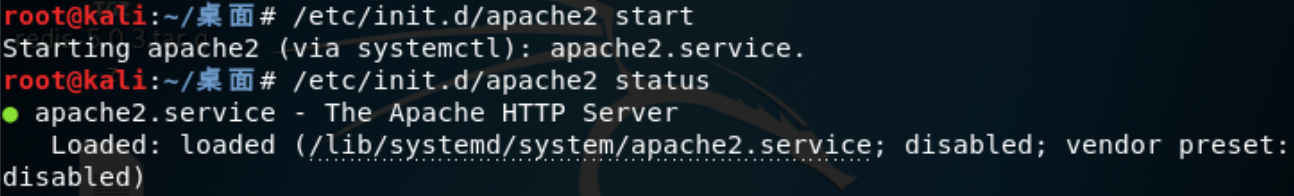

2.在kali中启动web服务

1 /etc/init.d/apache2 start 启动Apache服务

2 /etc/init.d/apache2 status 查看Apache服务状态

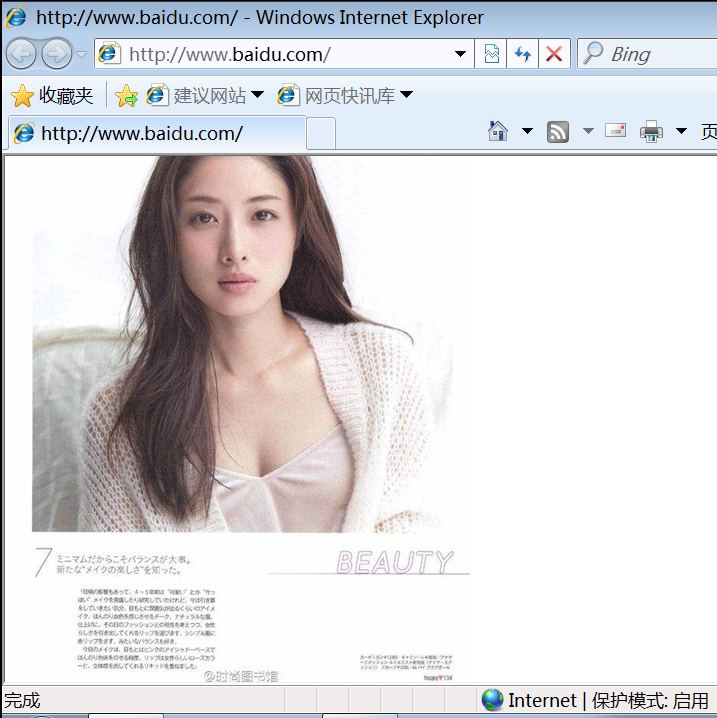

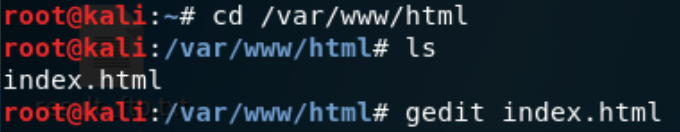

3.在web服务器的根目录下,修改index.php文件,修改为图片

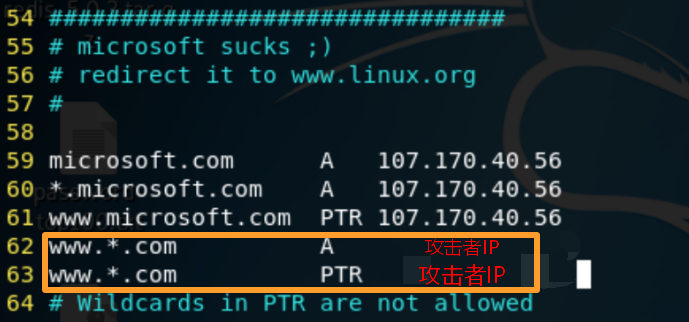

4.在终端打开Ettercap的DNS文件/etc/ettercap/etter.dns,在其中添加欺骗的A记录和PDR记录

vi /etc/ettercap/etter.dns 修改etter.dns配置文件

5.在终端输入ettercap -G,进入该工具的图形化界面

6.(选择网卡)进行网络主机扫描:点击Sniff --> Unified sniffing --> 选择网卡接口eth0

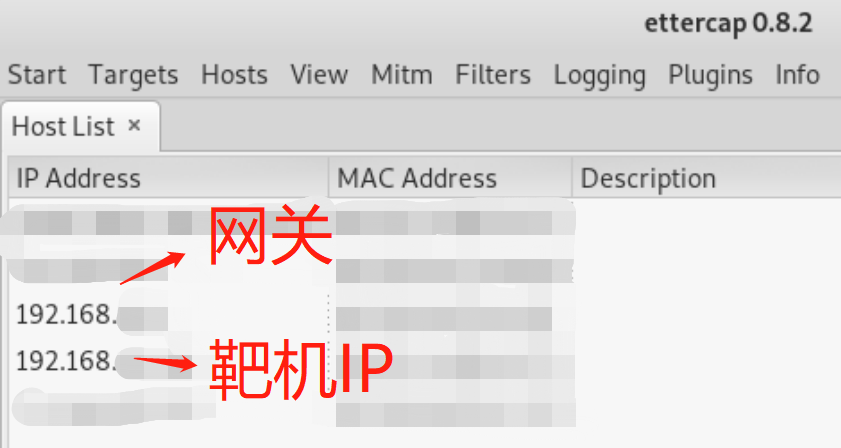

7.(扫描主机)查看扫描到的主机情况:点击Hosts --> Scan for hosts --> Hosts list

-

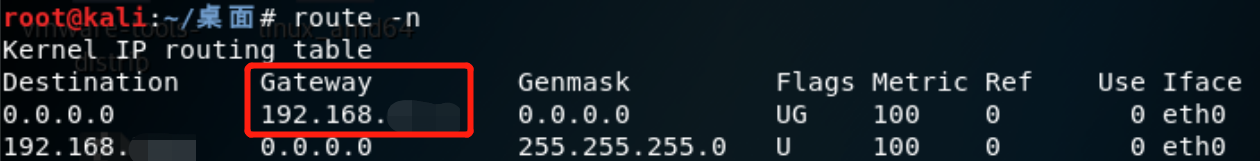

查看网关的命令

1 route -n

2 netstat -rn

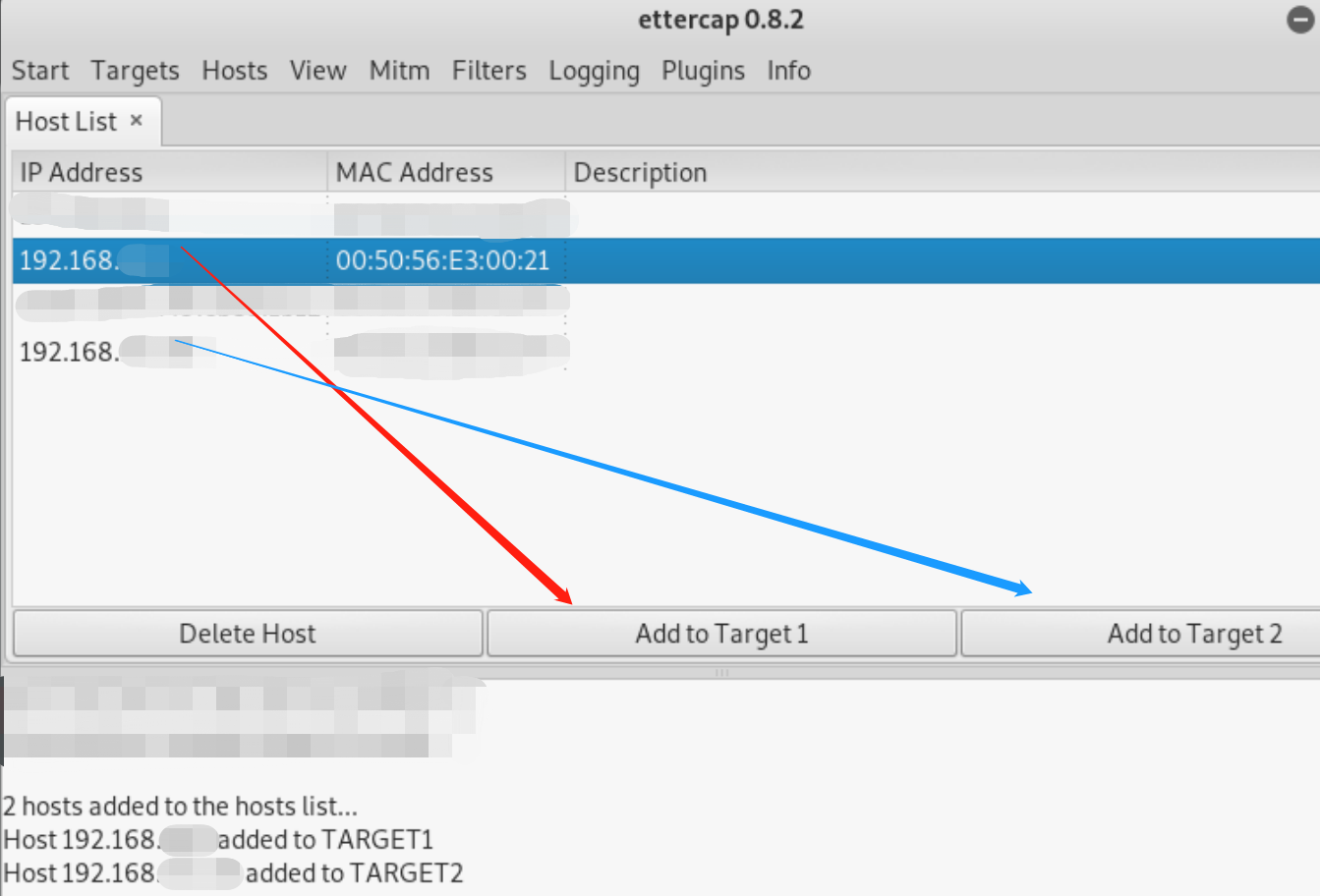

8.(选择目标)选择网关添加到Target1,选择目标IP添加到Target2

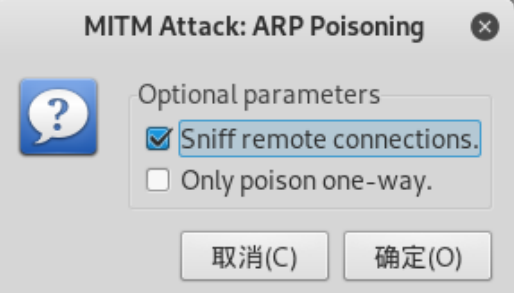

9.(开启嗅探)点击Mitm ---> ARP posioning(ARP定位)---> 勾选Sniff remote connections.(嗅探远程连接)

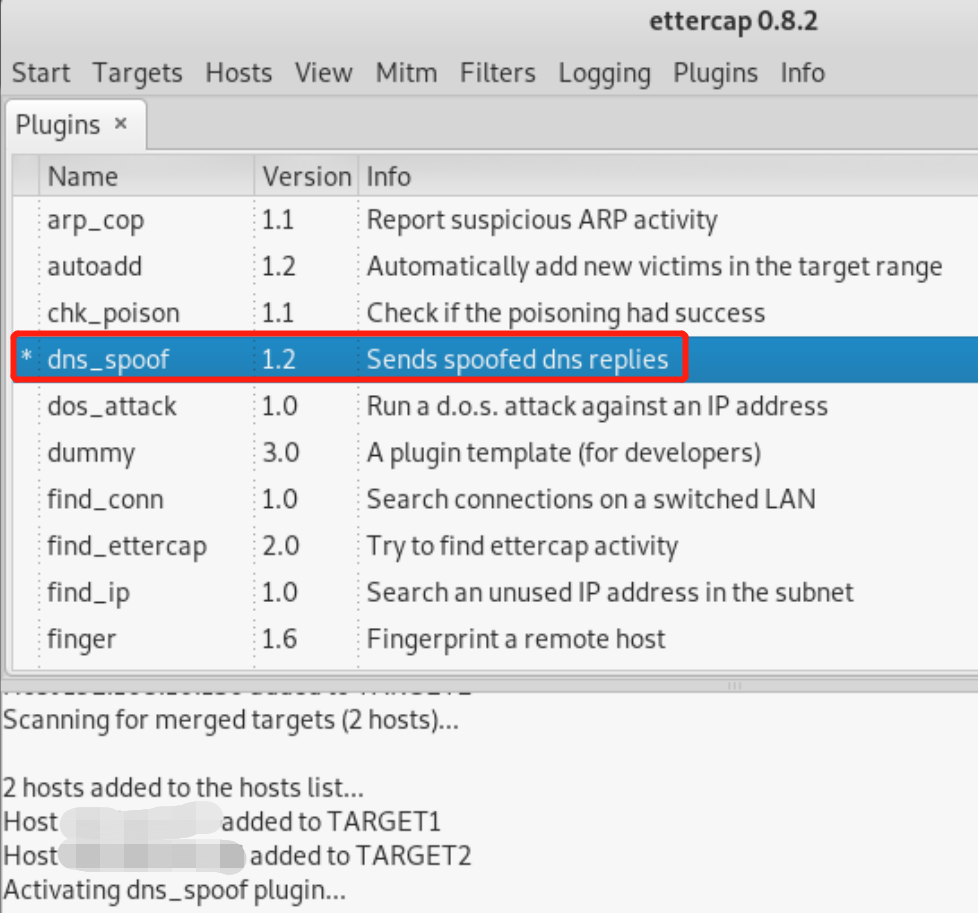

10.(DNS 欺骗)点击Plugins --> Manage the plugins --> 双击dns spoof

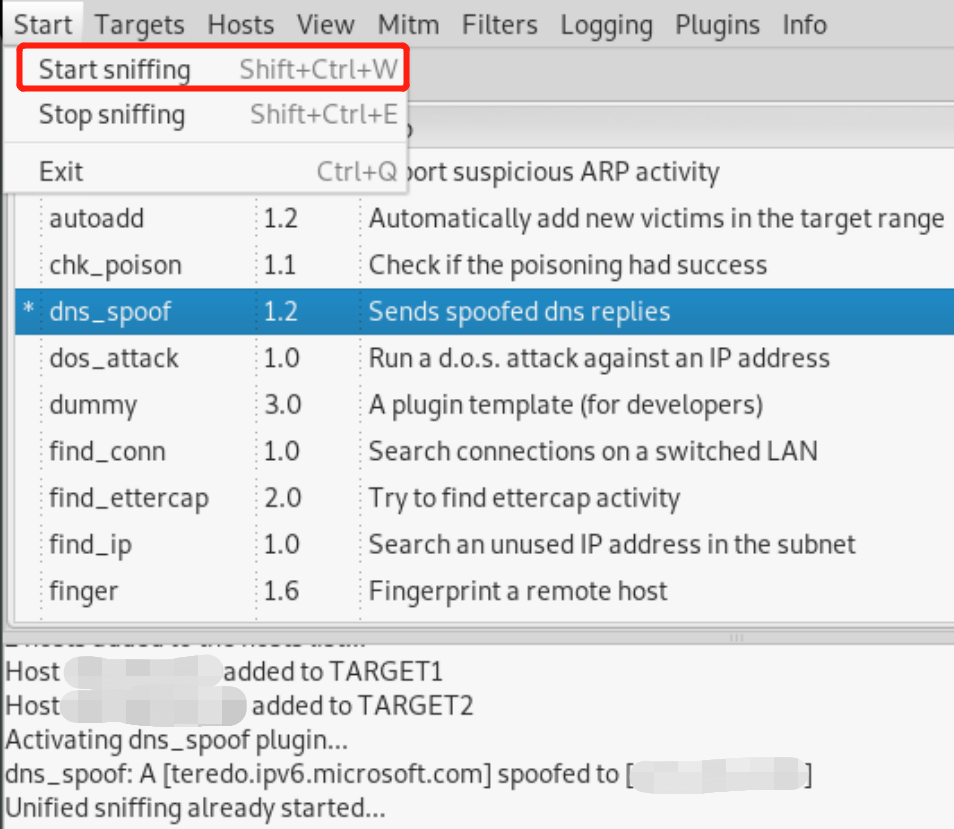

11.(开始攻击)点击Start ---> Start sniffing,开始进行ARP欺骗和DNS劫持

12.在靶机中打开浏览器,输入任意格式为www.*.com的地址,可以看到如下图所示界面,劫持成功!