20145231熊梓宏 《网络对抗》 实验6 信息搜集与漏洞扫描

基础问题回答

1.哪些组织负责DNS,IP的管理?

全球根服务器均由美国政府授权的ICANN统一管理,负责全球的域名根服务器、DNS和IP地址管理。

全球根域名服务器:绝大多数在欧洲和北美(全球13台,用A~M编号),中国仅拥有镜像服务器。

ASO:IP CNNSO:.cn .ns GNSO:.com .net .edu .org等

全球5大地区性注册机构:ARIN:北美地区,RIPE:欧洲地区,APNIC:亚太地区,LACNIC:拉丁美洲美洲,AfriNIC:非洲地区。

2.什么是3R信息?

注册人(Registrant)、注册商(Registrar)、官方注册局(Registry)

3R注册信息分散在官方注册局或注册商各自维护数据库中,官方注册局一般会提供注册商和Referral URL信息,具体注册信息一般位于注册商数据库中。

实践内容

●信息搜集

whois查询

使用whois查询域名注册信息(我看有同学提到不能加www,我都试了好像都能查询)

可以得到3R注册信息,包括注册人的名字、组织、城市等信息

nslookup查询

dig查询

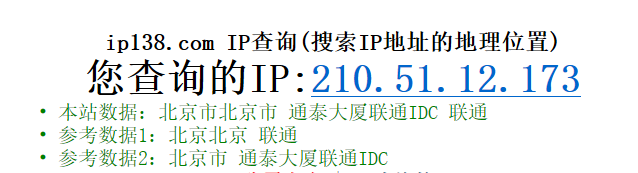

●IP信息

●两者区别:nslookup可以得到DNS解析服务器保存的Cache的结果,但并不是一定准确的,而dig可以从官方DNS服务器上查询精确的结果。

tracert路由探测

traceroute返回的TTL exceeded消息无法映射到源IP地址、源端口、目的IP地址、目的端口和协议,所以无法反向NAT将消息路由传递回来,要想查看数据包具体路线可以在Windows下重新进行探测,再通过网上的ip查询工具查询到这些路由所在地。

利用搜索引擎查询

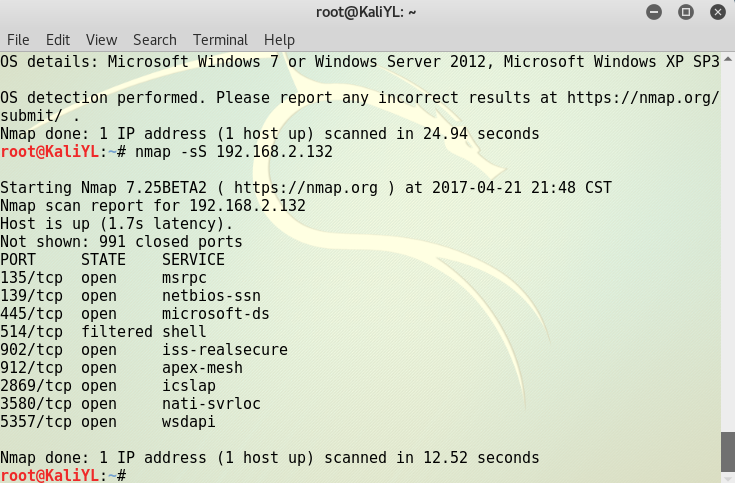

nmap扫描

●使用nmap –sn命令扫描活动的主机

●使用TCP SYN方式对目标主机进行扫描,可以看到开放的端口以及服务

●对微软特定服务的版本信息的扫描

●对操作系统进行扫描(nmap -O)

●利用辅助模块查询smb版本信息

跟上一次实验的辅助模块的渗透攻击相似,利用辅助模块,配置好相关的参数,然后exploit一下,即可获得靶机的smb版本信息

可参见 实验五实践内容4.

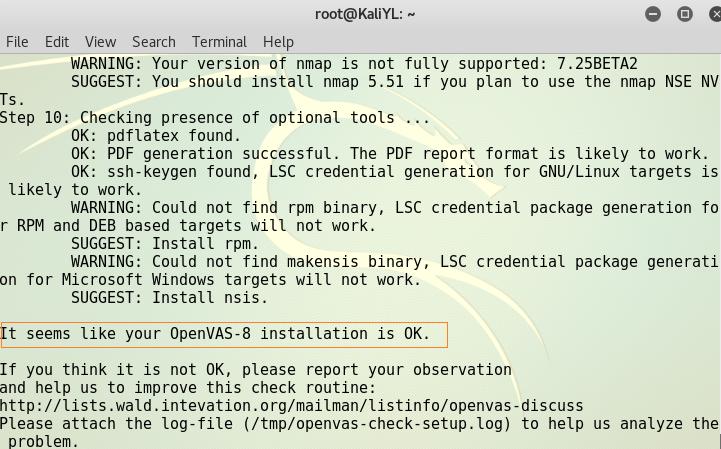

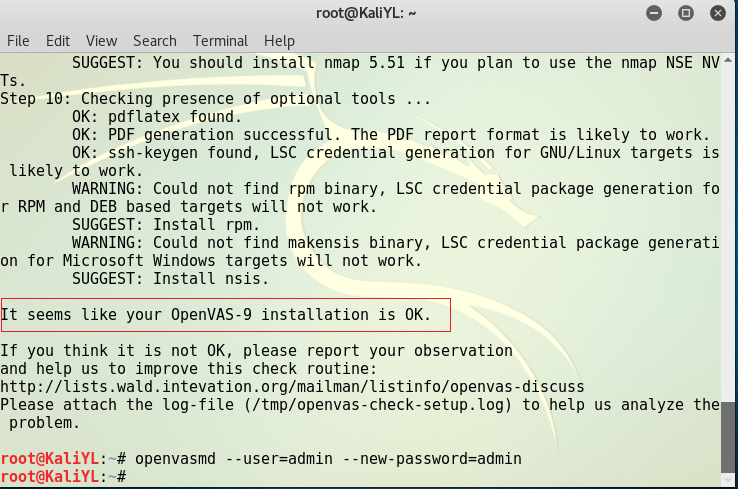

●漏洞扫描

kali中已经安装过openvas,直接输入指令openvas-check-setup检查安装状态,根据提示解决错误。

新建用户及设置密码

启动openvas

打开firefox输入网址:https//127.0.0.1:9392/,并登陆

输入本机IP进行扫描,出现错误(根据同学博客里的提示进行操作),将openvas卸载重装

出现错误,更新了版本解决

开始无止境的安装

安装过程特别慢,可能是网速原因,装了两小时,然后我打开网页发现网页有错,和装了新版本的同学也不一样,最后还是重新拷了kali,按照步骤,扫描靶机WinXPenSP3(相对扫描的较快,并且漏洞多)

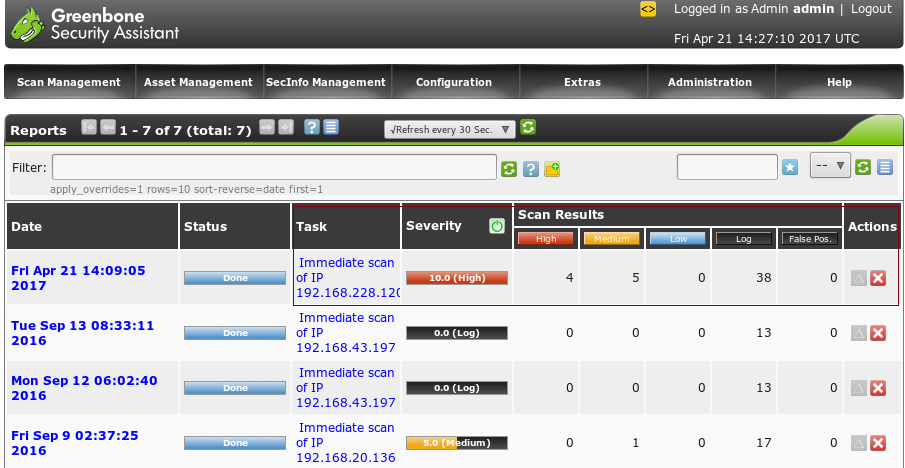

靶机IP:192.168.228.120

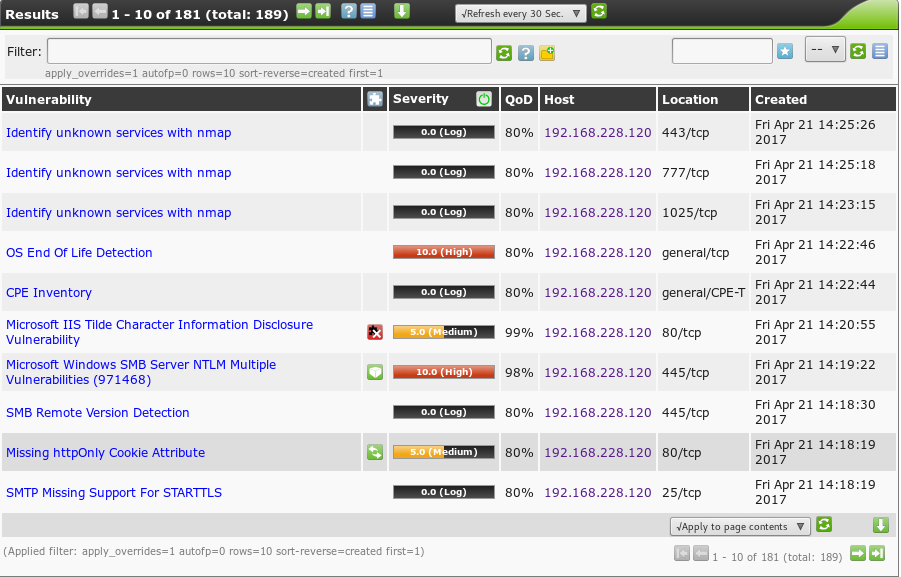

查看漏洞信息

具体查看高危漏洞寻找解决办法:solution

可以通过打补丁解决。

实践体会

本次的实践内容也属于非常实用的,信息搜集的方法以前也都了解过,这次除了nmap和whois,还用了dig IP和nclookup,搜集信息的方式多种多样,关键看我们能不能把所学知识都用起来。然后漏洞扫描工具也非常实用,我觉得它其实也是信息搜集的一部分,因为它不仅可以扫描本机漏洞,更可以扫描靶机漏洞,从而为渗透攻击提供参考。

到现在为止其实我们做的实验都是有一定联系的,通过后面几次实验对前面的内容有一个更深入的理解,这也提醒我们,所有学科、所有知识都不是孤立的,必须要学会将其联系起来,才能发挥他们的最大作用。