如何伪造邮箱

涉及到知识点:近似域名、邮件服务器搭建、钓鱼邮箱平台搭建

伪造邮箱所用平台:Gophish

近似域名介绍:比如我想对一个邮件格式为:xxx@tools.com的公司人员进行钓鱼,那么需要去godaddy购买专门的域名,而这些专门的域名与tools.com及其相似,比如:t00ls.com、tooIs.com等,能达到混淆视听以假乱真的域名。

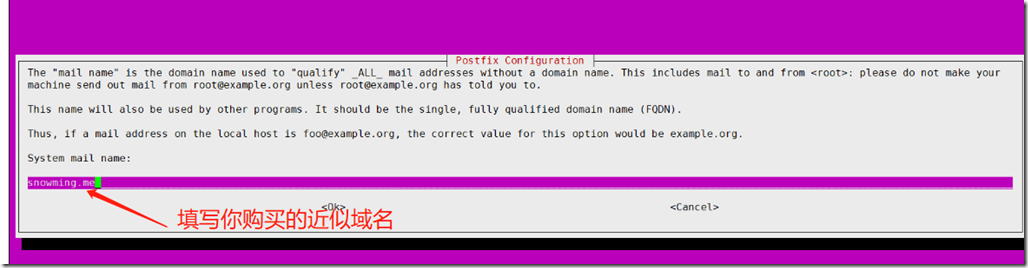

将购买的近似域名与vps进行DNS解析绑定

邮件服务器搭建:

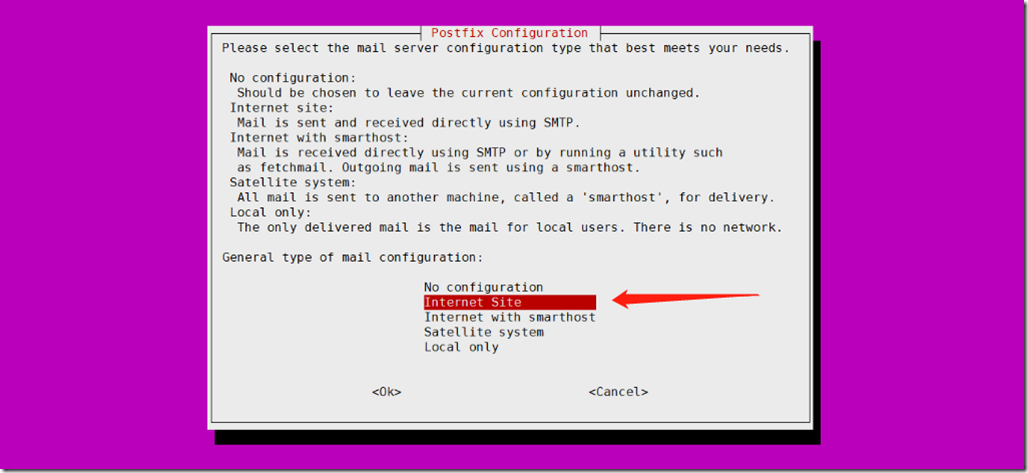

第一步:安装postfix

apt install postfix

第二步:安装mailx软件包

apt install mailutils

第三步:添加测试用户

useradd –m –s /bin/bash fmaster

passwd fmaster

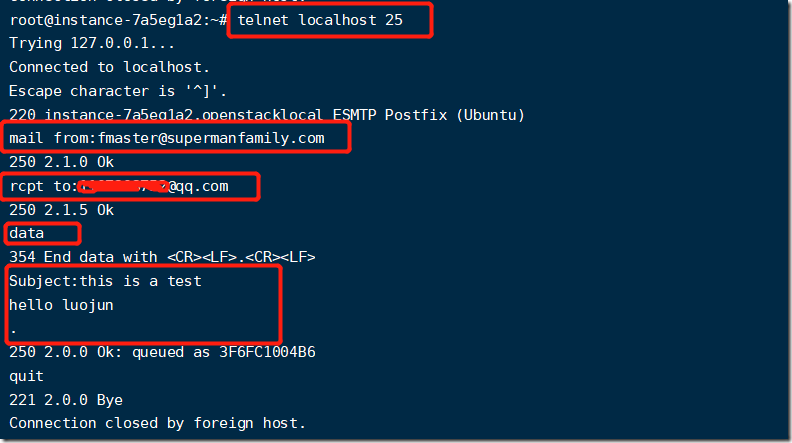

第四步:测试

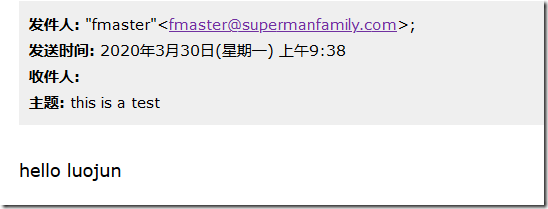

报250表示成功,此时查看一下QQ邮箱收到邮件服务器发来的信息:

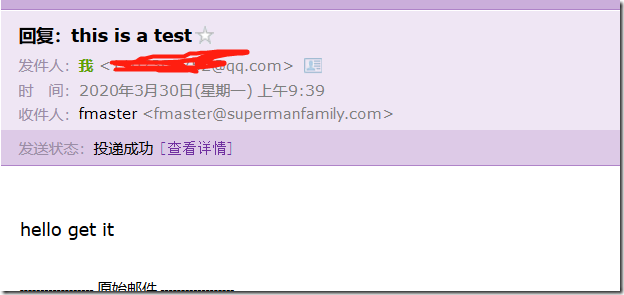

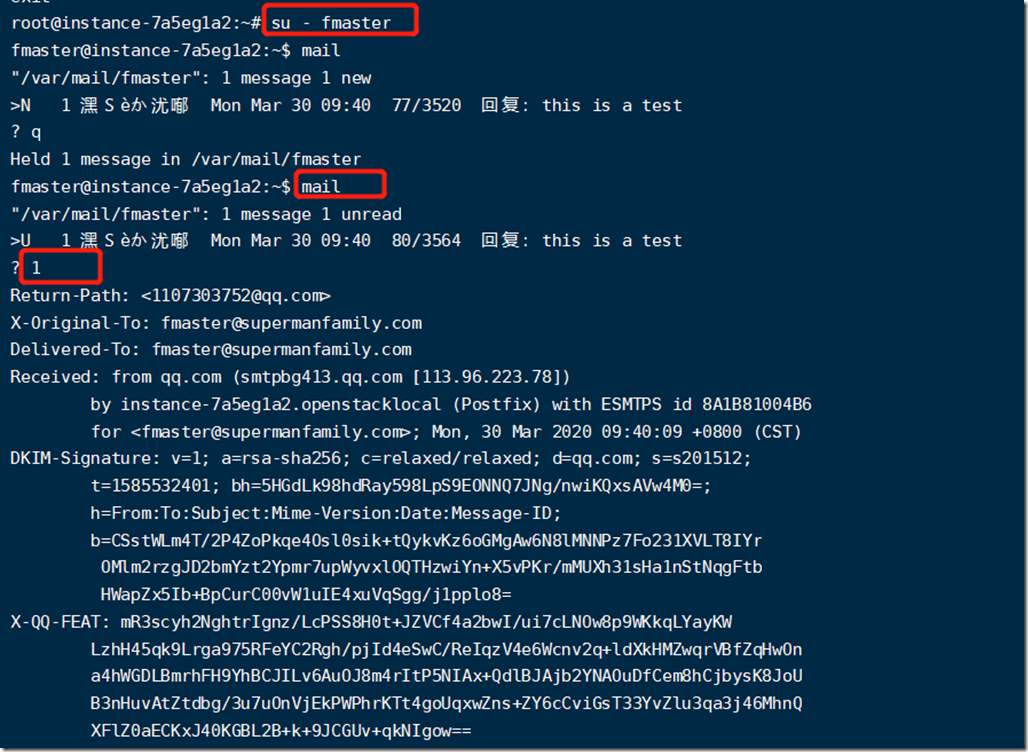

尝试回复一封邮件,看看服务器是否能收到:

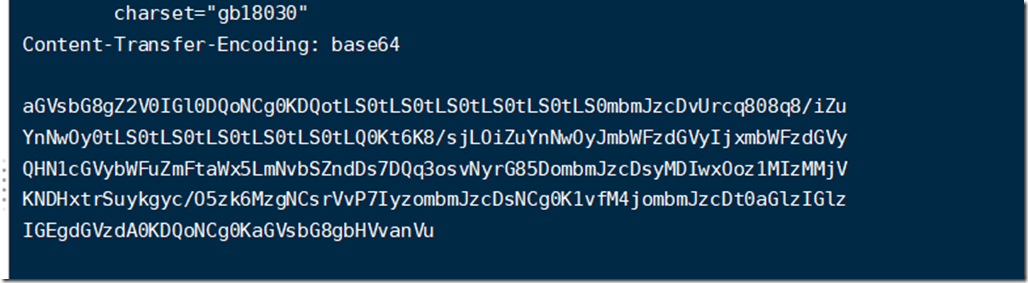

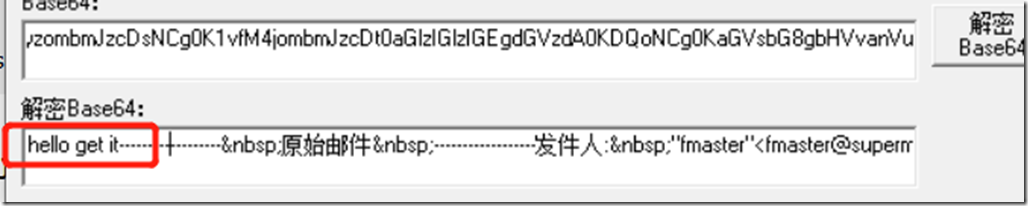

内容都是base64加密的,解密后得到我们发的邮件内容

这样我们的邮件服务器就搭建好了

Gophish平台搭建和使用:

第一步下载安装包:

第二步修改config.json:

admin_server的listen_url设置为0.0.0.0:443 phish_server的listen_url设置为0.0.0.0:80,如果80端口冲突可以设置为81

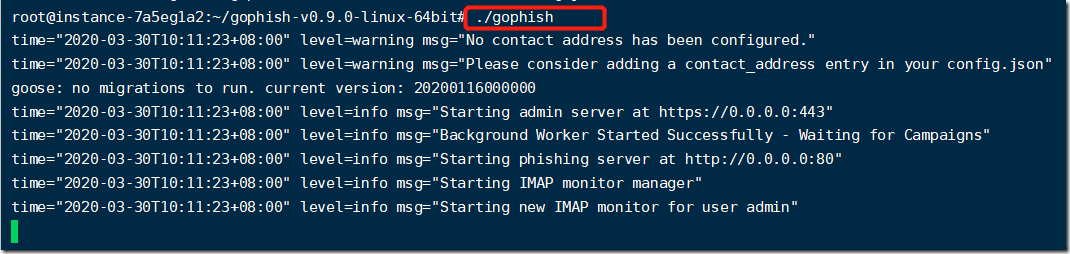

第三步 赋予执行权限并执行

chmod +x gophish

./gophish

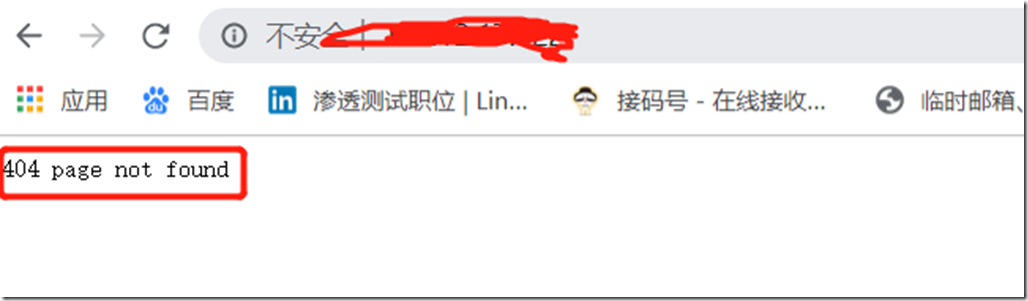

第四步 访问后台

访问ip:443,进入后台页面 默认账号密码:admin gophish

gophish平台使用

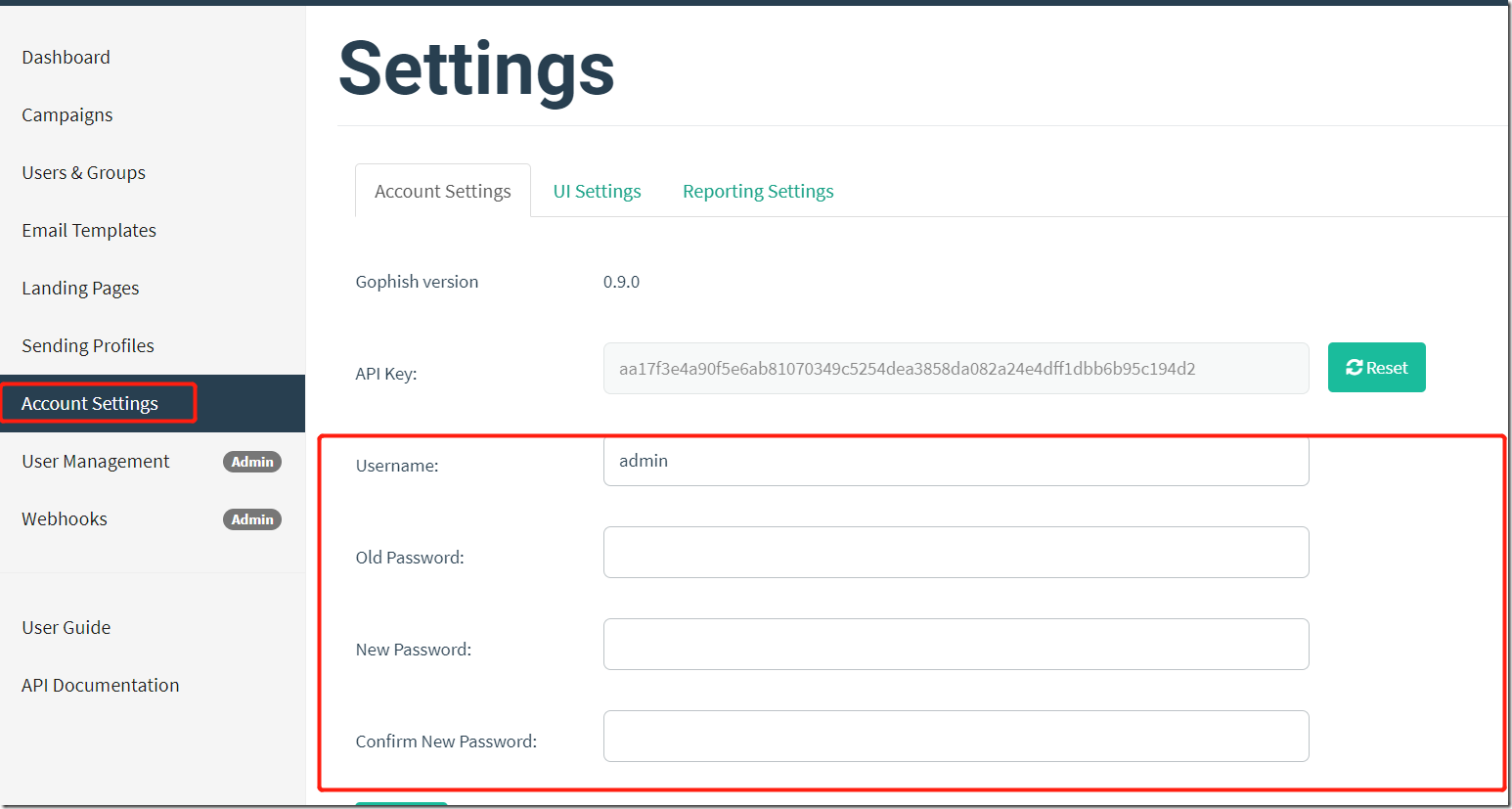

第一步:修改密码

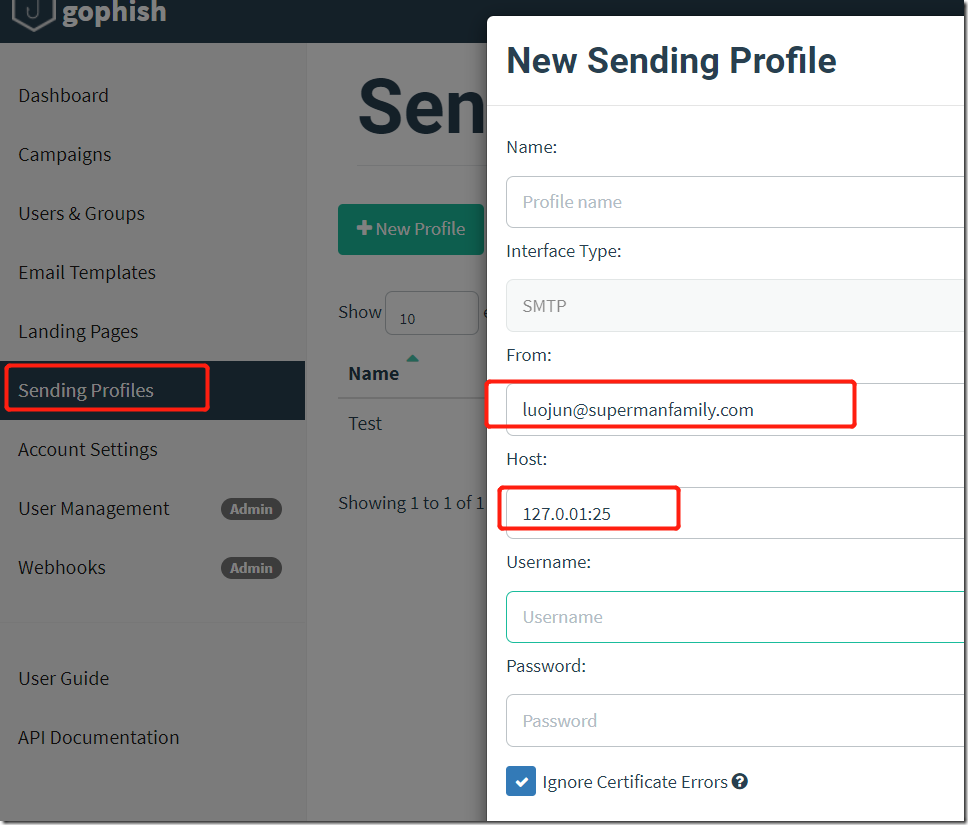

第二步:编辑 Sending Profiles

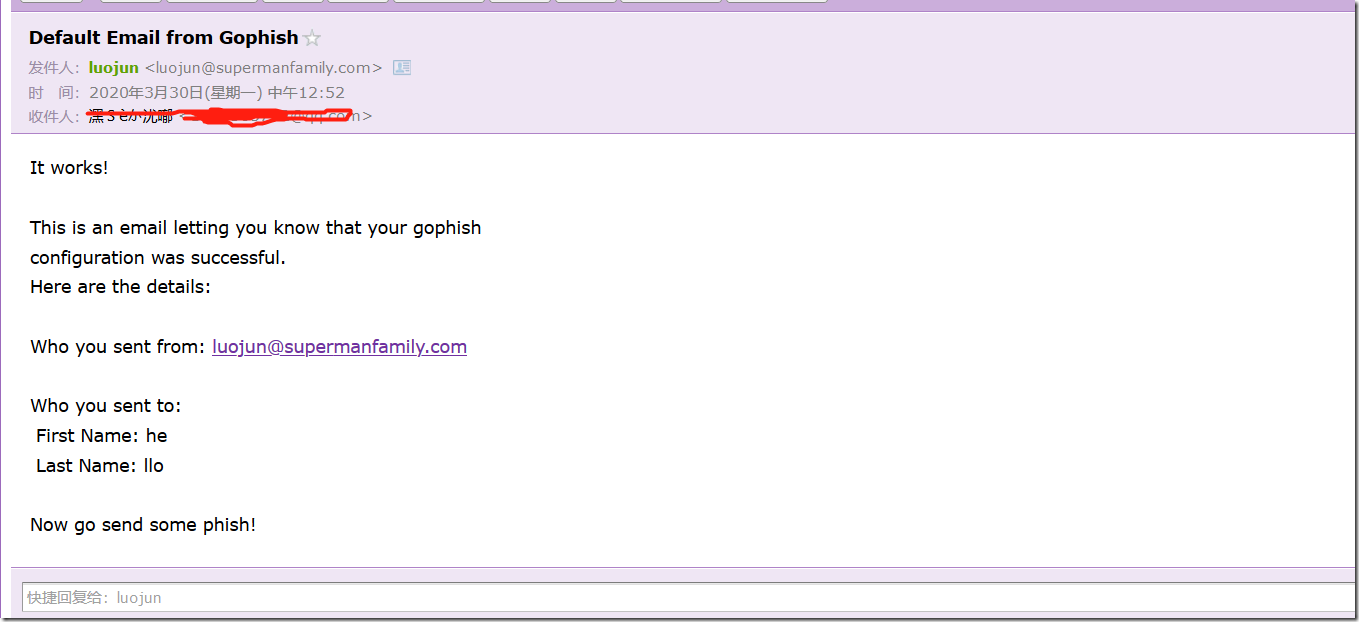

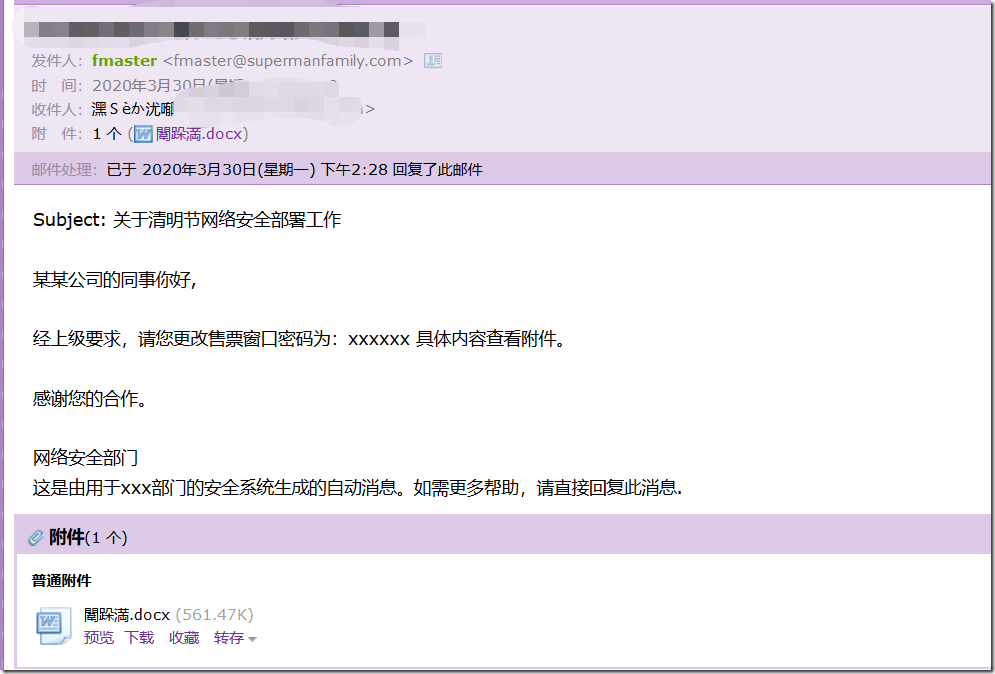

这个页面是设置发件人的,这里我伪装为luojun@supermanfamily.com,由于我们的Gophish服务器跟邮件服务器搭在同一台VPS上面,所以在这里填写127.0.0.1就好。Send Test Email测试一下:能够正常收到测试邮件,QQ邮箱并没有将其列入垃圾邮箱

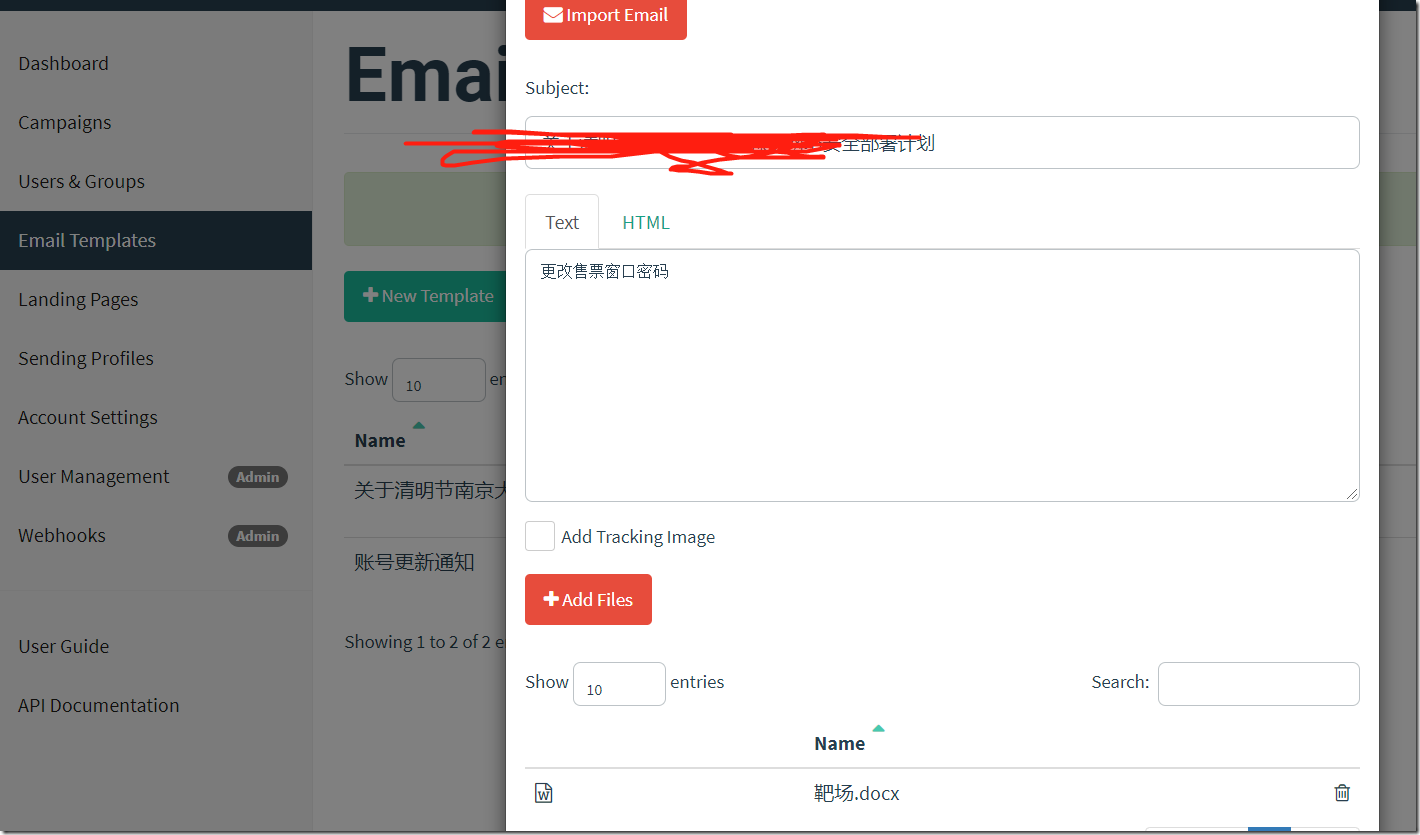

第三步 编辑Email Templates

此处是编辑邮件模板的,可以添加附件

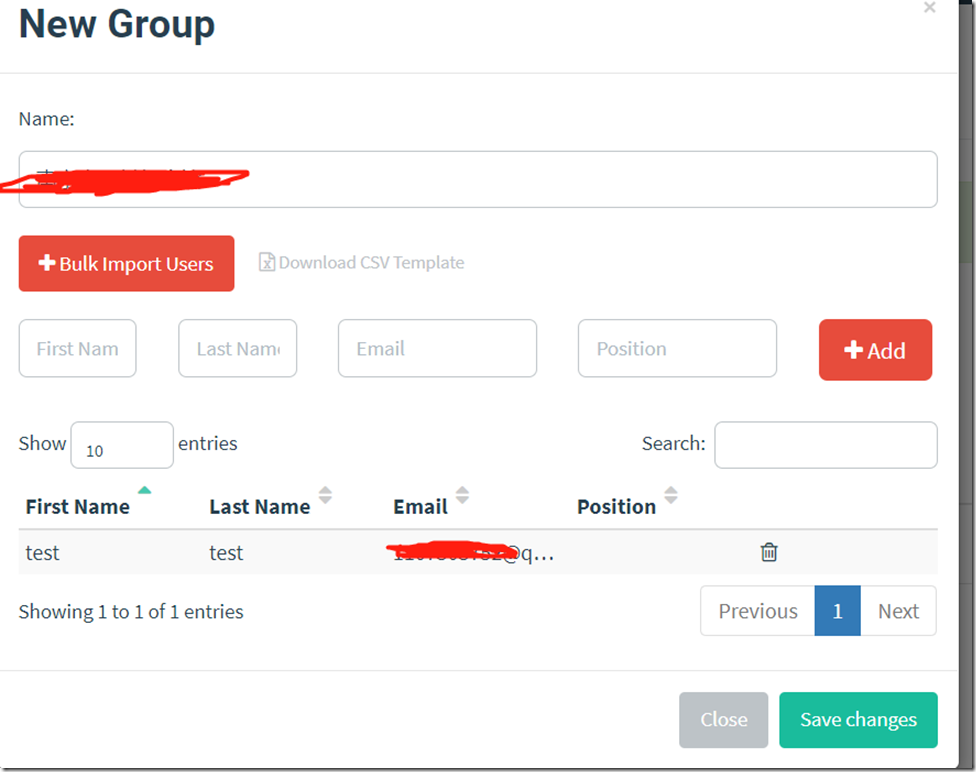

第四步 编辑Users&Groups

第五步 编辑Landing Pages

编辑登陆页面,可以随意填写

第六步 编辑Campaigns发送邮件

URL处填写config.json中设置的第二个地址,如下图

设置好了之后按Launch Campaign,查看自己的邮箱

接下来就是设置编辑好自己的钓鱼链接或者木马文件附件就好

原文地址:https://www.cnblogs.com/sup3rman/p/12598632.html