2017-2018-1 20155338《信息安全技术》实验二——Windows口令破解

一、试验环境

系统环境:Windows

实验工具:

LC5

SuperDic

二、实验内容及要求

(1)、字典破解

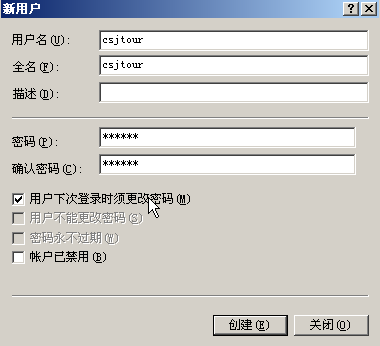

1、创建用户(密码用生日)

2、启动“字典生成器”,输入包含密码的生日信息,生成字典文件,选择新用户口令数。

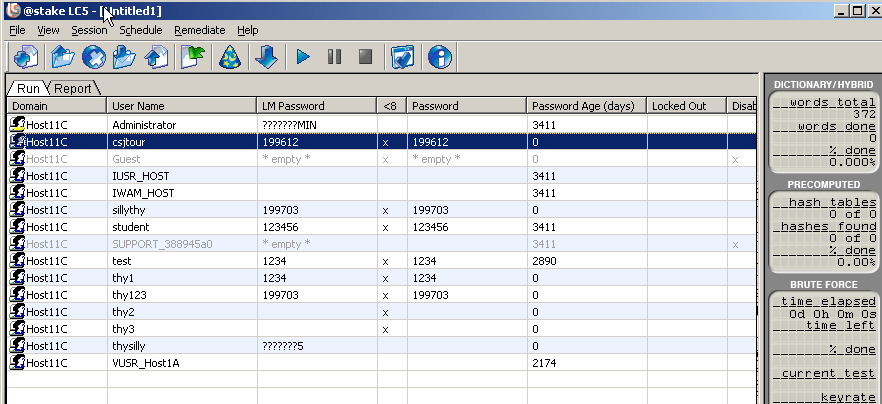

3、启动LC5口令破解工具,选择字典破解,在字典列表中导入字典文件。

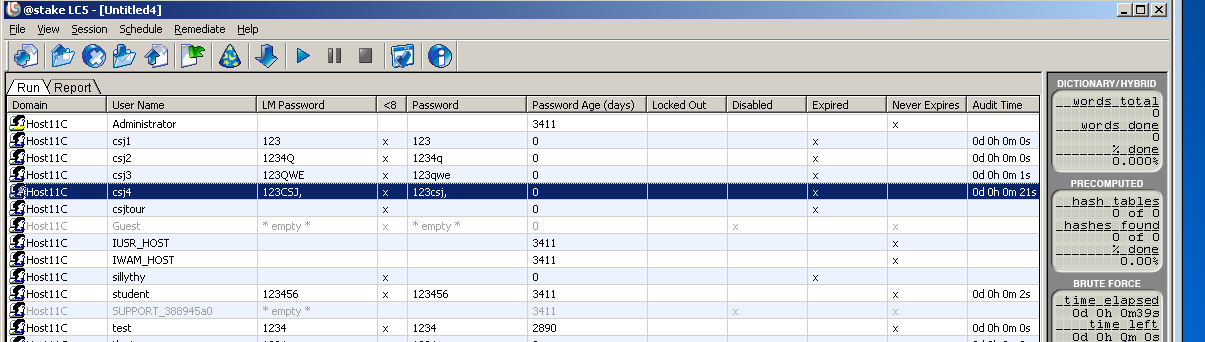

4、导入本地用户后破解

(2)、暴力破解

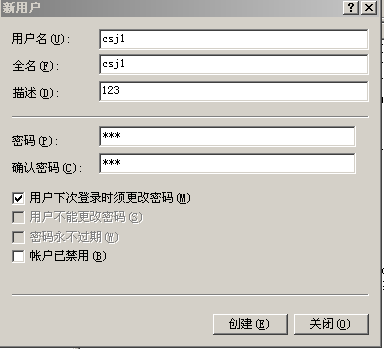

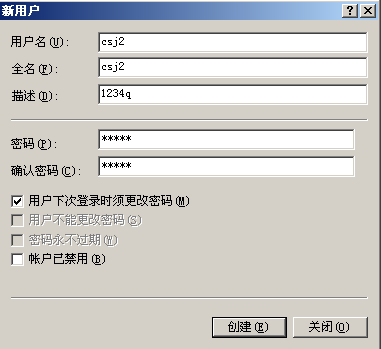

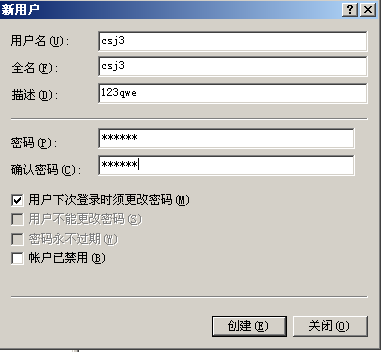

1、创建新用户(口令:英文字母+数字)

2、新建会话导入本地用户列表

3、选择暴力破解“Brute Force

Crack”,在字符集中先择字母表+数字,开始暴力破解,创建4个用户,用不同强度的口令,全部运用暴力破解,比较破解所需时间

根据最后破解所需时间,进行比较后,得出较复杂的密码所破解需要的时间也较长,所以我们平时设置密码的时候尽量设置成较复杂的密码。

三、思考题

1、分析口令破解软件L0phtCrack(简写为LC)的工作原理。

L0phtCrac是直接从注册表,文件系统,备份磁盘,或是在网络传输的过程中找到口令。L0phtCrack开始破解的第一步是精简操作系统存储加密口令的hash列表。之后开始进行口令的破解。

2、Windows 7的口令保护文件名称及存储位置是什么?

C:windowssystem32config

3、Windows保护系统帐户口令的算法有LM和NTLM,这两种算法有什么区别?

LM只能存储小于等于14个字符的密码hash,如果密码大于14个,windows就自动使用NTLM对其进行加密了,如果大于14位,在LM-Password中会以全0显示。

4、为了保护口令安全,设置口令应该遵循什么样的原则?

(1)、安全性高的

(2)、易记的

5、在密码破解中,常到彩虹表(Rainbow Table),彩虹表是什么?

是一个有大有小,主流100G以上, 用于加密散列函数逆运算的预先计算好的表, 为破解密码的散列值(或称哈希值、微缩图、摘要、指纹、哈希密文)而准备。