20189224《网络攻防实践》第四周学习总结

教材学习内容总结

网络嗅探

网络嗅探的危害和作用

网络嗅探作为攻击者经常使用的内网渗透技术,获得主机访问权后,能够被动的、静默嗅探网络上传输的数据。

网络嗅探技术及工具分类

网络嗅探技术按照监听的链路层网络进行分类可分为有线局域网和无线局域网;按照实现形式可以分为软件嗅探器和硬件嗅探器。

网络嗅探的原理与实现

以太网工作原理

有线协议标准。

共享式网络与交换式网络种的嗅探

根据其部署方式不同分为共享式网络与交换式网络两种。

类UNIX平台的网络嗅探技术

主要通过内核态的BPF(berkeley Packet Filter)和用户态的libpcap抓包工具库实现。

Windows平台的网络嗅探实现技术

windows操作系统内核并不提供标准的网络嗅探与抓包接口,因此需要通过增加一个驱动程序或网络组件来访问内核网卡中捕获的数据包,目前最常用的时与类UNIX平台上的BPF模块兼容的NPF。

网络嗅探器软件

类UNIX平台网络嗅探器软件

Libpcap转包开发库、tcpdump嗅探器软件、wireshark嗅探器软件

Windiws平台网络嗅探器软件

BPF、libpcap、tcpdump,tcpdump嗅探器软件是通用的命令行网络嗅探器软件

网络嗅探的检测与防范

网络嗅探的检测

检查网卡是否在混乱模式下,来发现正在监听的嗅探器。

网络嗅探的防范措施

1.采用安全的网络拓扑,尽量将共享式网络升级为交换式网络。

2.用静态ARP或者MAC-端口映射表代替动态机制。

3.重视网络数据传输的集中位置点的安全防范。4.避免使用明文传输口令或敏感信息的网络协议。

教材学习中的问题和解决过程

课堂实验内容:

1)攻击方用nmap扫描(给出特定目的的扫描命令)

2)防守方用tcpdump嗅探,用Wireshark分析(保留Wireshark的抓包数据),分析出攻击方的扫描目的和nmap命令

3) 提交抓包数据和截图

实验步骤:

1.攻击方

(1)攻击机ip

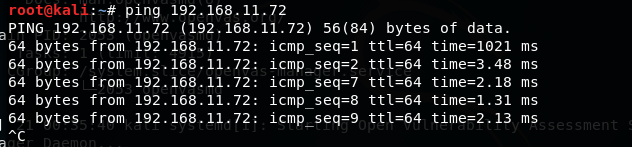

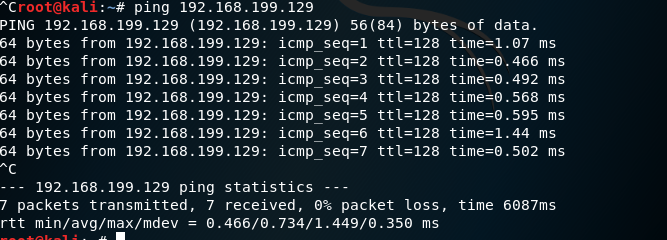

(2)可以ping通靶机192.168.11.72

(3)扫描目的:

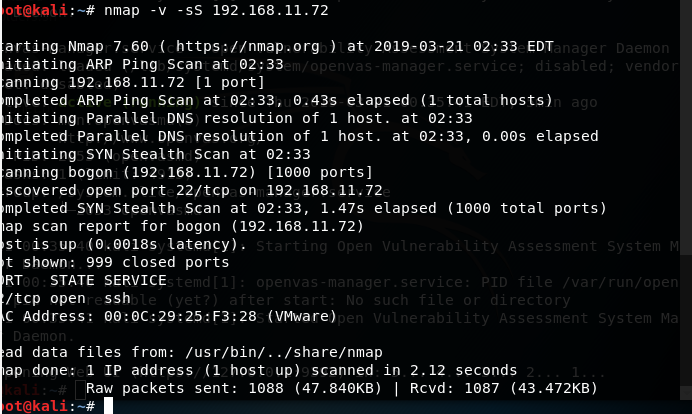

tcp syn扫描:

nmap -v -sS 192.168.11.72

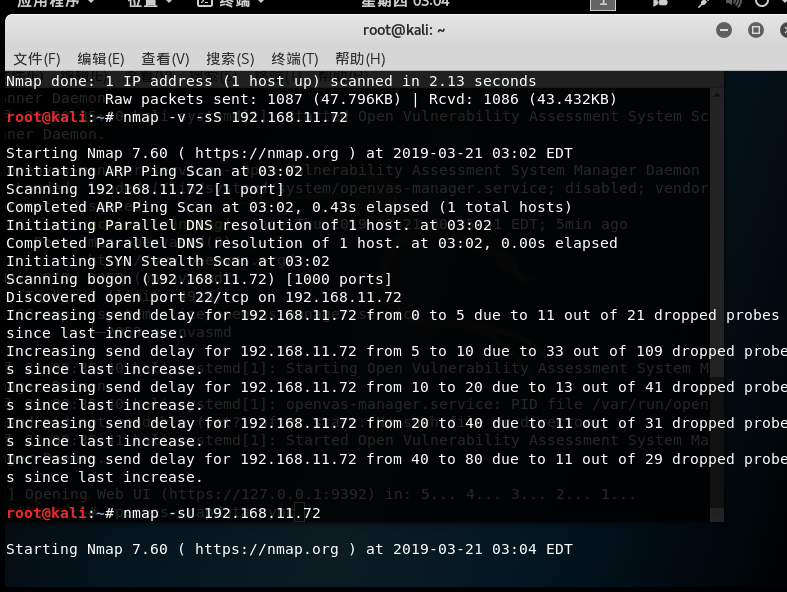

udp扫描:

nmap -sU 192.168.11.72

3.防守方

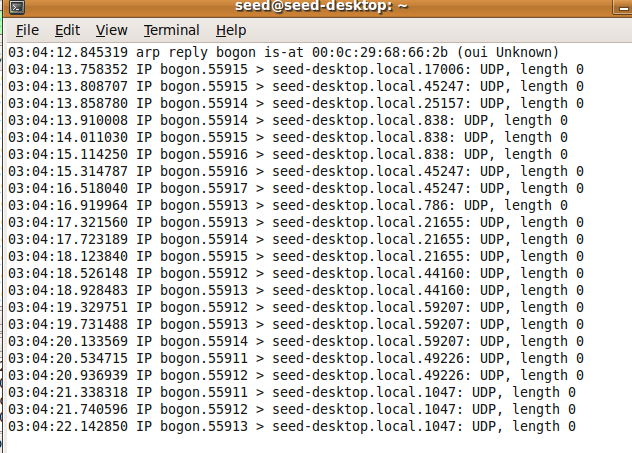

tcpdump嗅探,发现攻击机ip192.168.11.91

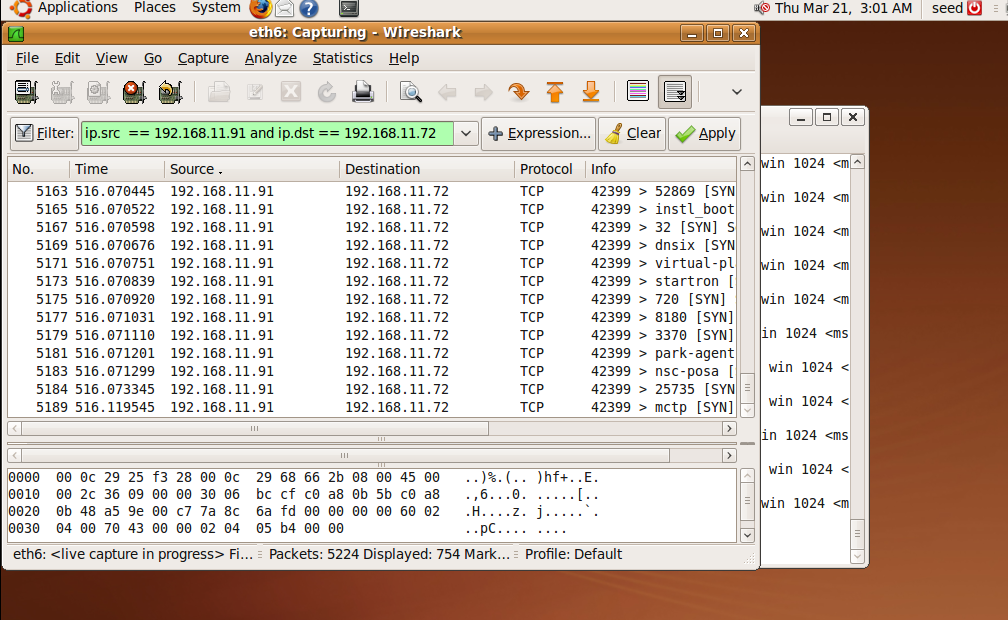

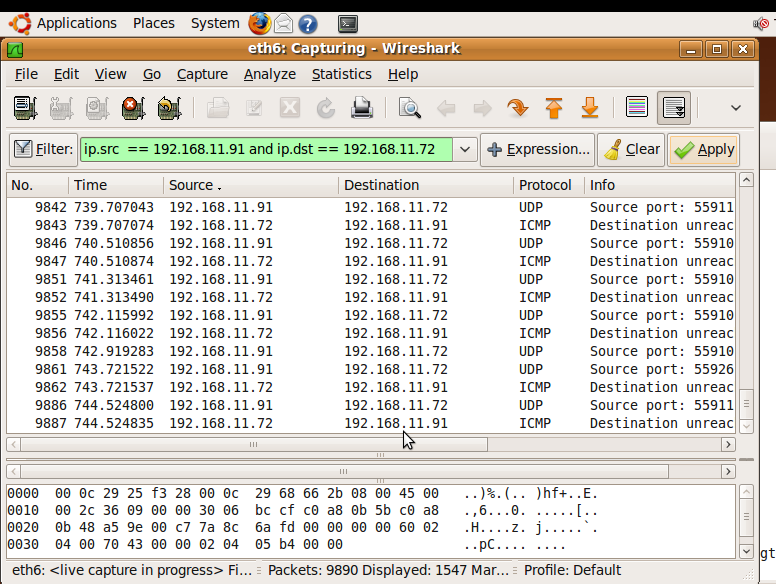

wireshark设置规则后分析,发现攻击机ip和目的

视频学习中的问题和解决过程

1.openvas使用

目标主机如下

首先对目标主机进行ping测试

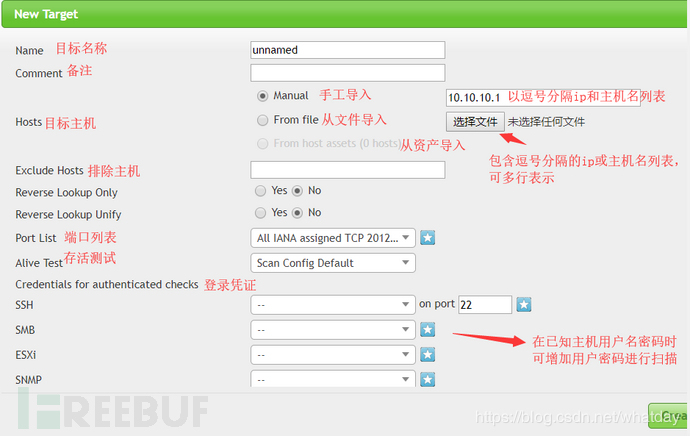

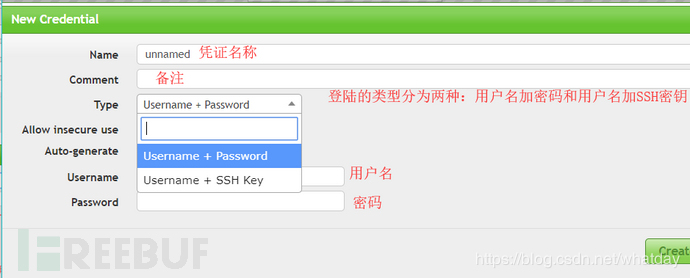

登录openvas,并创建新目标

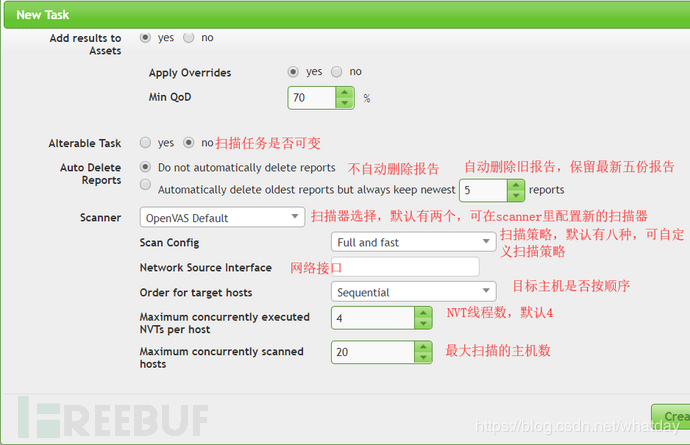

建立新任务,并开始任务

查看任务进度及结果

2.漏洞分析的扫描工具

web漏洞扫描器Golismero与Nikto,以及系统信息扫描收集工具Lynis与unix-privesc-check

3.漏洞分析的web爬行工具

4.漏洞分析的web漏洞扫描工具

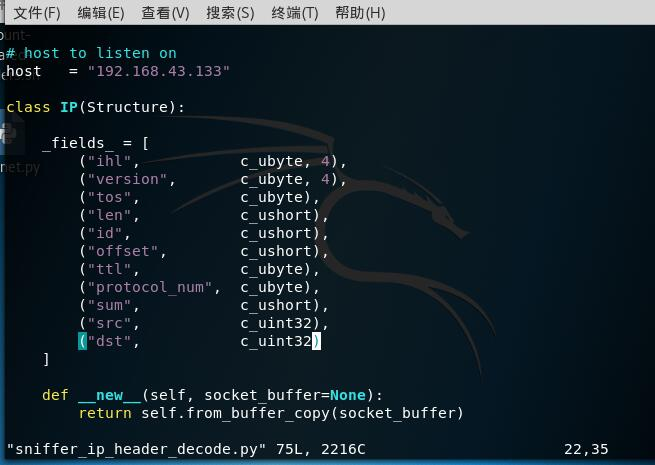

python黑帽子遇到问题及解决

1.

解决方法:

在文件代码第一行加上#coding:utf-8

2.linux操作系统下文件代码中的src和dst要修改成uint32