最近也是刚实习了几天,看见带我的那位老哥在用xray,而且贼溜,所以我想写几篇关于xray的使用的文章

0x00 xray建立监听

在实际测试过程中,除了被动扫描,也时常需要手工测试。这里使用 Burp 的原生功能与 xray 建立起一个多层代理,让流量从 Burp 转发到 xray 中。

首先 xray 建立起 webscan 的监听

xray_windows_386.exe webscan --listen 127.0.0.1:7001 --html-output c.html

使用该命令建立起监听

0X01 对brup端进行配置

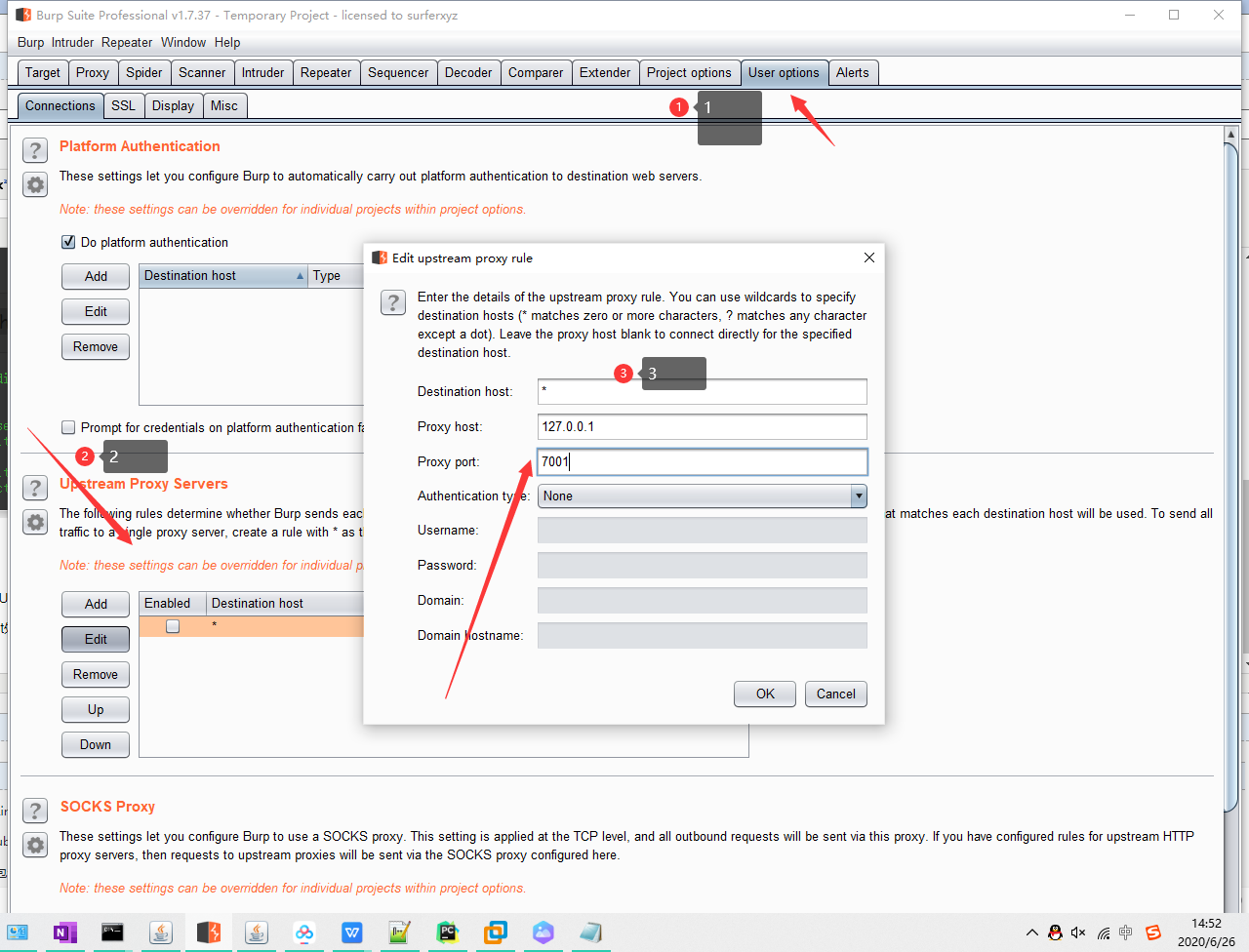

进入 Burp 后,打开 User options 标签页,然后找到 Upstream Proxy Servers 设置。

点击 Add 添加上游代理以及作用域,Destination host处可以使用*匹配多个任意字符串,?匹配单一任意字符串,而上游代理的地址则填写 xray 的监听地址。

0X02开始联动

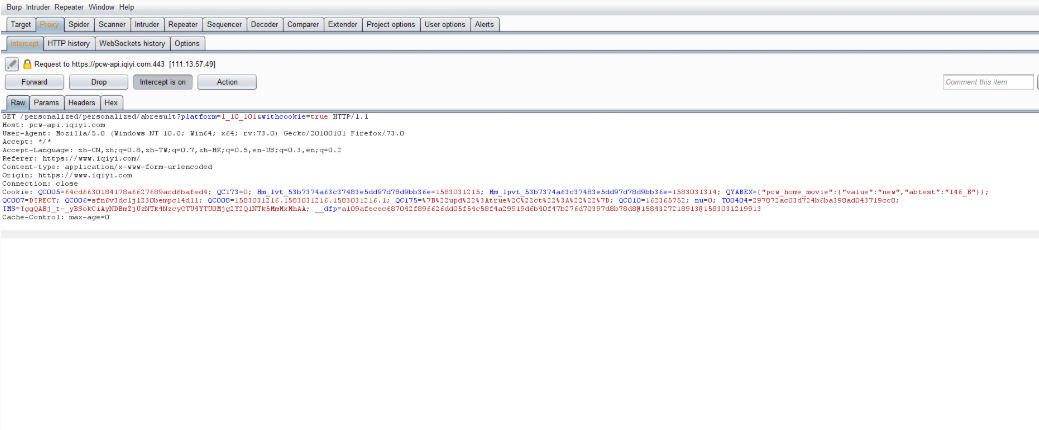

接下来,在浏览器端使用 Burp 的代理地址

此时网页流量便通过了brup转发到了xray

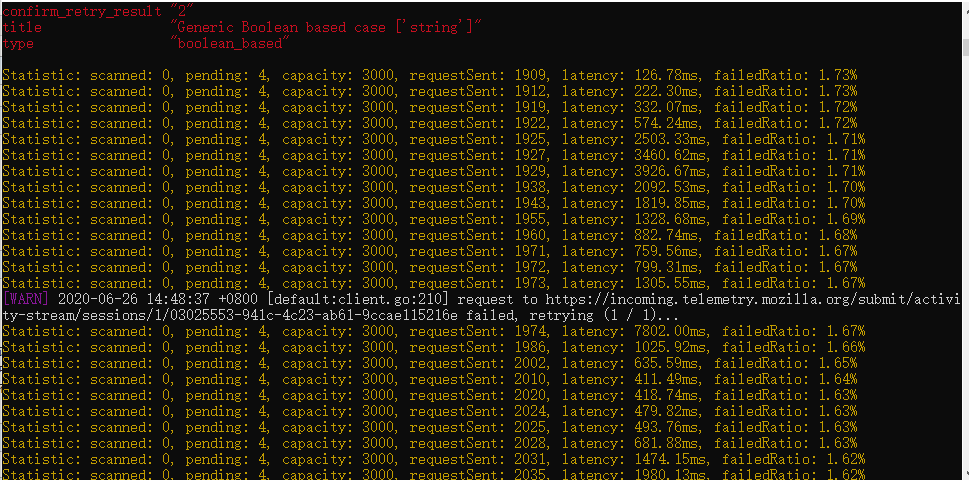

Xray开始接收到流量开始漏洞扫描

0X03抓取https流量

如果需要抓取https流量则需要brup以及xray都安装https证书。

详情请访问

brup安装证书抓取https

https://www.cnblogs.com/L0ading/p/12388835.html

xray安装证书进行http以及https扫描

https://www.cnblogs.com/L0ading/p/12388850.html

参考:https://www.cnblogs.com/L0ading/p/12388928.html