实验环境

实验包含三台机器:

攻击机:kali 192.168.43.94

跳板机:kyLin 192.168.43.49和192.168.139.2

受害机:win7装有SQLServer数据库服务 192.168.139.6

需要设置环境为攻击机可以访问跳板机,跳板机可以访问受害机,但是攻击机无法访问受害机。三台均为Vmware虚拟机搭建的系统。

网络配置原理

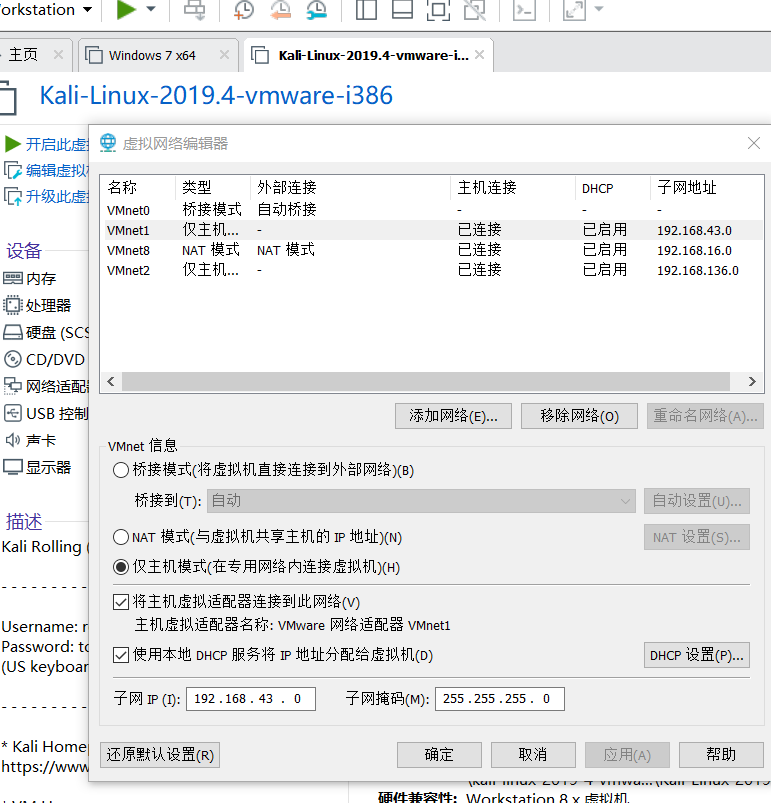

攻击机与跳板机使用仅主机模式,在虚拟机上点击编辑——虚拟网络编辑器,选中VMnet1仅主机模式:

选中仅主机虚拟适配器连接到此网络,并设置好dhcp分配的IP网段地址192.168.43.0。

在上图中再选中添加网络,选择要添加的网络(S)中选择VMnet2,点击确定,在下方VMnet信息中选中仅主机模式,并分配新的dhcp子网段192.168.136.0。

在Host-Only模式下,虚拟网络是一个全封闭的网络,此实验环境需要将攻击机与跳板机用仅主机模式配置在一个网段上,也就是共用虚拟网卡VMnet1,再将受害机与跳板机共用跳板机的第二个虚拟网卡VMnet2配置在一个网段,即可实现上述攻击机可以访问跳板机,跳板机可以访问受害机,但是攻击机无法访问受害机的实验环境。

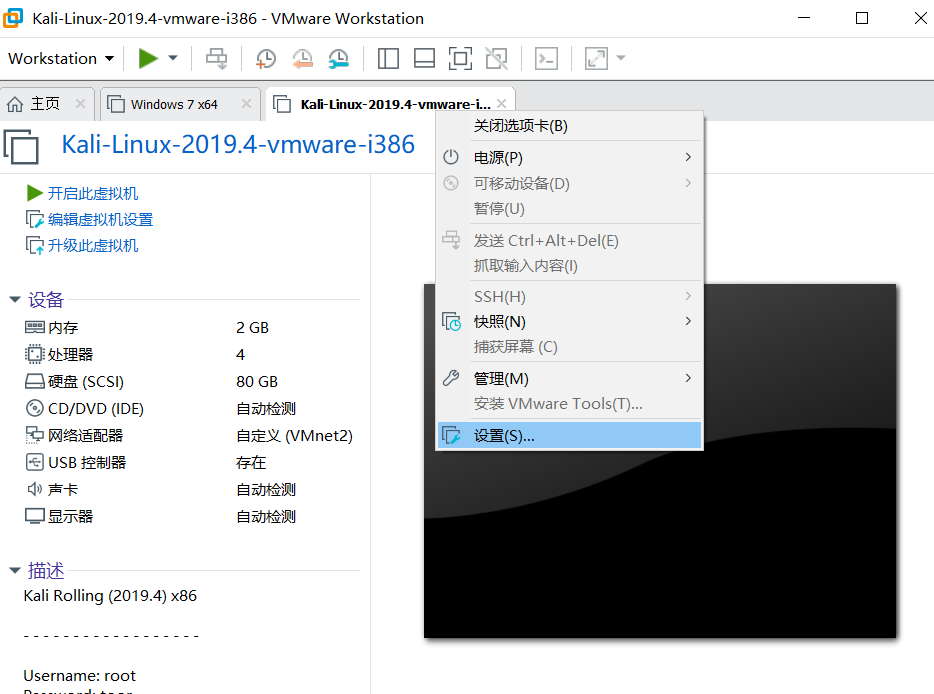

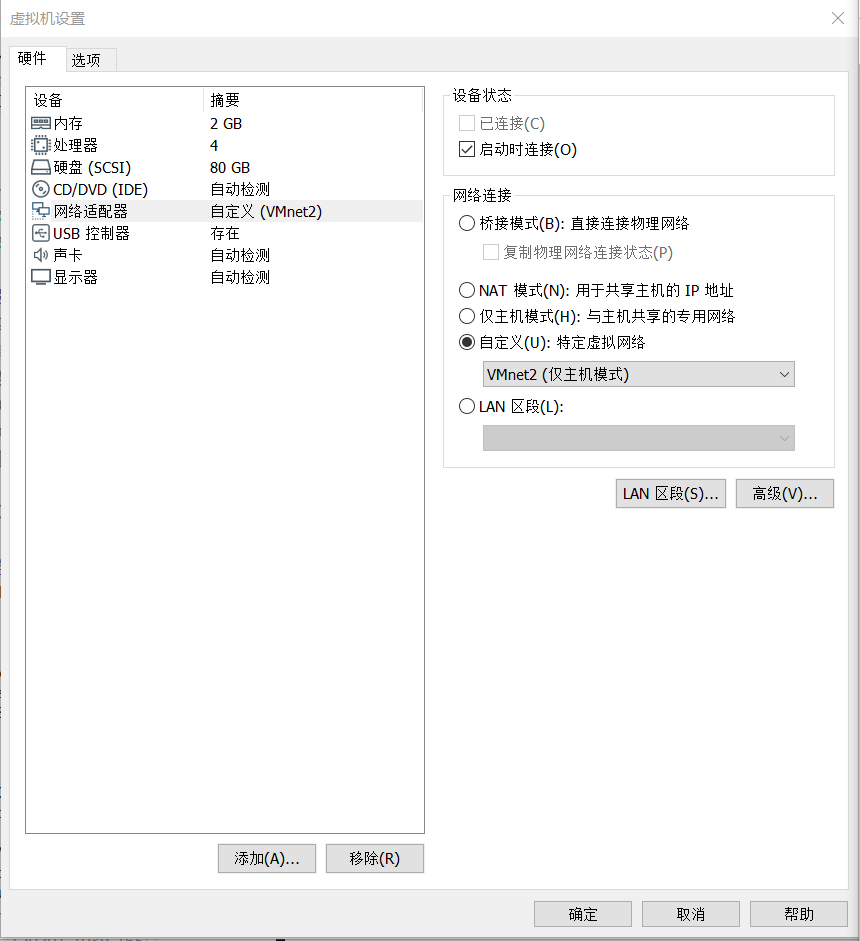

在kali虚拟机选项卡上右键,选择设置——硬件——网络适配器,如图:选中自定义:特定虚拟网络,选中刚刚添加的VMnet2(仅主机模式),点击确定,即可自动为kali分配与win7在一个网段的IP地址。在win7虚拟机中也使用相同方式设置此网段的IP地址。

在kali中还需要再终端修改网络配置文件,打开终端:

vi /etc/network/interfaces/

即可显示如下内容:

# The loopback network interface

auto lo

iface lo inet loopback

auto eth0

iface eth0 inet static //配置eth0使用默认的静态地址

address 192.168.43.133 //设置eth0的IP地址

netmask 255.255.255.0 //配置eth0的子网掩码

gateway 192.168.43.254 //配置当前主机的默认网关

此处修改为:

# The loopback network interface

auto lo

iface lo inet loopback

auto eth0

iface eth0 inet dhcp //配置eth0使用dhcp分配的动态地址

#address 192.168.43.133 //设置eth0的IP地址

#netmask 255.255.255.0 //配置eth0的子网掩码

#gateway 192.168.43.254 //配置当前主机的默认网关

然后终端输入一下命令,重启网络即可:

/etc/init.d/networking restart

在我的实验中跳板机使用了Kylin,它的网络配置和kali有差异,现做一下说明:

CentOS7新增网卡配置

在终端为普通用户显示$,输入:

cd /etc/sysconfig/network-scripts/

ls # 此时会显示当前目录下新增加的网卡,我们刚新添加了ifcfg-eth1,也有可能你的网卡是其他名字。

cp ifcfg-eth0 ifcfg-eth1 #此命令将就网卡的配置复制到新网卡中

su vi ifcfg-eth1 #su是为了由普通用户换为root权限

按下按键i,进入输入模式,添加下面的内容:

TYPE=Ethernet

NM_CONTROLLED=yes

BOOTPROTO=dhcp #我们设置为自动获取IP模式

NAME=ifcfg-eth1

DEVICE=ifcfg-eth1

ONBOOT=yes

NETMASK=255.255.255.0

GATEWAY=192.168.43.1 #上面查看的Host-Only网关IP,跳板机再添加一块网关设为192.168.139.1

启用新网卡

ifconfig ifcfg-eth1

重启网络

service network restart