一开始是一个简洁风的登录界面

康康注册界面

嗯...也是很简洁风呢。

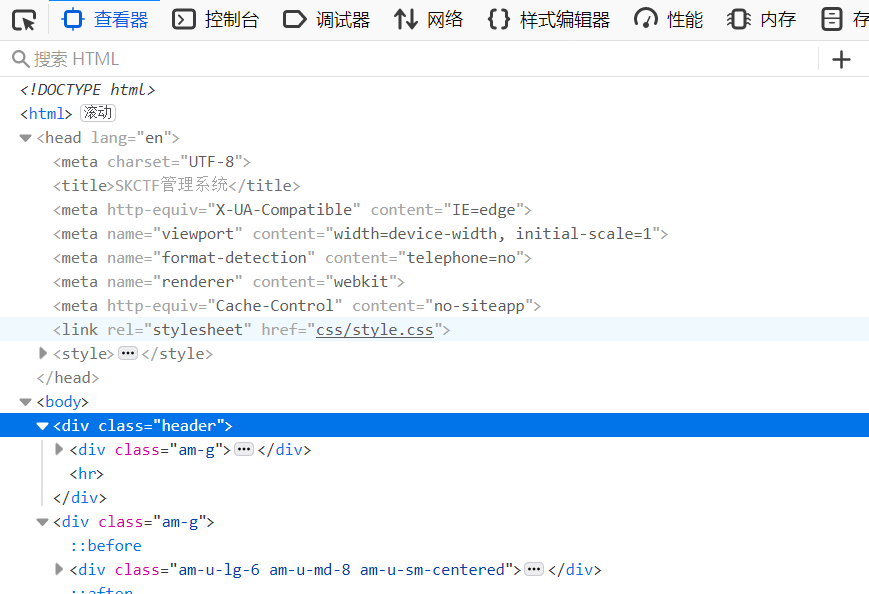

那让我们来查看元素(fn+f12)

没有什么有flag的迹象呢!

那我们试一下注册一个账号

这时候我们已经有解题的线索了:

获得管理员账号,输入密码,得到flag。

这道题的解题思路是,利用php中sql约束攻击。

以下内容来自于 http://www.mamicode.com/info-detail-2571784.html

先来理解一下所谓的sql约束攻击

SQL约束攻击:在SQL中执行字符串处理时,字符串末尾的空格符将会被删除。换句话说“vampire”等同于“vampire ”,对于绝大多数情况来说都是成立的(诸如WHERE子句中的字符串或INSERT语句中的字符串)例如以下语句的查询结果,与使用用户名“vampire”进行查询时的结果是一样的。

SELECT * FROM users WHERE username=‘vampire ‘;

但也存在异常情况,最好的例子就是LIKE子句了。注意,对尾部空白符的这种修剪操作,主要是在“字符串比较”期间进行的。这是因为,SQL会在内部使用空格来填充字符串,以便在比较之前使其它们的长度保持一致。

在所有的INSERT查询中,SQL都会根据varchar(n)来限制字符串的最大长度。也就是说,如果字符串的长度大于“n”个字符的话,那么仅使用字符串的前“n”个字符。比如特定列的长度约束为“5”个字符,那么在插入字符串“vampire”时,实际上只能插入字符串的前5个字符,即“vampi”。

那我们注册一个用户,用户名就是“admin ”(admin后面多加几个空格) 密码符合要求就好。

随后登录,出现flag

约束攻击不算是一个罕见的攻击方式。最常用的方法就是用来伪造管理员的身份。

(这启示我们开发者,管理员账号一定要弄成难猜的开头)