注入攻击主要有两种形式,SQL注入攻击和OS注入攻击。

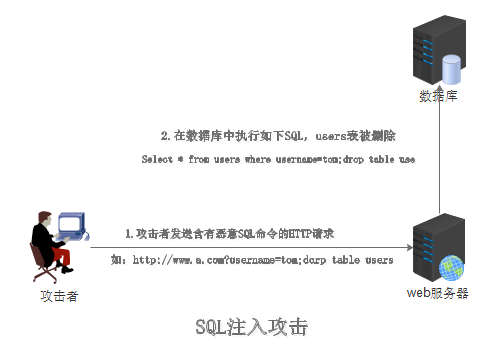

SQL注入攻击是攻击者在HTTP请求中注入恶意SQL命令,恶意SQL被一起构造,并在数据库中执行。

SQL注入攻击需要攻击者对数据库结构有所了解才能进行,攻击者获取数据库表结构信息的手段有如下几种:

(1)开源

如果网站采用开源软件搭建,那么网站数据库结构就是公开的,攻击者可以直接获得。

(2)错误回显

如果网站开启错误回显,即服务器内部500错误会显示在浏览器上。

攻击者通过故意构造非法参数,使服务器异常信息输出到浏览器端,为攻击者猜测数据库表结构提供了便利。

(3)盲注

网站关闭错误回显,攻击者通过页面变化情况判断SQL语句的执行情况,据此猜测数据库表结构,此种方式攻击难度较大。

防御SQL注入攻击首先要避免被攻击者猜测到表名等数据库表结构信息,才外还可以采用如下方式:

(1)消毒

和防XSS攻击一样,请求参数消毒是一种比较简单粗暴而有效的手段,通过正则匹配过滤请求数据中可能注入的SQL。

(2)参数绑定

使用预编译手段,参数绑定使最好防SQL注入的方法。

目前很多数据访问层框架,都是先SQL预编译和参数绑定,攻击者的恶意SQL会被当作SQL的参数,而不是SQL命令运行。