20199110 2019-2020-2 《网络攻防实践》第三周作业

1.实践内容

第三章讲的是网络信息收集技术。首先介绍了网络信息收集的概念和定义,然后引出了网络踩点、网络扫描和网络查点三个主要内容。在网络攻防对抗中,信息是决定成败的关键。网络信息收集过程和入侵攻击过程没有明显的先后次序关系,信息收集融入在整个入侵过程。收集的信息越全面越细致,越有利于入侵攻击的实施。

- 网络踩点(foot-printing)

指攻击者通过对目标组织或个人进行有计、有步骤的信息收集,从而了解攻击目标的网络环境和信息安全状况,得到攻击目标完整剖析图的计数过程。

网络踩点的技术类型包括Web搜索和挖掘、DNS和IP查询、网络拓扑侦查等。

- 网络扫描(scanning)

基本目的是探测目标网络以找出尽可能多的连接目标,进一步探测获取类型、存在的安全弱点等信息为进一步攻击选择恰当目标和通道提供支持。

网络扫描的技术类型包括主机扫描(Ping攻击)、端口扫描、系统类型探查、漏洞扫描等。

- 网络查点(enumeration)

指在实施远程渗透攻击之前,针对已知弱点对识别出来的服务器进行更加充分更具针对性的探查,来寻找真正可以攻击的入口和攻击过程中可能需要的关键数据。

包括旗标(banner)抓取、网络服务查点等。

2.实践过程

任务一

题目

从Google.com、g.cn、baidu.com、sina.com.cn中选择一个DNS域名进行查询,获取如下信息:

(1)DNS注册人及联系方式;

(2)该域名对应的IP地址;

(3)IP地址注册人及联系方式;

(4)IP地址所在国家、城市和具体地理位置。

解答

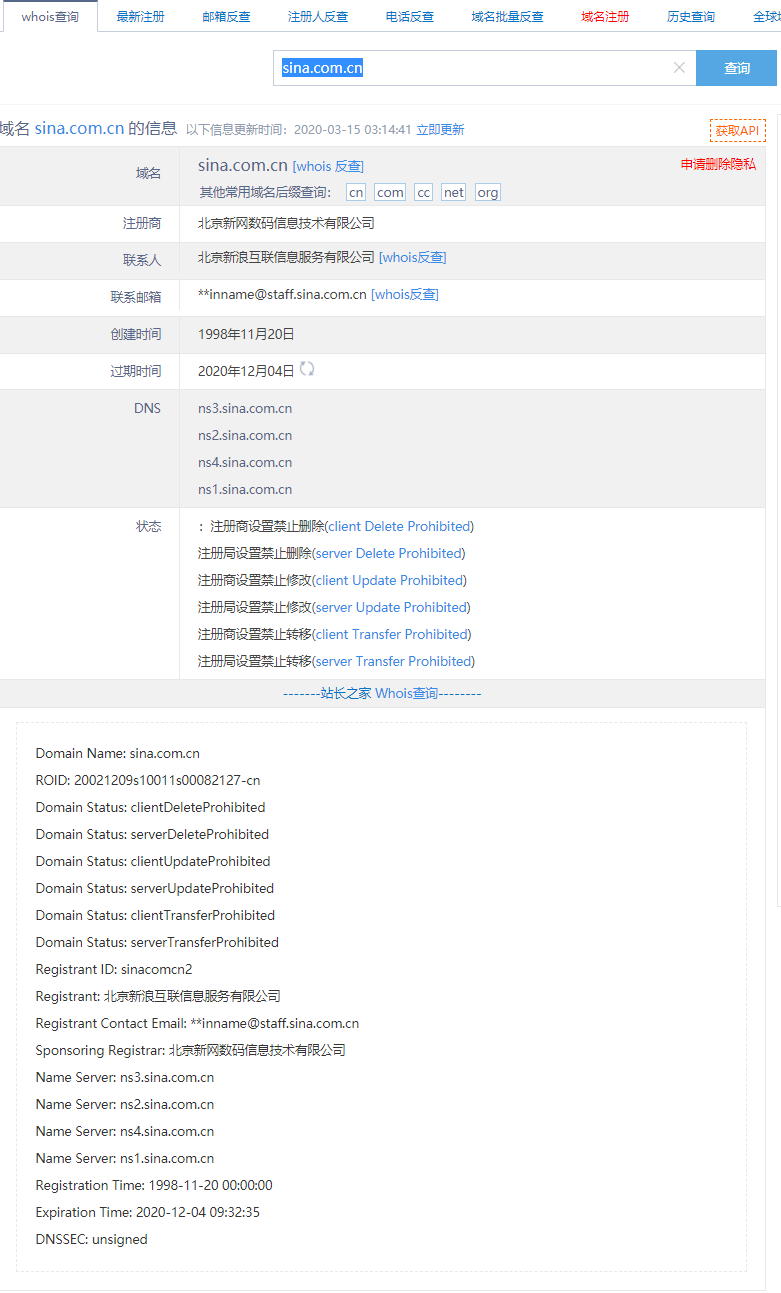

我选择的是sina.com.cn作为被查询域名。

(1)通过站长之家可以查询到DNS注册人为北京新浪互联信息服务有限公司,联系方式为**inname@staff.sina.com.cn。

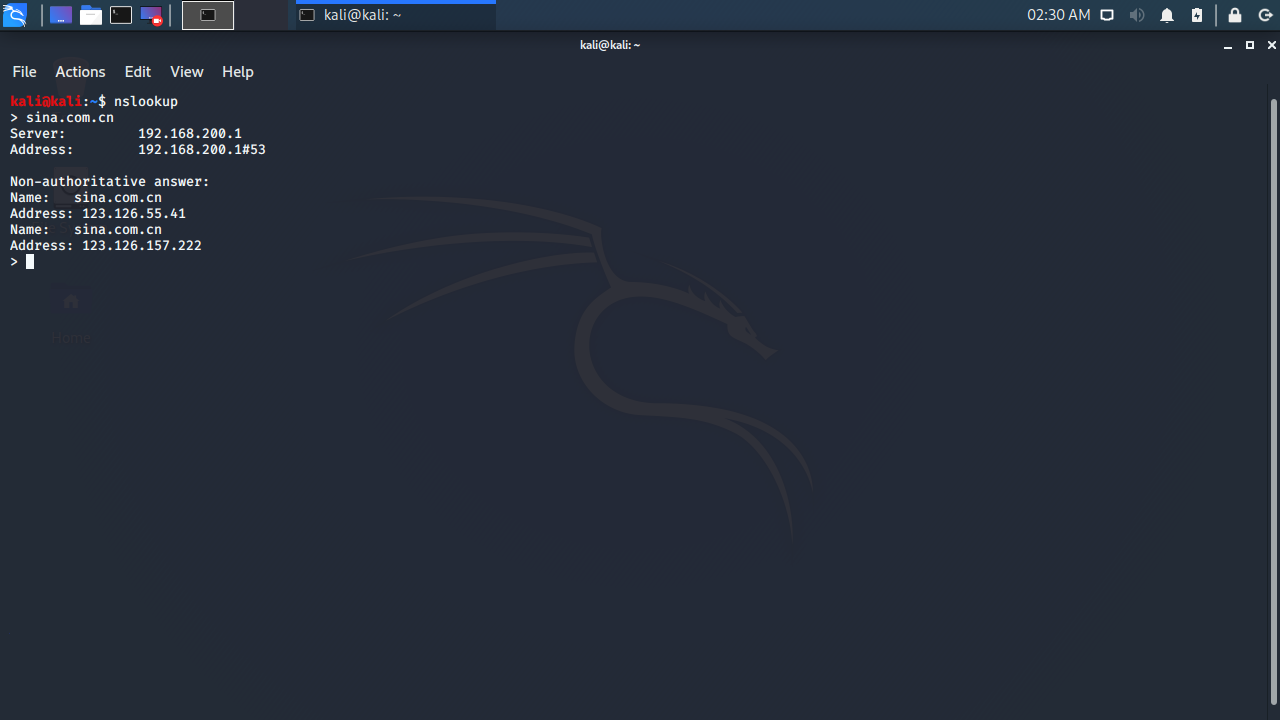

(2)通过nslookup指令可查询到域名对应IP为123.126.55.41。

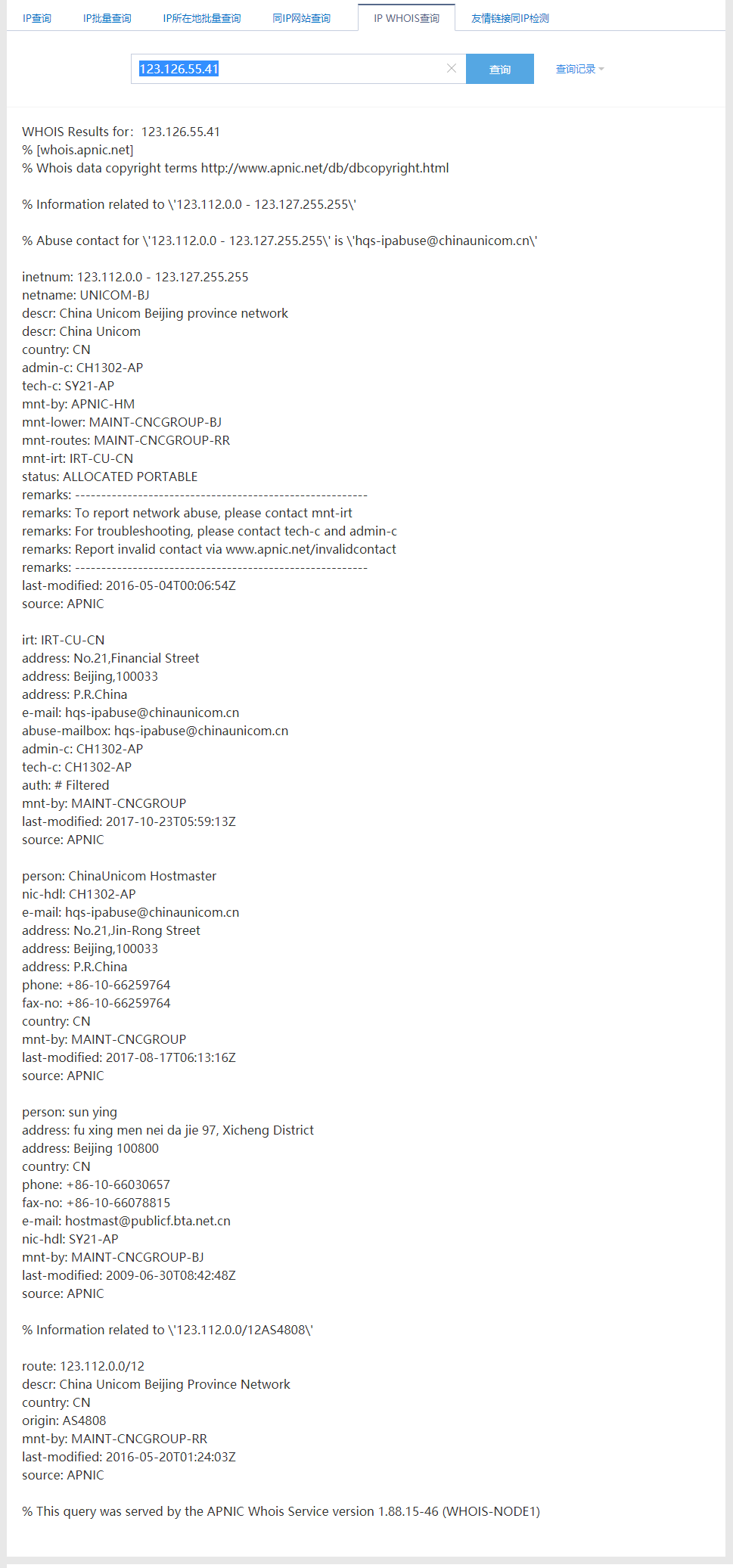

(3)通过站长工具可以查询到IP注册人为China Unicom,联系方式为hqs-ipabuse@chinaunicom.cn。

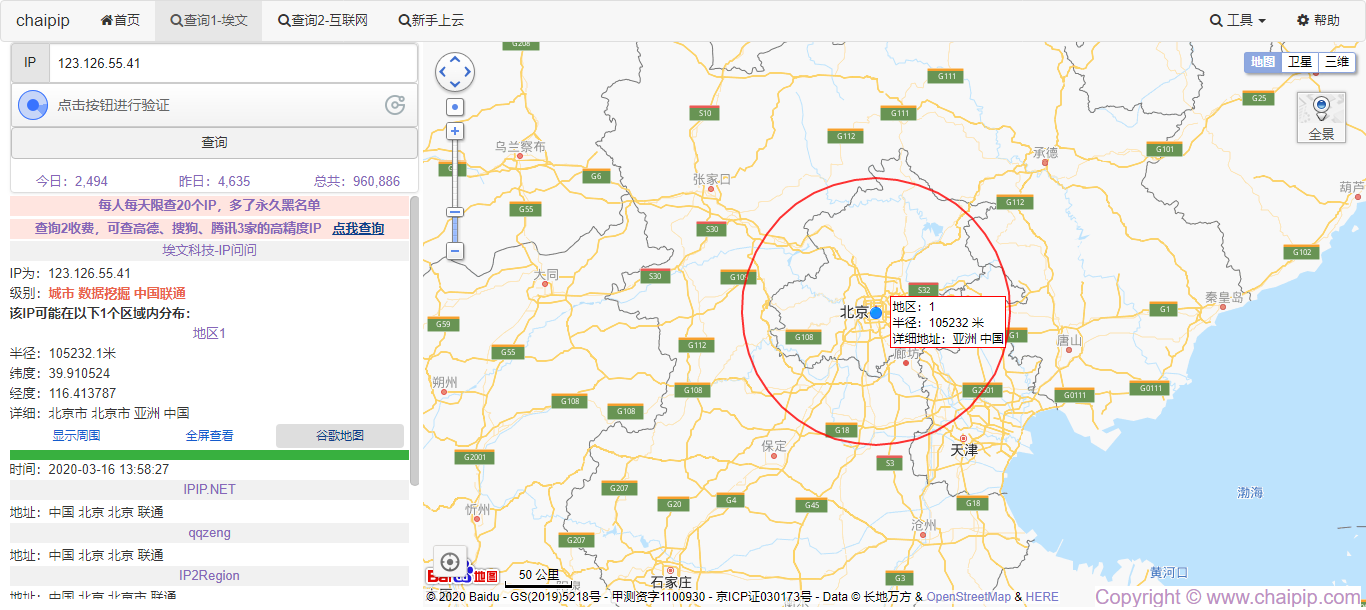

(4)通过IP定位可以查到IP地址所在国家为中国,城市为北京市,和具体地理位置(由于定位精度的原因,只能定位到市一级)。

任务二

题目

尝试获取BBS、论坛、QQ、MSN中的某一好友的IP地址,并查询获取该好友所在的具体地址位置。

提示:QQ、MSN在好友间进行较长时间的直接通信时,将会建立起点到点的TCP或UDP连接,使用netstat命令或天网防火墙等工具,可获得好友的IP地址。

解答

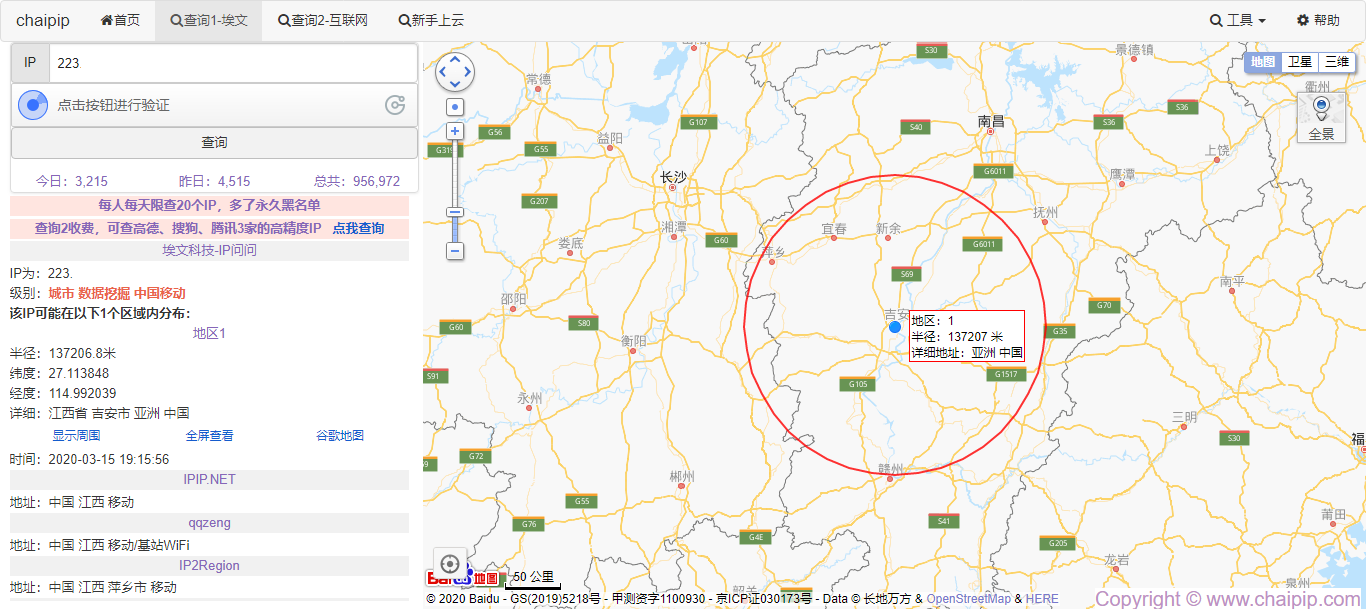

根据发送数据量大小判断此时好友的IP,当与好友处于长时间通信或者语音视频电话时,发送速度快,总量大。打开资源监视器,选择网络,可以很快发现好友IP为223.xx.xx.xx。

通过IP定位,确定此时对方位置为中国 江西 吉安(由于IP定位精度的原因,该IP只能定位到市一级)。

任务三

题目

使用nmap开源软件对靶机环境进行扫描,回答以下问题并给出操作命令:

(1) 靶机IP地址是否活跃?

(2) 靶机开放了哪些TCP和UDP端口?

(3) 靶机安装了什么操作系统,版本是多少?

(4) 靶机上安装了哪些网络服务?

解答

nmap是一个网络连接端扫描软件,用来扫描网上电脑开放的网络连接端。确定哪些服务运行在哪些连接端,并且推断计算机运行哪个操作系统。它是网络管理员必用的软件之一,以及用以评估网络系统安全。

正如大多数被用于网络安全的工具,nmap 也是不少黑客及骇客(又称脚本小子)爱用的工具 。系统管理员可以利用nmap来探测工作环境中未经批准使用的服务器,但是黑客会利用nmap来搜集目标电脑的网络设定,从而计划攻击的方法。

Nmap 常被跟评估系统漏洞软件Nessus 混为一谈。Nmap 以隐秘的手法,避开闯入检测系统的监视,并尽可能不影响目标系统的日常操作。

其基本功能有三个,一是探测主机是否在线,二是扫描主机端口来嗅探所提供的网络服务,三是可以推断主机所用的操作系统 。Nmap可用于扫描仅有两个节点的LAN,直至500个节点以上的网络。Nmap 还允许用户定制扫描技巧。

通常,一个简单的使用ICMP协议的ping操作可以满足一般需求。也可以深入探测UDP或者TCP端口,直至主机所使用的操作系统。还可以将所有探测结果记录到各种格式的日志中, 供进一步分析操作。

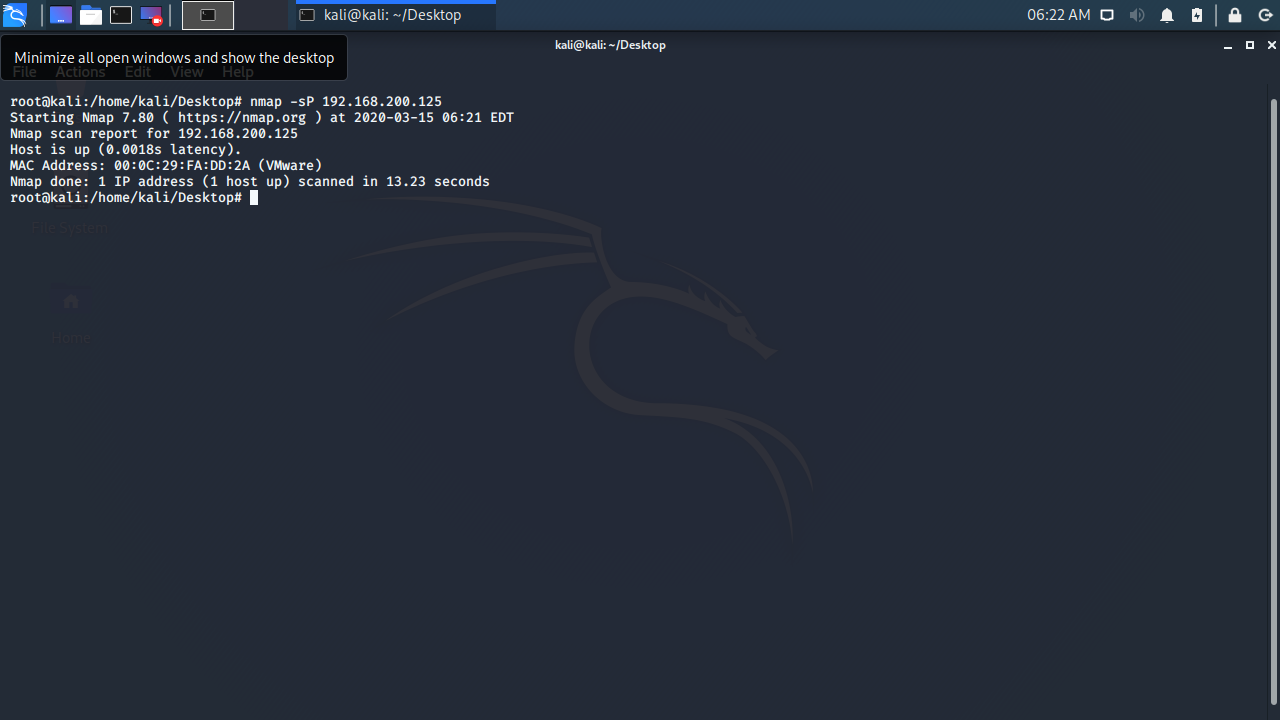

(1)通过nmap -sP 靶机IP查询靶机IP是否活跃。“Host is up”表明靶机IP处于活跃态。当出现“Host is down”时,检查靶机是否挂起或关机。

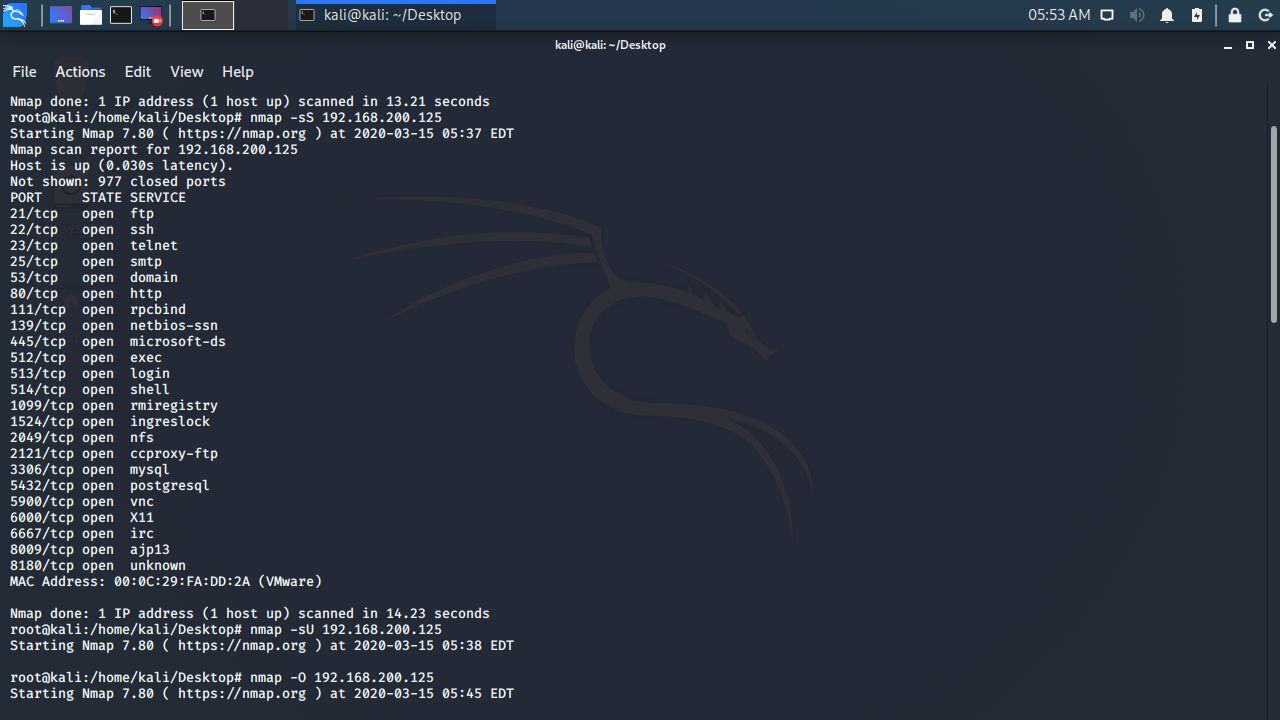

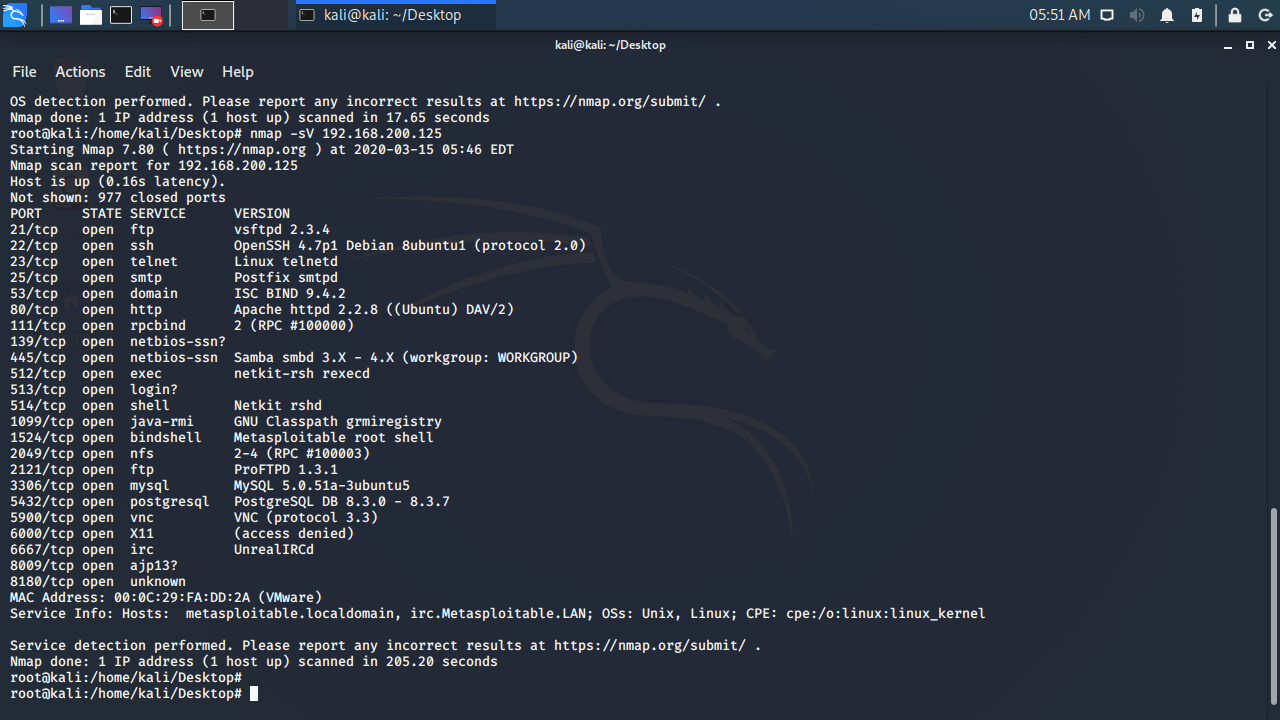

(2)通过nmap -sS 靶机IP查询TCP端口。

通过nmap -sU 靶机IP查询UDP端口(不知道是笔记本的原因还是网络原因,查询时间极长。我一度以为查询失败,几次测试才磨出了耐心)。

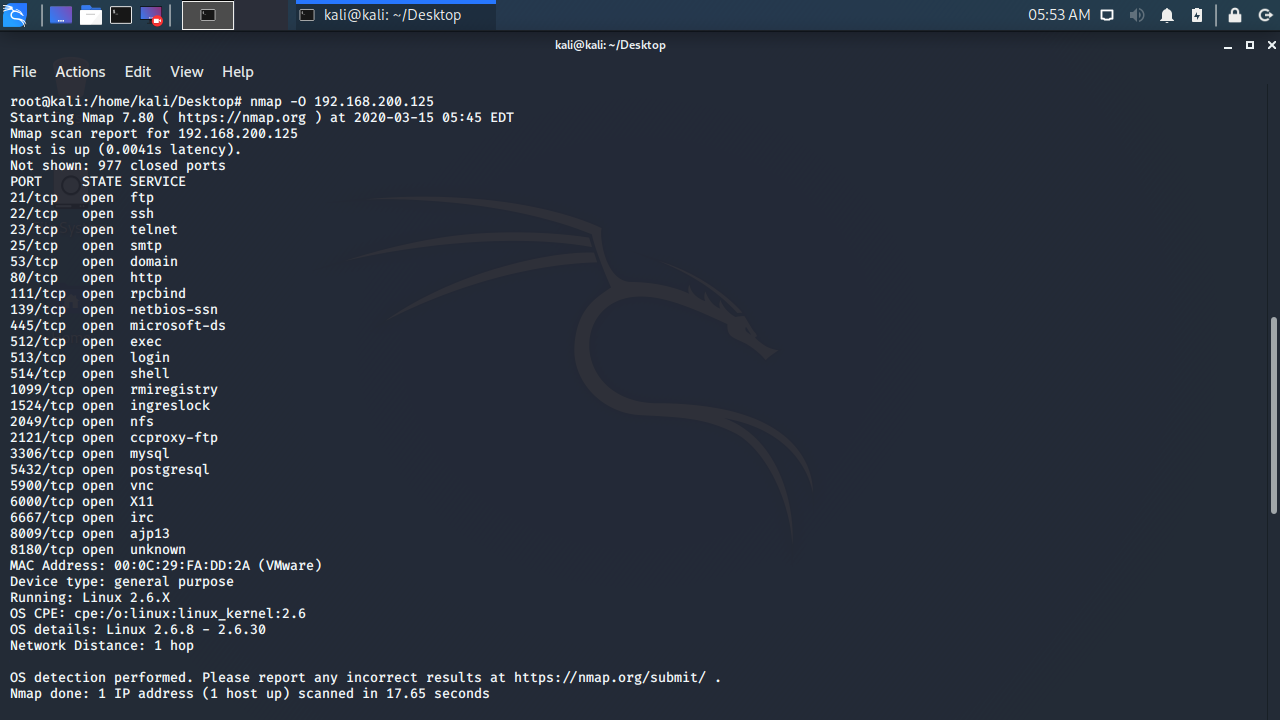

(3)通过nmap -O 靶机IP查询操作系统类型为Linux 2.6.X,版本号为2.6.8-2.6.30。

(4)通过nmap -sV 靶机IP查询网络服务。

任务四

题目

使用Nessus开源软件对靶机环境进行扫描,并回答如下问题:

(1) 靶机上开放了哪些端口?

(2) 靶机各个端口上网络服务存在何种安全漏洞?

(3) 你认为该如何攻陷靶机环境,以获得系统访问权?

解答

Nessus号称是世界上最流行的漏洞扫描程序,全世界有超过75000个组织在使用它。该工具提供完整的电脑漏洞扫描服务,并随时更新其漏洞数据库。Nessus不同于传统的漏洞扫描软件,Nessus可同时在本机或远端上遥控,进行系统的漏洞分析扫描。对应渗透测试人员来说,Nessus是必不可少的工具之一。

Nessus通常包括成千上万的最新的漏洞,各种各样的扫描选项,及易于使用的图形界面和有效的报告。Nessus之所以被人们喜爱,是因为该工具具有几个特点。如下所示:

-

提供完整的电脑漏洞扫描服务,并随时更新其漏洞数据库。

-

不同于传统的漏洞扫描软件。Nessus可同时在本机或远程控制,进行系统的漏洞分析扫描。

-

其运作效能随着系统的资源而自行调整。如果将主机配置更多的资源(如加快CPU速度或增加内存大小),其效率表现可因为丰富资源而提高。

-

可自行定义插件。

-

NASL(Nessus Attack Scripting Language)是由Tenable所发出的语言,用来写入Nessus的安全测试选项。

-

完全支持SSL(Secure Socket Layer)。

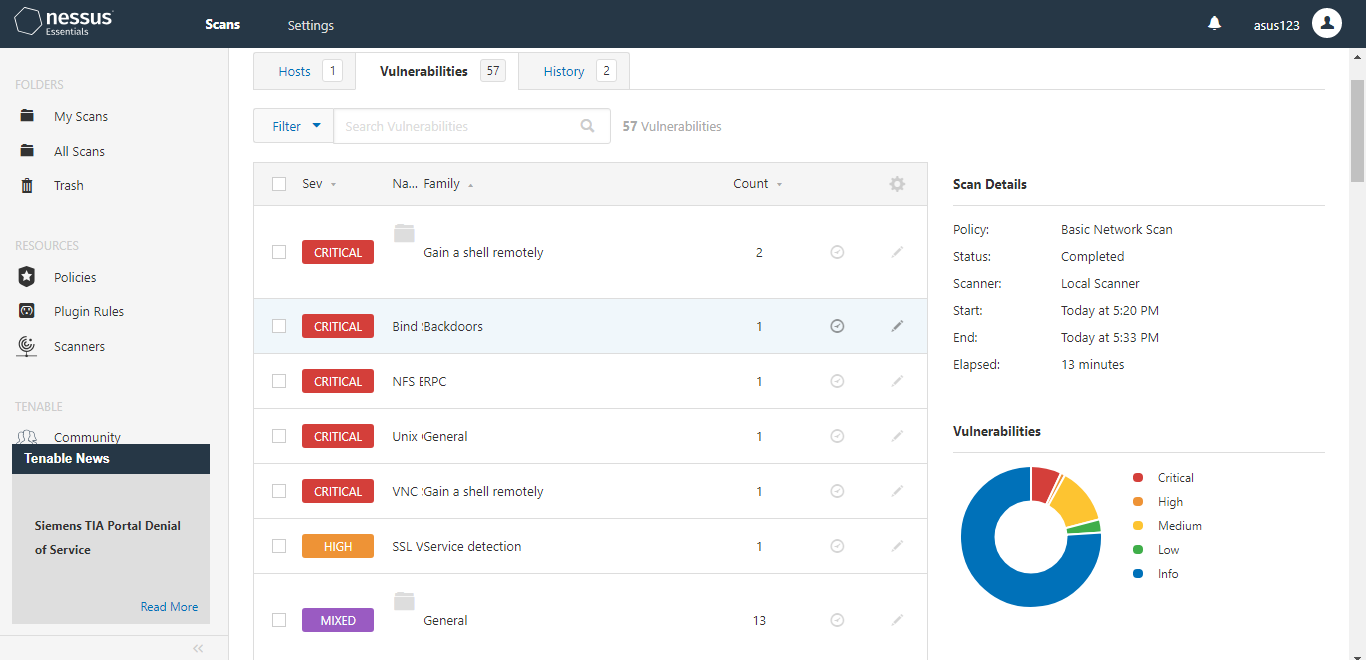

使用Nessus对靶机进行环境扫描之后。

(1)靶机开放端口如下(由于篇幅有限,未全部展示)。

(2)靶机存在的安全漏洞如下(由于篇幅有限,未全部展示)。

(3)根据Nessus扫描出来的安全漏洞等级,按照严重、高风险、中风险、低风险的等级进行攻击,可以更快的攻陷靶机环境,从而获得系统访问权。

任务五

题目

通过搜索引擎搜索自己在互联网上的足迹,并确认是否存在隐私和敏感信息泄露问题,如是,提出解决方法。

解答

通过百度、谷歌和360搜索,检索同一个关键词会获得不一样的效果。根据对我姓名检索的情况来看,谷歌的内容最多,百度次之,360搜索最少(没有搜到相关信息)。这反应了不同搜索引擎的搜索算法不同,以及对信息的存留度不一样。侧面说明,如果你想找到一个人的信息,谷歌是你最好的搜索引擎;同样,360搜索在人名检索一块,隐私保护性更好,不排除360搜索涵盖面小。

根据谷歌检索情况来看,披露的关于我的信息没有涉及隐私和敏感信息,一般只以本人名字出现,不涉及强关联信息。一般情况下,网上公示信息应当有时效性,当超过deadline时,管理员应当删除,减少被非法利用的机会。

任务六

题目

使用nmap扫描特定靶机,并给出靶机环境的配置情况。

解答

参考任务三。

任务七

题目

使用Nessus扫描特定靶机,并给出靶机环境上的网络服务及安全漏洞情况。

解答

参考任务四。

3.学习中遇到的问题及解决

- 问题1:IP定位的工具很多,在不知道精度的情况下不好选择。

- 问题1解决方案:查看前人IP定位经验,选择精度较高的工具。

- 问题2:针对同一目标,达到的路径多样,有代码有工具。

- 问题2解决方案:根据情况和自己的选择,敲定路径。

4.实践总结

本次作业的主题是信息收集。信息收集是开展网络攻击的前瞻行为,在掌握一定的信息之后,我们才能更好的进行网络攻击。同时,信息收集的技术类型五花八门,可选择范围很大。每种工具或者方式的效果不一,我们要选择合适的方式方法进行信息收集。

信息收集可以存在于网络攻击中的每个地方,但是信息收集服务于网络攻击的性质是不变的。我们在研究网络攻击的信息收集时,也是在研究怎么防止信息泄露。针对攻击者需要获得的关键信息,我们需要做好隐藏和保密。在网络这个大平台,我们需要做好个人信息的保护。