实验二 数字证书应用

一、 实验目的:

该实验为验证性实验。

- 了解PKI体系

- 了解用户进行证书申请和CA颁发证书过程

- 掌握认证服务的安装及配置方法

- 掌握使用数字证书配置安全站点的方法

二、 实验内容

- 利用数字证书建立安全Web通信

三、实验步骤

需要三台主机,一台担任CA(安装IIS+证书组件),一台担任应用服务器(安装IIS),一台客户端。

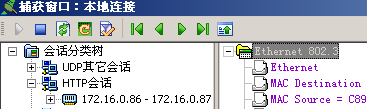

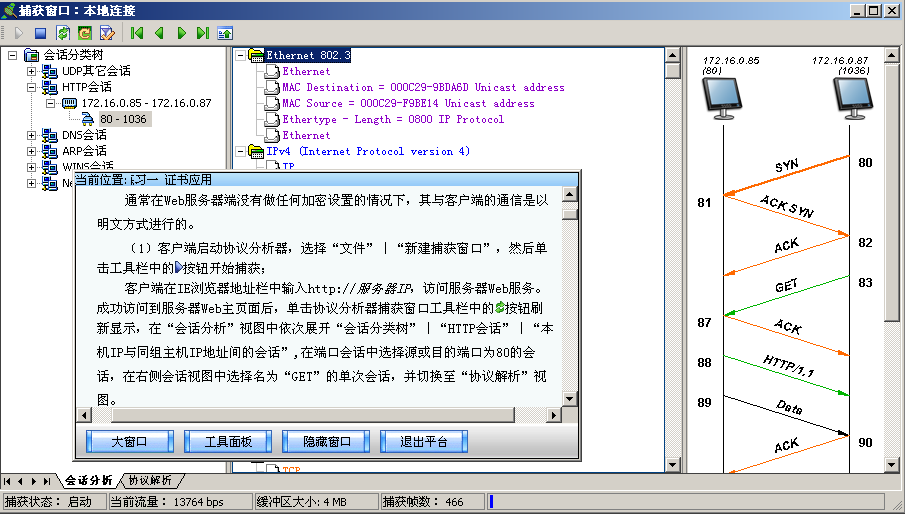

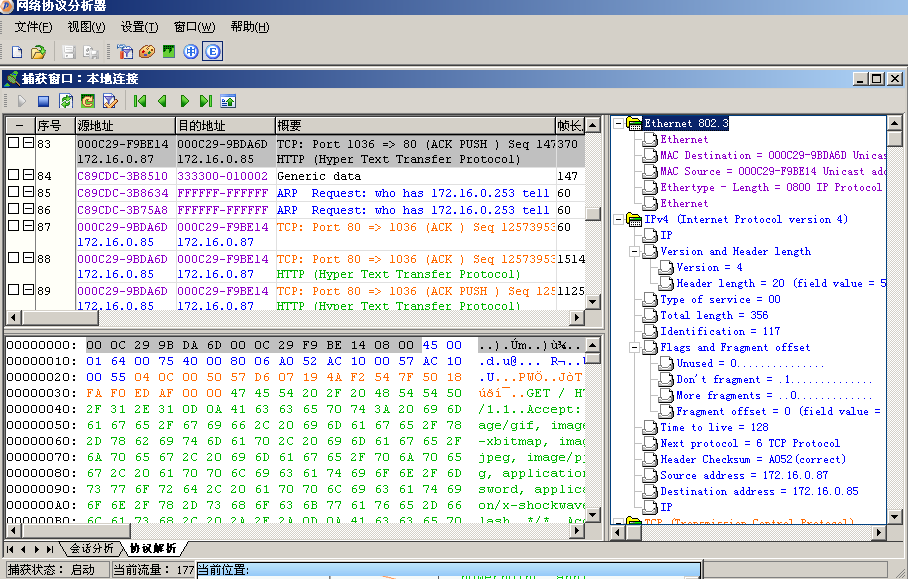

1. 无认证(服务器和客户端均不需要身份认证)通常在Web服务器端没有做任何加密设置的情况下,其与客户端的通信是以明文方式进行的。通过wireshark捕获WEB通信查看。

2. 单向认证(仅服务器需要身份认证)

(1) 安装IIS

(2) CA(主机A)安装证书服务

安装Windows组件中的“证书服务”。

在启动“证书颁发机构”服务后,主机A便拥有了CA的角色。

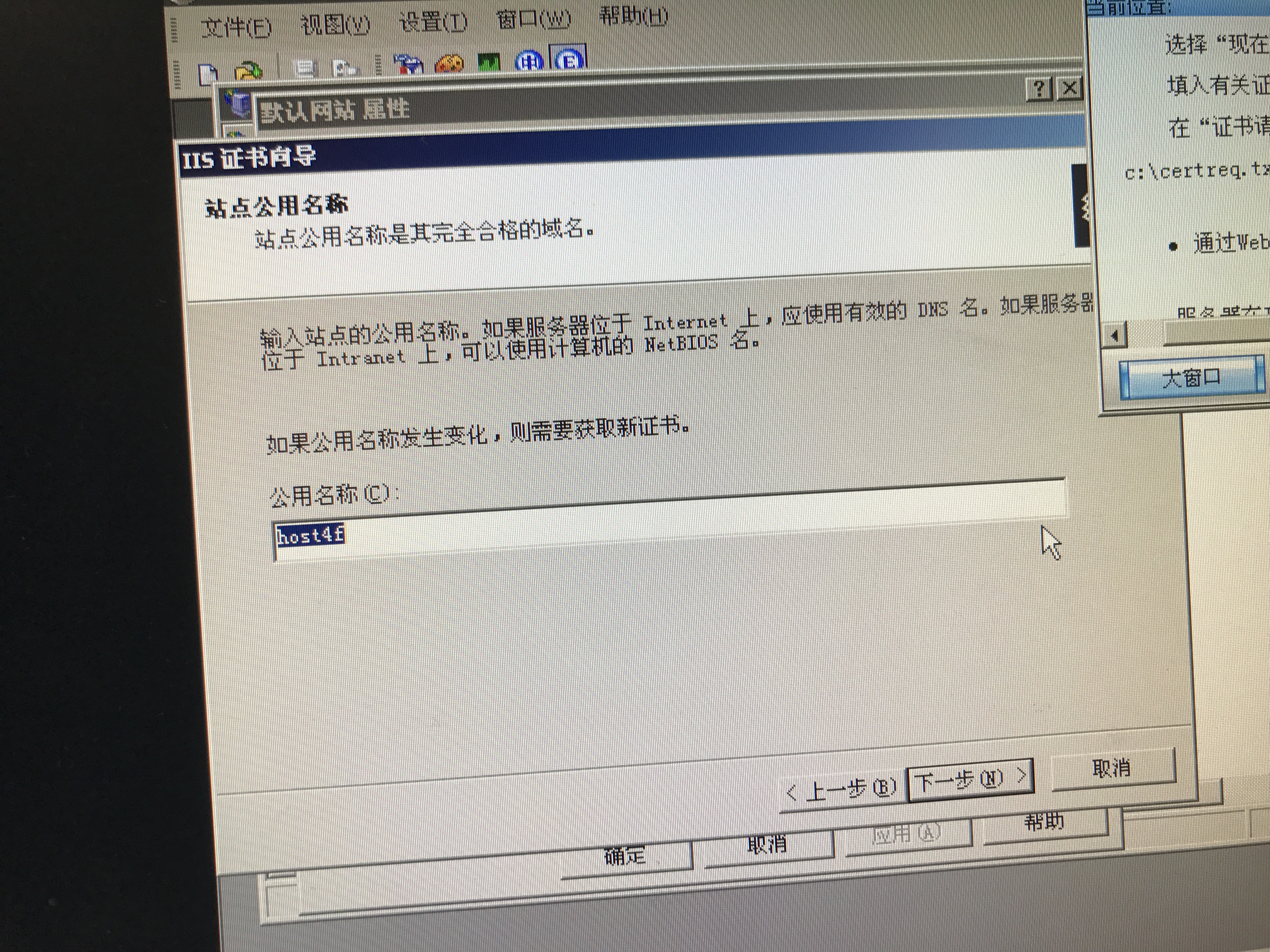

(3) 服务器(主机B)证书申请

ν 提交服务器证书申请

ν 通过Web服务向CA申请证书

ν CA为服务器颁发证书

(3)服务器(主机B)安装证书

ν 服务器下载、安装由CA颁发的证书

ν 服务器下载、安装由CA颁发的证书

此时服务器证书已安装完毕,可以单击“目录安全性”页签中单击“查看证书”按钮,查看证书的内容,回答下面问题。

证书信息描述:无法将这个证书验证到一个受信任的证书颁发机构。

颁发者:user85。

打开IE浏览器点击“工具”|“Internet选项”|“内容”|“证书”,在“受信任的根证书颁发机构”页签中查看CA的根证书,查看其是否存在 不存在 。

ν 服务器下载、安装CA根证书

再次查看服务器证书,回答下列问题:

证书信息描述: 保证远程计算机的身份 。

颁发者: user85 。

再次通过IE浏览器查看“受信任的根证书颁发机构”,查看CA的根证书,查看其是否存在 存在 。

(1) Web通信

在服务器端设置“要求安全通道SSL”,并且“忽略客户端证书”(不需要客户端身份认证),单击“确定”按钮使设置生效。

客户端重启IE浏览器,在地址栏输入http://服务器IP/并确认,此时访问的Web页面出现如图所示信息。

页面信息

客户端启动协议分析器,捕获数据。验证服务器与客户端的Web通信过程是以密文实现的。

3. 双向认证(服务器和客户端均需身份认证)

(1) 服务器要求客户端身份认证

(2) 客户端访问服务器

(3) 客户端(主机C)证书申请

「注」 客户端向CA进行证书申请时,要确保在当前时间CA已经成功拥有了自身的角色。

- 登录CA服务主页面

客户端在确认CA已经启动了“证书颁发机构”服务后,通过IE浏览器访问http://CA的IP/certsrv/,可以看到CA证书服务的主页面。

-

登录CA服务主页面

客户端在确认CA已经启动了“证书颁发机构”服务后,通过IE浏览器访问http://CA的IP/certsrv/,可以看到CA证书服务的主页面。 -

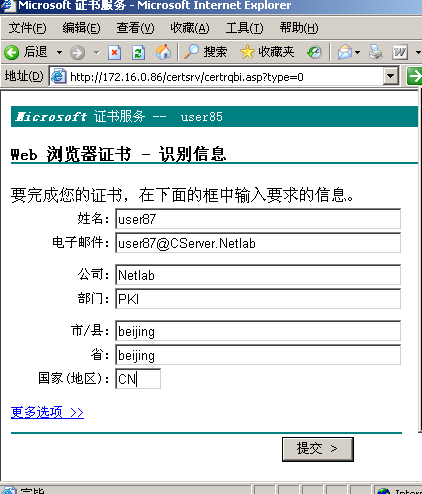

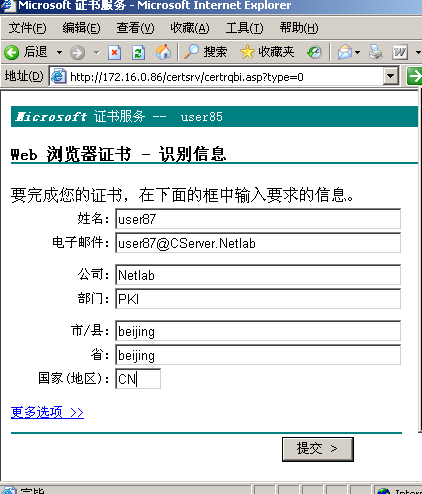

客户端提交证书申请

-

-

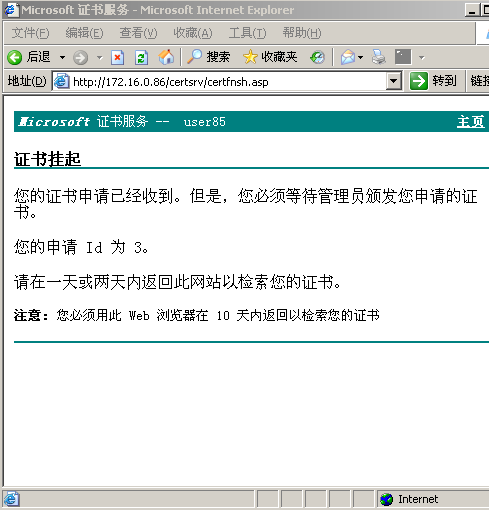

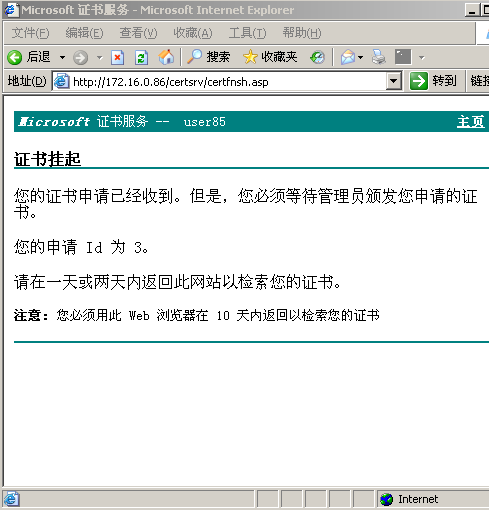

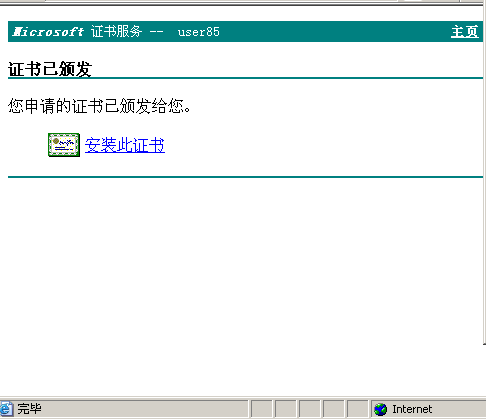

CA为客户端颁发证书

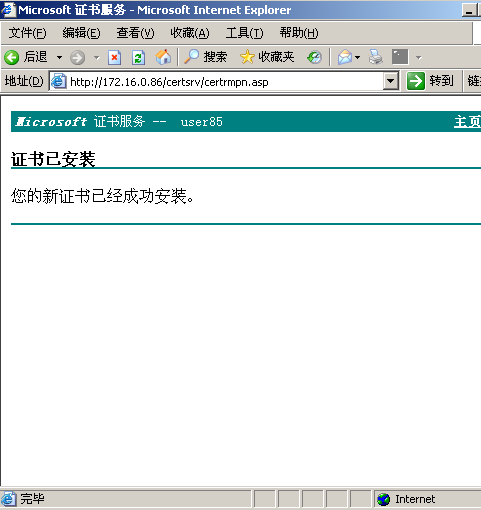

- 客户端下载、安装证书链

一、 思考题

1. 如果用户将根证书删除,用户证书是否还会被信任?

答:如果删除,用户证书将不会被信任。

2. 对比两次协议分析器捕获的会话有什么差异?

答:无认证状态下捕获的会话是明文,双向认证捕获的是密文。