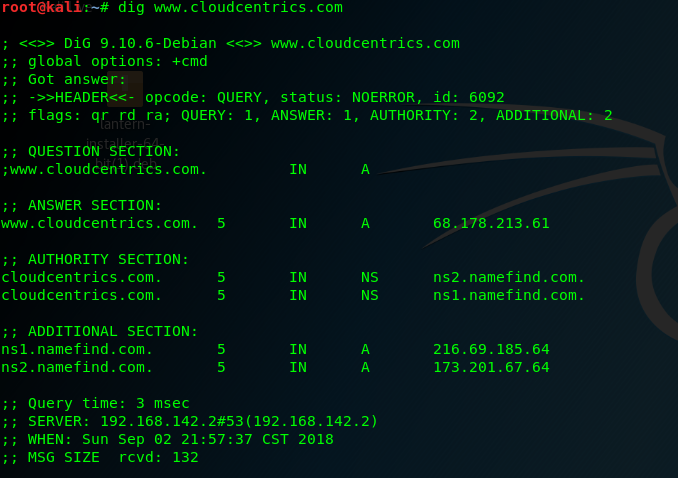

1、DNS域名信息收集,(Dig,挖掘局域网的信息之前的博客中已经做过介绍)

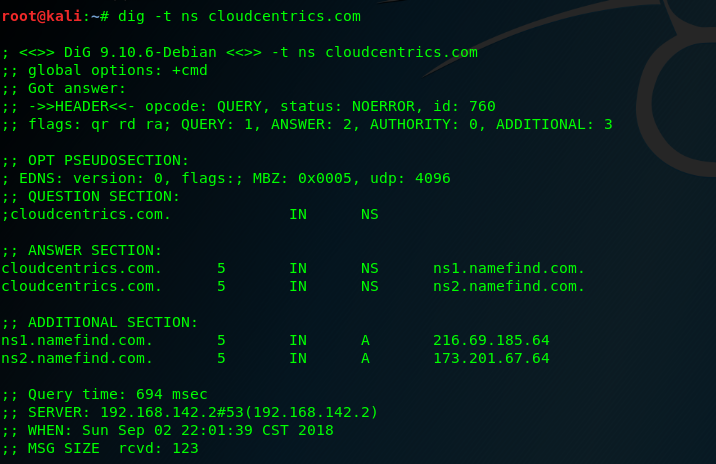

查询需要认证的域名服务器 dig -t ns + 网址

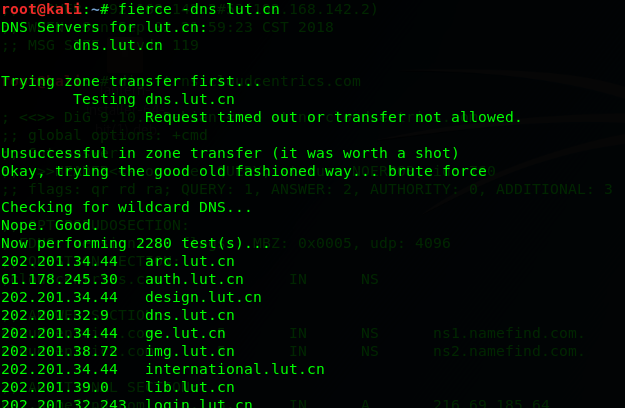

使用工具 fierce 判断主机上存活的其他域名服务器

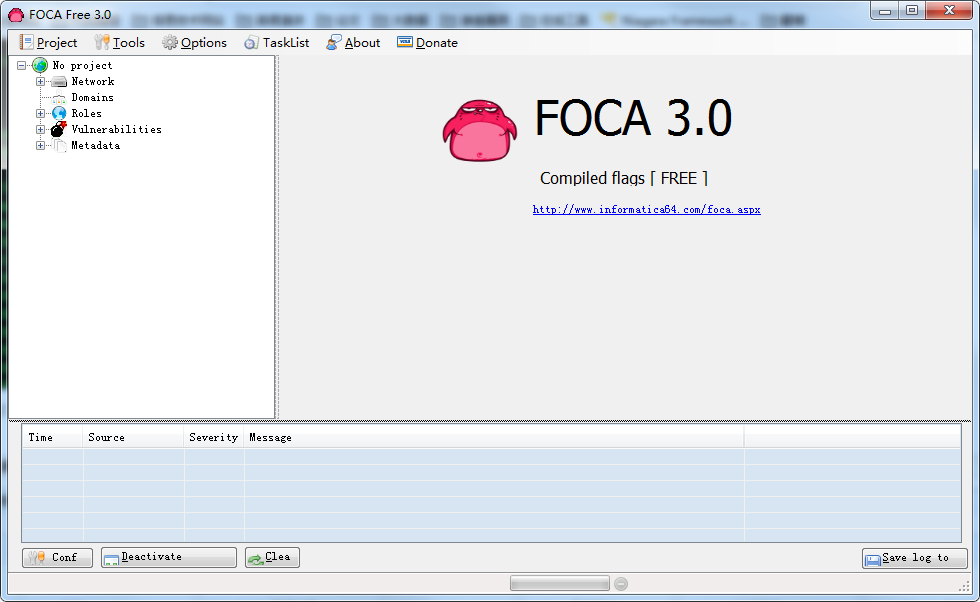

2 、Focal (examine metadata form domains)

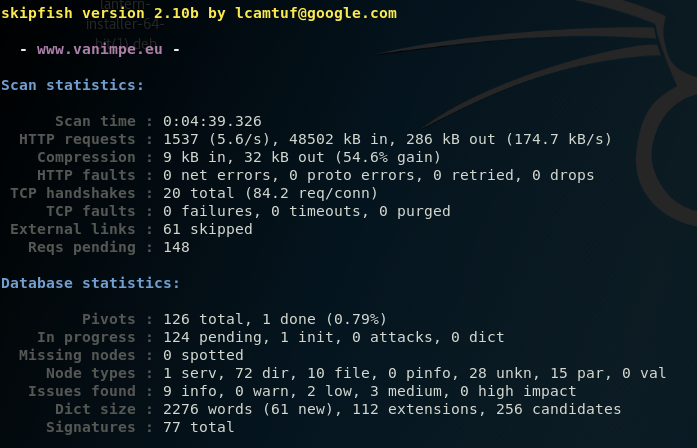

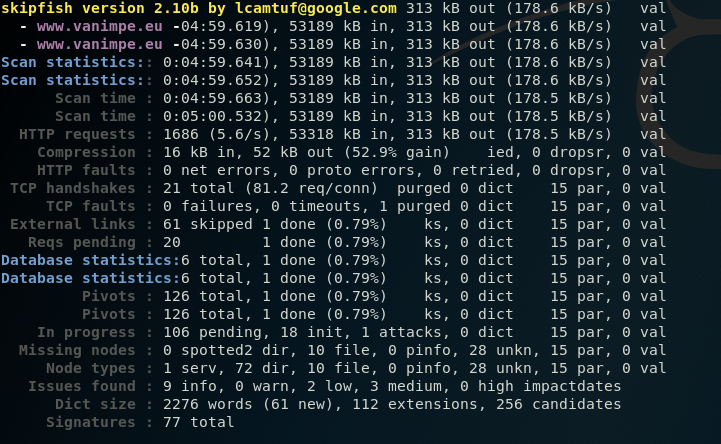

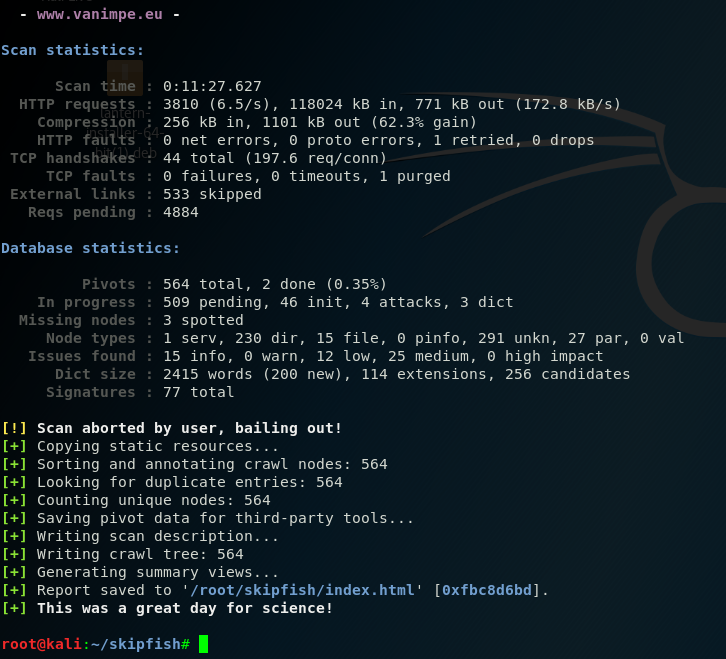

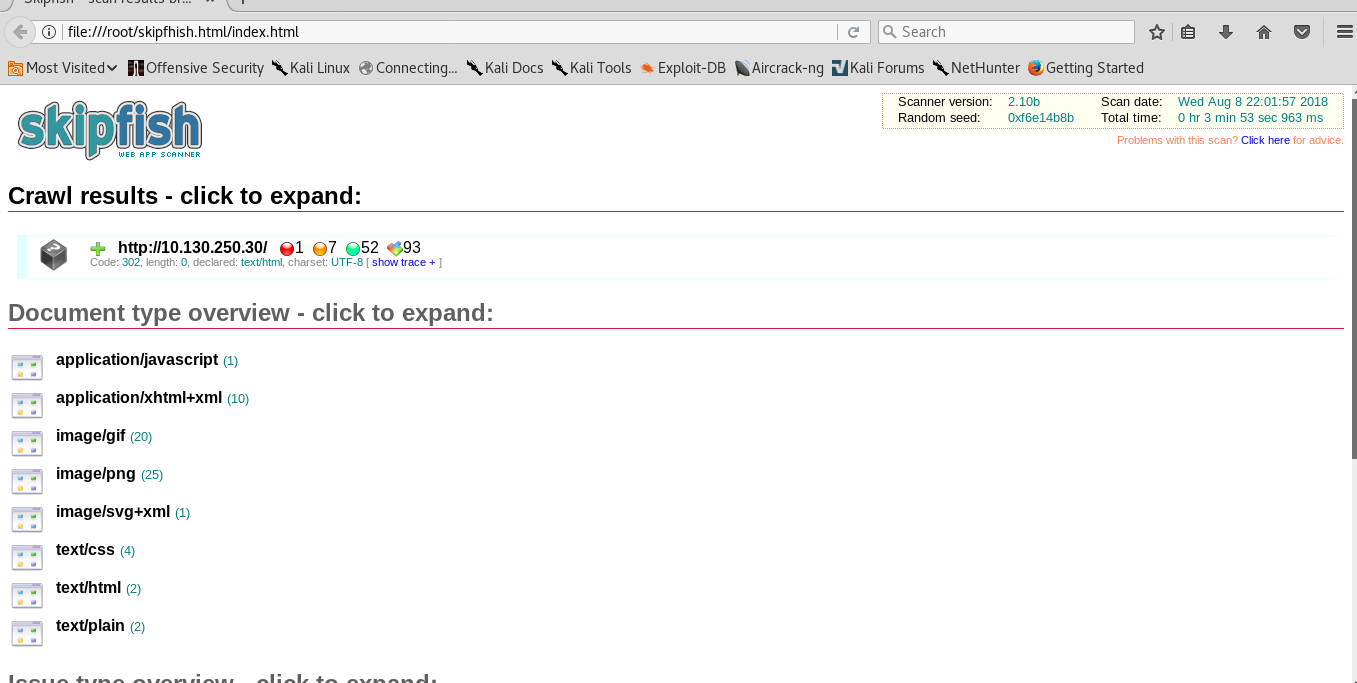

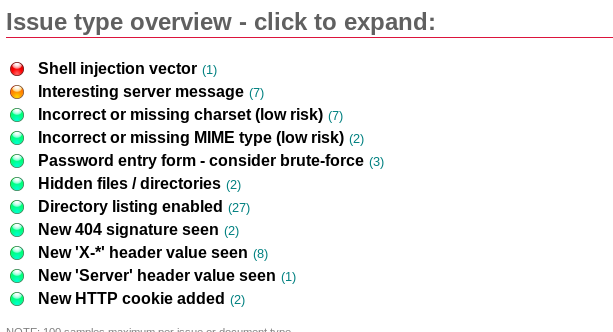

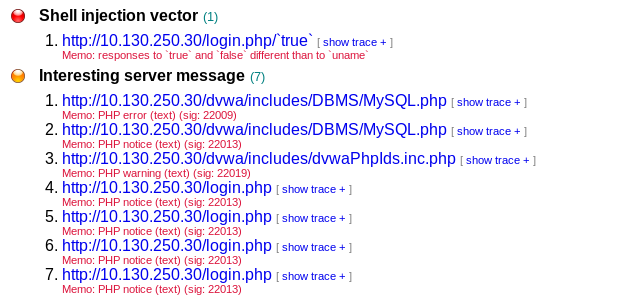

3、skipfish (skipfish是一种主动的安全工具)通过执行一个目标站点,准备一个交互式的站点地图,递归的爬行和基于字典的探测,最终得到站点地图,具有破坏性(这款工具类似于httrack ,但是不同的是httrack是将要侦查的网站整个的复制下来(除外一些特殊的网站不能复制),httrack更加清楚,但是不会显示网站会存在什么样的漏洞问题)

这样如果要侦查的网站内容较大,需要执行的时间会很长,多打几个小时,可以提前结束。在生成的报告文件中,你可以查看刚才侦查的网站,会以HTML的格式浏览整个网站的内容结构。同时检测报告中也会有很多检测出来的漏洞问题。

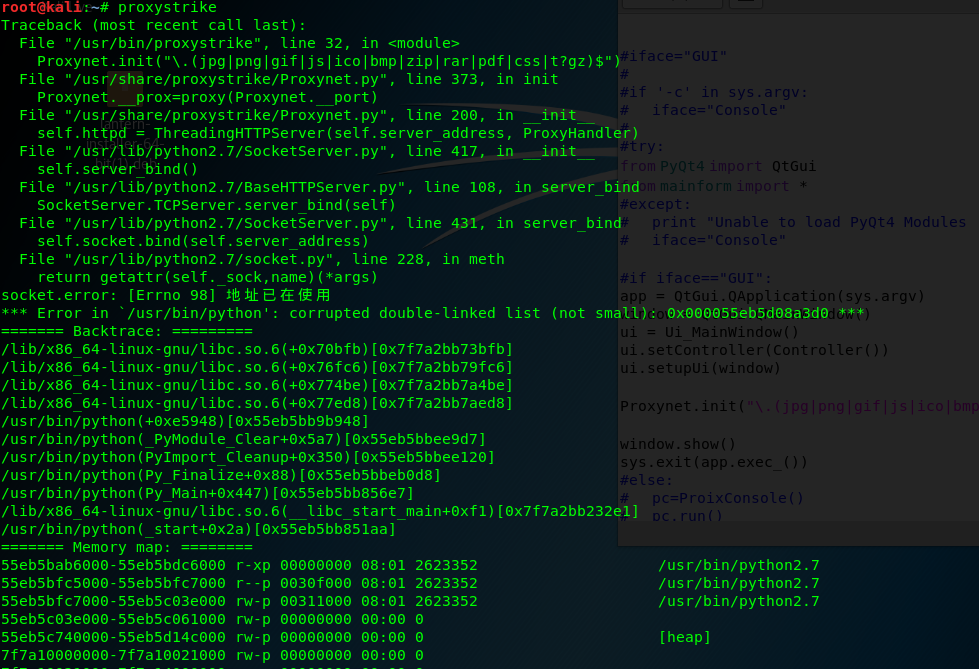

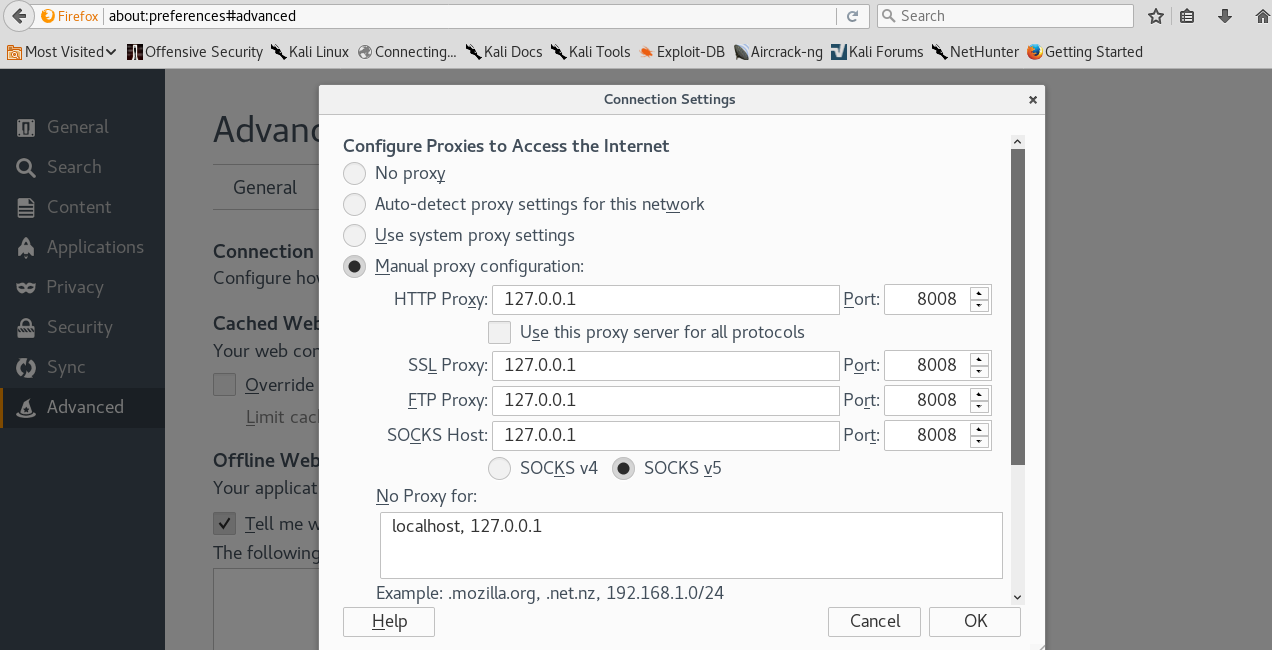

4、ProxyStrike(代理)

proxystrike 运行的时候出现了socket错误,我还内有调试完。整个Proxystrike 的源代码如下:

#!/usr/bin/python

#Covered by GPL V2.0

#Coded by Carlos del Ojo Elias (deepbit@gmail.com)

import sys

sys.path.append("/usr/share/proxystrike")

import time

import attacker

from crllr import *

from paConsole import ProixConsole

#iface="GUI"

#

#if '-c' in sys.argv:

# iface="Console"

#

#try:

from PyQt4 import QtGui

from mainform import *

#except:

# print "Unable to load PyQt4 Modules :S"

# iface="Console"

#if iface=="GUI":

app = QtGui.QApplication(sys.argv)

window = QtGui.QMainWindow()

ui = Ui_MainWindow()

ui.setController(Controller())

ui.setupUi(window)

Proxynet.init(".(jpg|png|gif|js|ico|bmp|zip|rar|pdf|css|t?gz)$")

window.show()

sys.exit(app.exec_())

#else:

# pc=ProixConsole()

# pc.run()

启动时出现的错误截屏