密码基础知识(1)https://www.cnblogs.com/xdyixia/p/11528572.html

一、RSA加密简介

RSA加密是一种非对称加密。是由一对密钥来进行加解密的过程,分别称为公钥和私钥。

具体查看密码基础知识(1)

二,公钥加密算法和签名算法

我们从公钥加密算法和签名算法的定义出发,用比较规范的语言来描述这一算法,以RSA为例。

2.1,RSA公钥加密体制

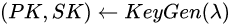

RSA公钥加密体质包含如下3个算法:KeyGen(密钥生成算法),Encrypt(加密算法)以及Decrypt(解密算法)。

1)

密钥生成算法以安全常数作为输入,输出一个公钥PK,和一个私钥SK。安全常数用于确定这个加密算法的安全性有多高,一般以加密算法使用的质数p的大小有关。

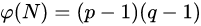

越大,质数p一般越大,保证体制有更高的安全性。在RSA中,密钥生成算法如下:算法首先随机产生两个不同大质数p和q,计算N=pq。随后,算法计算欧拉函数

接下来,算法随机选择一个小于

接下来,算法随机选择一个小于的整数e,并计算e关于

的模反元素d。最后,公钥为PK=(N, e),私钥为SK=(N, d)。

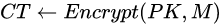

2)

加密算法以公钥PK和待加密的消息M作为输入,输出密文CT。在RSA中,加密算法如下:算法直接输出密文为

3)

解密算法以私钥SK和密文CT作为输入,输出消息M。在RSA中,解密算法如下:算法直接输出明文为。由于e和d在

下互逆,因此我们有:

2.2,RSA签名体制

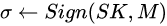

签名体制同样包含3个算法:KeyGen(密钥生成算法),Sign(签名算法),Verify(验证算法)。

1)

密钥生成算法同样以安全常数作为输入,输出一个公钥PK和一个私钥SK。在RSA签名中,密钥生成算法与加密算法完全相同。

签名算法以私钥SK和待签名的消息M作为输入,输出签名。在RSA签名中,签名算法直接输出签名为

。注意,签名算法和RSA加密体制中的解密算法非常像。

3)

验证算法以公钥PK,签名以及消息M作为输入,输出一个比特值b。b=1意味着验证通过。b=0意味着验证不通过。在RSA签名中,验证算法首先计算

,随后对比M'与M,如果相等,则输出b=1,否则输出b=0。注意:验证算法和RSA加密体制中的加密算法非常像。

所以,在签名算法中,私钥用于对数据进行签名,公钥用于对签名进行验证。这也可以直观地进行理解:对一个文件签名,当然要用私钥,因为我们希望只有自己才能完成签字。验证过程当然希望所有人都能够执行,大家看到签名都能通过验证证明确实是我自己签的。

2.3,RSA公钥加密和签名的疑惑

从上面看感觉公钥加密和签名也没啥区别?

三、RSA加密、签名 白话区别

加密和签名都是为了安全性考虑,但略有不同。常有人问加密和签名是用私钥还是公钥?其实都是对加密和签名的作用有所混淆。简单的说,加密是为了防止信息被泄露,而签名是为了防止信息被篡改。这里举2个例子说明。

第一个场景:战场上,B要给A传递一条消息,内容为某一指令。

RSA的加密过程如下:

(1)A生成一对密钥(公钥和私钥),私钥不公开,A自己保留。公钥为公开的,任何人可以获取。

(2)A传递自己的公钥给B,B用A的公钥对消息进行加密。

(3)A接收到B加密的消息,利用A自己的私钥对消息进行解密。

在这个过程中,只有2次传递过程,第一次是A传递公钥给B,第二次是B传递加密消息给A,即使都被敌方截获,也没有危险性,因为只有A的私钥才能对消息进行解密,防止了消息内容的泄露。

第二个场景:A收到B发的消息后,需要进行回复“收到”。

RSA签名的过程如下:

(1)A生成一对密钥(公钥和私钥),私钥不公开,A自己保留。公钥为公开的,任何人可以获取。

(2)A用自己的私钥对消息加签,形成签名,并将加签的消息和消息本身一起传递给B。

(3)B收到消息后,在获取A的公钥进行验签,如果验签出来的内容与消息本身一致,证明消息是A回复的。

在这个过程中,只有2次传递过程,第一次是A传递加签的消息和消息本身给B,第二次是B获取A的公钥,即使都被敌方截获,也没有危险性,因为只有A的私钥才能对消息进行签名,即使知道了消息内容,也无法伪造带签名的回复给B,防止了消息内容的篡改。

但是,综合两个场景你会发现,第一个场景虽然被截获的消息没有泄露,但是可以利用截获的公钥,将假指令进行加密,然后传递给A。第二个场景虽然截获的消息不能被篡改,但是消息的内容可以利用公钥验签来获得,并不能防止泄露。所以在实际应用中,要根据情况使用,也可以同时使用加密和签名,比如A和B都有一套自己的公钥和私钥,当A要给B发送消息时,先用B的公钥对消息加密,再对加密的消息使用A的私钥加签名,达到既不泄露也不被篡改,更能保证消息的安全性。

一般是公钥加密、私钥解密、私钥签名、公钥验签。

RSA加密:RSA密码体制是一种公钥密码体制,加密算法公开,以分配的密钥作为加密解密的关键。一般来说,在一对公私钥中,公钥和私钥都可以用来加密和解密,即公钥加密能且只能被对应的私钥进行解密,私钥加密能且只能被对应的公钥进行解密。但我们一般都用公钥加密,私钥解密,而且生成的私钥往往会比公钥蕴含了更多的信息量。(这里说的加密肯定是可逆的,不然直接销毁就可以了没必要再去加密,加密是为了保障数据的安全和验证身份。)

RSA签名:签名就是在这份资料后面增加一段强而有力的证明,以此证明这段信息的发布者和这段信息的有效性完整性。RSA签名常用的就是将这份信息进行hash,得到一个hash值,再将hash值加密作为签名,后缀在信息的末尾。接收方接到传输的资料后,使用私钥解密这段加密过的hash,得到hash值,然后对信息原文进行hash,对比两次hash是否一致(验签)。签名的过程是不可逆的,因为hash是不可逆的,毕竟那么大的文件被hash成一段字符串还能还原的话那就碉堡了。

1)在使用RSA进行通讯的时候,一般是两者结合,即:加密>签名>解密>验签 2)加密和可逆的,而签名是不可逆的(我们可以对一份资料用公钥加密,再用私钥解密,但我们对这份资料进行签名则是不可逆的,因为哈希本身是不可逆的。) 3)加密和签名都涉及到了加密,前者加密了信息,后者加密了信息的hash(前者使用加密保障内容不被泄露,后者使用加密用来身份验证。) 4)为什么签名是对信息hash之后加密,而不是加密一些特定的字符? 这是因为防止中间人尝试向私钥拥有者反复发送一些特定的字符,得到加密后的信息,达到破解或者伪造之类的目的。所以用私钥随便加密信息是不安全的。

四、RSA加密、签名的方法,代码例子如下:

1 import java.io.ByteArrayOutputStream; 2 import java.security.KeyFactory; 3 import java.security.KeyPair; 4 import java.security.KeyPairGenerator; 5 import java.security.PrivateKey; 6 import java.security.PublicKey; 7 import java.security.Signature; 8 import java.security.spec.PKCS8EncodedKeySpec; 9 import java.security.spec.X509EncodedKeySpec; 10 import javax.crypto.Cipher; 11 import org.apache.commons.codec.binary.Base64; 12 13 public class TestRSA { 14 15 /** 16 * RSA最大加密明文大小 17 */ 18 private static final int MAX_ENCRYPT_BLOCK = 117; 19 20 /** 21 * RSA最大解密密文大小 22 */ 23 private static final int MAX_DECRYPT_BLOCK = 128; 24 25 /** 26 * 获取密钥对 27 * 28 * @return 密钥对 29 */ 30 public static KeyPair getKeyPair() throws Exception { 31 KeyPairGenerator generator = KeyPairGenerator.getInstance("RSA"); 32 generator.initialize(1024); 33 return generator.generateKeyPair(); 34 } 35 36 /** 37 * 获取私钥 38 * 39 * @param privateKey 私钥字符串 40 * @return 41 */ 42 public static PrivateKey getPrivateKey(String privateKey) throws Exception { 43 KeyFactory keyFactory = KeyFactory.getInstance("RSA"); 44 byte[] decodedKey = Base64.decodeBase64(privateKey.getBytes()); 45 PKCS8EncodedKeySpec keySpec = new PKCS8EncodedKeySpec(decodedKey); 46 return keyFactory.generatePrivate(keySpec); 47 } 48 49 /** 50 * 获取公钥 51 * 52 * @param publicKey 公钥字符串 53 * @return 54 */ 55 public static PublicKey getPublicKey(String publicKey) throws Exception { 56 KeyFactory keyFactory = KeyFactory.getInstance("RSA"); 57 byte[] decodedKey = Base64.decodeBase64(publicKey.getBytes()); 58 X509EncodedKeySpec keySpec = new X509EncodedKeySpec(decodedKey); 59 return keyFactory.generatePublic(keySpec); 60 } 61 62 /** 63 * RSA加密 64 * 65 * @param data 待加密数据 66 * @param publicKey 公钥 67 * @return 68 */ 69 public static String encrypt(String data, PublicKey publicKey) throws Exception { 70 Cipher cipher = Cipher.getInstance("RSA"); 71 cipher.init(Cipher.ENCRYPT_MODE, publicKey); 72 int inputLen = data.getBytes().length; 73 ByteArrayOutputStream out = new ByteArrayOutputStream(); 74 int offset = 0; 75 byte[] cache; 76 int i = 0; 77 // 对数据分段加密 78 while (inputLen - offset > 0) { 79 if (inputLen - offset > MAX_ENCRYPT_BLOCK) { 80 cache = cipher.doFinal(data.getBytes(), offset, MAX_ENCRYPT_BLOCK); 81 } else { 82 cache = cipher.doFinal(data.getBytes(), offset, inputLen - offset); 83 } 84 out.write(cache, 0, cache.length); 85 i++; 86 offset = i * MAX_ENCRYPT_BLOCK; 87 } 88 byte[] encryptedData = out.toByteArray(); 89 out.close(); 90 // 获取加密内容使用base64进行编码,并以UTF-8为标准转化成字符串 91 // 加密后的字符串 92 return new String(Base64.encodeBase64String(encryptedData)); 93 } 94 95 /** 96 * RSA解密 97 * 98 * @param data 待解密数据 99 * @param privateKey 私钥 100 * @return 101 */ 102 public static String decrypt(String data, PrivateKey privateKey) throws Exception { 103 Cipher cipher = Cipher.getInstance("RSA"); 104 cipher.init(Cipher.DECRYPT_MODE, privateKey); 105 byte[] dataBytes = Base64.decodeBase64(data); 106 int inputLen = dataBytes.length; 107 ByteArrayOutputStream out = new ByteArrayOutputStream(); 108 int offset = 0; 109 byte[] cache; 110 int i = 0; 111 // 对数据分段解密 112 while (inputLen - offset > 0) { 113 if (inputLen - offset > MAX_DECRYPT_BLOCK) { 114 cache = cipher.doFinal(dataBytes, offset, MAX_DECRYPT_BLOCK); 115 } else { 116 cache = cipher.doFinal(dataBytes, offset, inputLen - offset); 117 } 118 out.write(cache, 0, cache.length); 119 i++; 120 offset = i * MAX_DECRYPT_BLOCK; 121 } 122 byte[] decryptedData = out.toByteArray(); 123 out.close(); 124 // 解密后的内容 125 return new String(decryptedData, "UTF-8"); 126 } 127 128 /** 129 * 签名 130 * 131 * @param data 待签名数据 132 * @param privateKey 私钥 133 * @return 签名 134 */ 135 public static String sign(String data, PrivateKey privateKey) throws Exception { 136 byte[] keyBytes = privateKey.getEncoded(); 137 PKCS8EncodedKeySpec keySpec = new PKCS8EncodedKeySpec(keyBytes); 138 KeyFactory keyFactory = KeyFactory.getInstance("RSA"); 139 PrivateKey key = keyFactory.generatePrivate(keySpec); 140 Signature signature = Signature.getInstance("MD5withRSA"); 141 signature.initSign(key); 142 signature.update(data.getBytes()); 143 return new String(Base64.encodeBase64(signature.sign())); 144 } 145 146 /** 147 * 验签 148 * 149 * @param srcData 原始字符串 150 * @param publicKey 公钥 151 * @param sign 签名 152 * @return 是否验签通过 153 */ 154 public static boolean verify(String srcData, PublicKey publicKey, String sign) throws Exception { 155 byte[] keyBytes = publicKey.getEncoded(); 156 X509EncodedKeySpec keySpec = new X509EncodedKeySpec(keyBytes); 157 KeyFactory keyFactory = KeyFactory.getInstance("RSA"); 158 PublicKey key = keyFactory.generatePublic(keySpec); 159 Signature signature = Signature.getInstance("MD5withRSA"); 160 signature.initVerify(key); 161 signature.update(srcData.getBytes()); 162 return signature.verify(Base64.decodeBase64(sign.getBytes())); 163 } 164 165 public static void main(String[] args) { 166 try { 167 // 生成密钥对 168 KeyPair keyPair = getKeyPair(); 169 String privateKey = new String(Base64.encodeBase64(keyPair.getPrivate().getEncoded())); 170 String publicKey = new String(Base64.encodeBase64(keyPair.getPublic().getEncoded())); 171 System.out.println("私钥:" + privateKey); 172 System.out.println("公钥:" + publicKey); 173 // RSA加密 174 String data = "hello 20191107"; 175 String encryptData = encrypt(data, getPublicKey(publicKey)); 176 System.out.println("加密后内容:" + encryptData); 177 // RSA解密 178 String decryptData = decrypt(encryptData, getPrivateKey(privateKey)); 179 System.out.println("解密后内容:" + decryptData); 180 181 // RSA签名 182 String sign = sign(data, getPrivateKey(privateKey)); 183 // RSA验签 184 boolean result = verify(data, getPublicKey(publicKey), sign); 185 System.out.print("验签结果:" + result); 186 } catch (Exception e) { 187 e.printStackTrace(); 188 System.out.print("加解密异常"); 189 } 190 } 191 }

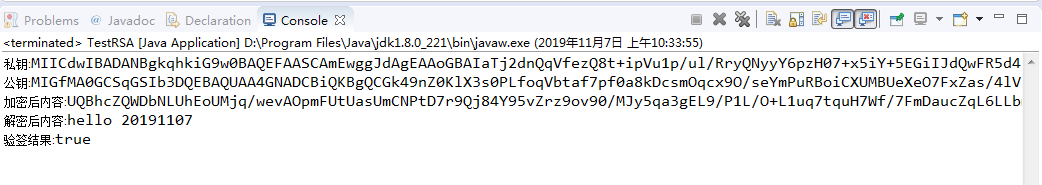

运行结果:

PS:RSA加密对明文的长度有所限制,规定需加密的明文最大长度=密钥长度-11(单位是字节,即byte),所以在加密和解密的过程中需要分块进行。而密钥默认是1024位,即1024位/8位-11=128-11=117字节。所以默认加密前的明文最大长度117字节,解密密文最大长度为128字。那么为啥两者相差11字节呢?是因为RSA加密使用到了填充模式(padding),即内容不足117字节时会自动填满,用到填充模式自然会占用一定的字节,而且这部分字节也是参与加密的。

密钥长度的设置就是上面例子的第32行。可自行调整,当然非对称加密随着密钥变长,安全性上升的同时性能也会有所下降。

其中commons-codec这个jar包不在标准库中,需要从下面的网址下载jar包,放到下面目录下,并加入到Build Path下(即在jar包上右键“Build Path”)。

http://commons.apache.org/proper/commons-codec/download_codec.cgi