漏洞概述

下面这段话来源:

https://mochazz.github.io/2019/04/04/ThinkPHP5漏洞分析之文件包含7/#漏洞环境

本次漏洞存在于 ThinkPHP 模板引擎中,在加载模版解析变量时存在变量覆盖问题,而且程序没有对数据进行很好的过滤,最终导致 文件包含漏洞 的产生。漏洞影响版本: 5.0.0<=ThinkPHP5<=5.0.18 、5.1.0<=ThinkPHP<=5.1.10。

环境

composer create-project topthink/think=5.0.18 tp5.0.18

composer.json文件:

"require": {

"php": ">=5.6.0",

"topthink/framework": "5.0.18"

},

更新:执行composer update

将 application/index/controller/Index.php 文件代码设置如下:

<?php

namespace appindexcontroller;

use thinkController;

class Index extends Controller

{

public function index()

{

$this->assign(request()->get());

return $this->fetch(); // 当前模块/默认视图目录/当前控制器(小写)/当前操作(小写).html

}

}

创建 application/index/view/index/index.html 文件,内容随意(没有这个模板文件的话,在渲染时程序会报错),并将图片马 3.jpg 放至 public 目录下(模拟上传图片操作)

extract()变量覆盖

extract — 从数组中将变量导入到当前的符号表

说明

int extract ( array &$array [, int $flags = EXTR_OVERWRITE [, string $prefix = NULL ]] )

本函数用来将变量从数组中导入到当前的符号表中。

检查每个键名看是否可以作为一个合法的变量名,同时也检查和符号表中已有的变量名的冲突。

参数

array

一个关联数组。此函数会将键名当作变量名,值作为变量的值。 对每个键/值对都会在当前的符号表中建立变量,并受到 flags 和 prefix 参数的影响。

必须使用关联数组,数字索引的数组将不会产生结果,除非用了 EXTR_PREFIX_ALL 或者 EXTR_PREFIX_INVALID。

flags

对待非法/数字和冲突的键名的方法将根据取出标记 flags 参数决定。

prefix

注意 prefix 仅在 flags 的值是 EXTR_PREFIX_SAME,EXTR_PREFIX_ALL,EXTR_PREFIX_INVALID 或 EXTR_PREFIX_IF_EXISTS 时需要。 如果附加了前缀后的结果不是合法的变量名,将不会导入到符号表中。前缀和数组键名之间会自动加上一个下划线。

返回值

返回成功导入到符号表中的变量数目

注:flags的危险参数

EXTR_OVERWRITE如果有冲突,覆盖已有的变量

EXTR_SKIP如果有冲突,不覆盖已有的变量

EXTR_PREFIX_SAME如果有冲突,在变量名前加上前缀 prefix。

EXTR_PREFIX_ALL给所有变量名加上前缀 prefix。

EXTR_PREFIX_INVALID仅在非法/数字的变量名前加上前缀 prefix。

EXTR_IF_EXISTS仅在当前符号表中已有同名变量时,覆盖它们的值。其它的都不处理。 举个例子,以下情况非常有用:定义一些有效变量,然后从 $_REQUEST 中仅导入这些已定义的变量。

EXTR_PREFIX_IF_EXISTS仅在当前符号表中已有同名变量时,建立附加了前缀的变量名,其它的都不处理。

EXTR_REFS将变量作为引用提取。这有力地表明了导入的变量仍然引用了 array 参数的值。可以单独使用这个标志或者在 flags 中用 OR 与其它任何标志结合使用。

如果没有指定 flags,则被假定为 EXTR_OVERWRITE。

代码:

<?php

$auth = '0';

extract($_GET);

if($auth==1){

echo "private!";

}else{

echo "public!";

}

?>

这种情况没有指定 flags,则被假定为 EXTR_OVERWRITE

假设用户构造以下链接:http://www.a.com/test1.php?auth=1

界面上会打印出private!

安全的做法是确定register_globals=OFF后,在调用extract()时使用EXTR_SKIP保证已有变量不会被覆盖。

ps:

PHP extract() 函数从数组中把变量导入到当前的符号表中。对于数组中的每个元素,键名用于变量名,键值用于变量值。

漏洞分析

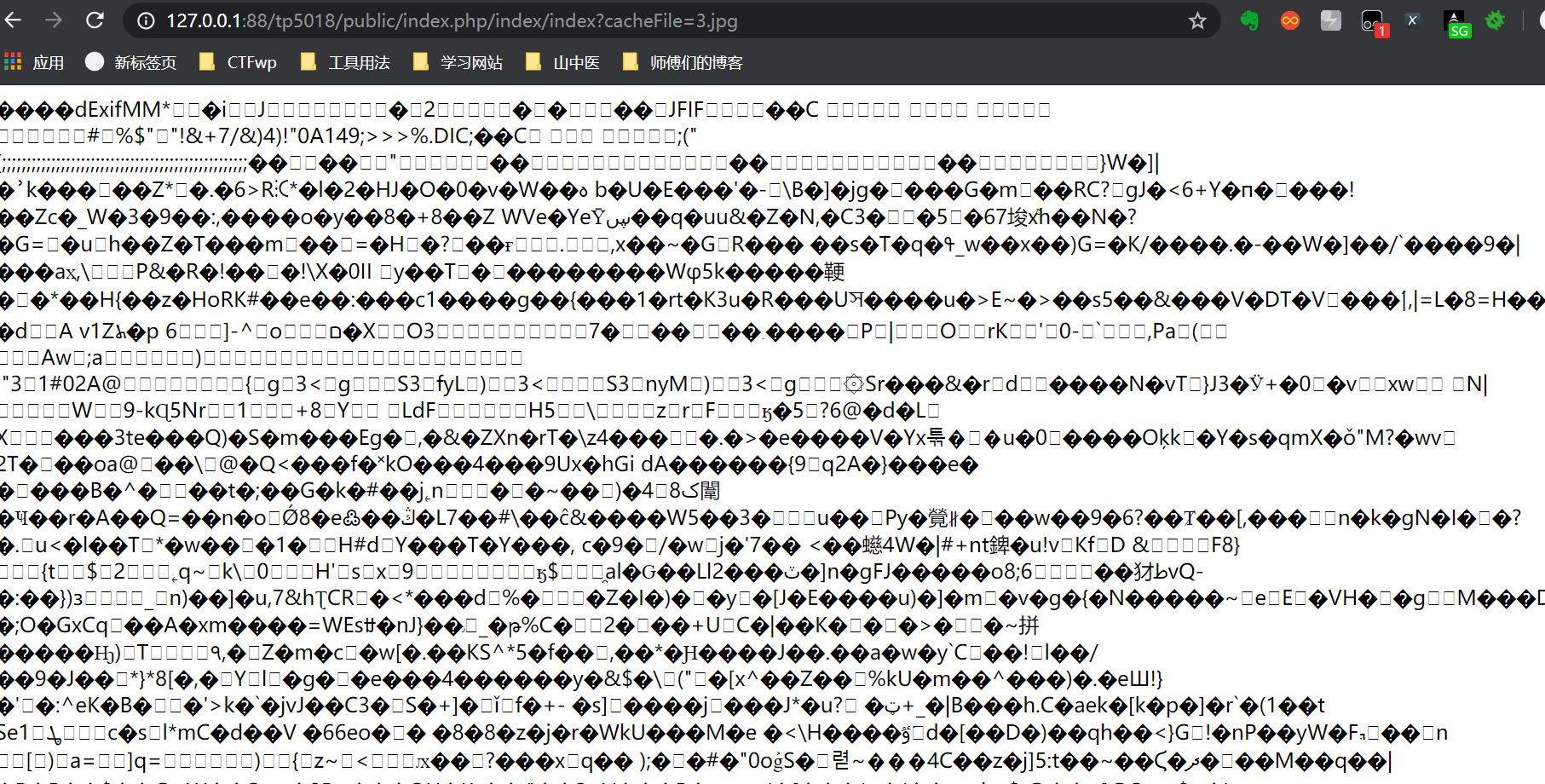

payload:

http://127.0.0.1:88/tp5018/public/index.php/index/index?cacheFile=3.jpg

成功解析:

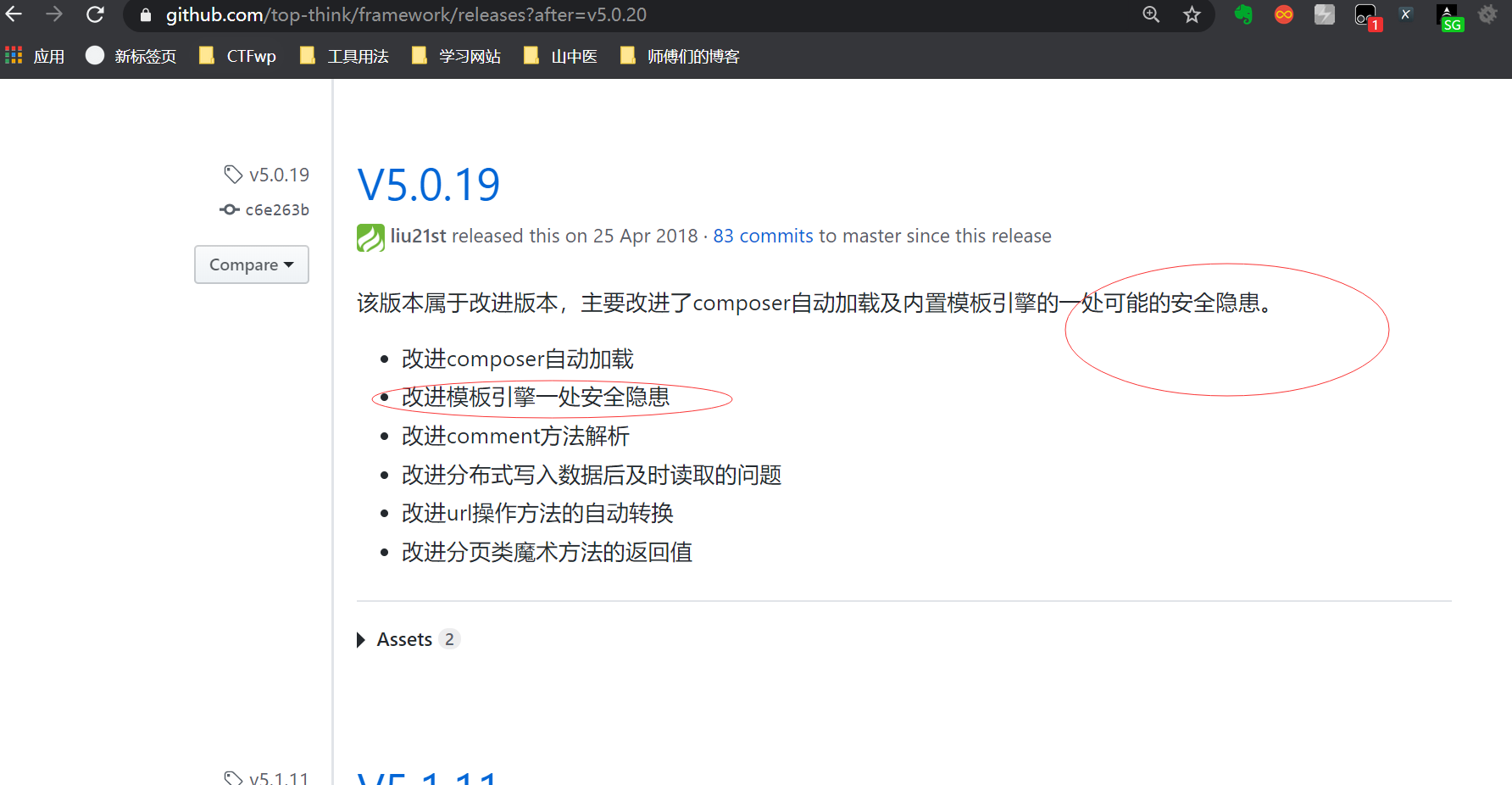

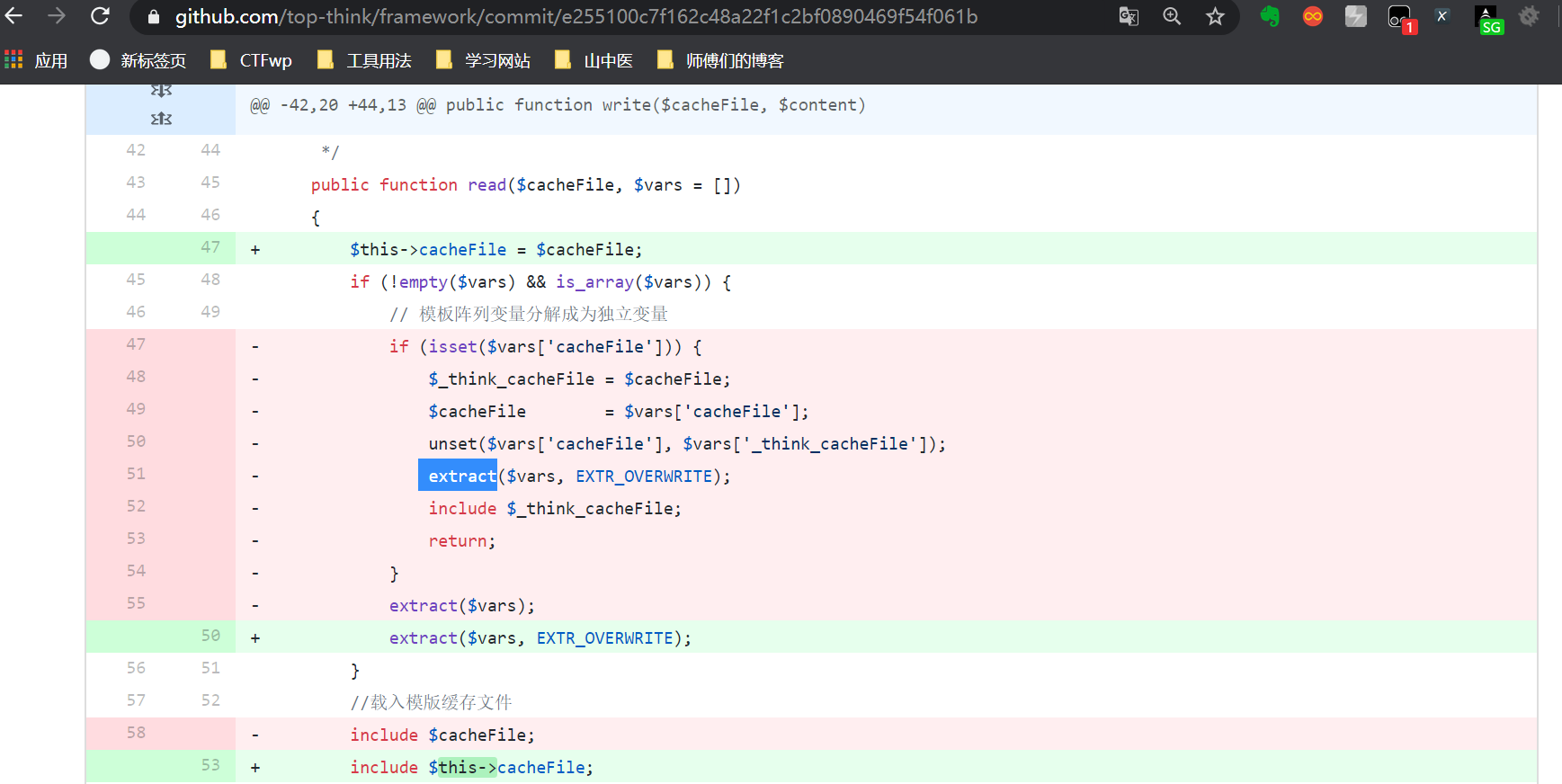

照例我们先去github上去看5.0.18下个版本的安全更新

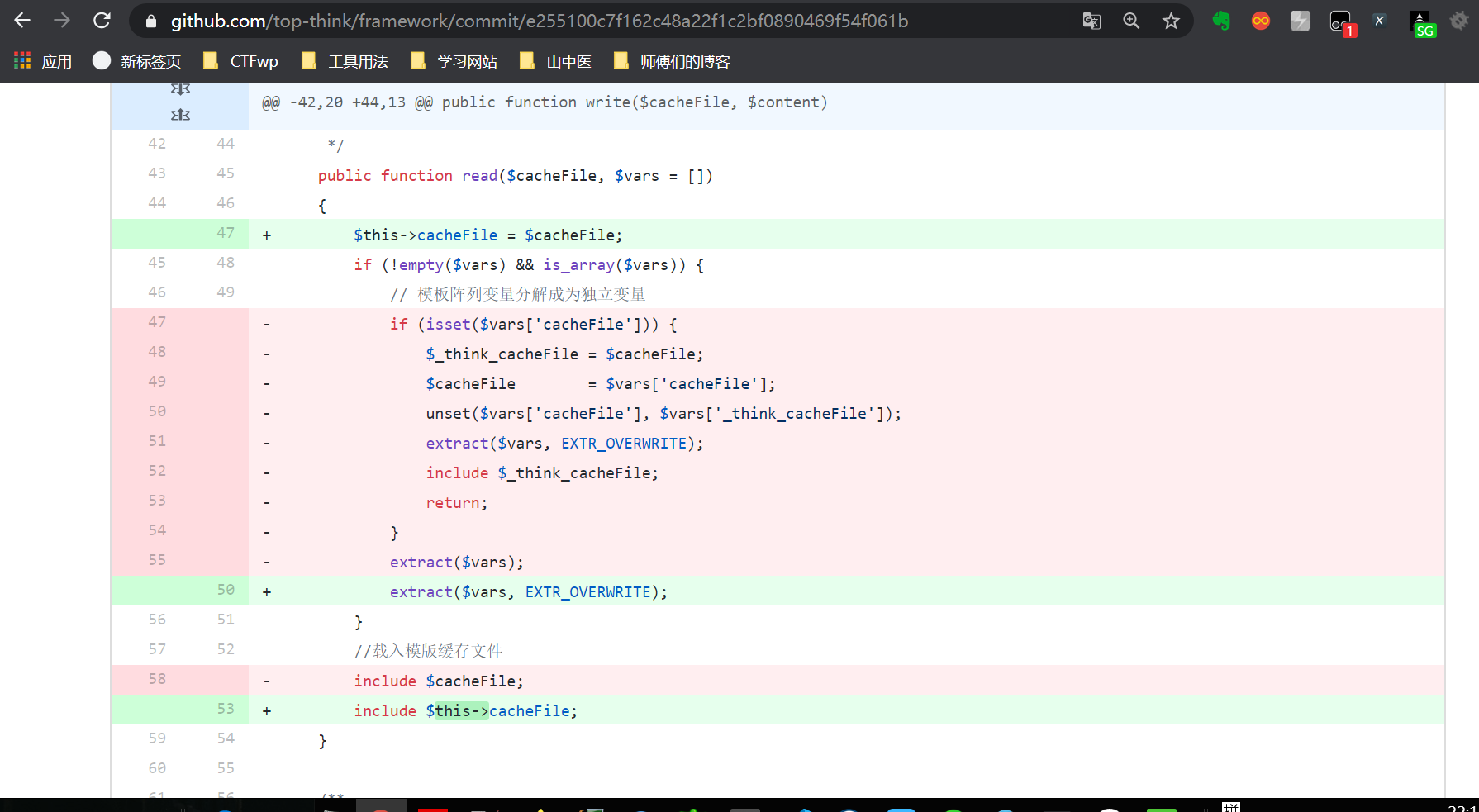

看到这里去掉的代码里面有一个经常引发变量覆盖漏洞的函数:extract()

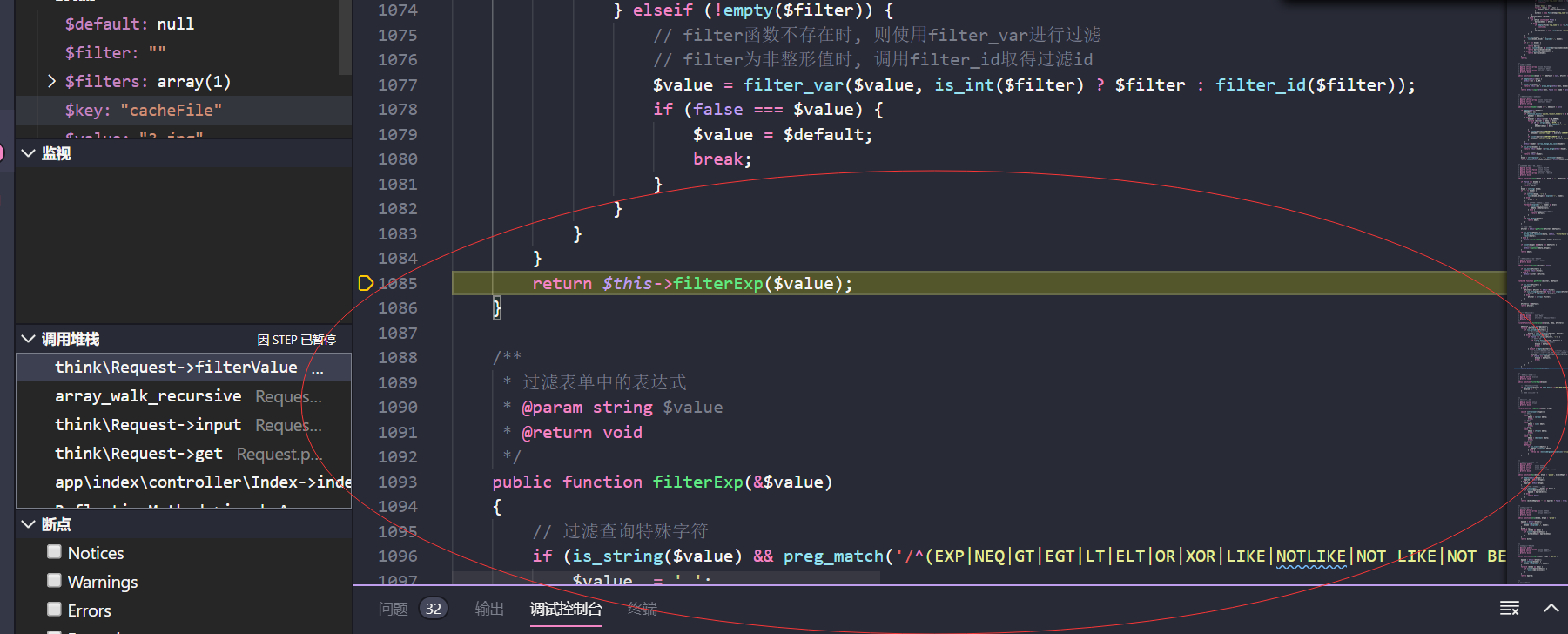

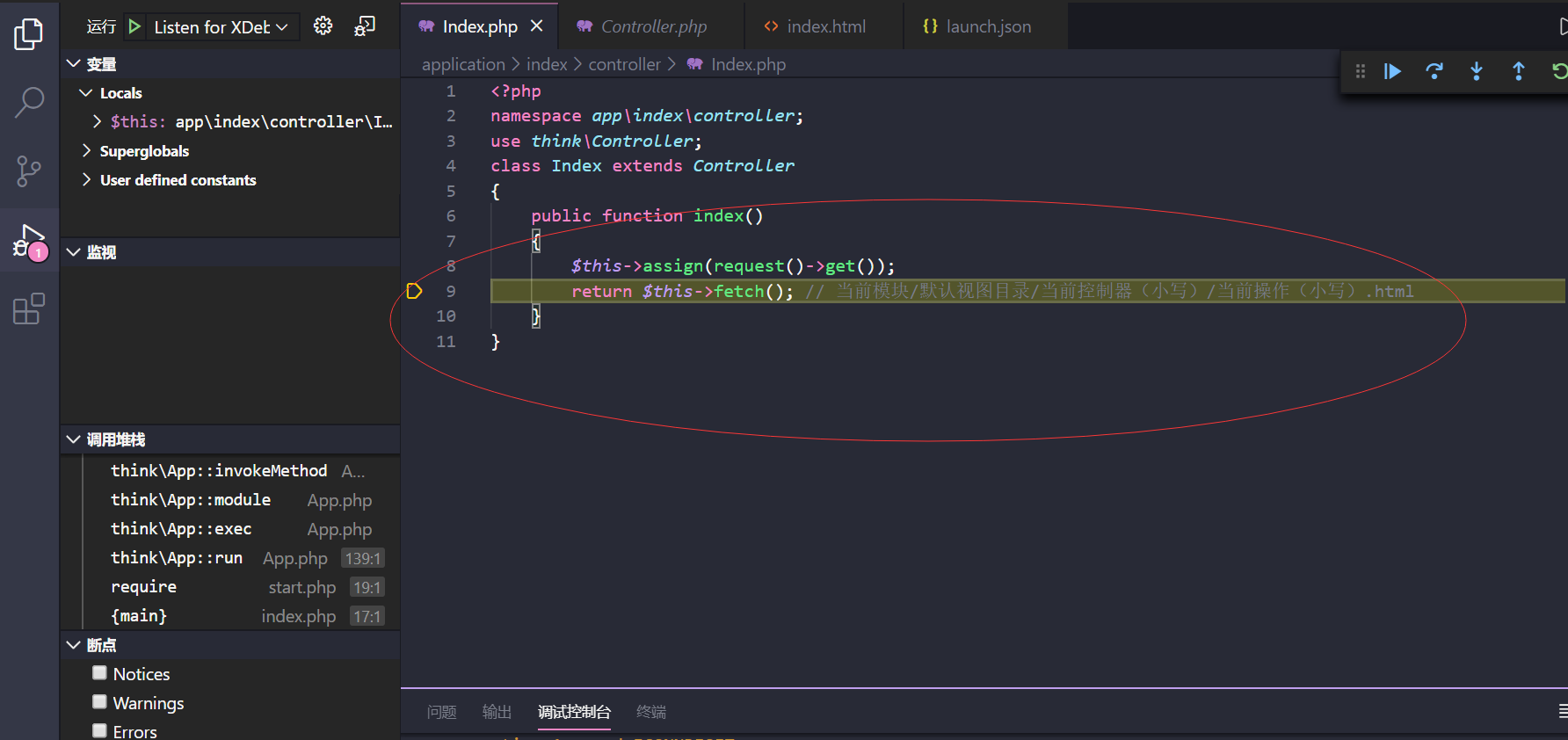

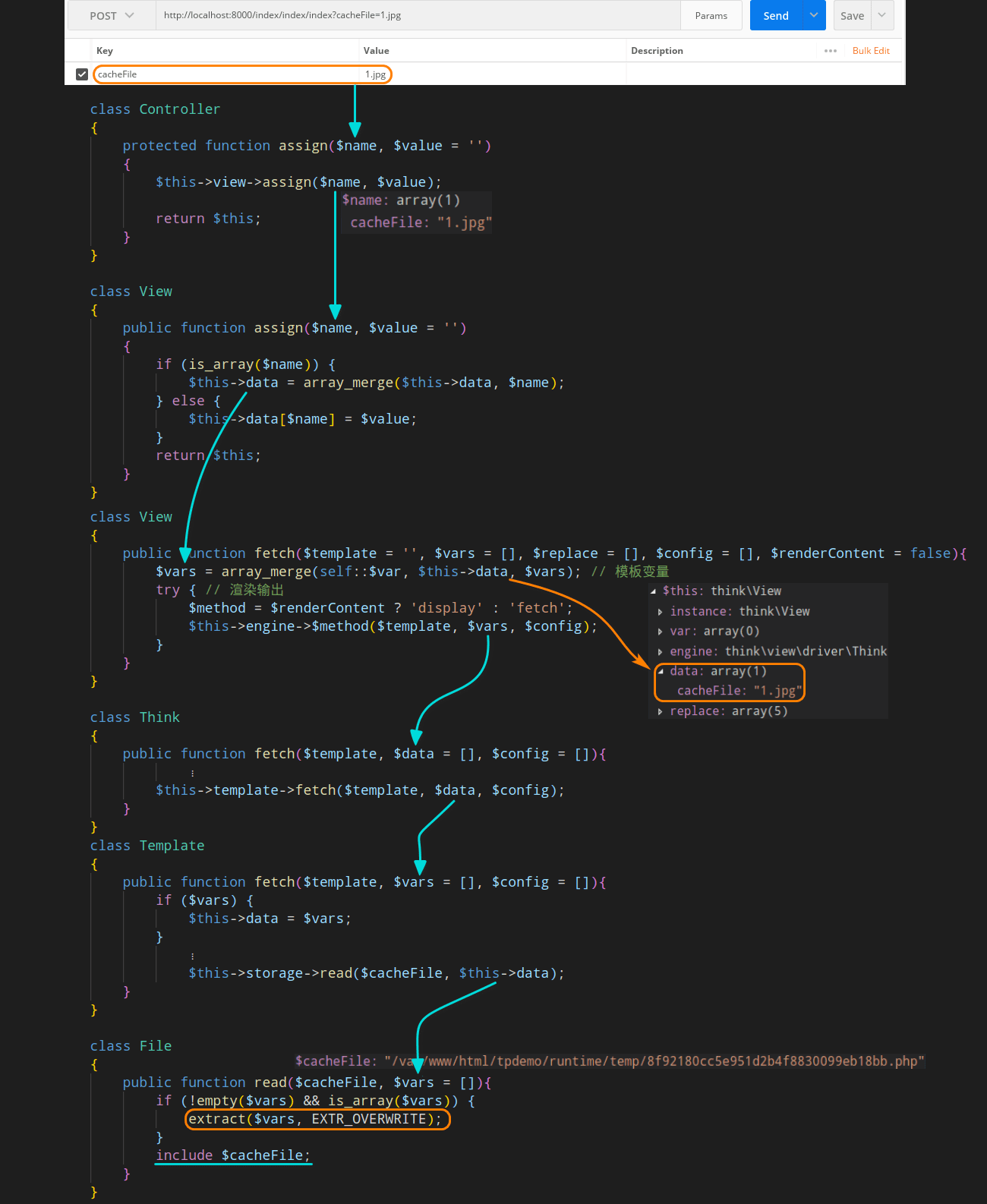

开启debug开始分析

我们开始debug来分析漏洞

目前我们审计前需要知道的知识:

1:我们get方式提交的数据都会通过input 方法获取数据,并通过 filterValue 方法进行简单过滤

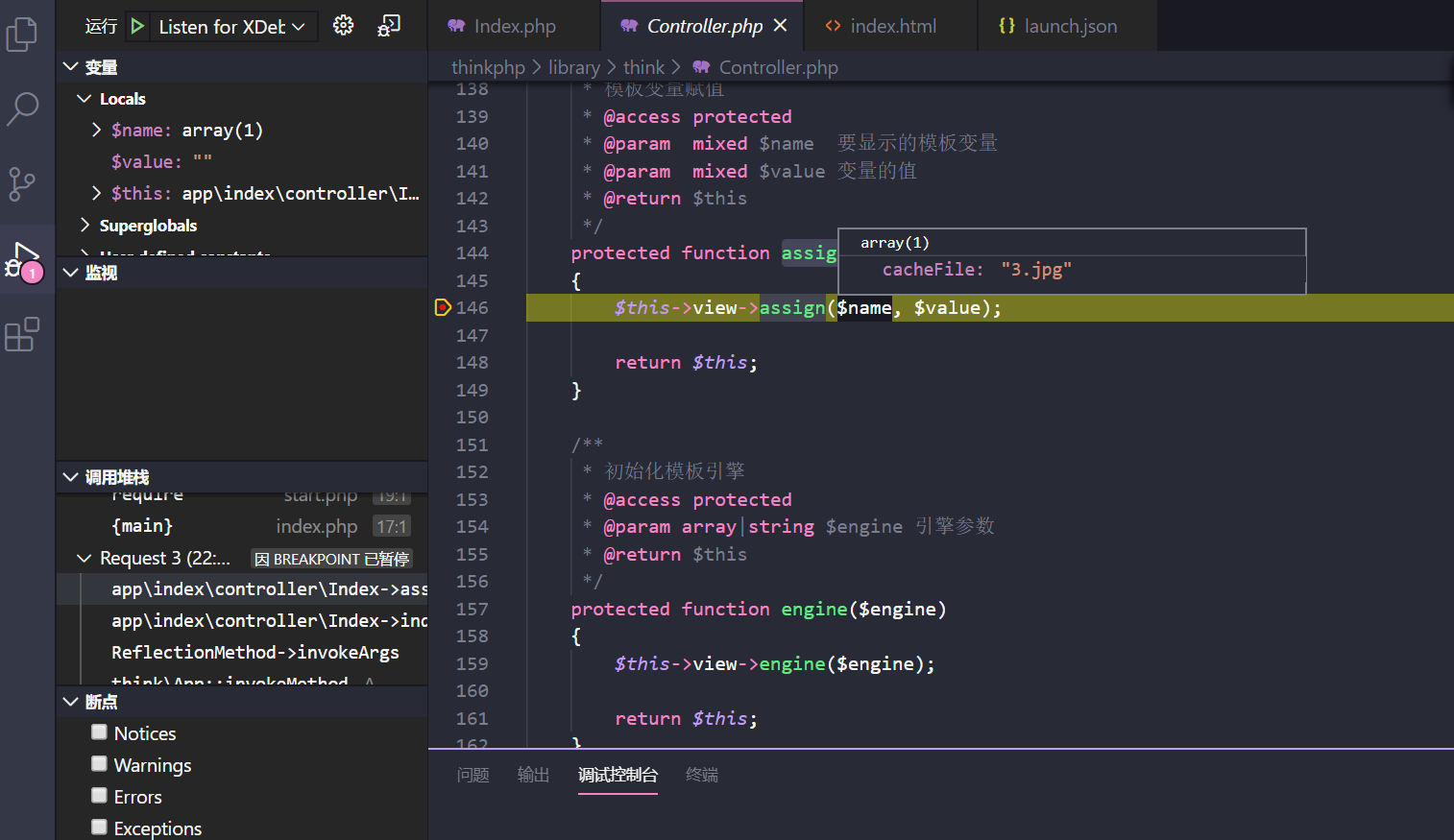

先看assign方法

继承$this->view类中的assign方法

去到view.php

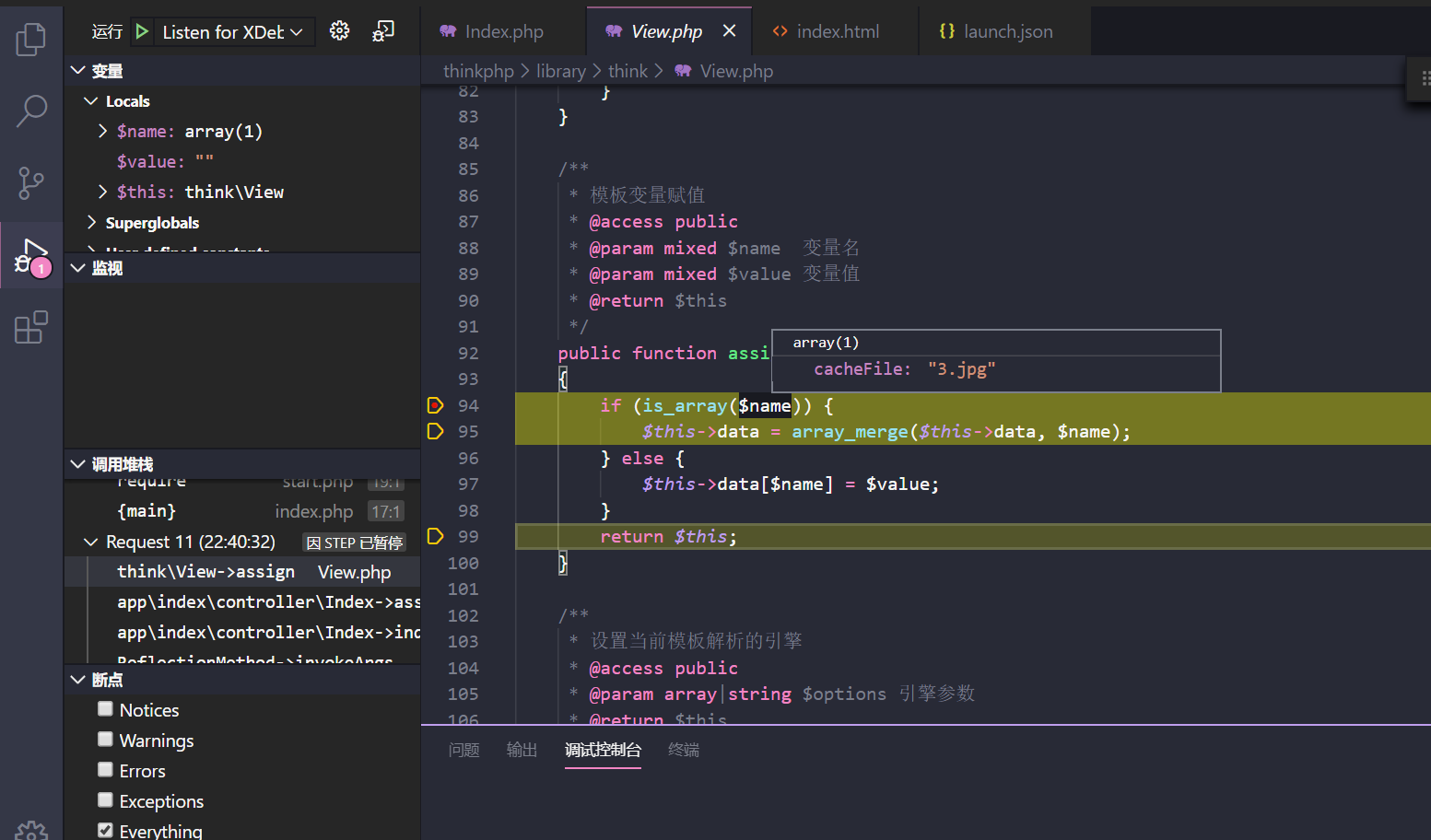

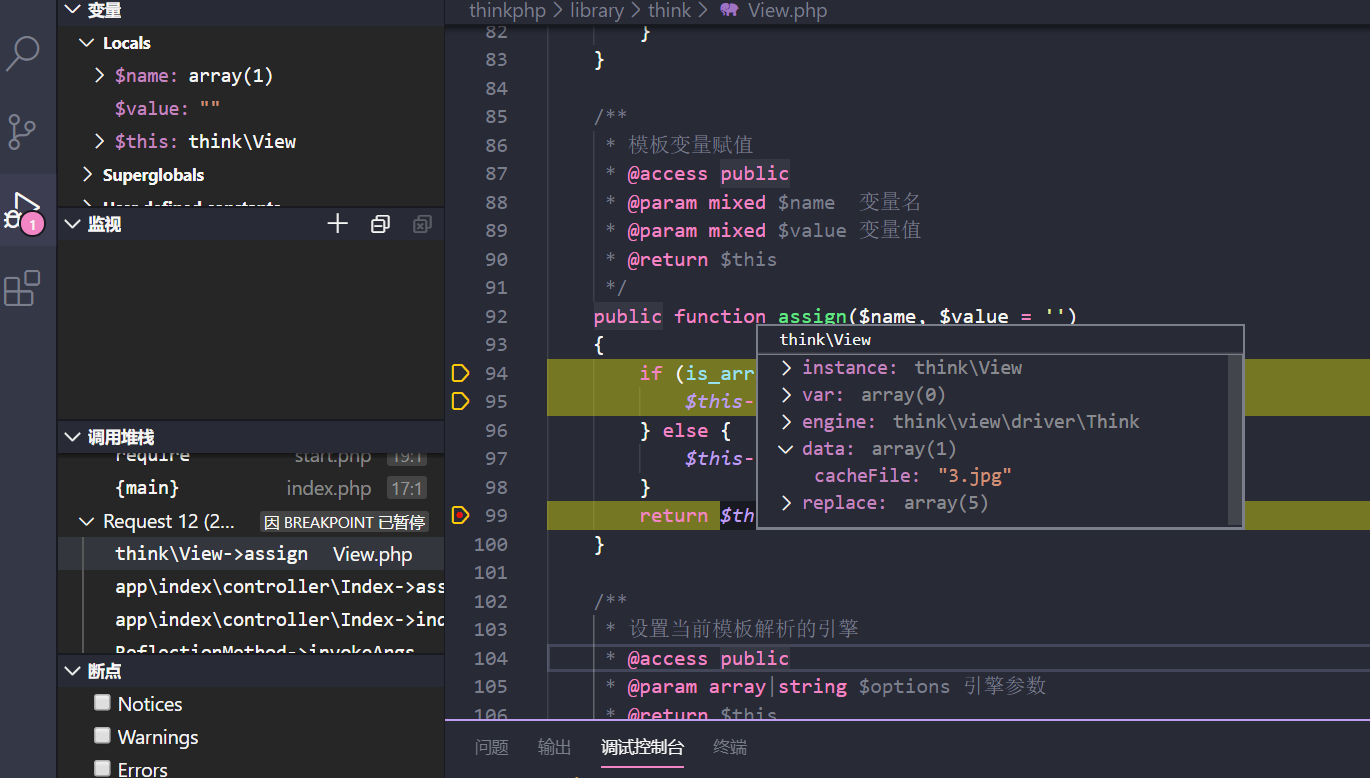

这里首先判断我们name是不是数组,这里看到我们的数据确实是array

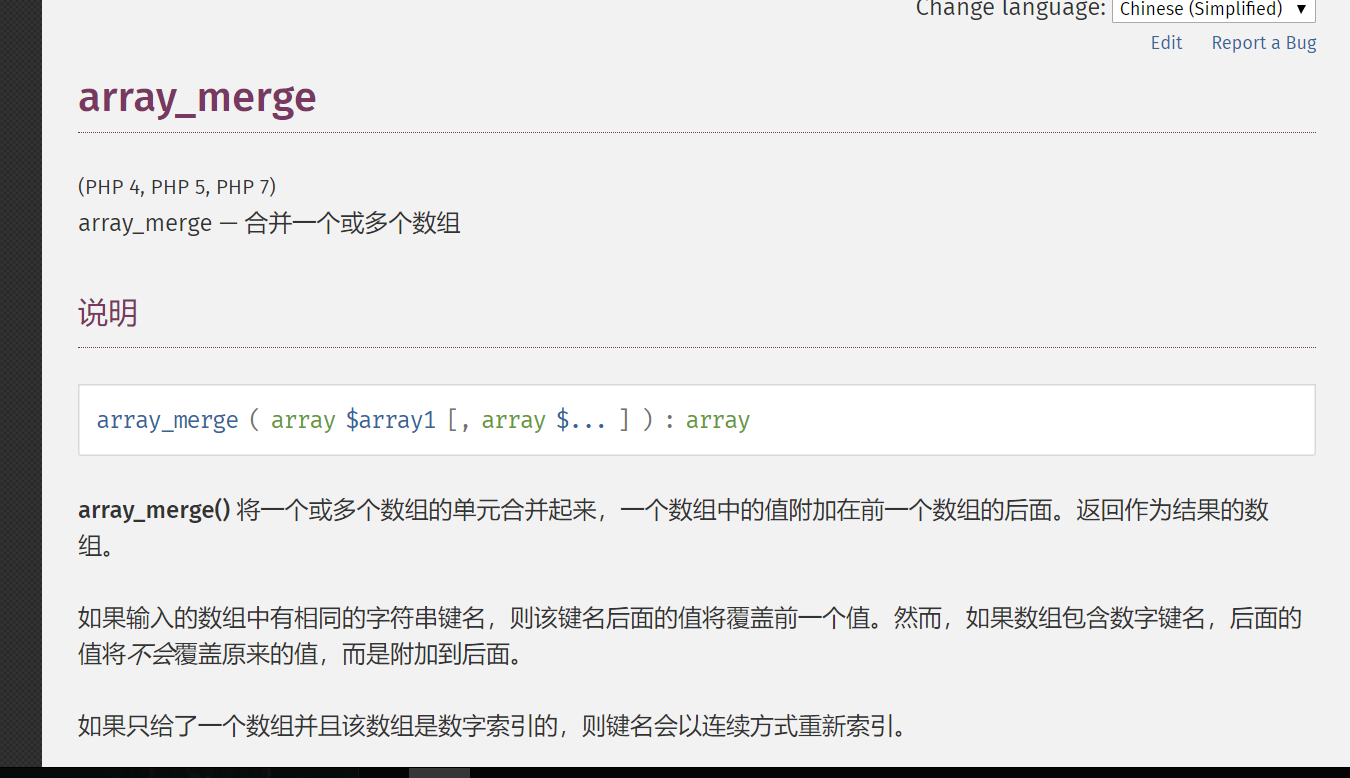

然后合并数组,这里就一个$this->data数组忽略不计

接着赋值给$this->data

下一步来到

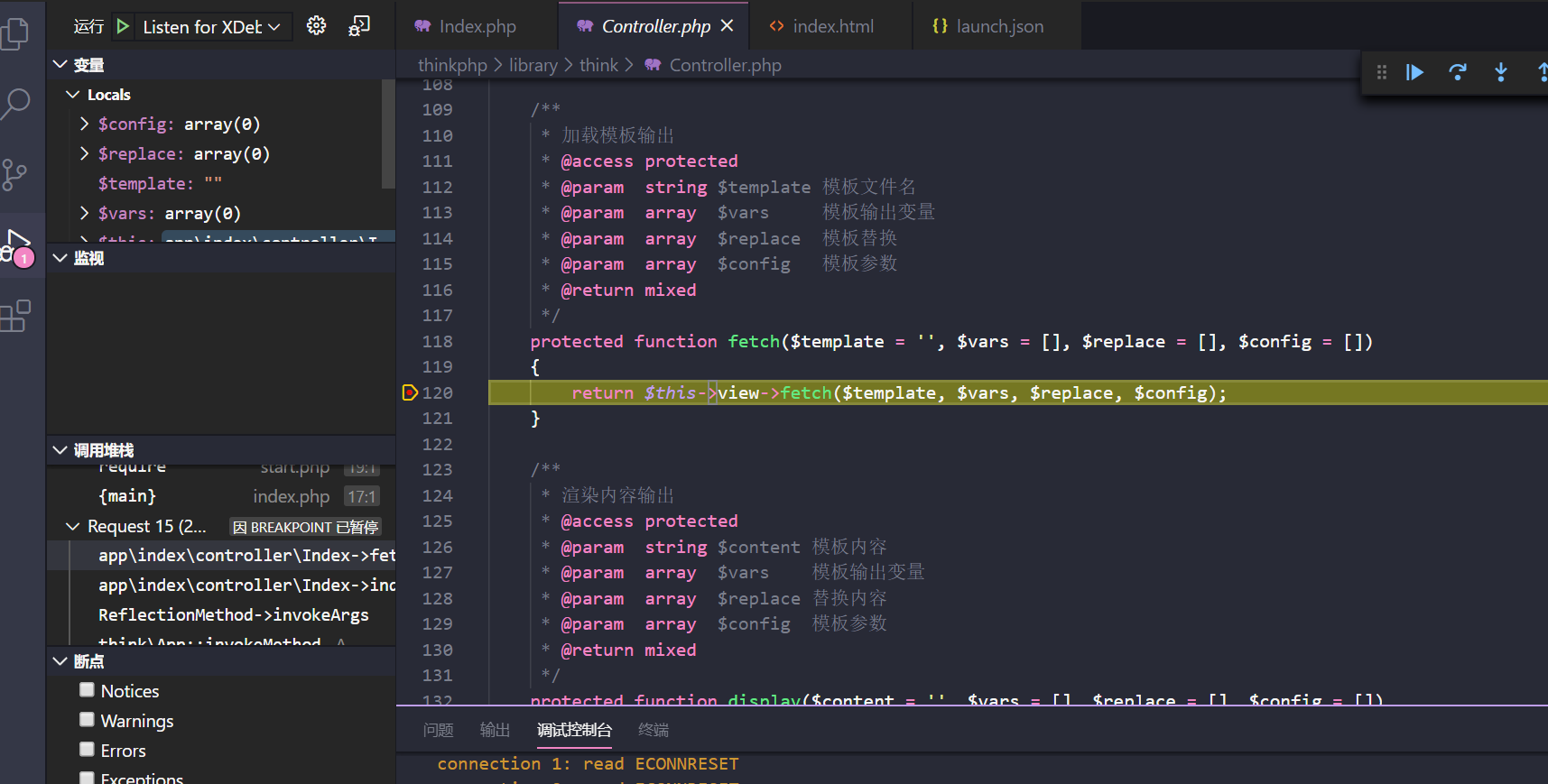

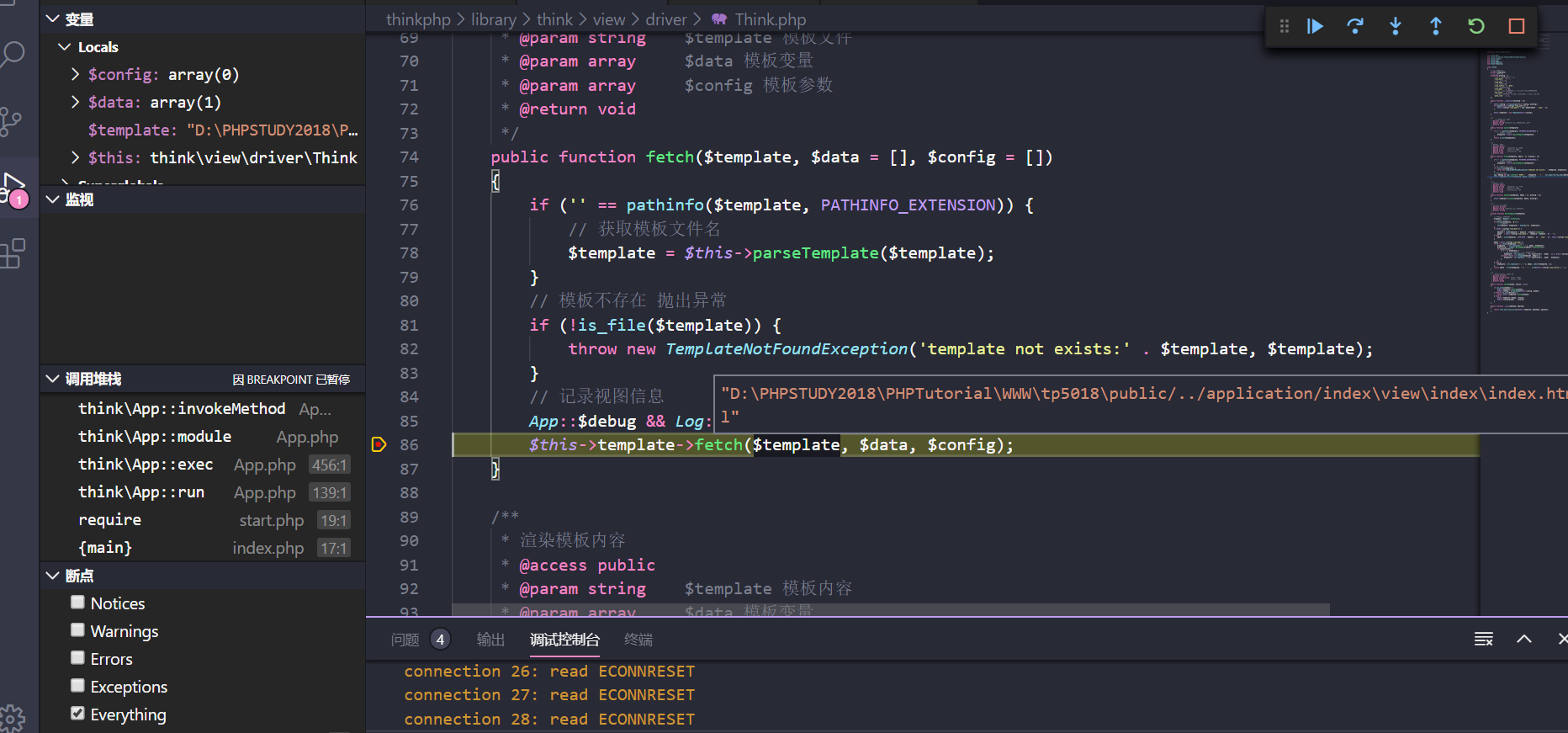

$this->fetch()方法

该方法同样继承view中的fetch方法

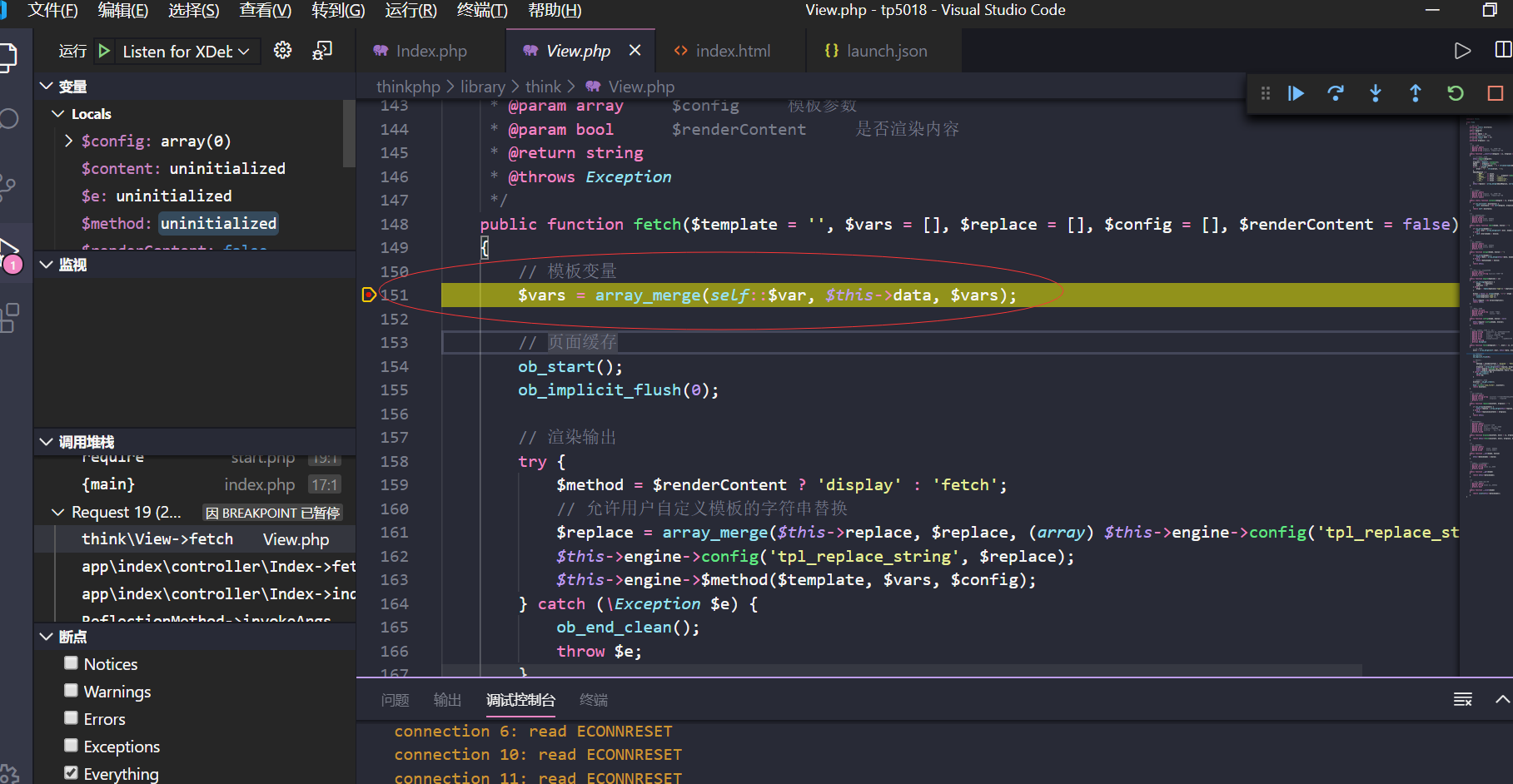

我们跟进去看

这里this->data可控

程序调用 fetch 方法加载模板输出。这里如果我们没有指定模板名称,其会使用默认的文件作为模板,模板路径类似 当前模块/默认视图目录/当前控制器(小写)/当前操作(小写).html ,如果默认路径模板不存在,程序就会报错。

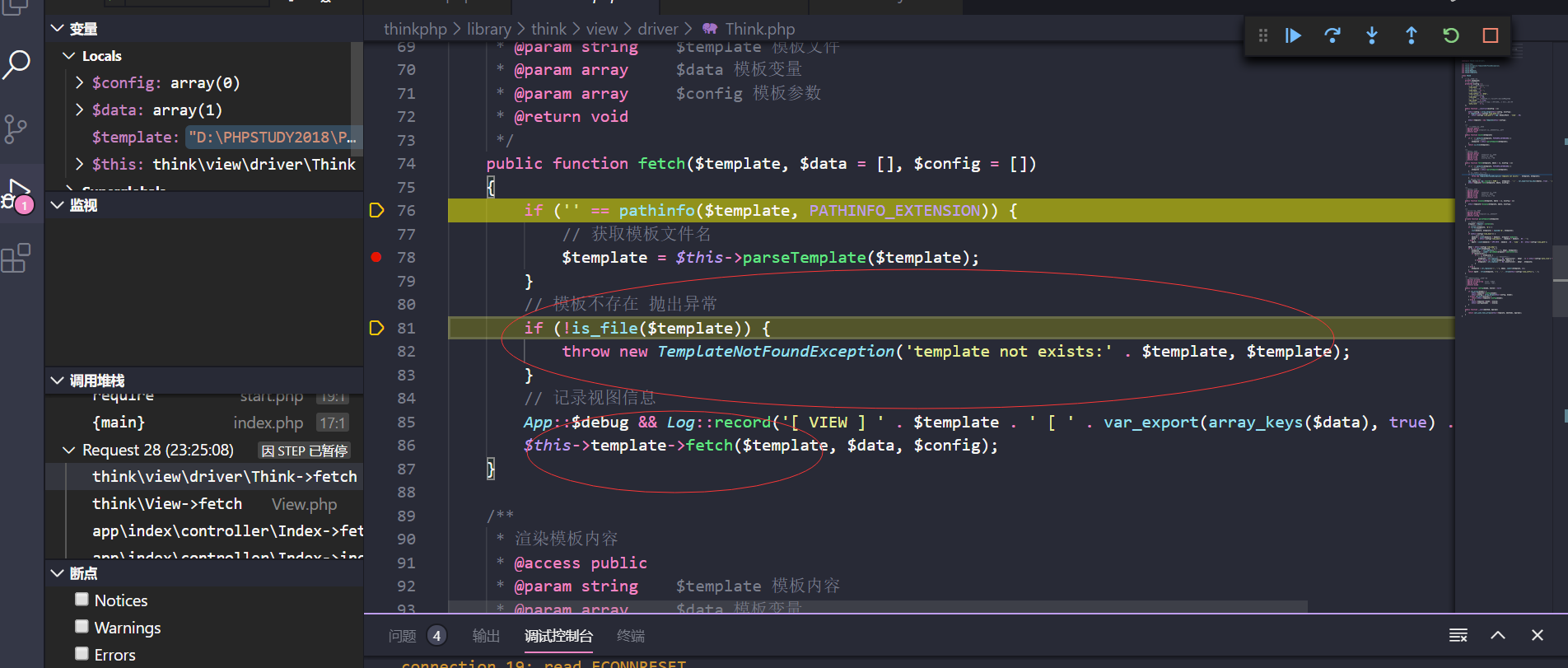

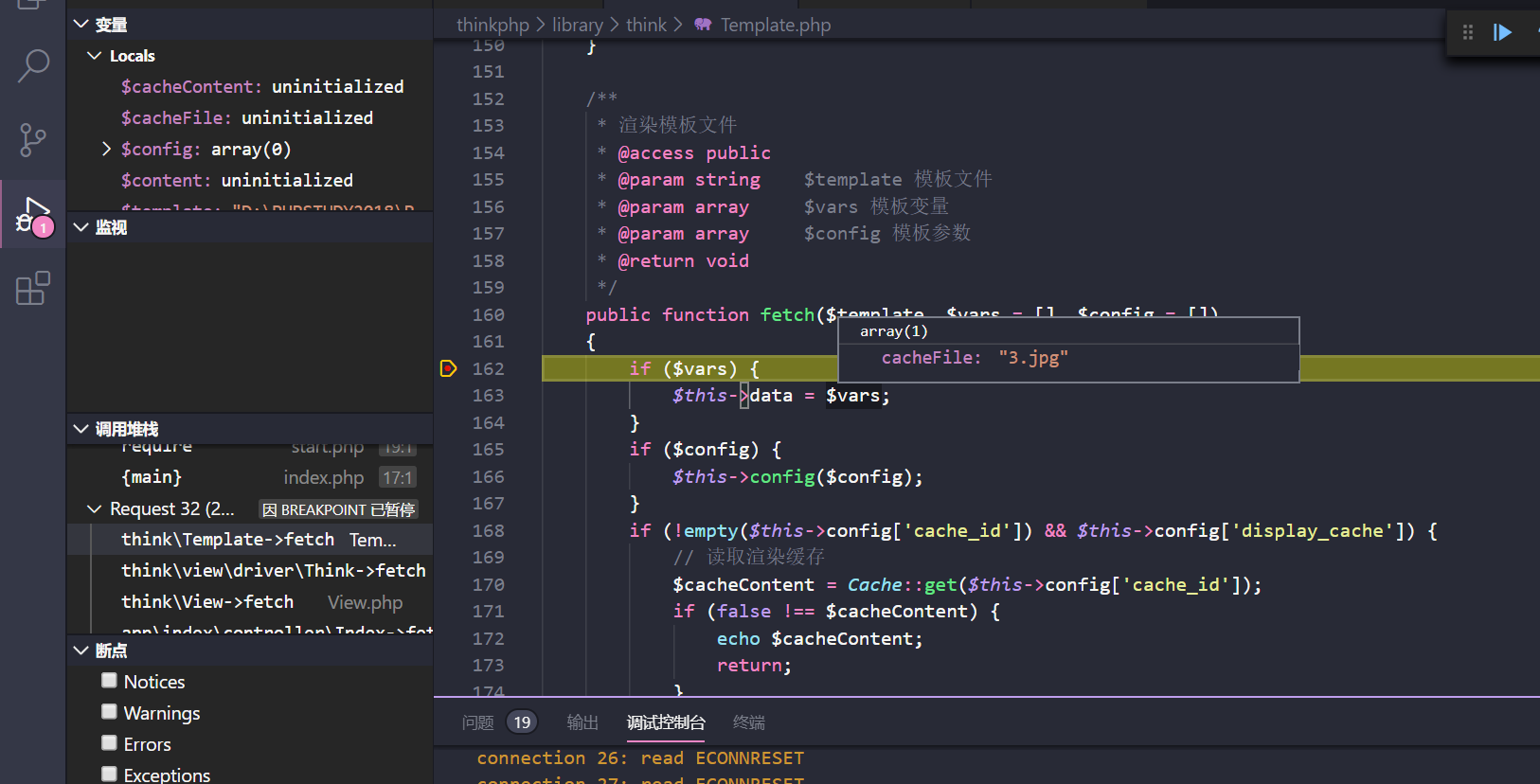

$this->template

我们去temloate类中去看这个方法

控变量 $vars 赋值给 $this->data

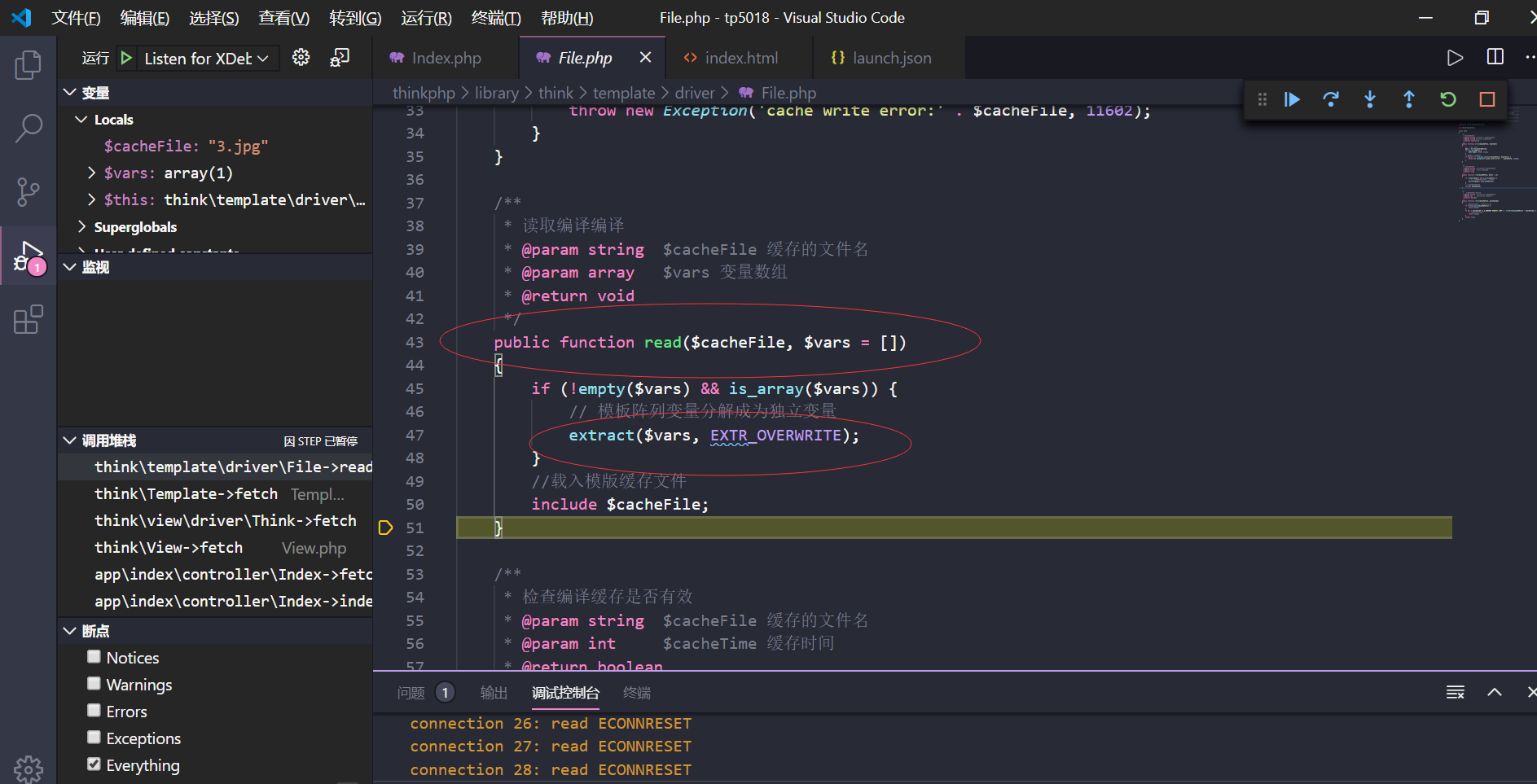

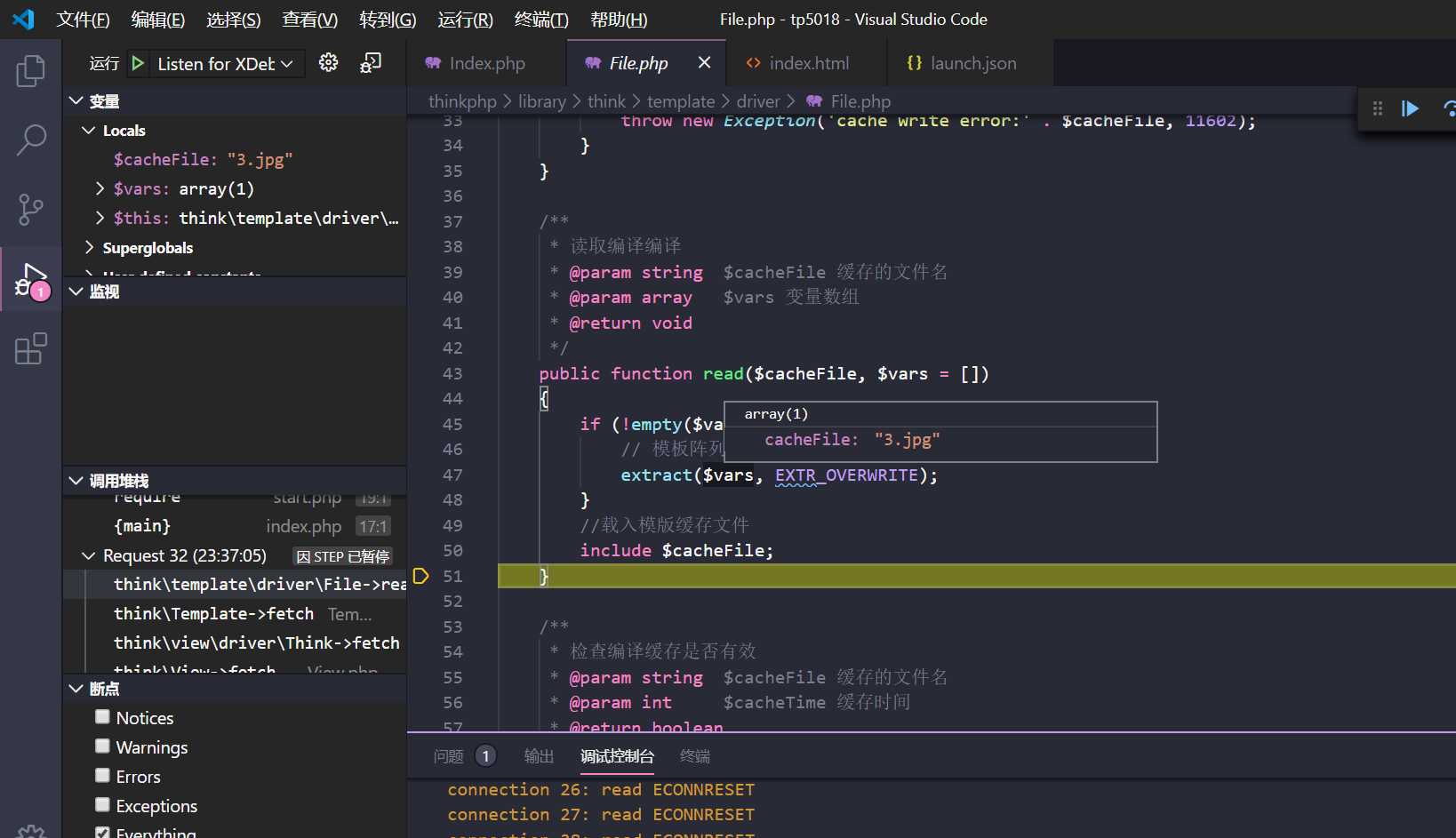

经过单步调试,发现最终传入 File 类的 read

read 方法中在使用了 extract 函数后,直接包含了 $cacheFile 变量。这里就是漏洞发生的关键原因(可以通过 extract 函数,直接覆盖 $cacheFile 变量,因为 extract 函数中的参数 $vars 可以由用户控制)。

漏洞修复

官方的修复方法是:先将 $cacheFile 变量存储在 $this->cacheFile 中,在使用 extract 函数后,最终 include 的变量是 $this->cacheFile ,这样也就避免了 include 被覆盖后的变量值。

总结

七月火师傅的图

参考

https://mochazz.github.io/2019/04/04/ThinkPHP5漏洞分析之文件包含7/#漏洞修复