xca打开的界面

依次File, New DataBase,选择xdb文件保存路径,再输入密码

切换到Certificates页面,点击New Certificate

出现如下界面

因为要创建根证书,这里选择序号为1的自认证证书,签名算法选择SHA 256,证书模版选择默认CA,再点击Apply all(这个不能漏):

再切到Subject页面,填好各个字段,都可以随便填

再点击Generate a new key生产私钥

最后点击OK,CA证书做好了,有效期默认10年

将根证书导出成只包含公钥的证书格式(crt格式),以供客户端安装到可信任根证书;另外导出pem all(*.pem)格式,供linux服务器端使用:

制作服务器证书、客户端证书和制作CA证书差不多,只有几个地方不一样:

选择已经制作好的根CA,然后点击New Certificate

-

签名时,选择使用根证书,这里是hangzhou进行签名颁发,然后证书模版选择服务器(制作客户端证书就选择HTTPS_client),其他都 和制作根证书一样,然后点击Apply all(这个一定不能忘),然后再切到Subject、Extension页面填写相应的东西就OK了

制作完成:

然后再将服务器证书导出来,选择crt(pem(*.crt)),导出后将后缀改为*.pem,此时再导出对应key,就可以在linux服务器上使用。

同理制作客户端证书,并将之导出,也是p12格式的证书,在客户端使用;另外导出pem格式(同服务器导出方式),在linux服务端使用,无论制作客户端证书还是服务器证书commen name都要写对(写被访问服务器的),否则验证不通过(服务器证书commen name错误浏览器报服务器不可信即ERR_CERT_COMMON_NAME_INVALID错误;客户端证书commen name错误当开启客户端证书验证时服务器会报客户端不可信,从而拒绝客户端访问)。

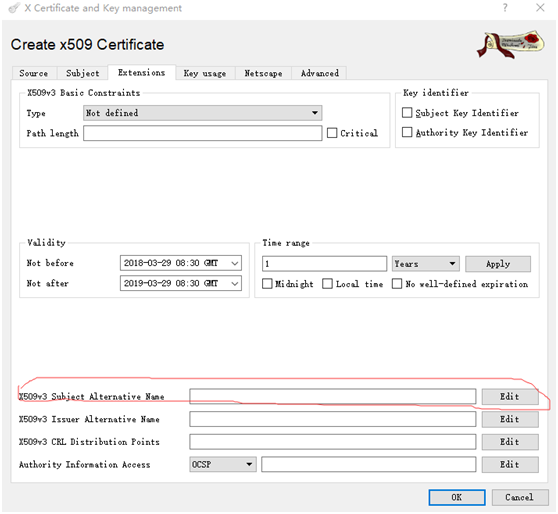

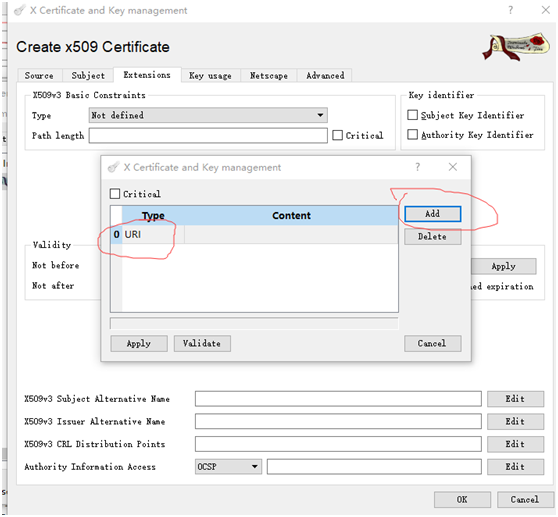

- 值得注意的是在签发服务端证书时需要填写Subject Alternative选项,否则chrome浏览器依然会报错“ERR_CERT_AUTHORITY_INVALID”,如图所示:

在下拉列表中选择ip或DNS等,并填写自己服务器的ip或域名,注意要填写正确,否则浏览器会报 ERR_CERT_COMMON_NAME_INVALID 错误