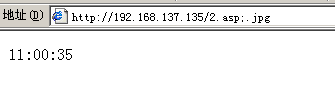

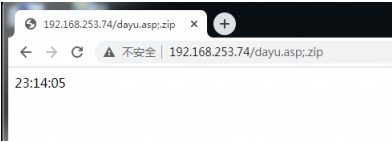

1.文件解析漏洞

1.asp;.jpg 1.asp;.zip----->解析成asp

2.目录解析漏洞

*.asp/目录下的所有文件解析成asp

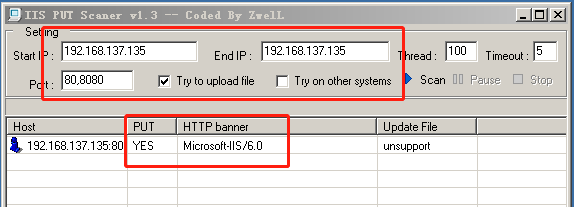

3.iis6 文件上传漏洞

条件:1.开启webDAV 2.开启来宾写入修改权限

扫描是否存在漏洞:

利用上传脚本iiswrite.exe上传txt再mov 修改位asp脚本

4.iis短文件枚举

利用脚本

https://github.com/WebBreacher/tilde_enum https://github.com/irsdl/IIS-ShortName-Scanner

5.CVE-2017-7269 IIS6.0远程代码执行漏洞复现

参考

https://www.cnblogs.com/yuzly/p/10886461.html

6.iis6 iis7.5认证绕过

利用 $i30:$INDEX_ALLOCATION 来绕过

例如:

http://192.168.253.72:8980/admin:$i30:$INDEX_ALLOCATION/index.php

漏洞描述

在2015年4月安全补丁日,微软发布的众多安全更新中,修复了HTTP.sys中一处允许远程执行代码漏洞,编号为:CVE-2015-1635(MS15-034 )。利用HTTP.sys的安全漏洞,攻击者只需要发送恶意的http请求数据包,就可能远程读取IIS服务器的内存数据,或使服务器系统蓝屏崩溃。根据公告显示,该漏洞对服务器系统造成了不小的影响,主要影响了包括Windows 7、Windows Server 2008 R2、Windows 8、Windows Server 2012、Windows 8.1 和 Windows Server 2012 R2在内的主流服务器操作系统。